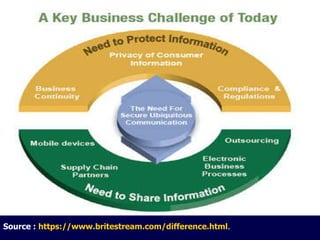

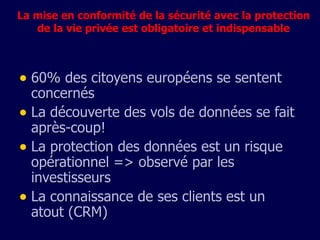

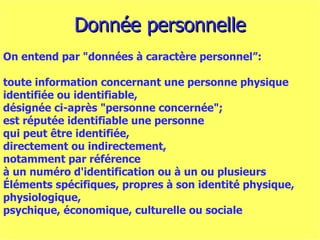

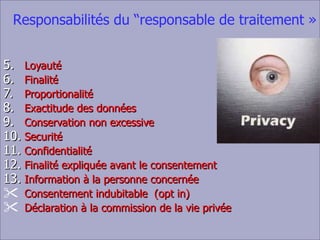

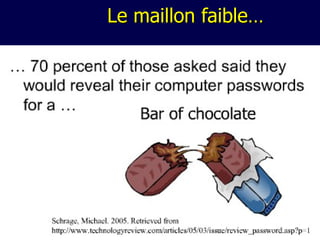

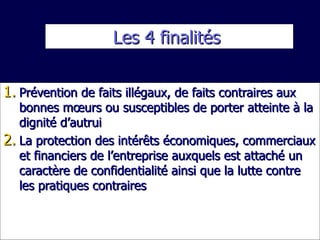

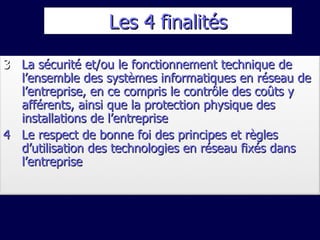

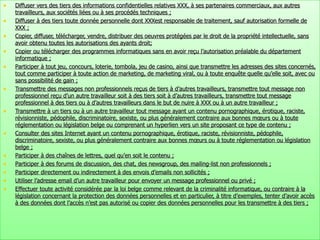

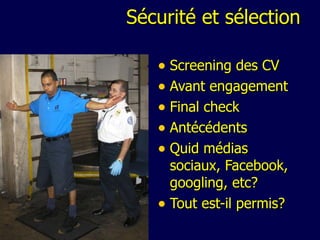

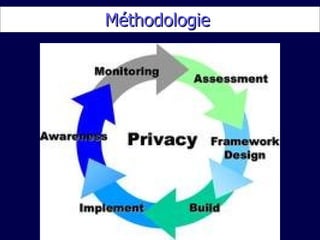

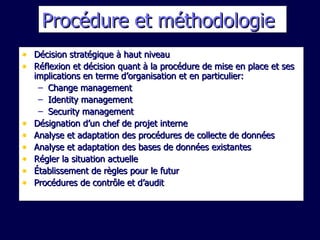

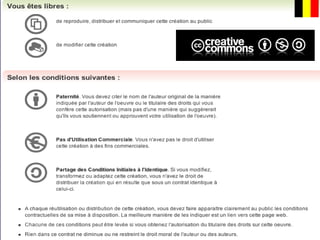

La présentation aborde la nécessité croissante de protéger les données personnelles en mettant en évidence les risques liés à la violation de la vie privée, tels que la perte de confiance des clients et les sanctions légales. Elle souligne l'importance de comprendre les responsabilités liées au traitement des données, notamment celles du responsable de traitement, et les droits des consommateurs. Enfin, elle évoque les stratégies organisationnelles et juridiques nécessaires pour garantir une sécurité efficace des données.