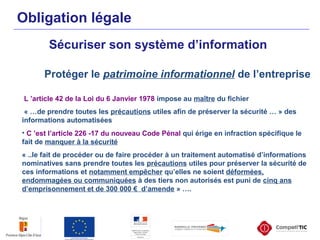

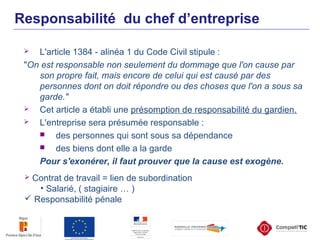

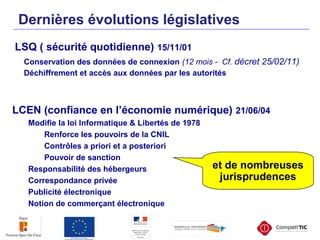

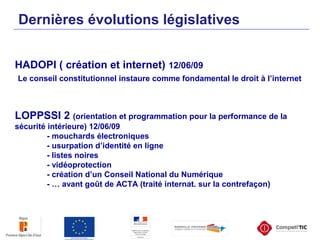

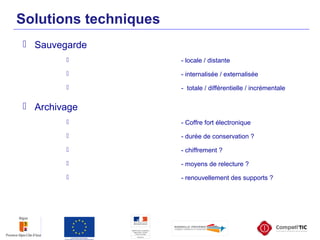

Le document traite de l'importance de sécuriser et de sauvegarder les informations électroniques dans les entreprises pour éviter des pertes de données graves dues à divers risques comme le vol ou les pannes. Il propose des solutions de sauvegarde adaptées et souligne la responsabilité légale des entreprises en matière de protection des données. Enfin, il évoque les dernières évolutions législatives et techniques visant à renforcer la sécurité des systèmes d'information.