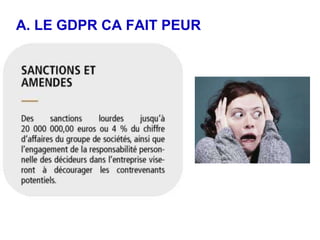

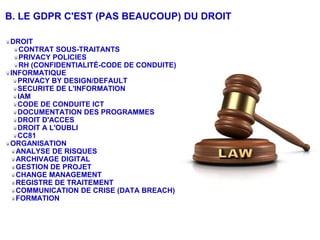

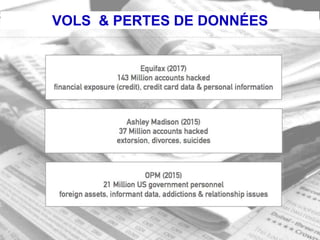

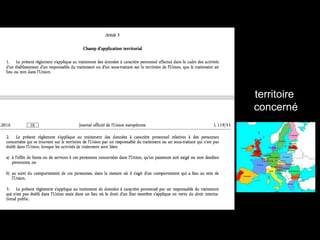

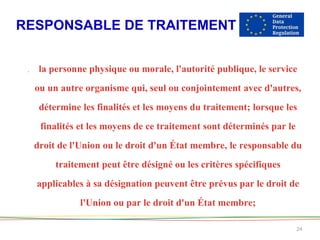

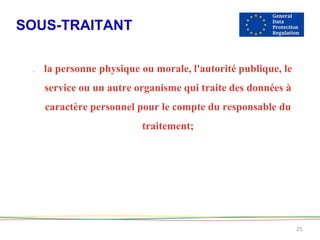

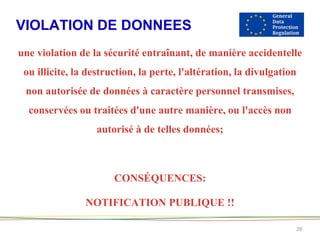

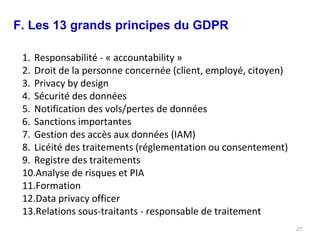

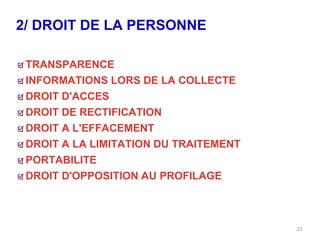

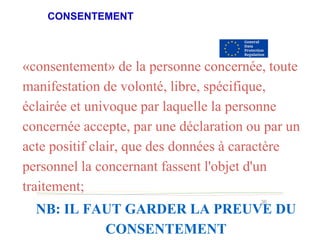

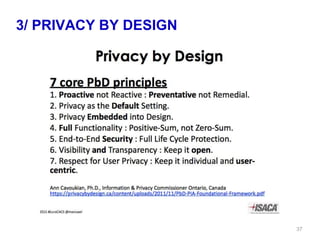

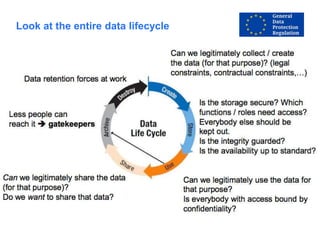

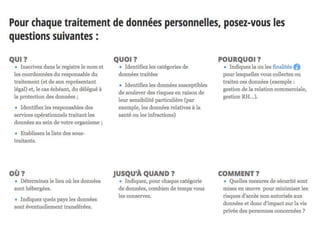

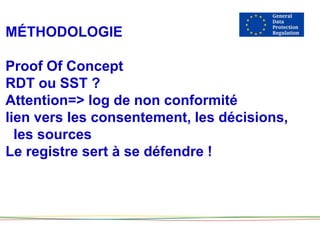

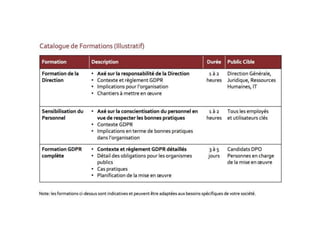

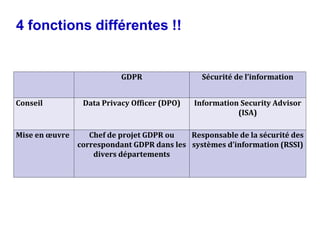

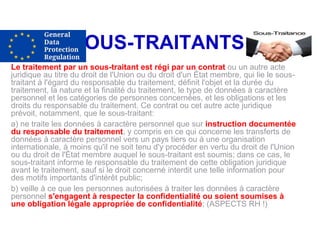

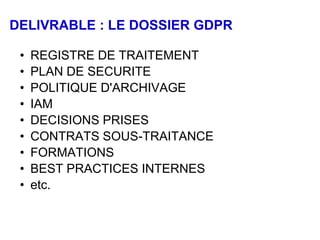

Le document traite du Règlement européen sur la protection des données (GDPR), soulignant ses principes et exigences pour les entreprises et le secteur public. Il aborde les responsabilités en matière de traitement des données, les droits des personnes concernées, ainsi que les obligations des sous-traitants. En conclusion, il met l'accent sur la nécessité d'une conformité à ce règlement complexe pour protéger les données personnelles.