Ce mémoire de fin d'études présente la conception d'un pare-feu XML destiné à sécuriser les web services SOAP contre des attaques par injection. Il décrit le fonctionnement des web services, les types d'attaques potentielles, et propose une méthode de détection des attaques en utilisant la distance khi-2 pour évaluer la validité des messages SOAP. Les tests effectués démontrent l'efficacité du pare-feu dans la détection des différentes formes d'injections.

![Chapitre 1 Les web services SOAP

terface described in a machine-processable format (specifically WSDL).

Other systems interact with the Web service in a manner prescribed by

its description using SOAP messages, typically conveyed using HTTP

with an XML serialization in conjunction with other Web-related stan-dards.

» [Booth, 2004].

Traduction :

Un Web service est un système logiciel conçu pour soutenir l’interaction in-teropérable

machine-à-machine.Il dispose d’une interface décrite dans un format

lisible en machine (en particulier WSDL).

Les systèmes interagissent avec un service web à travers la manière prescrite

par sa description en utilisant les messages SOAP, typiquement transmis via le

protocole HTTP avec une sérialisation XML en conjonction avec d’autres normes

liées au Web.

1.2.2 Définition de IBM

« A Web service is an interface that describes a collection of opera-tions

that are network accessibe through standardized XML messaging.

A Web service is described using a standard, formal XML notion, called

its service descrption. It covers all the details necessary to interact

with the service, including message formats (that detail the operations),

transport protocols and location. The interface hides the implementa-tion

details of the service, allowing it to be used independently of the

hardware or software platform on which it is implemented and also in-dependently

of the programming language in which it is written. This

allows and encourages Web Services-based applications to be loosely

coupled, Component-oriented, cross-tcehnology implementations. Web

Services fulfill a specific task or a set of tasks. They can be used alone

or with other Web Services to carry out a complex aggregation or a

business transaction »[Kreger, 2001].

Traduction :

UnWeb Service est une interface qui décrit une collection d’opérations accessibes

via réseau à travers une messagerie XML standardisée. Un Web Service est décrit

en utilisant une notion de la norme XML, formelle, appelée sa descrption de service.

Elle (i.e la description du service) couvre tous les détails nécessaires pour interagir

avec le service, y compris les formats de messages (qui détaillent les opérations),

les protocoles de transport et l’emplacement.

8](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-32-320.jpg)

![1.3 Caractéristiques des Web services

L’interface masque les détails du service, ce qui permet de l’utiliser indépendam-ment

de la plate-forme matérielle (hardware) ou logicielle (software) à laquelle il

est mis en oeuvre et également indépendamment du langage de programmation

dans lequel il est écrit ; ceci qui assure et encourage un faible couplement et des

implémentations inter-technologies.

Les web services remplissent une tâche spécifique ou une série de tâches. Ils

peuvent être utilisés seuls ou avec d’autres web services pour réaliser une agrégation

complexe ou une transaction commerciale.

Ces deux définitions mettent en valeur les points suivants :

– L’interface du web service, interprétable par d’autres machines, permettant

aux applications d’accéder d’une manière automatique au service.

– L’utilisation des protocoles et langages indépendants des plateformes de dé-ploiement

qui renforcent l’interopérabilité entre services.

– L’utilisation des normes actuelles du Web permettant la réalisation des inter-actions

faiblement couplées et favorisant aussi l’interopérabilité.

1.3 Caractéristiques des Web services

Les web services sont en générales caractérisées par ces caractéristiques [Hugo, 2002] :

– Interactions entre machines

– Accords dynamiques

– Pas de connaissance a priori des services avec lesquelles le programme est en

interaction.

– L’accessibilité via le réseau.

– Son interface, permet aux applications d’accéder d’une manière automatique

au service

1.4 Technologies des Web Services

Afin de rendre les web services interopérables, l’organisation WS-I a proposé de

définir les web services en introduisant des profils.L’un de ces profils est le WS-I

Basic qui est composé de quatre parties[Rabhi, 2012] :

– La description de l’interface du service web grâce au langage WSDL (Web

Services Description Language).

– La sérialisation des messages transmis via le protocole SOAP(Simple Object

Access Protocol).

– L’indexation des servicesWeb dans des registres UDDI (Universal Description,

DiscoveryIntegration).

9](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-33-320.jpg)

![Chapitre 1 Les web services SOAP

– La sécurité des services Web, obtenue essentiellement grâce à des protocoles

d’authentification et de cryptage XML.

1.4.1 XML (eXtensibleMarkupLanguage)

1.4.1.1 Définition du W3C

« Extensible Markup Language (XML) is a simple, very flexible text

format derived from SGML (ISO 8879). Originally designed to meet

the challenges of large-scale electronic publishing, XML is also playing

an increasingly important role in the exchange of a wide variety of data

on the Web and elsewhere. » [Bray, 1998].

1.4.1.1.1 Traduction

Extensible Markup Language (XML) est un format texte simple, très souple

dérivé de SGML (ISO 8879). Initialement conçu pour répondre aux défis de l’édi-tion

électronique à grand échelle, XML joue également un rôle de plus en plus

important dans l’échange d’une grande variété de données sur le Web et ailleurs.

1.4.1.2 Autre définition

Les Web Services se fondent sur XML qui est un langage de bannières, permet-tant

d’écrire des contenus organisés de manière hiérarchique. Le principal intérêt

d’XML est que ce format de document permet de transmettre l’information, et

les métadonnées qui indiquent sa signification, et la structure de l’information à

échanger[Rabhi, 2012].

Ces deux définitions mettent en valeur les points suivants :

– XML est un langage de balisage dérivé du langage SGML.

– Sa syntaxe est extensible ce qui permet de définir des espaces de noms (names-paces)

; i.e des langages spécifiques avec leurs vocabulaires et grammaires.

– L’objectif initial du XML est de faciliter l’échange automatisé de contenus

complexes entre systèmes d’informations hétérogènes (interopérabilité) ; d’où

son utilisation dans les web services.

1.4.2 WSDL (Web Services Description Language)

WSDL fournit une description de l’interface des Web Services. Il permet de

décrire l’ensemble des opérations fournies par un Web Service. Les messages émis

sont consommés par ces opérations, sans se préoccuper de l’implantation de celles-ci[

Hassen, 2009].

10](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-34-320.jpg)

![1.4 Technologies des Web Services

le fichier WSDL est un fichier XML qui peut être divisé en deux parties, la

première partie « l’entête » qui est composée des définitions abstraites, et la seconde

partie qui se compose de descriptions concrètes [Chollet, 2009].

– Description abstraite : concerne l’interface du service, les opérations sup-portées,

ainsi les paramètres et les types de données.

– Description concrète : concerne l’accès au service (port, protocole spéci-fique

d’accès, etc.).

La figure suivante (figure 1.4.1) montre bien la structure d’un fichier WSDL :

Figure 1.4.1 : Structure générale d’un fichier WSDL

1.4.3 SOAP(Simple Object Access Protocol)

SOAP est construit comme étant un nouveau protocole pour les environnements

décentralisés et distribués. Il utilise le réseau internet et XML pour échanger les

informations entre les noeuds [Suda, 2003].

11](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-35-320.jpg)

![Chapitre 1 Les web services SOAP

SOAP, développé par IBM et Microsoft, est une recommandation W3C qui le

définit comme étant un protocole de communication basé sur XML pour perme-ttre

aux applications de s’échanger des informations via HTTP. Il permet ainsi

l’accès aux services web et l’interopérabilité des applications à travers le web. Il

est portable et donc indépendant de tous système d’exploitation et du type d’or-dinateur.

Le message SOAP est échangé entre un client et un serveur.

1.4.3.1 Messages SOAP du Coté Client

Le client envoie des messages au serveur correspondant à des requetés SOAP-XML

enveloppés dans des requêtes HTTP. De même, les réponses du serveur sont

des réponses HTTP qui renferment des réponses SOAP-XML. Dans le processus

client, l’appel de service est converti en une requête SOAP qui est ensuite enveloppé

dans une HTTP.

1.4.3.2 Messages SOAP du Coté Serveur

C’est légèrement plus compliqué car il requiert un processus ‘listener’ correspon-dant

au processus serveur en attente de connexion cliente. Le ‘listener’ est souvent

implémenté à travers d’un servlet qui s’exécute et qui a comme tache l’extraction

du message XML-SOPA à partir de la requête HTTP, de le dé-sérialiser c’est à

dire de séparer le nom de la méthode et les paramètres fournis puis invoquer la

méthode du service en conséquence. Le résultat de la méthode est alors sérialisé,

encodé HTTP et renvoyé au demandeur.

La figure suivante (figure 1.4.2) montre le fonctionnement du protocole SOAP

[Michel, 2002].

Figure 1.4.2 : Description du fonctionnement du protocole SOAP

12](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-36-320.jpg)

![1.4 Technologies des Web Services

1.4.3.3 Caratéristiques du protocole SOAP

– SOAP repose sur le langage XML.

– C’est un protocole peu restrictif, qui laisse aux composants desWeb Services le

soin de définir comment ils formateront le contenu du message [Dominique, 2008].

– Le transport et le système d’opération sont indépendants, car il est construit

en utilisant le protocole http et le langage de balisage XML [Suda, 2003].

– SOAP est fondamentalement un modèle de communication One-way, qui as-sure

qu’un message cohérent est transféré de l’expéditeur au destinataire, y

compris potentiellement les noeuds intermédiaires, qui peuvent traiter une

partie, ou ajouter à l’unité de message.

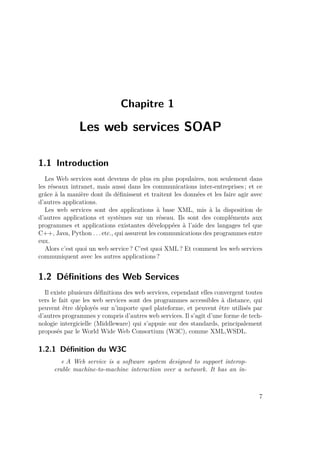

1.4.3.4 Structure d’un message SOAP

SOAP définit un format pour l’envoi des messages. Les messages SOAP sont

structuré en un document XML et comporte 2 éléments obligatoires : Une en-veloppe

et un corps (une entête facultative).La structure d’un message SOAP est

la suivante [Rossberg, 2006] :

– SOAP Enveloppe : C’est l’élément racine du message SOAP, elle définit le

contexte du message, son destinataire et son contenu. Elle contient un élément

d’en-tête optionnel.

– SOAP Header : C’est un bloc optionnel qui contient des informations d’en-têtes

sur le message. SOAP Header donne des directives au destinataire, con-cernant

le traitement du message. Ces directives concernent généralement la

sécurité : déclaration d’assertions, déclaration de signature, déclaration de

chiffrement, information sur une clé cryptographique,. . . etc.

– SOAP Body : C’est l’élément contenant les données utiles à transmettre.

Chacune de ses entrées contient des informations applicatives que le desti-nataire

doit traiter. L’élément Body est également utilisé pour transmettre

un message d’erreur dans le cas où une erreur survient. Il doit absolument

être présent d’une manière unique dans chaque message, et être contenu dans

le bloc SOAP enveloppe.

– Des attachements optionnels, tel que le SOAP Fault : Ce bloc est la seule

structure définie par SOAP dans le bloc Body, et sa présence n’est pas obli-gatoire.

Il sert à reporter des erreurs lors du traitement du message, ou lors

de son transport. Il ne peut apparaître qu’une seul fois par message.

La figure suivante (figure 1.4.3) montre bien la structure du message SOAP [Rossberg, 2006] :

13](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-37-320.jpg)

![1.5 Fonctionnement des web services

1.4.4 UDDI (Universal Description Discovery and Integration)

« UDDI est la spécification régissant l’information relative à la publi-cation,

la découverte et l’utilisation d’un Web Service. En d’autre terme

UDDI détermine comment nous devons présenter l’entreprise et le Web

Service quelle offre à la communauté afin de permettre à cette dernière

d’y avoir accès. D’où le concept UDDI est vu en deux aspects : l’en-registrement

de l’information, et la découverte de cette information.

En effet, UDDI est un annuaire (registre) web sous un format XML. »

[Michel, 2002].

UDDI est une spécification d’annuaire qui propose d’enregistrer et de rechercher

des fichiers de description desWeb Services, correspondant aux attentes d’un client

[Chollet, 2009].

Il se comporte comme le DNS, à la différence qu’il résout le nom de service au

lieu des noms de domaines. Il n’est pas affilié avec le W3C, mais il a été soumis

à l’organisme de normalisation OASIS pour l’examiner. Comme le registre UDDI

est un Web Service, il gagne tous les avantages du langage XML et du protocole

SOAP [Suda, 2003].

Il est comme un annuaire électronique qui fournit une classification, et un cata-logue

des Web Services, les fournisseurs de services peuvent enregistrer leurs ser-vices

dans le serveur UDDI, l’utilisateur d’un Web Service peut rechercher un Web

Service spécifique en utilisant le registre UDDI [Radhamani, 2007].

UDDI est un standard spécifié par OASIS (Organization for the Advancement of

Structured Information Standards), pour la publication et la découverte des

web services. UDDI est un annuaire de services basé sur XML qui permet

d’automatiser les communications entre les fournisseurs du service web et

clients.

1.5 Fonctionnement des web services

Les web services sont des technologies qui permettent à des applications de dia-loguer

via internet, par l’échange des messages fondés sur des standards web. Trois

acteurs principaux figurent dans l’utilisation d’un service web [Kreger, 2001] :

– Le fournisseur du service (provider).

– Le demandeur de service (requester).

– L’annuaire de service permettant la découverte du service web et son four-nisseur

(registry).

Le schéma suivant (figure 1.5.1) résume l’utilisation d’un service web et ses acteurs

principaux :

15](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-39-320.jpg)

![1.6 Avantages d’utilisation des web services

1.6 Avantages d’utilisation des web services

Les web services sont, de nos jours, utilisés à grand échelle et ce grâce aux

avantages qu’elles offrent :[Alkamari, 2008]

– Les web services réduisent le temps de mise en marché des services offerts par

les diverses entreprises.

– Les web services utilisent des normes et protocoles ouverts (SOAP, XML,

HTTP).

– Les protocoles et les formats de données sont offerts, le plus possible, en

format texte pour que la compréhension du fonctionnement des échanges soit

plus intuitive.

– Grâce au protocole HTTP, les web services peuvent fonctionner malgré les

pare-feu sans pour autant nécessiter des changements sur les critères de fil-trage.

– Grâce aux web services, les coûts sont réduits par l’automatisation interne et

externe des processus commerciaux.

1.7 Inconvénients d’utilisation des web services

Malgré les avantages offerts par les web services, elles ont plusieurs inconvénients,

qui sont en premier lieu des problèmes de sécurité, tels que :

– Leurs vulnérabilités facilitant le contournement des mesures de sécurité.

– L’absence des mécanismes d’identification, d’authentification et de chiffrage

dans la technologie SOAP, la technologie principale des web services.

– Les problèmes de fiabilité : Il est difficile de s’assurer de la fiabilité d’un

service car on ne peut garantir, que ses fournisseurs ainsi que les personnes

qui l’invoquent travaillent d’une façon fiable.

– Les problèmes de disponibilité : Les web services peuvent bien satisfaire un

ou plusieurs besoins du client [Alkamari, 2008].

1.8 Conclusion

La technologie des web services, est l’une des technologies les plus connues et les

plus utilisées. Elle est basée sur le standard XML, permet de rendre disponibles

dans un annuaire UDDI des services dont les fonctionnalités sont décrites dans

des fichiers WSDL. Le protocole SOAP permet aux consommateurs d’interroger

l’annuaire et d’invoquer le service facilement à travers un réseau.

Dans le chapitre suivant nous allons voir en détail, les attaques sur les web

services ; en général ; et les attaques par injection en particulier.

17](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-41-320.jpg)

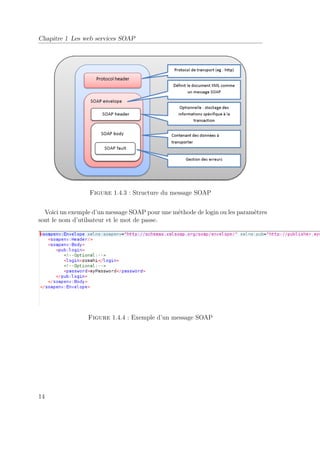

![Chapitre 2 Attaques par injection sur les web services

sages SOAP pour développer un modèle d’attaque pour parvenir à ses objectifs

[Yaron, 2007].

Nous allons voir dans ce qui suit les principales vulnérabilités SOAP/XML.

2.3 Attaques à base XML sur les web services

Nous avons vu dans le paragraphe précédent que les web services sont devenus

de plus en plus vulnérable. Cette vulnérabilité est due en général à la manière

d’échange de données entre les web services par le protocole SOAP.

L’échange de données entre web services se fait par le biais du protocole SOAP

qui est un protocole de type requête/réponse, et un mécanisme d’échange de don-nées

XML à travers un protocole de communication http. Cependant SOAP ne

définit aucun mécanisme de sécurité, ce qui fait que les messages SOAP sont vul-nérables

à être capturés et modifiés par un attaquant. Un autre point de moins

contre SOAP; c’est que la plupart des problèmes ne concernent pas seulement le

protocole lui-même mais d’autres protocoles utilisés comme http et XML. Nous

allons voir quelques problèmes et attaques sur XML et SOAP; dites les attaques

basées sur XML « XML-based Attacks ».

Il existe de grandes familles des attaques sur XML, comme le montre la figure

suivante (figure 2.3.1) :

Figure 2.3.1 : Attaques à base XML

20](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-44-320.jpg)

![2.4 Les attaques de déni de services XDOS

2.4 Les attaques de déni de services XDOS

Une attaque de type « déni de service » en anglais « Denial Of Service» abrégée

« Dos » est un type d’attaque visant à rendre les services ou les ressources d’une

organisation indisponibles pendant un temps indéterminé. Cette menace concerne

en général le fournisseur de service. Il s’agit la plupart du temps d’attaques à

l’encontre des serveurs d’une entreprise, afin qu’ils ne puissent être utilisés et con-sultés.

Le principe de l’attaque DOS consiste à saturer le fournisseur de service, en lui

envoyant des messages XML non valides ; qui peuvent engendrer une récursivité

infinie en les analysant par le fournisseur [Wells, 2007].

Les attaques par déni de service sont un fléau pouvant toucher tout serveur

d’entreprise, ou tout particulier relié à internet. Le but d’une telle attaque n’est

pas de récupérer ou d’altérer des données, mais de nuire à la réputation de sociétés

ayant une présence sur internet, et éventuellement de nuire à leur fonctionnement

si leur activité repose sur un système d’information [CCM, 2014a].

Cette classe regroupe les attaques suivantes :

– Attaque oversize / récursive :Il s’agit d’une attaque d’épuisement des

ressources. Cette attaque vise à éliminer la disponibilité d’un service en épuisant

les ressources du système du service, comme la mémoire, les ressources de

traitement, ou la bande passante du réseau. Une façon «classique» pour ef-fectuer

une telle attaque est d’interroger un service en utilisant un message

SOAP de grande taille [Jensen, 2009].

– Attaque dite XML bombe : Une bombe XML est un message composé

et envoyé avec l’intention de la surcharge d’un analyseur XML (généralement

de serveur HTTP). Les Bombes XML exploitent le fait que XML permet de

définir des entités. Par exemple, définir l’entité ’e1’ être définie par 20 entités

’e2’, qui à son tour est définie de 20 entité ’e3’. Si nous continuons dans le

même schéma jusqu’à ’e8’, l’analyseur XML va analyser une occurrence de

’e1’ et 1 280 000 000 entités ’e8’ prenant 5 Gio de mémoire. Le but ultime de

cette attaque est de consommer les ressources de l’analyseur XML àfind de

causer un déni de service [SoapUI, 2011].

– Attaque par référence externe : Au lieu de définir des chaînes de remplace-ment

d’entité en tant que constantes, il est également possible de les définir

de sorte que leurs valeurs sont extraites des URI externes par ex. !ENTITY

stockprice SYSTEM http ://www.contoso.com/currentstockprice.ashx. L’idée

la plus simple pour cette attaques est d’envoyer le parser XML à une ressource

externe qui ne retourne jamais, l’envoyer par ex. à une boucle infinie [Bryan, 2009].

– Attaque par envoie massif de messages SOAP : Le but de cette attaque

est de surcharger le Web Service par l’envoi des messages SOAP répétitifs. Le

21](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-45-320.jpg)

![Chapitre 2 Attaques par injection sur les web services

message SOAP lui-même est valide, mais le serveur XML ne peut pas traiter

tous ces messages envoyés en une période courte, et cela peut provoquer la

non réception des messages SOAP des non attaquants par le Web Service

[Radhamani, 2007] .

2.5 Les attaques par injection

Les attaques par injections représentent les attaques prédominantes contre les

web services aujourd’hui. Ce type d’attaque repose sur le problème qu’il n’existe

aucune séparation stricte entre les instructions d’un programme et les données

qu’y saisit un utilisateur [Lackey, ]. Lorsque les données passent sans être validées

correctement, un utilisateur malveillant peut injecter du code malicieux, dans le

but d’extraire ou de modifier des données confidentielles.

Pour réaliser une attaque par injection, il faut réussir à placer, dans des saisies

classiques, des données interprétées comme des instructions. Le succès de l’opéra-tion

repose sur trois éléments [Lackey, ] :

– Identifier la technologie sur laquelle repose l’application web. Les attaques par

injection dépendent beaucoup du langage de programmation ou du matériel

impliqué.

– Établir la liste de toutes les saisies utilisateur possibles. Dans certains cas,

elles seront évidentes.

– Trouver la saisie utilisateur vulnérable.

Cette classe d’attaques comprend les attaques suivantes ; les plus répandues ; :

– Les injections XML

– Les injections XPath

– Les inejctions SQL

– Les injections de commandes systèmes

On peut schématiser la taxonomie des attaques par inejction par la figure

suivante (figure 2.5.1) :

22](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-46-320.jpg)

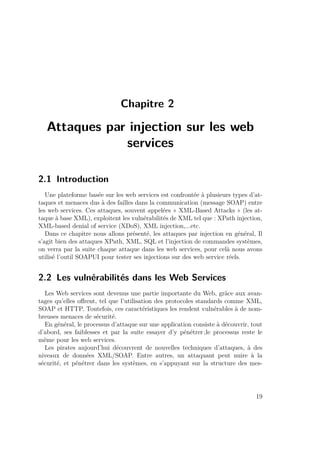

![2.5 Les attaques par injection

Fichier XML des utilisateurs et leurs mots de passe

?xml version=1.0 encoding=ISO-8859-1 ?

users

user

usernameAlice/username

passwordSecret/password

/user

/users

Afin d’exploiter cette vulnérabilité, on va injecter les balises mal formées :

xmljoke/xml/joke

La requête peut devenir alors :

Fichier XML des utilisateurs « vulnérable »

?xml version=1.0 encoding=ISO-8859-1 ?

users

user

usernameAlicexmljoke/xml/joke/username

passwordSecret/password

/user

/users

On a obtenu donc un code XML Malveillant. Le fait d’insérer les balises mal

formées xmljoke/xml/joke bloque, comme dans le type vu précédem-ment

; les analyseurs des fichiers XML (XML Parser) d’analyser ce fichier la prochaine

fois en indiquant une erreur lors la lecture (error parsing xml).

2.5.1.3 Injection de balises XML automatiques

Il s’agit du fait de rajouter une information que l’on met soi-même dans la

requête en spécifiant par exemple manuellement son ID, alors qu’en temps normal

il est généré automatiquement [Stamos, 2005].

L’utilisateur fait entrer les données de la manière suivante :

Username : Charly/usernameID0/IDusername

Une fois insérée le fichier XML sera de la forme :

Injection de balises XML

?xml version=1.0 encoding=ISO-8859-1 ?

users

user

usernameCharly/usernameID0/IDusernameAlice/username

/user

/users

25](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-49-320.jpg)

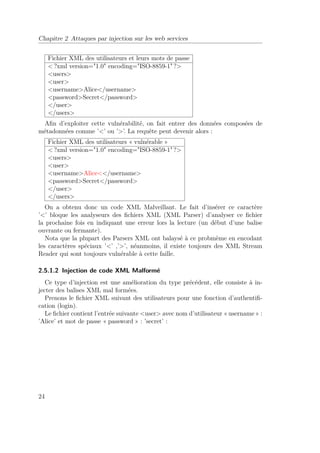

![Chapitre 2 Attaques par injection sur les web services

Charly aura maintenant un ID de 0 qui pourrait par exemple représenter les

administrateurs. On arrivait donc à ajouter un utilisateur au groupe des adminis-trateurs,

qui devrait normalement être secrét.

2.5.1.4 Injection XML Persistante

C’est une simple attaque XML, la différence réside qu’elle est stockée sur le «

provider » et exécutée par le serveur lorsque la requête est servie [Renaud, 2010].

Soit le fichier XML suivant :

Fichier XML des utilisateurs et leurs mots de passe

?xml version=1.0 encoding=ISO-8859-1 ?

users

user

usernameAlice/username

passwordSecret/password

emailz_smahi@esi.dz/email

adresse Bechar /adresse

zip 08000 /zip

/user

/users

En utilisant la balised’inclusion « xi » pour inclure le fichier « /etc/passwd »des

mots de passe des utilisateurs. Le fichier sera alors :

Fichier XML des utilisateurs et leurs mots de passe

?xml version=1.0 encoding=ISO-8859-1 ?

users

user

usernameAlice/username

passwordxi :include href=file :///etc/passwd parse=text/ /password

emailz_smahi@esi.dz/email

adresse Bechar /adresse

zip 08000 /zip

/user

/users

Après l’analyse (parsing) du fichier XML, on aura le résultat suivant (tableau

2.1) :

26](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-50-320.jpg)

![2.5 Les attaques par injection

L’analysur a généré une erreur lors de l’analyse (parsing) due à la balise mal

formée injectée xmljoke/xml/joke.

2.5.2 Injection XPath

Les documents XML sont devenus de plus en plus compliqués et trop chargés,

cela a conduit à définir un langage d’interrogation des fichiers XML. Le langage

qui a été créé alors est XPath.

XPath est un langage de requêtes spécialisé, qui joue un rôle comparable à celui

de SQL dans les contextes des bases de données. Mais malgré sa simplicité il pose

aussi des problèmes d’injection (voir Annexe A).

Lorsqu’on choisit de stocker des données sensibles en XML plutôt que dans

une base de données SQL, les attaquants peuvent s’appuyer sur une injection de

XPath pour contourner une authentification, comme pour inscrire des données sur

le système distant [Lackey, ].

2.5.2.1 Injection XPath Simple

Le document XML suivant ‘users.xml’ renferme les numéros d’identifiants, noms

d’utilisateurs et mots de passe employés par un service web [OWASP, 2013b] :

Fichier XML d’authentification des utilisateurs

?xml version=1.0 encoding=ISO-8859-1 ?

users

user

id1/id

usernameAdmin/username

password xpathr00lz /password

/user

user

id2/id

usernametestuser/username

passwordtest123/password

/user

/users

Un simple programme peut charger le document XML et recherche le numéro d’i-dentifiant

associé au nom d’utilisateur et au mot de passe proposés. En supposant

que ces valeurs soient respectivement admin et xpathr00lz , la requête XPath se

présenterait comme suit :

//users[username/text()=’admin’ and password/text()=’xpathr00lz’]/id/ text()

29](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-53-320.jpg)

![Chapitre 2 Attaques par injection sur les web services

On remarquera que cette saisie d’utilisateur n’est pas échappée dans le code

source de sorte qu’un attaquant pourra y insérer toute donnée ou instruction XPath

souhaitée. En choisissant pour mot de passe ’ or ’1’=’1, la requête deviendrait

ainsi :

//users[username/text()=’admin’ ]/id/text() and password/text()=” or ’1’=’1’

Cette instruction renverra le numéro correspondant à l’identifiant admin et qui

en outre, soit dispose d’un mot de passe vide (cas de figure hautement improbable),

soit vérifie un égale un – ce qui est toujours vérifié. Par conséquent, l’injection de

’ or ’1’=’1 renvoie l’ID de l’administrateur sans que l’attaquant n’ait besoin d’en

connaître le mot de passe.

Signalons que XPath est un sous-ensemble d’un langage XML de requêtes plus

large, appelé XQuery. Comme XPath et SQL, ce dernier souffre de problèmes

d’injection comparables.

Voici un exemple d’un script perl vulnérable à cette attaque (Algoritme 2.1) :

Algorithme 2.1 Script Perl vulnérable à l’injection XPath

#!/usr/bin/perl

use XML : :XPath ;

use XML : :XPath : :XMLParser ;

my $login = $ARGV[0] ;

my $pass = $ARGV[1] ;

my $userfile = users.xml ;

my $expr = //user[username=’$login’ and password=’$pass’] ;

my $xp = XML : :XPath-new(filename = $userfile) ;

my $nodeset = $xp-find($expr) ;

if($nodeset-size) { print Authentication successfuln ; }

else { print Authentication failedn ; }

Ce script lis le nom d’utilisateur et le mot de passe donnés comme paramètres

(ARGV[0] et ARGV[1]) et intérroge les fichier XML via une requête XPath, la

vulnérabilité réside dans le fait qu’il est possbile d’injecter la chaîne vulnérable

« or ’1’ = ’1’ » aprés le mot de passe, donc l’expression $expr va contenir la valeur :

//user[username=’$login’ and password=’$pass’ or ‘1’ = ‘1’]

le code sera exécuté et le résultat sera vrai toujours ; cela permet de récupérer

les utilisateurs enregistrés comme décrit précédemment.

30](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-54-320.jpg)

![2.5 Les attaques par injection

2.5.2.2 Dumping d’un Document XML

Le Dumping se fait à l’aide de l’opérateur‘|’ [Renaud, 2010].Cet opérateur est :

– L’opérateur identique à UNION mais plus flexible.

– Effectue des opérations séquentielles.

– Exploite l’absence de restrictions d’accès aux parties d’un document.

2.5.2.2.1 Utilisation dans une injection XPath

– La requête de description d’un attribut via XPath :

– « //item[itemID=‘$id’]/description/text() »

– Injection : $itemID = whatever‘] | /* | //item[itemID=‘whatever’.

– Expression devient alors :

– « //item[itemID=‘whatever‘] | /* | //item[itemID=‘whatever’]/description/text() »

– Cette technique nécessite une connaissance préalable de l’expression.

2.5.2.3 Blind XPath Injection

Le Blind XPath Injection a été introduite pour la 1ére fois en 2004 par Amit

KLEIN [Klein, 2005], elle permet de récupérer l’intégralité du document XML,

sans connaissance de l’expression XPath.

2.5.2.3.1 Mode opératoire

1. Trouver une injection “standard”

2. Remplacer le prédicat ‘1’=‘1’ par une expression E dont le résultat est binaire

3. E est utilisé pour évaluer :

– Chaque bit du nom ou de la valeur d’un élément

– Le nombre d’éléments de chaque type (élément, texte, PI etc.)

2.5.2.3.2 Contraintes

– Lent (à-la Brute Force)

– Démontré mais pas d’implémentation disponible

2.5.2.4 Injection XQuery

XPath est un sous-ensemble d’un langage de requête sous XML plus large, qui

est XQuery, et que ce dernier lui aussi souffre d’un grand problème de sécurité et

plus précisément problème des injections [WEBAPPSEC, 2010].

L’injection XQuery est une variante de la fameuse attaque injection SQL :

31](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-55-320.jpg)

![Chapitre 2 Attaques par injection sur les web services

– Elle utilise les mauvaises données passées à une requête XQuery pour traverses

et exécuter les routines XQuery.

– Elle peut être utilisée pour lister les éléments d’un environnement victime,

injecter des commandes en local ou exécuter des commander à distance.

– Un attaquant peut injecter des requêtes XQuery dans un message SOAP pour

manipuler un document XML au niveau du fournisseur du service web.

L’exemple suivant montre comment interroger le fichier users.xml afin de récupérer

la liste des utilisateurs.

doc(users.xml)//user[name=’*’]

Il existe plusieurs formes des injections XQuery qu’on ne peut pas listées toutes,

cependant elles sont toutes dues à la non vérification des champs de saisie avant

l’envoi de la requête.

2.5.2.5 Injection XPath dans les messages SOAP

L’injection XPath est présente dans les web services qui utilisent un fichier XML

pour sauvegarder les données, ceci est un exemple (figure 2.5.4) illustrant un exploit

via un message SOAP; où on a injecté la chaîne vulnérable ’ or ’1’ = ’1’ or ’a’ =

’a :

Figure 2.5.4 : Injection XPath dans un message SOAP

32](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-56-320.jpg)

![2.5 Les attaques par injection

Le web service recevra ainsi une requête XPath malveillante de lister tous les

utilisateurs et leurs mots de passe, la réponse est la suivante (figure 2.5.5) :

Figure 2.5.5 : Réponse du service web : lister tous les (username,password)

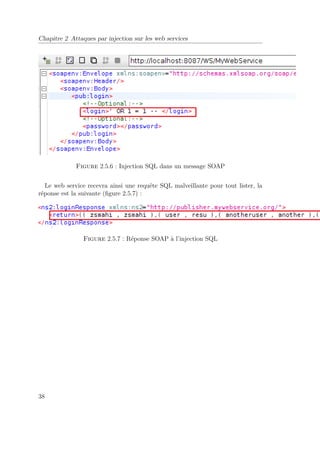

2.5.3 Injection SQL

Les injections SQL consistent à insérer ou injecter du code SQL via des don-nées

entrées par l’utilisateur à l’application. un exploit réussi d’une injection

SQL peut lire données sensibles depuis la base de données, modifier ces données

(Insertion/Mise-à-jour/Suppresion), éxecuter des opérations d’administration de la

base de données (ex. Arréter le SGBD), récupérer le contenu d’un fichier présent

dans le système de fichiers du SGBD, ou dans certains cas éxecute des commandes

du système d’exploitation [OWASP, 2014b].

Les injections SQL sont un type d’attaques par injection, dont c’est le code SQL

qui est injecté dans le champ de saisie à fain d’éxecuter une commande SQL bien

définie.

Il existe plusieurs formes d’injections SQL, qui sont :

2.5.3.1 Manipulation du SQL

C’est la forme la plus commune, l’attaquant essaye de modifier le code SQL

existant en ajoutant des éléments à la clause ’WHERE’ ou étendre la requête SQL

par des opérations comme ’UNION’, ’MINUS’ ou ’INTERSECT’. Il existe bien

évidemment d’autres formats mais ceux sont les plus répandus et les plus fréquents

[Scambray, 2006].

Exemple 01

La manipulation de SQL la plus classique est durant une fonction d’authentifi-cation

« login ». Une application web ou un service web vérifie l’authentification

de l’utilisateur en éxecutant la requêtes suivante et vérifiant si des lignes sont

retournées ou pas.

Requête SQL pour authentification

SELECT * FROM users

WHERE username = ’zsmahi’ and password = ’mypassword’

33](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-57-320.jpg)

![Chapitre 2 Attaques par injection sur les web services

L’attaquant essayera alors de manipuler le code SQL pour l’éxecuter de cette

façon

Requête SQL pour authentification

SELECT * FROM users

WHERE username = ’zsmahi’ and password = ’mypassword’ or ’a’ = ’a’

La clause ’WHERE’ est vraie pour chaque ligne et le pirate obtient l’accés total

à l’application.

Exemple 02

L’opérateur ’UNION’ est souvent utilisé dans les injections SQL. Le but est de

manipuler SQO afin de retourner des enregistrement d’une autre table. Un exemple

d’une telle requete :

Requête SQL typique

SELECT product_name FROM all_products

WHERE product_name like ’%Chairs%’

un pirate tentera de manipuler SQL afin d’éxecuter cette requête :

Requête SQL avec injection UNION

SELECT product_name FROM all_products

WHERE product_name like ’%Chairs%’

UNION

SELECT username FROM dba_users

WHERE username like ’%’

Cette requête retourne non seulement les noms des produits mais aussi tous les

noms d’utilisateurs.

2.5.3.2 Injection de Code

L’injection de code essaye d’ajouter du code SQL ou bien des commandes au code

code SQL existant. Ce type d’attaques est utilisé fréquement utilisé contre le SGBD

Microsoft SQL Server et rarement avec Oracle. L’instruction ’EXECUTE’ dans

SQL Server est une cible fréquente des attaques par injection SQL [Kost, 2004].

Requête SQL avec injection UNION

SELECT * FROM users

WHERE username = ’zsmahi’ ans password = ’mypassword’ ; DELETE

FROM users WHERE username =’admin’ ;

Nota que cette faille n’est disponible que dans un certains nombre de langages

de programmation et de API qui autorisent l’éxecution de plusieures requêtes SQL

à la fois.

34](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-58-320.jpg)

![2.5 Les attaques par injection

2.5.3.3 Injection des appels de fonctions

L’injection des appels de fonctions est l’insertion des fonctions de la base de don-nées

Oracle ou des fonctions spéciales dans un code SQL vulnérable [Kost, 2004].

Ces appels sont utilisés pour faire des appels systèmes ou bien pour manipuler les

données de la base.

En utilisant les standards des fonctions Oracle, l’attaquant peut envoyer des

informations depuis la base de données jusqu’à un Serveur (ou PC) distant ou

éxecuter d’autres attaques depuis le serveur de la base de données. Plusieurs pa-quetages

des base de données Oracle peuvent être exploité par un attaquant. Ces

paquetages peuvent inclure des fonctions pour changer les mots de passes ou éf-fectuer

d’autres transactions sensibles.

Le problème avec ce type d’injections est que n’importe quelle requête SQL

générée automatiquement, même la requête la plus simple peut être exploitée.

Les développeurs d’applications utilisent des fois des fonctions de bases de don-nées

au lieu du native code (ex. Java) pour effectuer des tâches courantes. Un

exemple trés courant et qui vient tout de suite à l’esprit c’est bien la fonction

’TRANSLATE’ qui n’a pas d’équivalant en Java, donc le programmeur décide

d’utiliser les requêtes SQL à la place.

L’exemple suivant montre la fonction translate et comment on peut l’utiliser

pour effecuter un exploit d’injection SQL :

Requête SQL ’TRANSLATE’

SELECT TRANSLATE(’user input’,

’0123456789ABCDEFGHIJKLMNOPQRSTUVWXYZ’,

’0123456789’)

FROM dual ;

Cette requête n’est pas vulnérable aus types vues précédemment mais elle est

facilement manipulée via une injection d’appel de fonction, on peut la modifier

pour éxecuter le code suivant :

Injection d’Appel de fonction dans la requête TRANSLATE

SELECT TRANSLATE(’|| UTL_HTTP.REQUEST(’http ://192.168.1.1/’)|| ’,

’0123456789ABCDEFGHIJKLMNOPQRSTUVWXYZ’,

’0123456789’)

FROM dual ;

La nouvelle requête SQL va intérroger une page depuis un serveur web. L’at-taquant

peut manipuler la chaîne et l’URL pour inclure autres fonctions àfin

de rechercher des informations utiles depuis le serveur de la base de données et

l’envoyer au serveur web via l’URL. Cette faille peut être utilisée pour attaquer

d’autres serveurs et web services dans le réseau interne.

35](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-59-320.jpg)

![Chapitre 2 Attaques par injection sur les web services

Des fonctions particuliéres et les fonctions de paquetages particuliers peuvent

aussi être éxecutées. Un exemple est une application avec une fonction ’ADDUSER’

(ajouter utilisateur) dans le paquetage ’MYAPPADMIN’. Le développeur a mar-qué

la fonction avec ’PRAGMA TRANSACTION’ une fonctionnalité des bases de

données Oracle qui permet à l’application d’écrire à la base de données même avec

une requête SQL.

Injection d’Appel de fonction

SELECT TRANSLATE(’|| myappadmin.adduser(’admin’,’newpass’)|| ’,

’0123456789ABCDEFGHIJKLMNOPQRSTUVWXYZ’,

’0123456789’)

FROM dual ;

Executer la requête précédente permet même d’ajouter un utilisateur « admin »

avec le mot de passe « newpass ».

2.5.3.4 Blind SQL Injection

Le Blind SQL Inejction est un type d’injections SQL, qui intérroge la base de

données à travers des requêtes vrai/faux (true/false) et détérmine la réponses basée

sur les réponses d’application. Cette attaque figure souvent lorsqu’une application

est configurée pour afficher des messages d’erreurs génériques et n’indique pas qu’il

ya une vulnérabilité aux injections SQL [OWASP, 2013a].

Quand un attaquant exploite une injection SQL, des fois le service web ; ou

l’application web en général ; affiche des messages d’erreurs indiquant une erreur

dans la syntaxe SQL. Le Blind SQL Injection est similaire à l’injection SQL simple ;

la différence réside dans la manière que les données sont récupérées depuis la base

de données.

Une base de données qui n’affiche pas les données dans une réponse (message

SOAP, page web, API ...etc.) force les pirates à voler les données en interrogeant

la base par une série de questions vrai/faux, ceci met l’exploit plus difficile mais

pas impossible.

Il existe plusieurs formes de cette attaque,

2.5.3.4.1 Blind basé sur le contenu (Content-Based)

l’URL « http ://newspaper.com/items.php ?id=2 » envoie la requête suivante :

SELECT title, description, body FROM items WHERE ID = 2

Le pirate essayera d’injecter une requête qui retourne ’false’ (faux) :

« http ://newspaper.com/items.php ?id=2 and 1=2 »

36](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-60-320.jpg)

![2.5 Les attaques par injection

2.5.4 Injection de commandes OS

L’injection de commandes du système (OS) ou plus communement l’injection de

commande est un type d’injection ou l’objectif est d’éxecuter des commandes sur la

machine hôte via une application vulnérable. Cette injection est possible lorsqu’une

application passe des données vulnérables entrées par l’utilisateur( cookies, en-têtes

HTTP ...etc.) au shell du système[Lackey, ]. Les commandes systèmes envoyées

sont souvenet exécutées avec les privilèges de l’application vulnérable. L’injection

de commande est due à l’absence ou l’insuffisance de validation de données de

l’input [OWASP, 2014a].

Ci-dessous un code en langage C qui est vulnérable à cette injection

Algorithme 2.2 Code C vulnérable à l’injection de commandes

#include stdio.h

#include unistd.h

int main(int argc, char **argv)

{

char cat[] = cat ;

char *command ;

size_t commandLength ;

commandLength = strlen(cat) + strlen(argv[1]) + 1 ;

command = (char *) malloc(commandLength) ;

strncpy(command, cat, commandLength) ;

strncat(command, argv[1], (commandLength - strlen(cat)) ) ;

system(command) ;

return (0) ;

}

39](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-63-320.jpg)

![Chapitre 3

Approches de sécurisation des web

services

3.1 Introduction

Nous avons vu précédemment que les web services sont confrontés à un certain

nombre d’attaques qui visent à les détruire. Malheureusement ces attaques ne sont

pas prises par les outils de protection, existants tel que les pare-feu.

Pour assurer une protection effective et réelle des web services, les pare-feu

XML ont été introduits comme extension des pare-feu actuels et comme approche

de sécurisation des web services.

On verra dans cette section c’est quoi un pare-feu XML et quels sont les recherches

effectuées dans ce domaine ainsi les solutions proposées.

3.2 Firewall XML

Les pare-feu XML (XML firewall en anglais) est une nouvelle technologie intro-duite

afin de sécuriser les web services contre les attaques. Avant d’introduire la

notion d’un pare-feu XML, nous rappelons la notion de pare-feu.

3.2.1 Pare-feu (Firewall en anglais)

C’est est un système qui assure la protection d’un ordinateur, ou un réseau

d’ordinateurs des incursions provenant d’un réseau internet. Il s’agit d’un système

de filtrage des paquets de données échangées avec le réseau[Xu, 2008].

Les pare-feux sont généralement mis en oeuvre pour bloquer et restreindre cer-tains

accès et implémenter les règles de la politique de sécurité [Cheswick, 2003].

43](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-67-320.jpg)

![Chapitre 3 Approches de sécurisation des web services

3.2.2 Pare-feu XML

Il est particulièrement approprié pour neutraliser les actes malveillants contre

les Web Services. Il utilise les informations de sécurité contenues dans chaque

message échangé, pour sécuriser les différentes parties d’un message SOAP échangé

[Ayachit, 2006].

Ainsi ; Il est compatible aux différents protocoles de transport, et renforce les in-sertions

de sécurité des messages de services, de port ou d’opération [CCM, 2014b].

Actuellement, on a la tendance d’utiliser le terme «XML Security Gateway» pour

les XML Firewall, car on attend de ces pare-feu un travail plus qu’un conventionnel

pare-feu[Patterson, 2007].

La figure suivante (figure 3.2.1) montre un système basé sur les web services

protégés par un pare-feu XML[Xu, 2008] :

Figure 3.2.1 : Système basé sur les web services protégé par un pare-feu XML

3.3 Les approches de sécurisation des web services

Afin de sécuriser un web service plusieurs travaux et recherches ont été effectuées

proposant chacune une architecture d’un système de sécurisation (XML Firewall).

Nous allons dans cette section introduire les différentes approches et les méthodes.

Avant d’entammer les approches de sécurité, rappelons la notion des expressions

régulières et de la distance de Khi-2.

3.3.1 Les expressions régulières

Une expression régulière ou rationnelle est une chaîne de caractères (appellée

parfois un motif ) qui décrit un ensemble de chaînes de caractères possibles selon

44](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-68-320.jpg)

![3.3 Les approches de sécurisation des web services

une syntaxe précise. Les expressions régulières sont issues des théories mathéma-tiques

des langages formels des années 1940. Leur puissance à décrire des ensembles

réguliers explique qu’elles se retrouvent dans plusieurs domaines scientifiques dans

les années d’après-guerre et justifie leur adoption en informatique. Les expressions

rationnelles sont aujourd’hui utilisées par les informaticiens dans l’édition et le

contrôle de texte ainsi que dans la manipulation des langues formelles que sont les

langages de l’informatique[Desgraupes, 2008].

Exemples

Voici quelques exemples des expressions réguliéres les plus utilisées (tableau 3.1)

[loribel, 2003] :

caractères Signification

. n’importe quel caractère

(123.5 = 123.5, 12345...etc.)

? le caractère précédent ? est optionnel

(12 ?34 = 1234, 134...etc.)

* le caractère précédent * peut être répété 0 ou plusieurs fois

(12*34 = 134, 1234, 12234, 122234...etc)

+ le caractère précédent * peut être répété 1 ou plusieurs fois

12+34 = 1234, 12334, 12222234...etc. mais ne trouvera pas 134

$ le carcatère est à la fin d’une ligne

toto$ = toute ligne finissant pas toto

Table 3.1 : Exemples expressions régulières

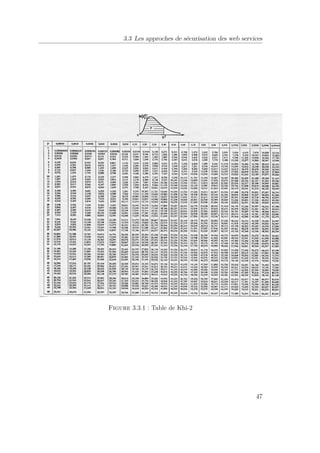

3.3.2 Test du Khi-2 2

Le test du Khi2 (khi deux ou khi carré) fournit une méthode pour déterminer

la nature d’une répartition, qui peut être continue ou discrète. Il est utilisé dans

différents domaines tels que la comparaison des échantillons, Recherche de liaison

entre les données ou Recherche de l’influence d’une donnée autre que celle étudiée

[Zerrouk, 2011].

Principe :

– Formuler H0 (la distribution observée n’est pas différente de la distribution

supposée d’après la loi que l’on souhaite tester).

– Répartir les données en classes.

– Déterminer le nombre de degrés de liberté à partir du nombre de classes.

– Fixer un risque de se tromper (la valeur 5 % est souvent choisie par défaut).

45](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-69-320.jpg)

![Chapitre 3 Approches de sécurisation des web services

3.3.3 Les approches à base de signatures

Ces approches sont les plus anciennes et les plus basiques. Elles consistent à

rechercher dans les messages SOAP entrants les empreintes ou les signature d’at-taques

connues. Cette approches a été utilisée dans les IDS (Intrusion Detection

System) et dans les antivirus.

3.3.3.1 Avantages :

– Un firewall XML utilisant cette approche est facilement conçu et développée

et maintenu par la suite.

– Il permet également une classification relativement facile de la criticité des

attaques signalées.

3.3.3.2 Inconvénients :

– L’incovénient majeur de cette approche est qu’elle est limitée, un firewall

XML utilisant cette approche est purement réactif, il ne peut détécter que les

attaques dont il posséde déjà la signature, de ce fait, il nécessite des mises à

jour quotidiennes.

– Un autre inconvénient de cette approche est qu’elle est bonne que l’est la

base de signature, si les signatures sont erronées ou incorrectement conçues le

systèmes est inefficace, c’est pourquoi ces systèmes sont souvent contournés

par les pirates qui utilisent des techniques d’évasion qui consistent à camoufler

les attaques utilisées. Ces techniques de camouflage ont tendance à faire varier

les signatures des attaques qui ainsi ne sont par reconnues par le firewall XML.

Les signatures sont souvent représentées par des formats compacts tel que les ex-pressions

régulières. Ci-dessous (tableau 3.2) quelques expressions régulières util-isées

afin de bloquer quelques attaques par injection [Mookhey, 2004] :

Inejction Expression régulières

« ’ »,« ## » /(%27)|(’)|(--)|(%23)|(#)/ix

« or » /w*((%27)|(’))((%6F)|o|(%4F))((%72)|r|(%52))/ix

« exec » /exec(s|+)+(s|x)pw+/ix

Table 3.2 : Signature de quelques attaques par inejction (cas injection SQL)

3.3.4 Les approches probabilistes

Nous avons défini précédement ; la 1ère approche utilisée afin de sécuriser les

web services contre les attaques par injection (l’approche par signature), et ses

48](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-72-320.jpg)

![3.3 Les approches de sécurisation des web services

insuffisances. Dans cette section nous présentons une autre approche qui n’est

pas exacte comme l’approche par signature, vu qu’elle est basée sur des modèles

statistiques ou probabilistes, mais en revanche elle balaye aux insuffisances de

l’ancienne approche ; tel que la détection de nouvelles attaques ; et elle donne de

bons résultats. Une approche probabiliste utilise des notions du « data mining ».

Il existe plusieurs algorithmes probabilistes qui ont été proposés pour sécuriser

les web services basés tous sur le data mining, on va se limiter dans cette section

aux approches utilisants la comparaison et la similarité entre chaînes de caractères

comme critère de classification.

3.3.4.1 Comparaison et calcul de similarité entre chaînes de caractères

La comparaison entre chaînes de caractères est une opération importante dans

plusieurs disciplines (biologie moléculaire, Recherche de l’Information R.I, caté-gorisation

des textes ...etc.). Après isolation et séquençage d’une chaîne de car-actères,

qui peut consister de plusieurs centaines à voir des milliers de caractères

alphanumériques et symboles, les chercheurs essayent souvent de trouver une base

de données de chaînes de caractères connues -dans un certain domaine de recherche-afin

de mettre la ressemblance par la suite. En faisant ça, ils espèrent que les ré-sultats

précédents aideront à tirer des conclusions au sujet de leur nouveau volet ;

d’ou est née la théorie de comparaison de chaînes de caractères [Lipton, 1985].

Par la suite on verra, les différents algorithmes et distance utilisées pour calculer

la similarité entre deux chaînes de caractères.

3.3.4.1.1 Distance de Levenshtein

La distance de Levenshtein mesure le degré de similarité entre deux chaînes de

caractères. Elle est égale au nombre minimal de caractères qu’il faut supprimer,

insérer ou remplacer pour passer d’une chaîne à l’autre. C’est une distance au sens

mathématique du terme, donc en particulier c’est un nombre positif ou nul, et

deux chaînes sont identiques si et seulement si leur distance est nulle. On a aussi

des propriétés de symétrie, et l’inégalité triangulaire de la géométrie est ici aussi

vérifiée. (Algorithme voir annexe B)[Nicolas, 2012].

Exemple

1. La distance de Levenshtein entre kitten and sitting est 3 :

a) Substitution de ’k’ par ’s’.

b) Substitution de ’e’ par ’i’

c) Insertion de ’g’ à la fin.

2. La distance de Levenshtein entre rosettacode and raisethysword est 8.

49](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-73-320.jpg)

![Chapitre 3 Approches de sécurisation des web services

3.3.4.1.2 LCS (Longest Common Subsequence) : La plus longue séquence

Commune

Le problème de la plus longue séquence commune est de trouver consiste à

trouver la plus longue séquence commune à toutes les séquences dans un ensemble

de séquence (souvent deux). Notez qu’une séquence est différente de la sous-chaîne

par le fait que les termes ne sont pas nécessairement consécutifs dans la chaîne

originale. Il s’agit d’un problème informatique classique utilisé dans la comparaison

de fichiers tels que ‘diff’, et en bioinformatique. La complexité de cet algorithme

est O(nm).

Voici l’algorithme (Algorihme 3.1) récursif de la fonction LCS : On note LCS(XiYj)

pour la plus longue sous-séquence commune de (x1..,xi) et (y1..,yj) [Binet, 2010].

Algorithme 3.2 Algorithme de LCS

LCS(Xi, Yj) =

8

:

vide i = 0 ou j = 0

LCS(Xi−1, Yj−1) + 1 xi = yj

laPlusLongue(LCS(Xi, Yj−1),LCS(Xi−1, Yj)) xi6= yj

3.3.4.1.3 La similarité cosinus

Si on peut relier la similarité entre deux vecteurs A et B à la mesure de l’angle

¸ qu’ils forment, alors on peut l’évaluer en calculant le cosinus de cet angle :

c’est ainsi qu’est définie la similarité cosinus. Le calcul du cosinus se base sur

l’expression du produit scalaire A.B = ||A||.||B||.cos() et implique qu’aucun des

deux vecteurs ne soit nul [Progdupeupl, 2012]. Voici la formule de la similarité

cosinus (Algorithme 3.2)

Algorithme 3.3 Formule de similarité de cosinus

similarité(A,B) = cos()= A.B

||A||.||B||=

Pni

pP =1Ai×Bi n

i=1 A2i

pPn

×

B2

i=1 i

Si nos poids ne peuvent pas être négatifs, alors on a 05similarité(A,B)51. Plus

la mesure de l’angle est faible, plus son cosinus est élevé : avec cette formule, plus

similarité(A,B) s’approche de 1, plus la similarité entre les objets représentés par

les vecteurs A et B est grande.

3.3.4.1.4 Coefficient de Dice

Le Coefficient de Dice est une mesure de similarité, utilisée en statistique pour

déterminer la similarité entre deux échantillons. Ce coefficient est compris entre 0

50](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-74-320.jpg)

![3.3 Les approches de sécurisation des web services

et 1. Il se définit comme le double de l’intersection de deux lots (échantillons de

valeurs) divisé par l’union de ces deux lots. La formule ci-dessous (Algorithme 3.3)

résume la méthode de calcul [Tony, 2010] :

Algorithme 3.4 Formule de Coefficient de Dice

S = 2×|X

T

Y |

|X|+|Y |

Dans cette formule, X et Y sont des lots. Pour calculer le coefficient de Dice de

deux chaines, il est possible de définir X et Y comme l’ensemble des bigrammes de

chacune des chaines respectives.

3.3.4.1.5 Représentation en N-gramme d’une chaîne de caractères

Un n-gramme est une sous-séquence de n éléments construite à partir d’une

séquence donnée. L’idée provient des travaux de Claude Shannon [Shannon, 1951]

en théorie de l’information. Son idée était que, à partir d’une séquence de lettres

donnée (par exemple par exemple) il est possible d’obtenir la fonction de vraisem-blance

de l’apparition de la lettre suivante. À partir d’un corpus d’apprentissage,

il est facile de construire une distribution de probabilité pour la prochaine lettre

avec un historique de taille n. Cette modélisation correspond en fait à un mod-èle

de Markov d’ordre n où seules les n dernières observations sont utilisées pour

la prédiction de la lettre suivante. Ainsi un bigramme est un modèle de Markov

d’ordre 2.

A partir du (court) corpus par exemple, nous obtenons (tableau 3.3) :

Pas d’historique (unigramme) Historique de taille 1 (bigramme)

p : 2 occurrences sur 10 lettres = 1/5 ; p-a : 1 occurrence sur 9 couples = 1/9 ;

e : 3 occurrences sur 10 lettres = 3/10 ; p-l : 1 occurrence sur 9 couples = 1/9 ;

x : 1 occurrence sur 10 lettres = 1/10 ; p-e : 0 occurrence sur 9 couples = 0 ;

... La somme des probabilités étant nécessairement égale à 1

Table 3.3 : 1-grammes et bigrammes extraits de la chaîne par exemple

Le modèle des N-grammes est un modèle de représentation du langage partic-ulièrement

utilisé pour étudier la prédictibilité d’apparition de suites de chaîne.

On qualifie de N- grammes aussi bien des n-uplets de caractères que des n-uples de

mots. Dans une matrice de contingence au lieu de croiser des objets entre eux on va

croiser des n-uplets entre eux et appliquer ensuite un algorithme de classification.

Ainsi pour un alphabet de 26 lettres on obtient 262 = 626 bigrammes ou 263 =

16 276 trigrammes, pour un dictionnaire de 20 000 mots on obtient 20 0002 = 400

millions de bigrammes et 20 0003 = 8 000 milliards de trigrammes. On construit

51](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-75-320.jpg)

![Chapitre 3 Approches de sécurisation des web services

un modèle à partir de données d’apprentissage pour déduire la probabilité d’avoir

telle suite de N-grammes [Lelu, 1998].

On parle souvent de n-gramme de mot et n-gramme de caractères :

N-gramme de mot

On définit un n-gramme de mots par une suite de n mots ; séparés par délimiteurs

(espaces, ponctuation, . . . etc.). Ce type de n-gramme est utilisé dans plusieurs do-maines

tels que la détection des attaques http, détection des injections SQL. . . etc

[Choi, 2011].

Un exemple qui arrive souvent est la détection des attaques XSS dans un for-mulaire

web, examinons la chaîne suivante : script alert(« XSS ») ;/script :

Après l’extraction des délimiteurs (‘’,’’,’ « ‘, ‘ »’, ‘ ;’, ‘/’,’(‘,’)’) on aura les

n-grammes suivants :

– Bigrammes : « script alert », « alert XSS », « XSS script »

– Trigrammes : « script alert XSS », « alert XSS script »

– Quadri-grammes : « script alert xss script »

N-gramme de caractères

On définit un n-gramme de caractère par une suite de n caractères ; bi-grammes

pour n= 2, trigrammes pour n=3, quadri-grammes pour n=4 . . . etc. A la différence

de n-gramme de mots, on ne cherche pas ici de délimiteurs, un tel découpage per-met

l’extraction de données dans une base de données contextuelles quelques soit

la langue utilisée. La notion de n-grams de caractères prit davantage d’impor-tance

avec les travaux de Grefenstette (1996) [Hull and Grefenstette, 1996]

sur l’identification de la langue et de Damashek (1995) [Damashek, 1995] sur

le traitement de l’écrit. Les n-grammes de caractères ont figuré aussi dans l’in-dexation

; l’hypertextualisation automatique multilingue avec les travaux de Lelu

(1998) [Lelu, 1998].

Comparaison et distance entre n-grammes

On peut calculer la similarité entre n-grammes en utilisant les n-grammes avec

les distance vues précédemment :

– distance entre n-grammes : en utilisant les distances dice, cosinus...etc.

– distance entre fréqueneces de n-grammes : en utilisant la distance 2.

52](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-76-320.jpg)

![3.3 Les approches de sécurisation des web services

3.3.4.2 Quelques travaux sur la détection des attaques par injection

3.3.4.2.1 Urjita Thakar

Un Honeypot est un système volontairement vulnérable à une ou plusieurs men-aces,

déployé sur un réseau afin d’analyser les attaques dans le Honeypot. Ces sys-tèmes

peuvent être volontairement insécurisés, afin d’attirer les attaquants pour

étudier leurs techniques, outils ou leurs motivations.

On propose dans cet article [Thakar and Dagdee, 2010] une approche semi-automatique

pour analyser les attaques et générer les signatures pour les web

services. En dehors des données SOAP conventionnelles journalisées, les honeypots

sont utilisées pour collecter les données.

Afin de filtrer la plupart des données suspects, un classificateur basé sur SVM

est utilisé pour aider l’admnistration. En appliquant un algorithme de signature

d’attaque sur des données filtrées, une signature d’attaque plus équilibrée est ex-trait

qui entraîne moins de faux positifs et négatifs. Il permet à l’administrateur

de sécurité d’identifier les services Web qui sont vulnérables ou sont attaqués plus

fréquemment.

3.3.4.2.2 Junho Choi

Dans ce travail de recherche [Choi, 2011], les auteurs proposent une méthode

pour la détection des attaques injections SQL et XSS (Cross Site Scripting) en

utilisant les n-grammes de mots et le SVM (Support Vector Machine).

Un algorithme de détection du code malicieux basé sur les n-grammes a été

proposé, par lequel plusieurs vecteurs de caractéristiques précis et efficaces peuvent

être extraites, et assortis par les différences entre les vecteurs de caractéristiques

des codes malicieux. Les caractéristiques extraites de code malveillant à l’aide des

n-grammeq peuvent être appliquées dans toutes sortes d’algorithmes de code de

détection malveillants pour détecter les codes malveillants inconnus. L’approche

proposée utilise le SVM comme classificateur d’apprentissage automatique.

3.3.4.2.3 Khwairakpam Amitab

Les auteurs [Amitab, 2011]proposent une comparaison entre les techniques de

détection d’injections SQL qui utilisent le test de Khi-2. La comparaison a été faite

sur les trois approches attribute character distribution (ACD), Same Character

Comparison (SCC) et Idealized Character Distribution (ICD), le critère était le

taux des vrai positifs et faux positifs.

53](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-77-320.jpg)

![Chapitre 3 Approches de sécurisation des web services

3.3.4.2.4 Adityaram Oza

L’auteur propose dans sa thèse de master [Oza, 2013] intitulée « HTTP Attacks

Detection using n-gram analysis » une méthode pour la détection des attaques

HTTP en utilisant l’analyse par n-gramme et le test de Khi-2.

La méthode consiste à collectionner les bonnes requetes HTTP depuis les logs

des serveurs Apache, et extraire à partir de chaque requete les différents 3-grammes

possibles et leurs fréquences d’apparition normalisées par la taille du paquet http.

Un vecteur moyen sera construi par la suite à partir des bonne requêtes et il

sera comme un dataset afin de le comparer avec les nouvelles requetes entrantes.

Lorsqu’une requete est arrivée, on extrace ses différents n-grammes ; comme on a

fait pour les requêtes d’apprentissage, et on calcule la distance de Khi-2 « D » ;

selon cette distance et sous les hypothèses : on décide :

– H0 : D 2(0.05,N-1) = La requête est bonne.

– H1 : D 2(0.05,N-1) = la requête est malveillante.

3.3.5 Synthèse des travaux

Dans la partie précédente, nous avons présenté les travaux de sécurisation des

Web Services, ces travaux traitent les attaques contre les Web Services avec dif-férentes

techniques, permettant ainsi de détecter plusieurs types d’attaques. Cepen-dant,

nous avons constaté que malgré les bienfaits de ces approches, chacune d’en-tre

elles détient des points faibles remarquables. Par la suite nous allons discuté

les avantages et les inconvénients de chaque méthode.

3.3.5.1 Les Approches par signature et les approches probabilistes

Les approches par signature sont faciles à implémenter et configurer et main-tenir

par la suite, elle donne de bonnes résultats de protection, malheureusement

un XML firewall basé sur cette technique est réactif et ne s’adapte pas avec les

nouvelles attaques.

Les approches probabilistes, en revanche, sont actifs et s’adaptent avec les nou-velles

s’attaques, mais tout dépendera de l’échantillon utilisé dutant la phase d’ap-prentissage.

Ces techniques générent un nombre de faux postifs et faux négatifs

.

3.3.5.2 Les approches probabilistes

Dans la partie précédente, nous avons présenté les travaux de sécurisation des

Web Services, ces travaux traitent les attaques contre les Web Services avec dif-férentes

techniques, permettant ainsi de détecter plusieurs types d’attaques. Cepen-dant,

nous avons constaté que malgré les bienfaits de ces approches, chacune d’en-

54](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-78-320.jpg)

![3.4 Conclusion

tre elles détient des points faibles remarquables. Par la suite nous allons discuté

les avantages et les inconvénients de chaque méthode.

– Dans le travail [Thakar and Dagdee, 2010] , on propose un système à base

de honeypot pour la détection des attaques contre les web services. Ce système

est une amélioration des approches de signatures en ajoutant un aspect de

détection d’anomalie (classificateur SVM).

– L’inconvénient majeur de ce honeypot est le fait qu’il n’est pas déployé dans

un environnement réel, il se base juste sur la simulation, et ne traite pas les

attaques en temps réel.

– Dans leurs travail [Choi, 2011], les auteurs proposent un système pour sécuri-sation

des applications web contre les attaques XSS et Injection SQL en util-isant

les n-grammes et le classificateur SVM. Cette approche utilise une ap-proche

probabiliste qui parait efficace pour la détection des attaques ; cepen-dant

elle n’est pas générale ; ne prend pas en considération toutes les attaques ;

et ne prend pas en considération le cas des web services.

– Les travaux de [Amitab, 2011] et [Oza, 2013] proposent l’utilisation de la

distance de Khi-2 à fin de détecter les attaques injection SQL, et les attaques

HTTP. L’utilisation de cette distance était efficace.

3.4 Conclusion

Un pare-feu XML peut être considéré comme un moyen de sécurité contre les

attaques basées sur XML, en examinant le contenu des messages SOAP, pour

distinguer entre le contenu autorisé et le non autorisé. Plusieurs recherches ont été

effectués afin d’améliorer ces pare-feu.

On a distingué deux mécanismes de sécurité :

– La technique utilisant les signatures qui est facile à implémenter et config-urer

et maintenir par la suite, elle donne de bonnes résultats de protection,

malheureusement un XML firewall basé sur cette technique est réactif et ne

s’adapte pas avec les nouvelles attaques.

– La technique probabiliste utilisant les techniques du data mining ( distances

et similarités entre chaînes de caractères) et qui est en revanche active, les

problèmes avec cette technique résident dans le taux des faux positifs ( rejet à

tord) et faux négatifs (acceptation à tord) qui peuvent s’accroire et diminuer

les performances du firewall.

Quelques approches ont été proposées, et qui donnent des résultats plus ou moins

acceptables. Nous avons constaté que les approches utilisant la distance de Khi-2

et les n-grammes donnent de meilleurs résultats.

Pour cela nous avons décidé d’adopter la distance ² et les n-grammes dans notre

solution pour la sécurisation des web services contre les attaques par injection.

55](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-79-320.jpg)

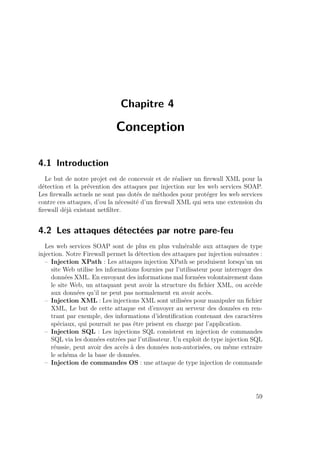

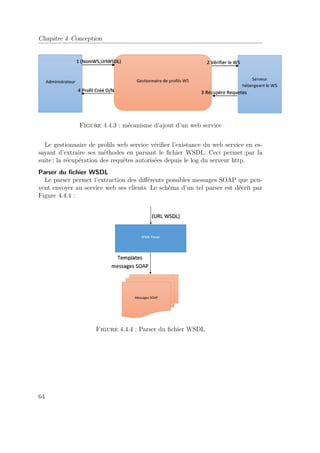

![Chapitre 4 Conception

Une fois le message est classifié, il sera journalisé (ajouté au journal des évène-ments).

Si le message est autorisé alors il sera transféré au web service. Le vecteur

ne sera mis-à-jour que si l’administrateur ajoute le message autorisé manuellement,

on évite l’ajout automatique et la mise-à-jour automatique du vecteur moyen afin

d’éviter l’augmentation du tôt des faux négatifs.

S’il s’agit bien d’une attaque elle sera bloquée et journalisée dans le journal des

attaques ainsi que son type.

Afin de détecter le type d’attaque, on utilise un vecteur d’attaques contenant

les différents types d’attaques et leurs chaînes malveillantes, un tel vecteur est

disponible et téléchargeable depuis le net.

Voici l’algorithme de la distance de 2

Algorithme 4.2 Distance 2

Fonction DistanceKhi2(vectObservé, vectMoyen : tableau) :booléen :

variables :

| d : entier ; // distance

| ddl : entier ; // degré de liberté

Début :

| d 0 ;

| ddl NEC(vectObservé,vectMoyen)+NENC(vectObservé,vectMoyen)-1 ;

| // NEC = Nombre d’Elements Communs

| // NENC = Nombre d’Elements Non Communs

| minimum = min(vectMoyen) ; // la fréquence minimale dans le vecteur moyen

| POUR CHAQUE ngramme ng DANS vectObservé FAIRE :

| | SI existe(vectMoyen,ng) ALORS :

| | | d = d +(vectObservé[ng] - vectMoyen[ng])2 / vectMoyen[ng]

| | SINON :

| | | d = d +(vectObservé[ng] - minimum)2 / minimum

| | FINSI

| FINPOUR

| POUR CHAQUE ngramme ng DANS vectMoyen FAIRE :

| | SI NON (existe(vectObservé,ng)) ALORS :

| | | d = d +vectMoyen[ng]

| | | // une simplification de formule

| | FSI

| FINPOUR

| RENVOYER Khi2(d,ddl) seuil

FIN

70](https://image.slidesharecdn.com/makzoua7twyzfddxffso-signature-e7eeb55fac379384e38f1a7c4aa9c07b03b57fe68dba5d7e9e546b85ab3c1d3f-poli-140917100543-phpapp01/85/Securisation-des-web-services-soap-contre-les-attaques-par-injection-94-320.jpg)

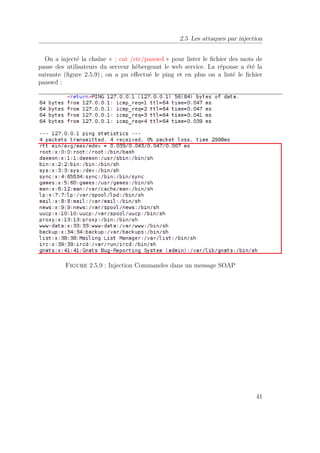

![4.9 Etude de cas

4.9.3.4 Injection de commandes OS

Dans la méthode Ping, l’utilisateur fournit comme paramêtre l’adresse IP de

l’hôte à scanner, on va passer une autre commande avec cette adresse.

soapenv :Envelope xmlns :soapenv=http ://schemas.xmlsoap.org/soap/envelope/

xmlns :pub=http ://publisher.mywebservice.org/

soapenv :Header/

soapenv :Body

Ping

host127.0.0.1 ; cat /etc/passwd/host

/Ping

/soapenv :Body