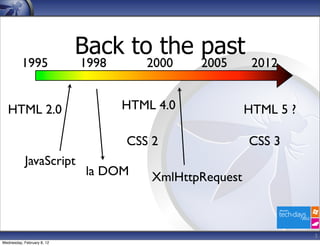

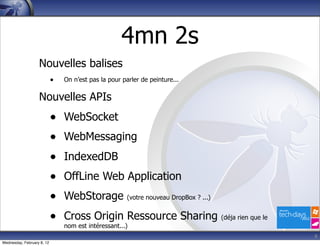

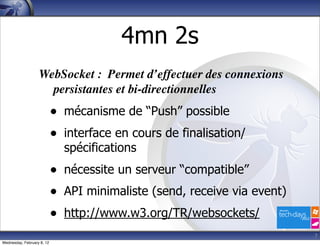

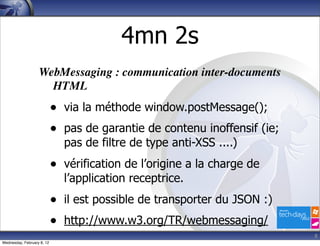

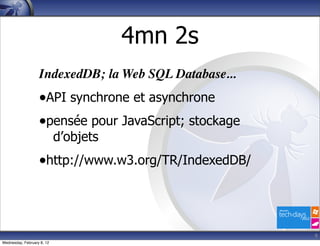

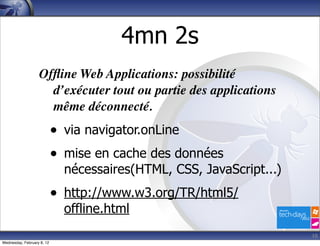

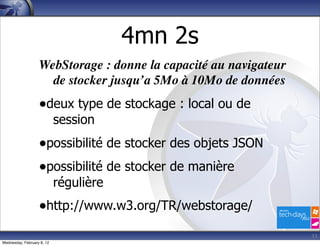

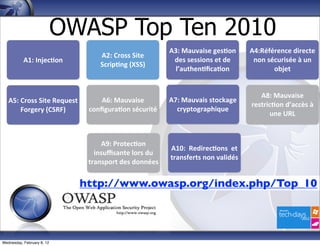

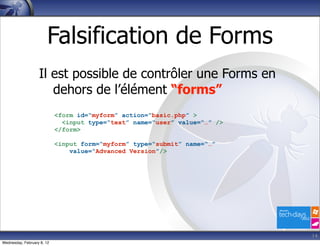

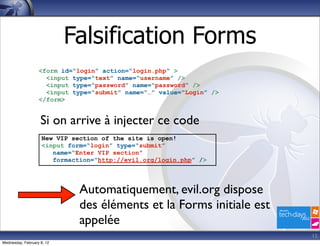

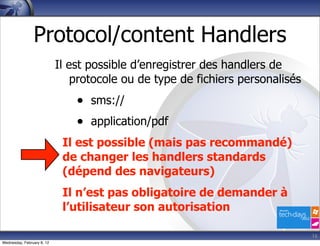

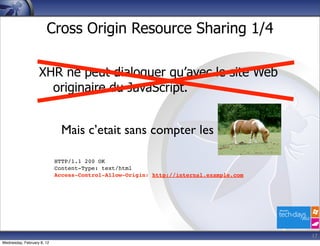

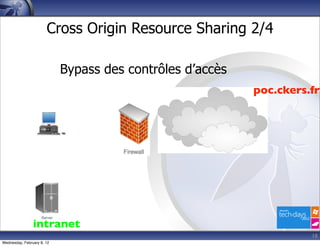

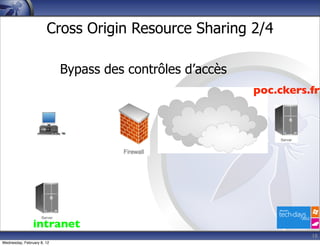

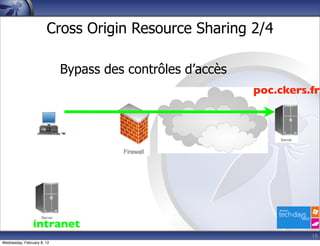

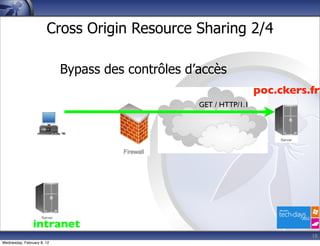

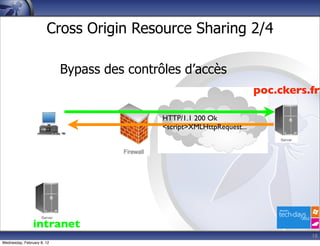

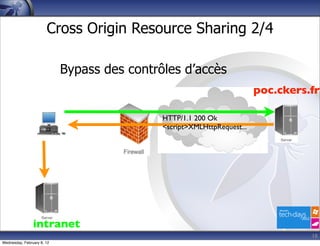

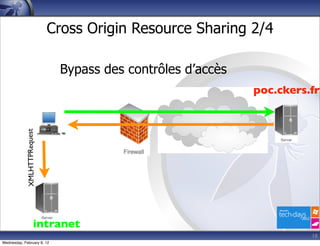

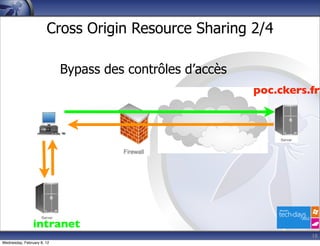

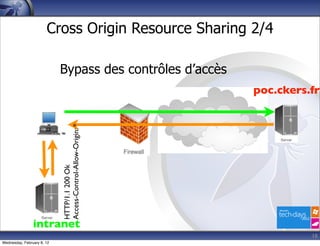

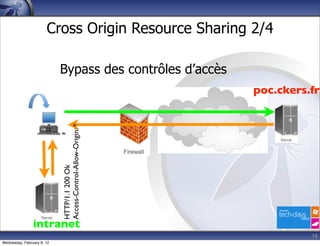

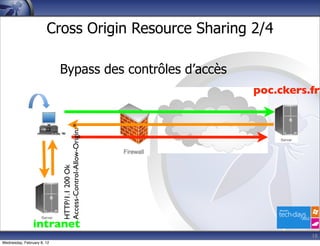

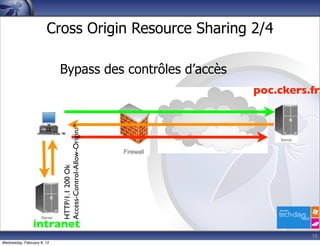

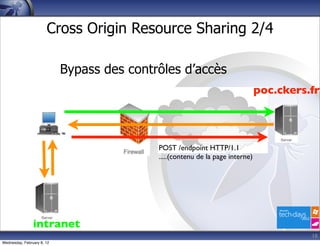

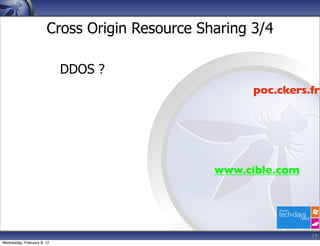

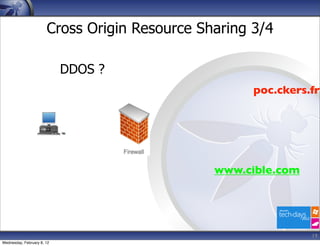

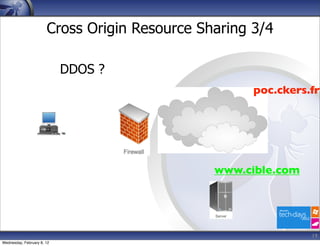

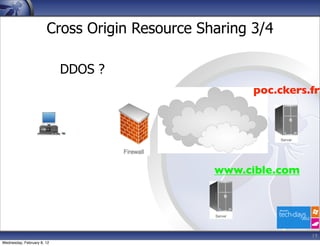

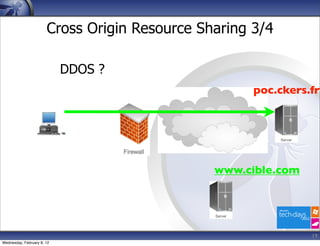

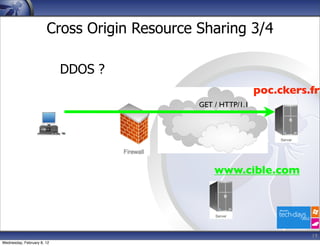

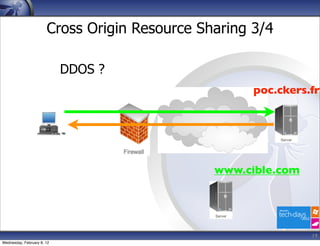

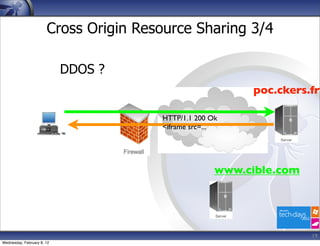

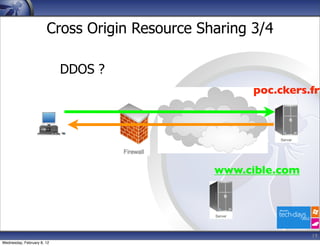

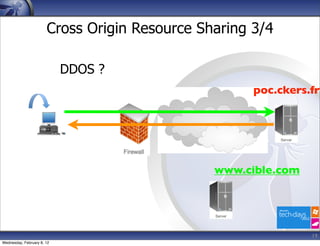

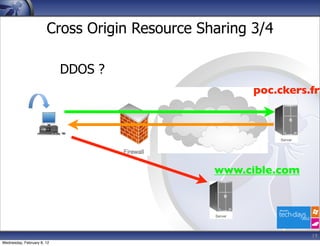

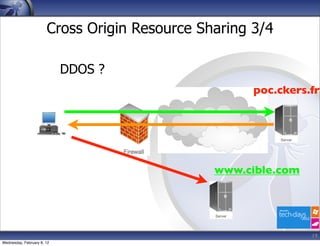

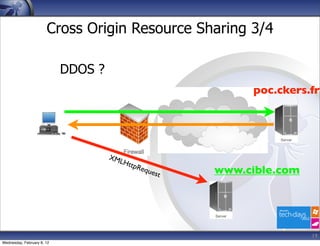

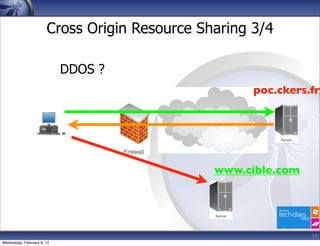

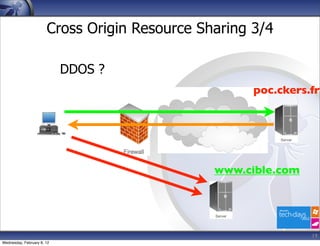

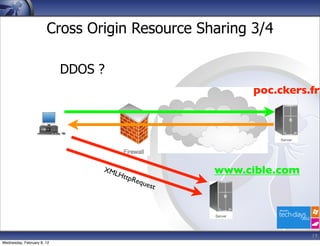

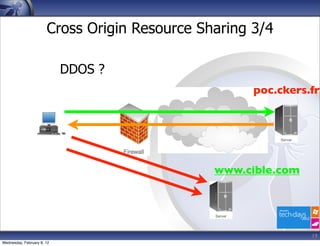

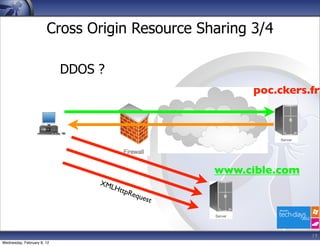

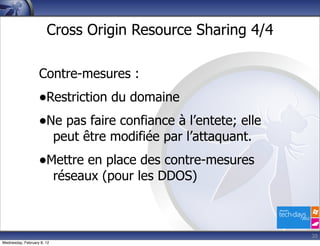

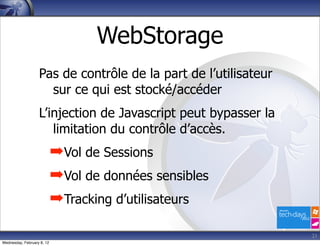

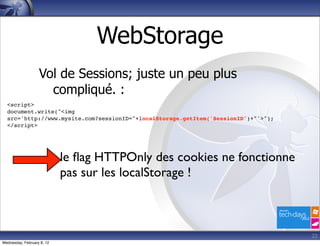

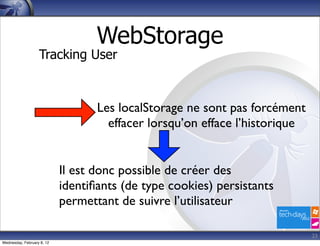

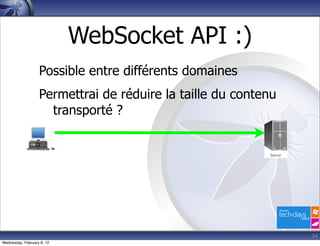

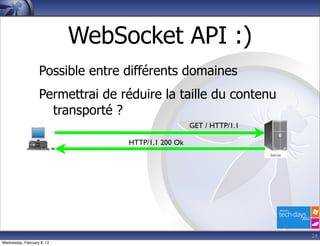

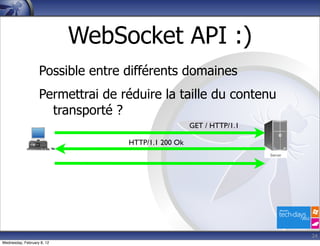

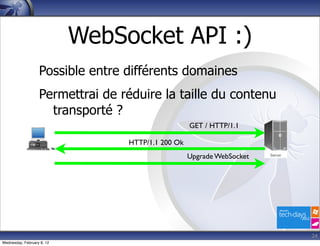

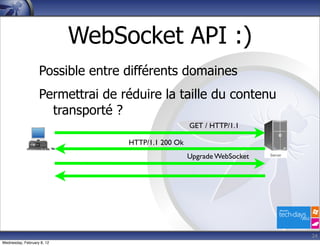

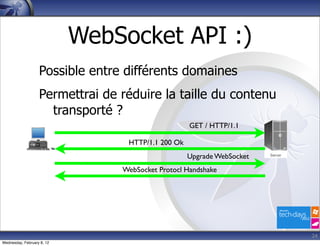

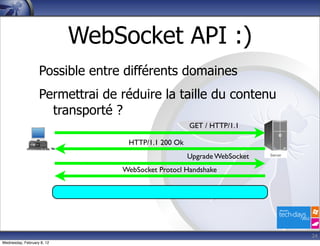

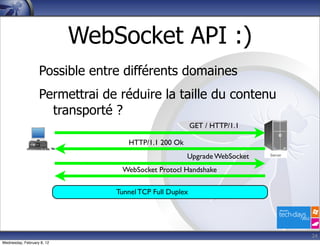

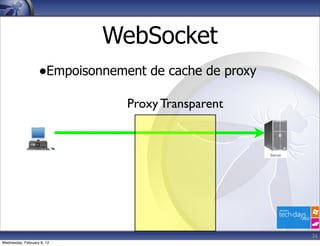

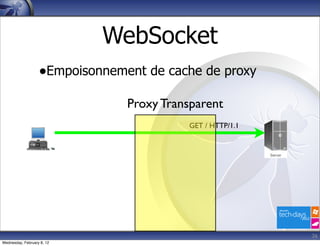

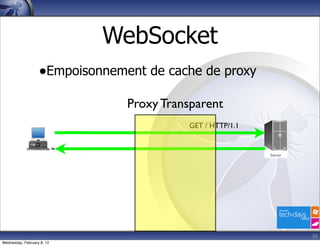

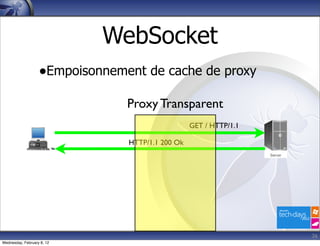

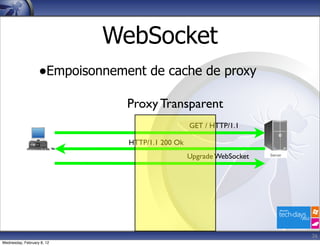

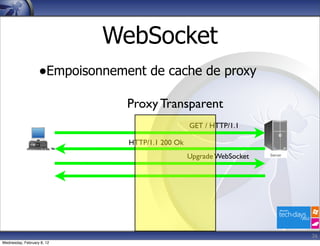

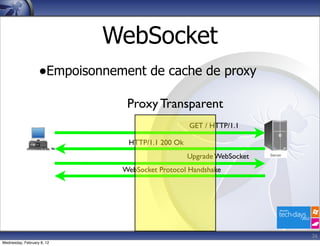

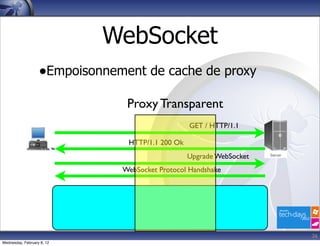

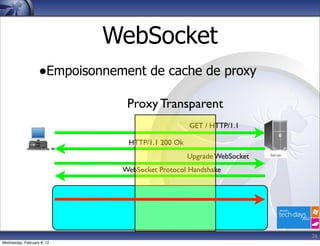

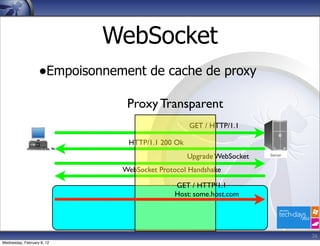

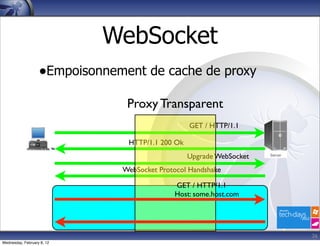

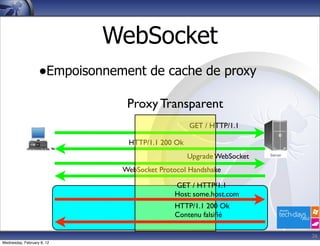

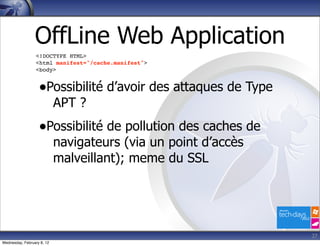

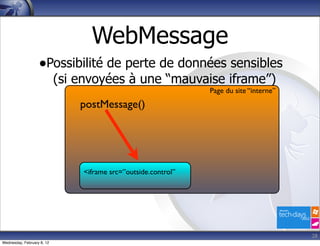

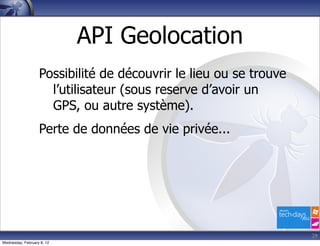

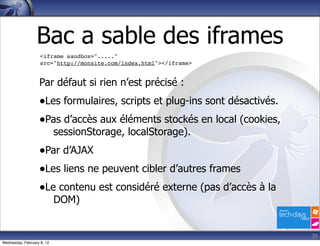

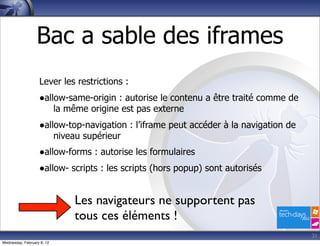

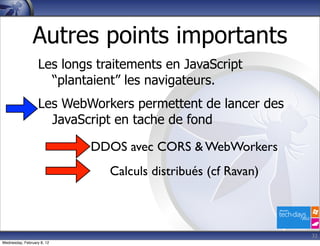

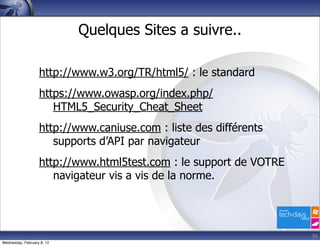

Le document aborde l'évolution de la technologie web, notamment HTML5 et ses nouvelles fonctionnalités, ainsi que les défis de sécurité associés, tels que la falsification de formulaires et le partage de ressources entre origines. Il présente également les nouvelles APIs comme WebSocket et IndexedDB, tout en soulignant les risques d'attaques comme les injections XSS et CSRF. Enfin, des contre-mesures pour renforcer la sécurité des applications web sont discutées.