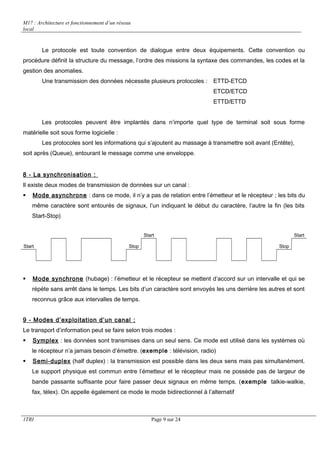

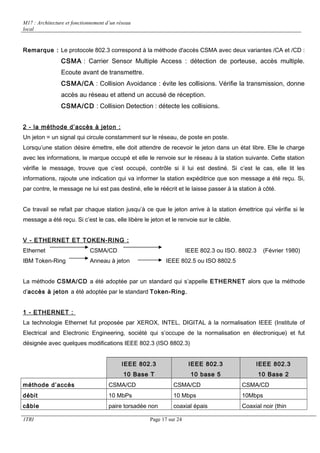

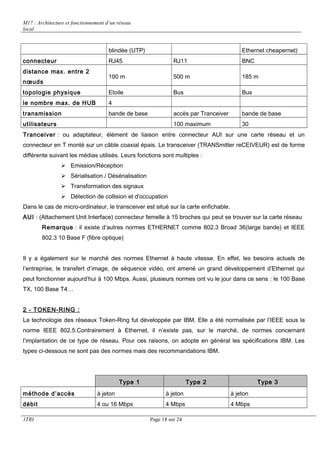

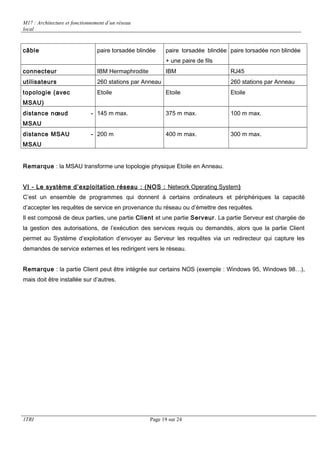

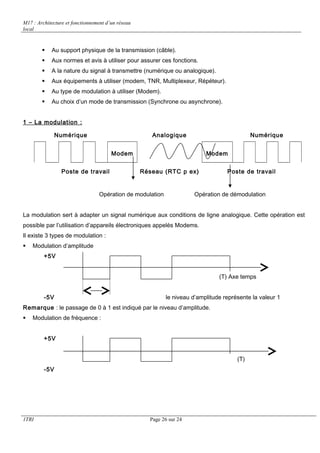

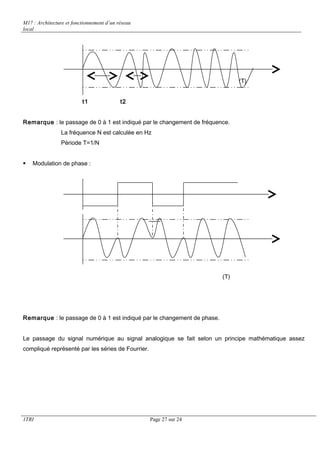

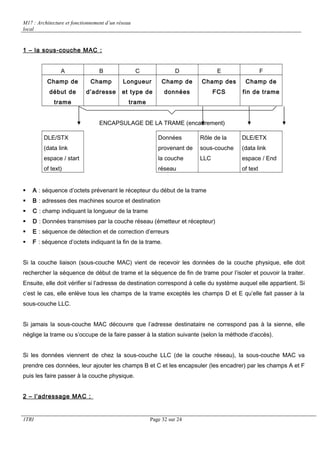

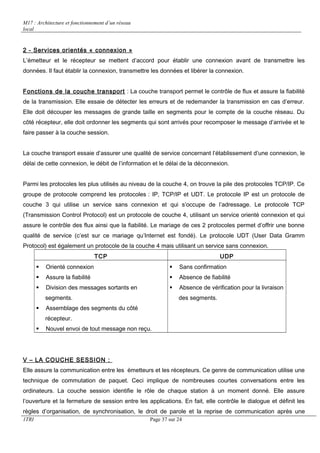

Le document présente l'architecture et le fonctionnement d'un réseau local, couvrant des concepts essentiels tels que les types de transmission, la bande passante, le débit, et les équipements de réseau. Il décrit également les catégories de réseaux, les topologies physiques et logiques, ainsi que les protocoles de transmission indispensables pour assurer la communication entre différents dispositifs. En outre, le document explique les raisons pour lesquelles un réseau est nécessaire, notamment pour le partage de ressources et la gestion des données.