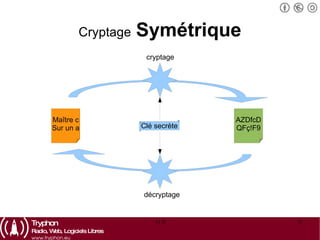

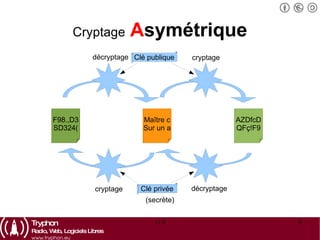

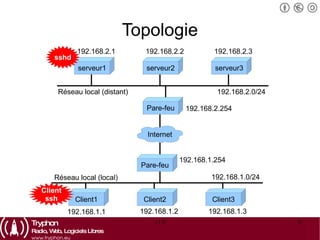

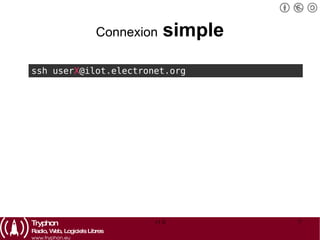

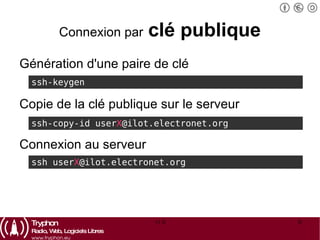

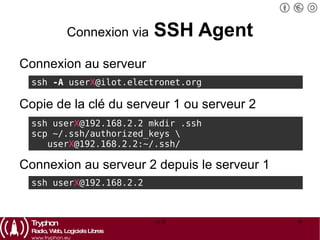

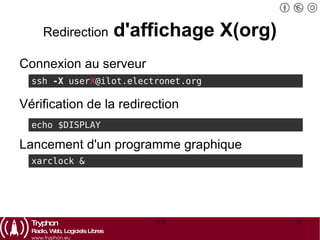

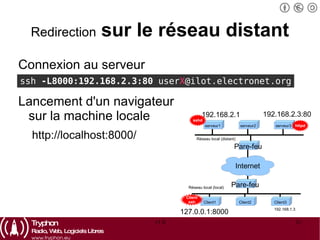

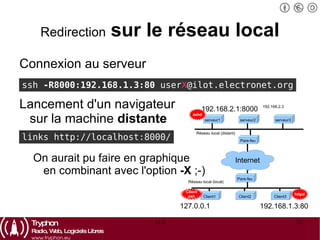

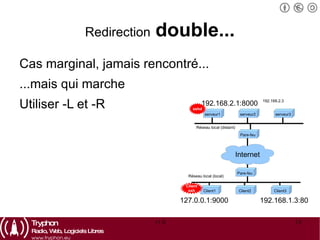

Le document présente une introduction à SSH, en précisant ses mécanismes de cryptographie et d'authentification via des clés publiques et privées. Des exemples concrets de connexions SSH et de redirections portuaires sont fournis, illustrant ainsi des scénarios d'utilisation pratique. Enfin, il est suggéré de consulter les man-pages pour approfondir les options avancées et les protocoles d'authentification disponibles.