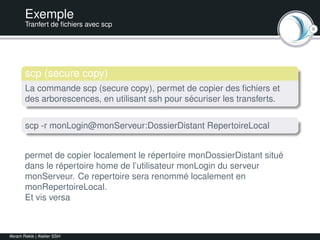

Ce document est un atelier sur l'utilisation de SSH et des systèmes associés comme Telnet et VNC, présentant des explications sur les protocoles et leur installation. Il fournit une syntaxe d'utilisation d'OpenSSH ainsi que des exemples pratiques tels que le transfert de fichiers avec SCP. Un exercice pratique est également proposé pour renforcer les compétences des participants.