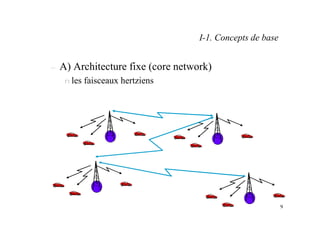

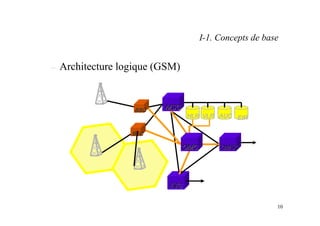

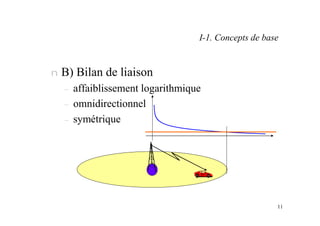

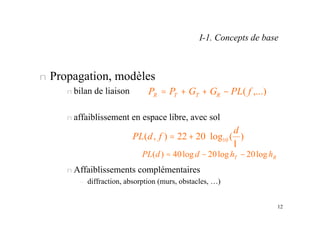

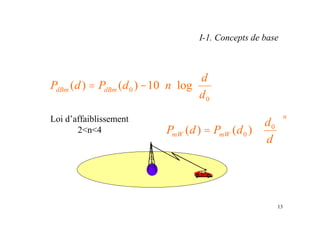

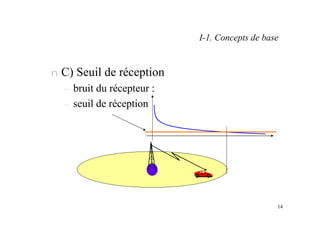

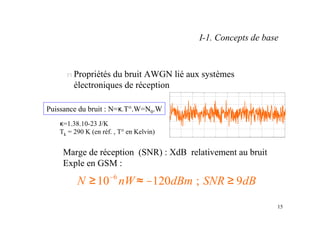

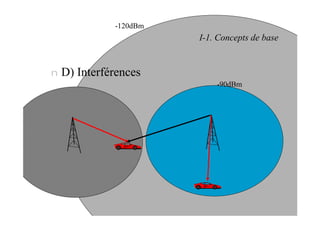

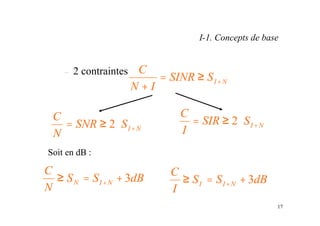

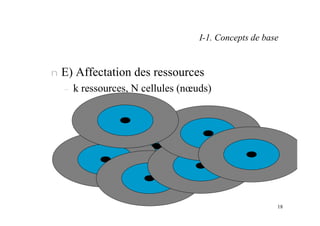

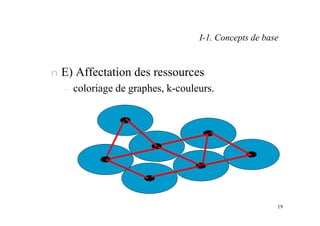

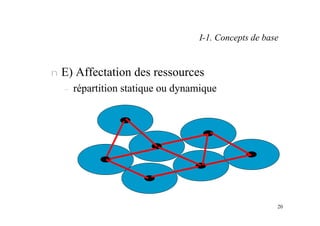

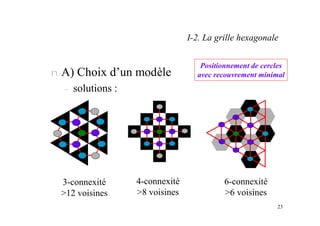

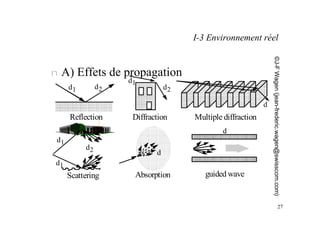

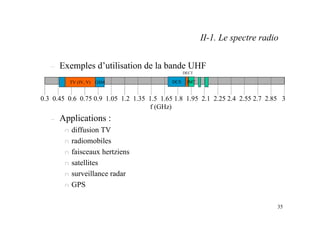

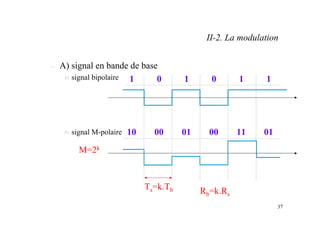

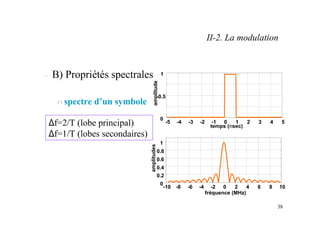

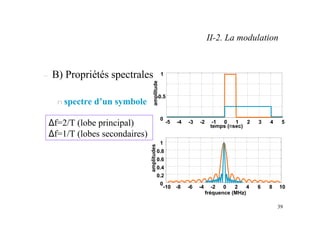

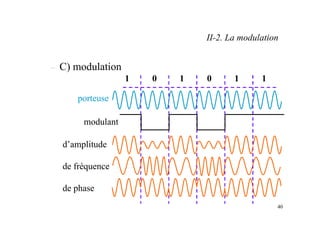

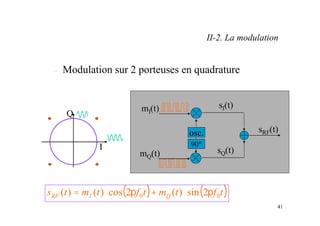

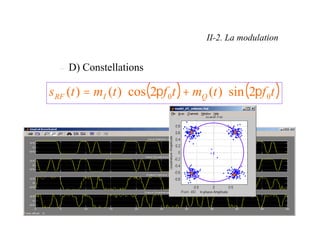

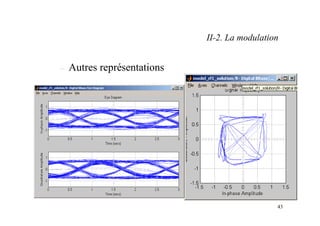

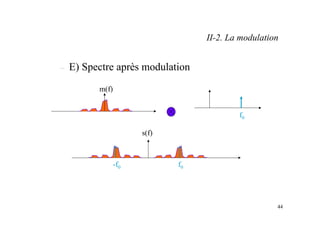

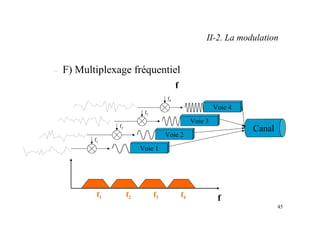

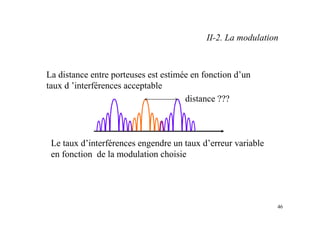

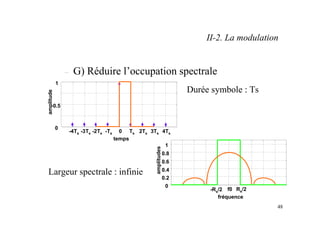

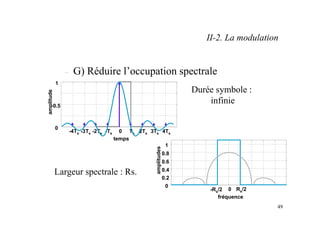

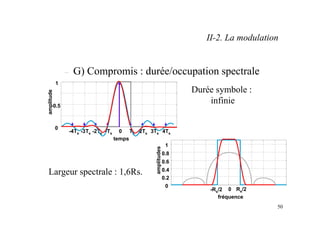

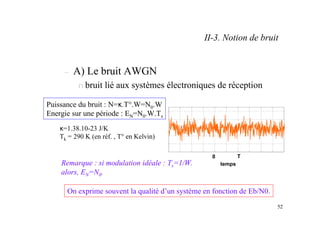

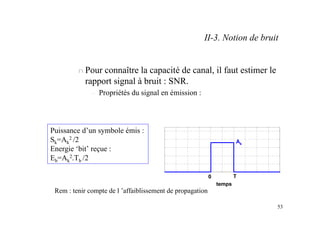

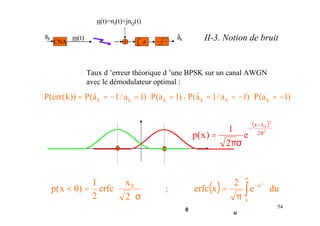

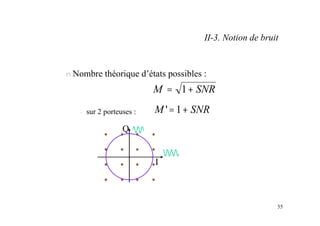

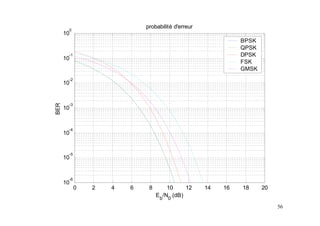

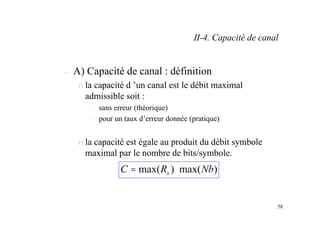

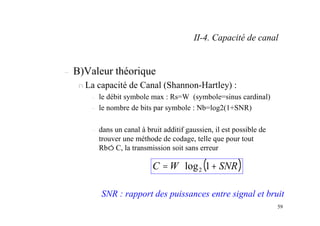

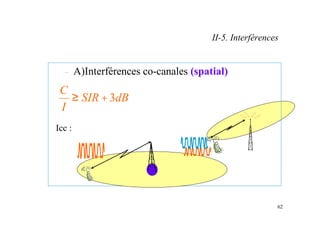

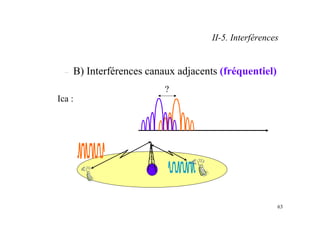

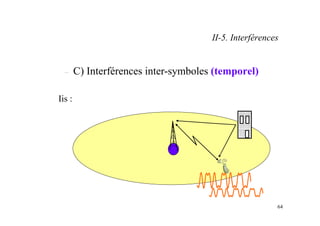

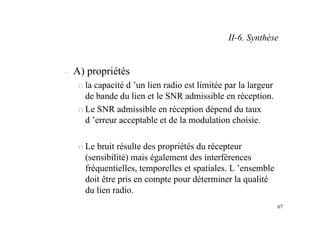

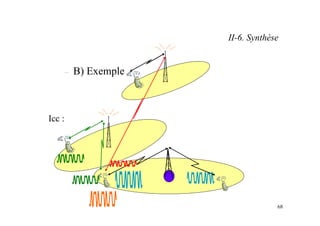

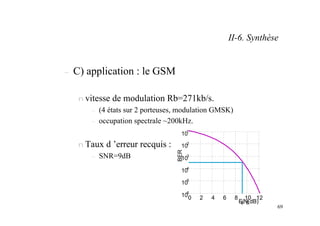

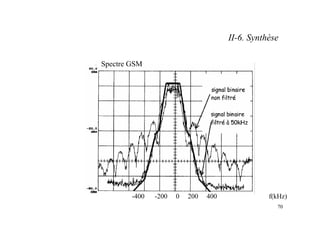

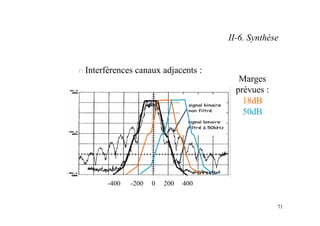

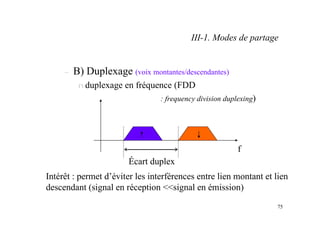

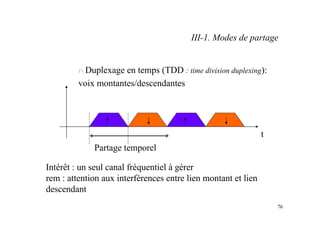

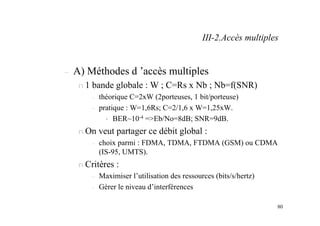

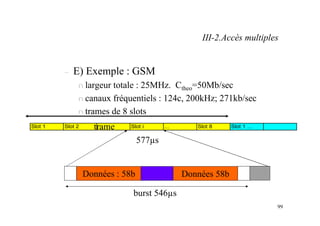

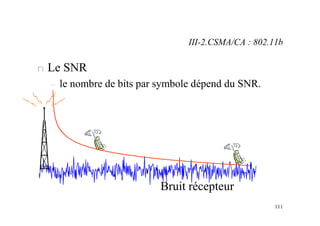

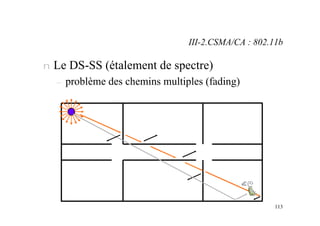

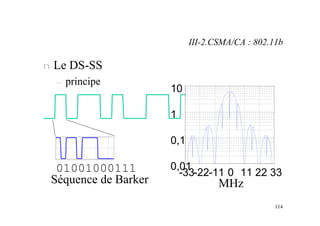

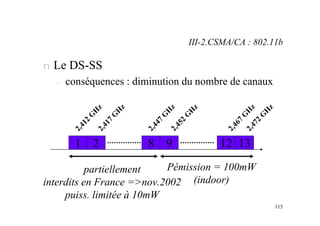

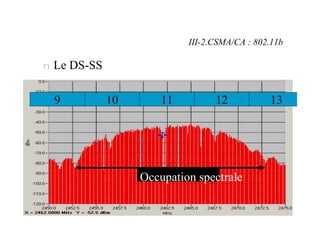

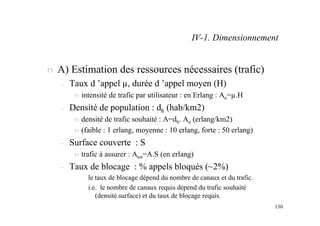

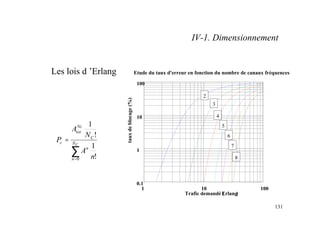

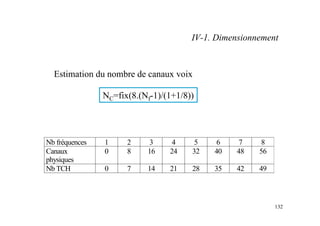

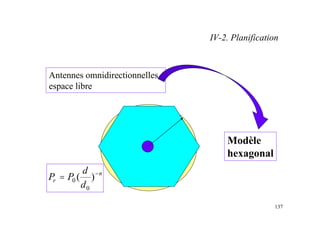

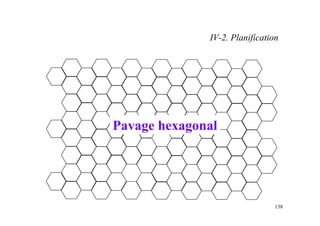

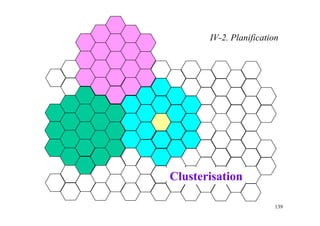

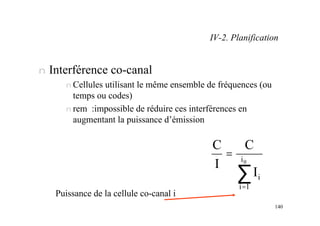

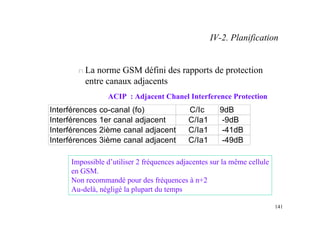

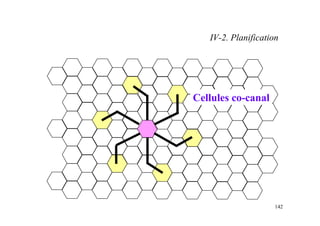

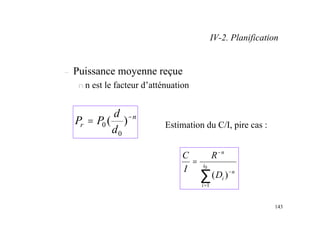

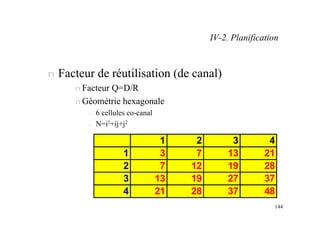

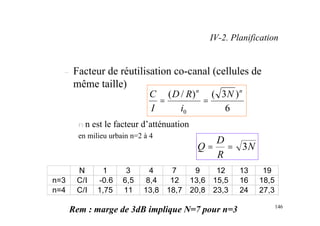

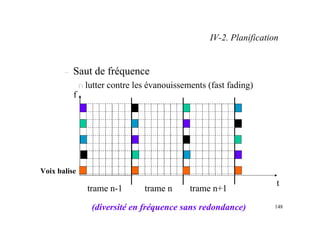

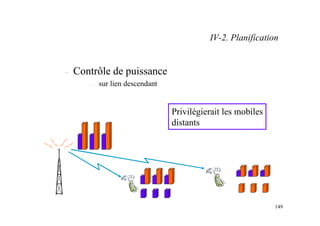

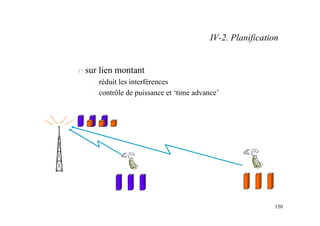

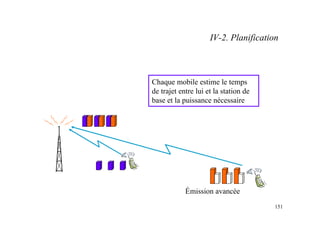

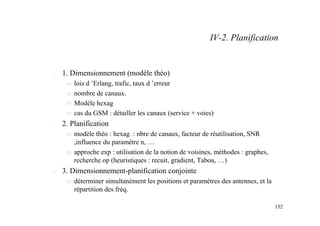

Ce document présente un cours sur la planification et l'ingénierie des réseaux de télécommunications, axé sur les concepts de la radiomobile et des réseaux cellulaires. Il aborde des aspects techniques tels que l'architecture des réseaux, les caractéristiques des ressources radio, et les principes de modulation. De plus, il explore les modèles théoriques et réels de propagation des signaux, ainsi que les interférences rencontrées dans les communications sans fil.