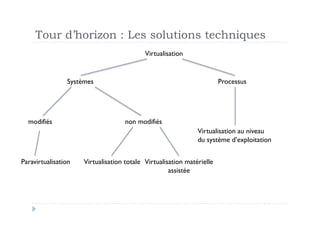

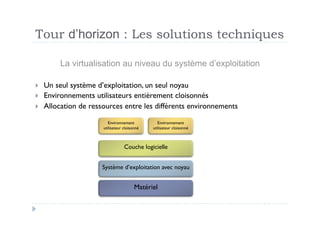

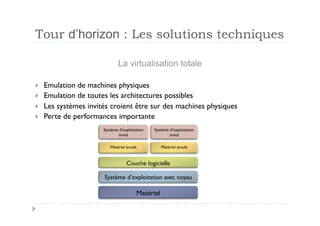

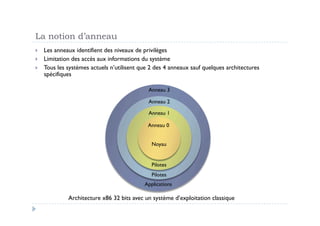

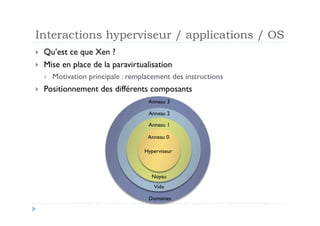

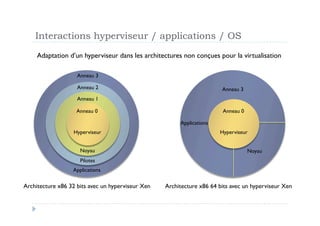

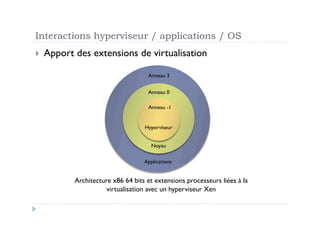

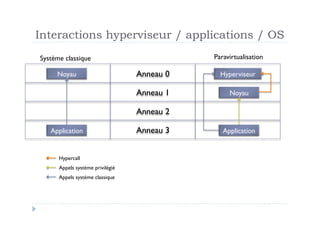

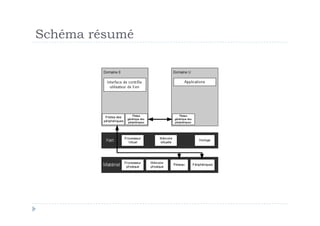

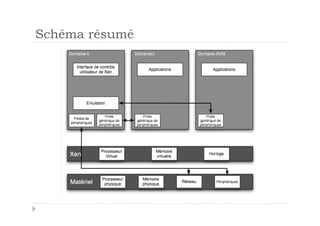

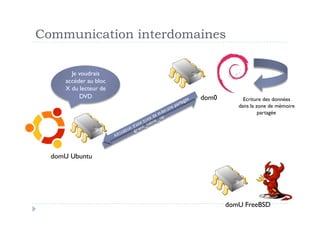

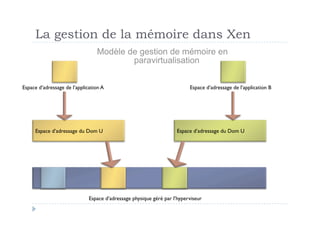

Le document présente un projet sur la virtualisation via Xen, en abordant son historique, les raisons de la virtualisation, ses techniques, ainsi que l'architecture de Xen. Il explique également les interactions entre hyperviseurs, systèmes d'exploitation et applications, ainsi que la gestion des ressources. Finalement, il met l'accent sur la performance de Xen et son rôle dans l'évolution du cloud computing.