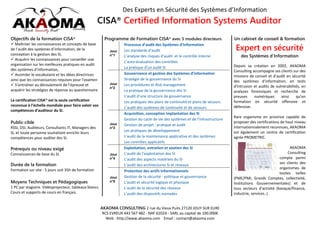

La certification CISA est reconnue mondialement pour les auditeurs de systèmes d'information, nécessitant un examen et cinq ans d'expérience. Akaoma propose une formation intensive en bootcamp, sexprimant sur les standards d'audit et la gouvernance des systèmes d'information, et propose des sessions de révision et des examens blancs. Les participants peuvent également bénéficier d'un accompagnement post-formation et d'un accès à des workshops techniques.