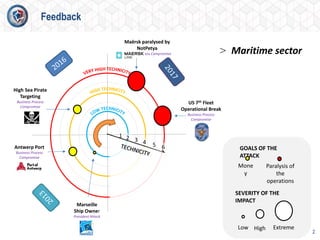

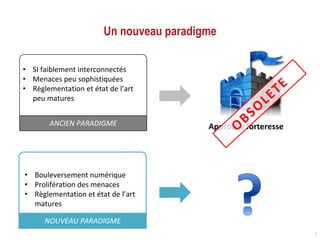

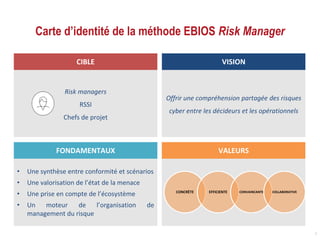

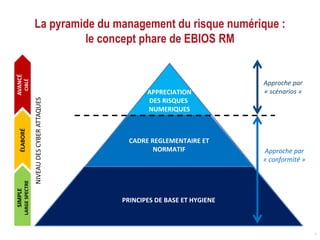

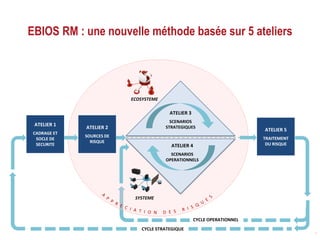

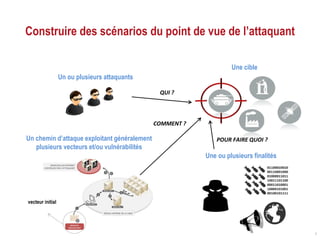

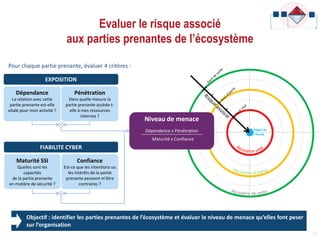

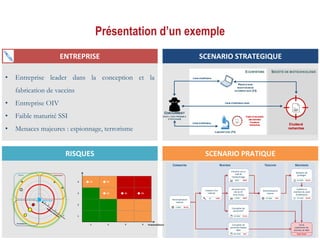

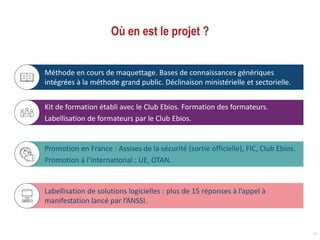

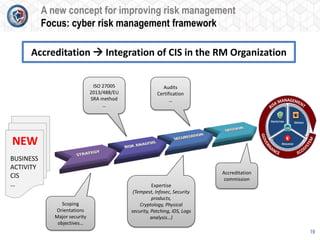

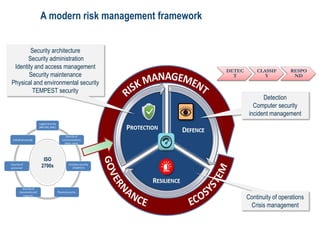

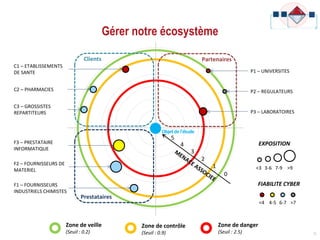

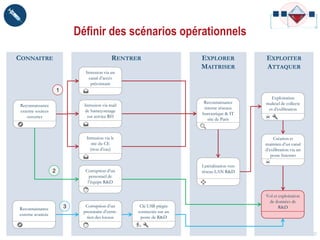

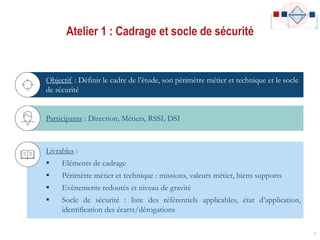

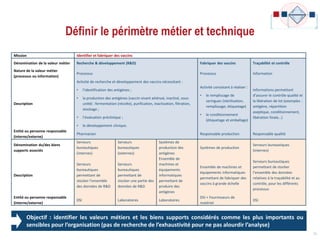

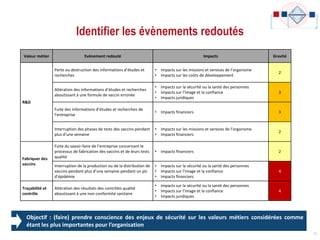

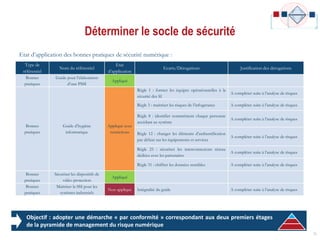

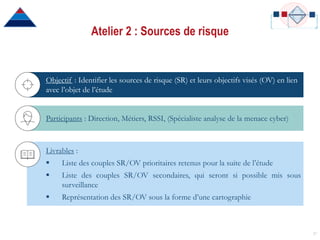

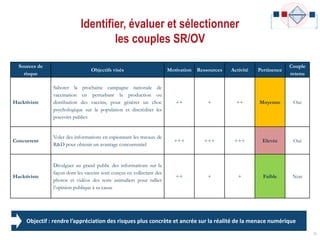

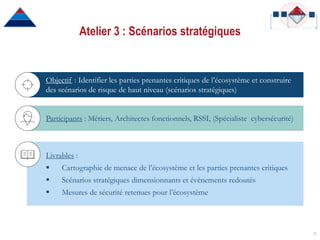

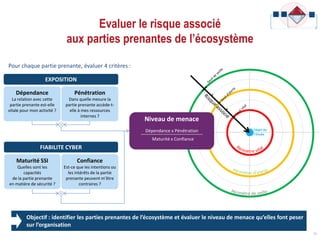

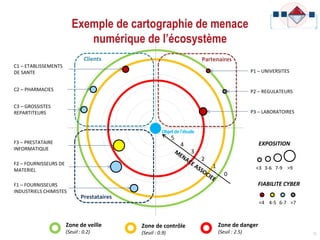

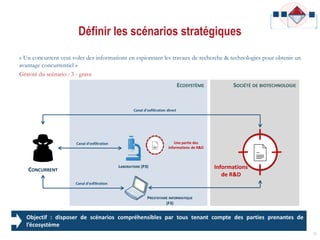

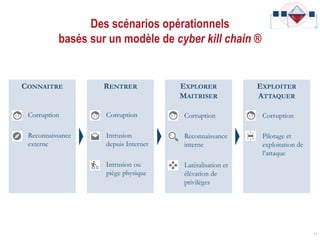

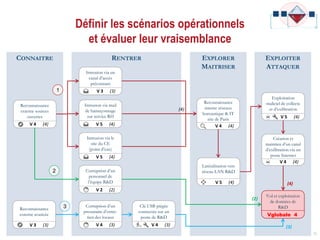

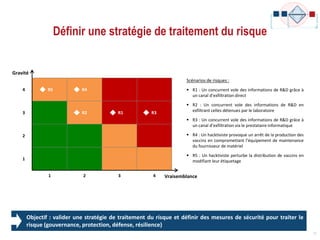

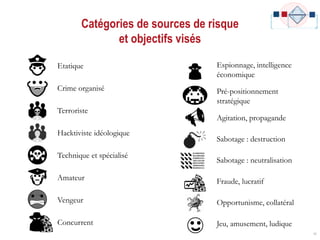

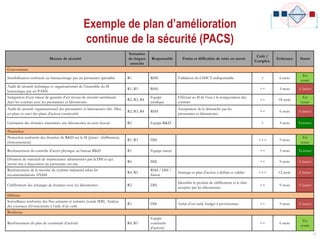

Le document traite de la gestion des risques cybernétiques dans le secteur maritime, en mettant en avant un nouveau paradigme face à des menaces croissantes et une réglementation plus mature. Il présente la méthode EBIOS Risk Manager, qui offre une synthèse entre conformité et scénarios de menace pour une évaluation des risques, tout en identifiant les acteurs clés de l'écosystème et leurs impacts potentiels sur les opérations. Enfin, il décrit une série d'ateliers conçus pour évaluer les menaces et construire des scénarios d'attaque afin d'améliorer la résilience organisationnelle.