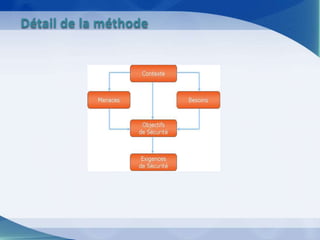

Le document traite de l'importance de l'audit de sécurité pour les systèmes d'information des entreprises, en soulignant les menaces internes et externes. Il présente la méthode EBIOS, qui permet d'identifier les besoins de sécurité, d'évaluer les risques et de définir des objectifs de sécurité adaptés. Enfin, il mentionne divers organismes et normes qui contribuent à garantir la sécurité des systèmes d'information.