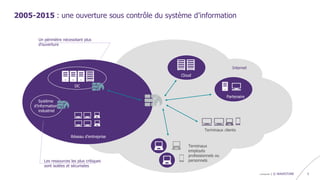

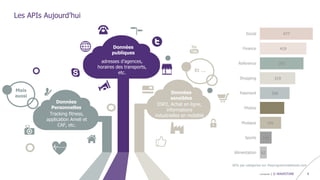

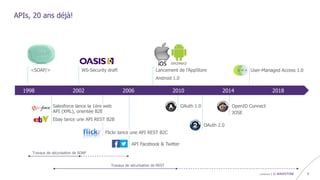

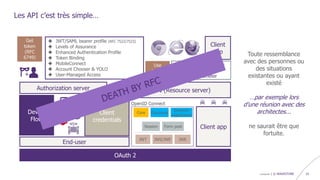

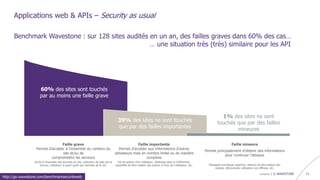

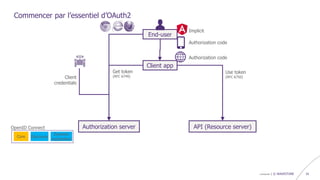

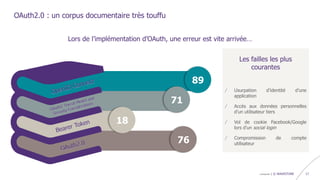

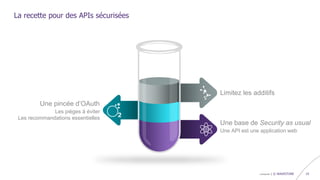

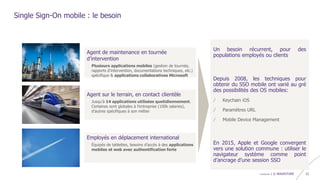

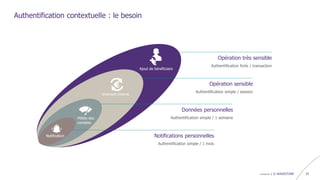

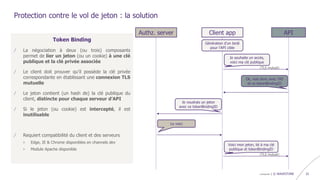

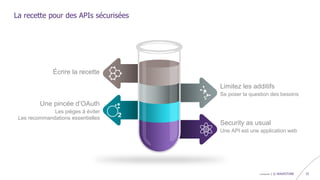

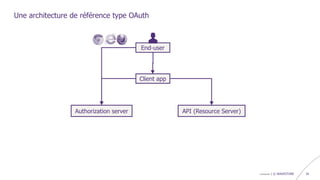

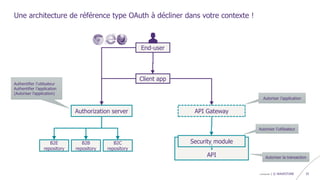

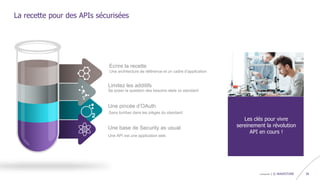

Le document aborde la nécessité de sécuriser les API dans un contexte de transformation numérique et de décentralisation des systèmes d'information. Il met en lumière les vulnérabilités courantes dans les API et propose des recommandations de sécurité, incluant l'utilisation d'OAuth et des pratiques de sécurité fondamentales. La synthèse insiste sur l'importance d'une approche proactive pour garantir la sécurité tout en facilitant l'innovation.