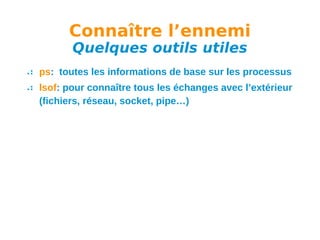

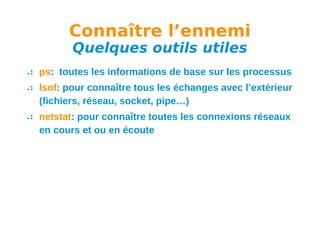

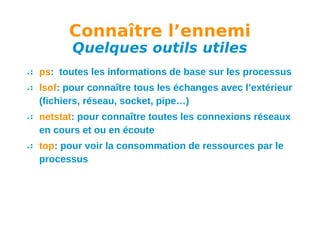

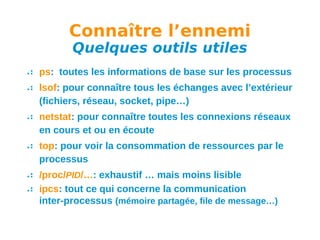

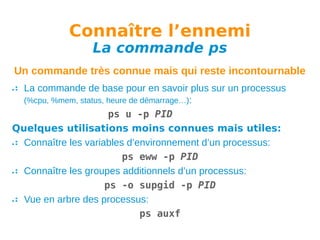

Ce document explique comment investiguer les dysfonctionnements applicatifs sous Unix/Linux en utilisant divers outils comme lsof, netstat, et ps pour surveiller les processus et leurs connexions. Il souligne l'importance de comprendre les interactions des processus et les fichiers de log, en fournissant des exemples concrets d'utilisation de ces commandes. L'auteur insiste sur la nécessité d'une bonne connaissance des outils disponibles pour diagnostiquer efficacement les problèmes.

![1. Connaître l’ennemi

Qui connait son ennemi […],

en cents combats ne sera point défait.

Sun Tzu – L

’art de la guerre](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-5-320.jpg)

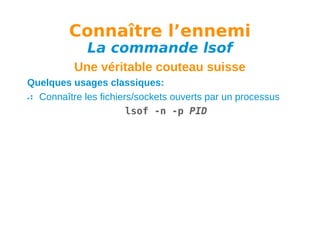

![Connaître l’ennemi

La commande lsof

Une véritable couteau suisse

Quelques usages classiques:

Connaître les fichiers/sockets ouverts par un processus

lsof -n -p PID

Uniquement les connexions réseau d’un processus

lsof -n -p PID -a -i

Exemple de sortie de la commande lsof:

COMMAND

chromium

chromium

chromium

chromium

chromium

chromium

chromium

[…]

PID

3164

3642

3642

3164

3164

3164

3164

USER

yrouillard

yrouillard

yrouillard

yrouillard

yrouillard

yrouillard

yrouillard

FD

0r

1u

2u

68u

51r

84u

74u

TYPE

CHR

REG

REG

REG

FIFO

unix

IPv4

DEVICE

1,3

254,2

254,2

254,2

0,8

0x7280

152346

SIZE/OFF NODE NAME

0t0

2050 /dev/null

21801 786846 /home/yrouillard/.xsession-errors

21801 786846 /home/yrouillard/.xsession-errors

1016832 78869 /home/[…]/Cookies

0t0

17007 pipe

0t0

18484 socket

0t0

TCP atlas.local:34979

->138.102.119.3:https (ESTABLISHED)](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-18-320.jpg)

![Connaître l’ennemi

La commande lsof

Une véritable couteau suisse

Quelques usages classiques:

Connaître les fichiers/sockets ouverts par un processus

COMMAND

PID

USER

FD TYPE DEVICE SIZE/OFF NODE NAME

chromium 3164 yrouillard

0r CHR 1,3 -n -p PID

2050 /dev/null

lsof 0t0

chromium 3642 yrouillard

1u REG 254,2 21801 786846

/home/yrouillard/.xsession-errors

Uniquement les connexions réseau d’un processus

chromium 3642 yrouillard

2u REG 254,2 21801 786846

/home/yrouillard/.xsession-errors -n -p PID -a -i

lsof

chromium 3164 yrouillard 68u REG 254,2 1016832 78869 /home/[…]/Cookies

Exemple de 51r de 0,8

chromium 3164 yrouillardsortieFIFO la commande lsof: pipe

0t0

17007

chromium 3164 PID

yrouillard 84u TYPE DEVICE SIZE/OFF

unix 0x7280 0t0

COMMAND

USER

FD

chromium 3164 3164 yrouillard 74u CHR 1,3

yrouillard

IPv4 152346 0t0

chromium

0r

0t0

chromium

chromium

chromium

chromium

chromium

chromium

[…]

3642

3642

3164

3164

3164

3164

yrouillard

yrouillard

yrouillard

yrouillard

yrouillard

yrouillard

1u

2u

68u

51r

84u

74u

18484 socket

NODE NAME

TCP atlas.local:34979

2050 /dev/null

->138.102.119.3:https (ESTABLISHED)

REG 254,2 21801 786846 /home/yrouillard/.xsession-errors

REG 254,2 21801 786846 /home/yrouillard/.xsession-errors

REG 254,2 1016832 78869 /home/[…]/Cookies

FIFO 0,8

0t0

17007 pipe

unix 0x7280 0t0

18484 socket

IPv4 152346 0t0

TCP atlas.local:34979

->138.102.119.3:https (ESTABLISHED)](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-19-320.jpg)

![Connaître l’ennemi

La commande lsof

Une véritable couteau suisse

Quelques usages classiques:

Numéro Descripteur

de un processus

Connaître les fichiers/sockets ouverts par fichier

COMMAND

PID

USER

FD TYPE DEVICE SIZE/OFF NODE NAME

chromium 3164 yrouillard

0r CHR 1,3 -n -p PID

2050 /dev/null

lsof 0t0

chromium 3642 yrouillard

1u REG 254,2 21801 786846

/home/yrouillard/.xsession-errors

Uniquement les connexions réseau d’un processus

chromium 3642 yrouillard

2u REG 254,2 21801 786846

/home/yrouillard/.xsession-errors -n -p PID -a -i

lsof

chromium 3164 yrouillard 68u REG 254,2 1016832 78869 /home/[…]/Cookies

Exemple de 51r de 0,8

chromium 3164 yrouillardsortieFIFO la commande lsof: pipe

0t0

17007

chromium 3164 PID

yrouillard 84u TYPE DEVICE SIZE/OFF

unix 0x7280 0t0

COMMAND

USER

FD

chromium 3164 3164 yrouillard 74u CHR 1,3

yrouillard

IPv4 152346 0t0

chromium

0r

0t0

chromium

chromium

chromium

chromium

chromium

chromium

[…]

3642

3642

3164

3164

3164

3164

yrouillard

yrouillard

yrouillard

yrouillard

yrouillard

yrouillard

1u

2u

68u

51r

84u

74u

18484 socket

NODE NAME

TCP atlas.local:34979

2050 /dev/null

->138.102.119.3:https (ESTABLISHED)

REG 254,2 21801 786846 /home/yrouillard/.xsession-errors

REG 254,2 21801 786846 /home/yrouillard/.xsession-errors

REG 254,2 1016832 78869 /home/[…]/Cookies

FIFO 0,8

0t0

17007 pipe

unix 0x7280 0t0

18484 socket

IPv4 152346 0t0

TCP atlas.local:34979

->138.102.119.3:https (ESTABLISHED)](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-20-320.jpg)

![Connaître l’ennemi

La commande lsof

Une véritable couteau suisse

Quelques usages classiques:

Type d’accès au « fichier »

Connaître les fichiers/sockets ouvertsr: lectureprocessus

par un

COMMAND

PID

USER

FD TYPE DEVICE SIZE/OFF NODE NAME

w:

chromium 3164 yrouillard

0r CHR 1,3 -n -p PID écriture

2050 /dev/null

lsof 0t0

chromium 3642 yrouillard

1u REG 254,2 21801 786846 lecture et écriture

u:

/home/yrouillard/.xsession-errors

Uniquement les connexions réseau d’un processus

chromium 3642 yrouillard

2u REG 254,2 21801 786846

/home/yrouillard/.xsession-errors -n -p PID -a -i

lsof

chromium 3164 yrouillard 68u REG 254,2 1016832 78869 /home/[…]/Cookies

Exemple de 51r de 0,8

chromium 3164 yrouillardsortieFIFO la commande lsof: pipe

0t0

17007

chromium 3164 PID

yrouillard 84u TYPE DEVICE SIZE/OFF

unix 0x7280 0t0

COMMAND

USER

FD

chromium 3164 3164 yrouillard 74u CHR 1,3

yrouillard

IPv4 152346 0t0

chromium

0r

0t0

chromium

chromium

chromium

chromium

chromium

chromium

[…]

3642

3642

3164

3164

3164

3164

yrouillard

yrouillard

yrouillard

yrouillard

yrouillard

yrouillard

1u

2u

68u

51r

84u

74u

18484 socket

NODE NAME

TCP atlas.local:34979

2050 /dev/null

->138.102.119.3:https (ESTABLISHED)

REG 254,2 21801 786846 /home/yrouillard/.xsession-errors

REG 254,2 21801 786846 /home/yrouillard/.xsession-errors

REG 254,2 1016832 78869 /home/[…]/Cookies

FIFO 0,8

0t0

17007 pipe

unix 0x7280 0t0

18484 socket

IPv4 152346 0t0

TCP atlas.local:34979

->138.102.119.3:https (ESTABLISHED)](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-21-320.jpg)

![Connaître l’ennemi

La commande lsof

Une véritable couteau suisse

Quelques usages classiques:

Type d’accès au « fichier »

Connaître les fichiers/sockets ouverts parpériphérique caractère

CHR: un processus

COMMAND

PID

USER

FD TYPE DEVICE SIZE/OFF NODE NAME

REG: fichier standard

chromium 3164 yrouillard

0r CHR 1,3 -n -p PID

2050 /dev/null

lsof 0t0

chromium 3642 yrouillard

1u REG 254,2 21801 786846 pipe

FIFO:

/home/yrouillard/.xsession-errors

Uniquement les connexions réseau d’un processus

unix: socket unix

chromium 3642 yrouillard

2u REG 254,2 21801 786846

IPv4: connexion IP

/home/yrouillard/.xsession-errors -n -p PID -a -i

lsof

chromium 3164 yrouillard 68u REG 254,2 1016832 78869 /home/[…]/Cookies

…

Exemple de 51r de 0,8

chromium 3164 yrouillardsortieFIFO la commande lsof: pipe

0t0

17007

chromium 3164 PID

yrouillard 84u TYPE DEVICE SIZE/OFF

unix 0x7280 0t0

COMMAND

USER

FD

chromium 3164 3164 yrouillard 74u CHR 1,3

yrouillard

IPv4 152346 0t0

chromium

0r

0t0

chromium

chromium

chromium

chromium

chromium

chromium

[…]

3642

3642

3164

3164

3164

3164

yrouillard

yrouillard

yrouillard

yrouillard

yrouillard

yrouillard

1u

2u

68u

51r

84u

74u

18484 socket

NODE NAME

TCP atlas.local:34979

2050 /dev/null

->138.102.119.3:https (ESTABLISHED)

REG 254,2 21801 786846 /home/yrouillard/.xsession-errors

REG 254,2 21801 786846 /home/yrouillard/.xsession-errors

REG 254,2 1016832 78869 /home/[…]/Cookies

FIFO 0,8

0t0

17007 pipe

unix 0x7280 0t0

18484 socket

IPv4 152346 0t0

TCP atlas.local:34979

->138.102.119.3:https (ESTABLISHED)](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-22-320.jpg)

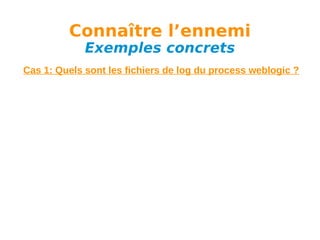

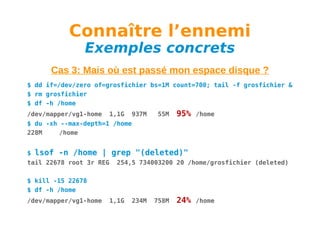

![Connaître l’ennemi

Exemples concrets

Cas 1: Quels sont les fichiers de log du process weblogic ?

$

lsof -n -p 17102 | grep ".log"

java

java

java

[…]

java

[…]

17102 fs90prd

1w VREG

85,1 16735376

96588

/opt/psoft/FSCM90PT84924/webserv/PRD_WT1/servers/PIA/logs/PIA_stdout.log

17102 fs90prd

2w VREG

85,1 91890547

98263

/opt/psoft/FSCM90PT84924/webserv/PRD_WT1/servers/PIA/logs/PIA_stderr.log

17102 fs90prd

9w VREG

85,1

0

98931

/opt/psoft/FSCM90PT84924/webserv/PRD_WT1/servers/PIA/logs/PIA_weblogic.log

17102 fs90prd

21w VREG

85,1

0

96993

/opt/psoft/FSCM90PT84924/webserv/PRD_WT1/servers/PIA/logs/PRD_WT1.log

java

17102 fs90prd

22w VREG

85,1 8406043

98954

/opt/psoft/FSCM90PT84924/webserv/PRD_WT1/servers/PIA/logs/PIA_access.log](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-24-320.jpg)

![2. Epier ses faits et gestes

Espionne tous les gestes de ton adversaire […],

et tu trouveras le meilleur moment pour causer sa

perte.

L

’art du Ninja – Vol. 2](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-31-320.jpg)

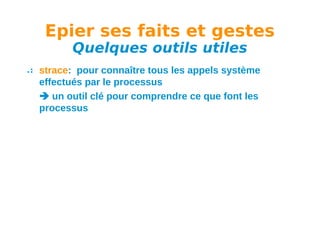

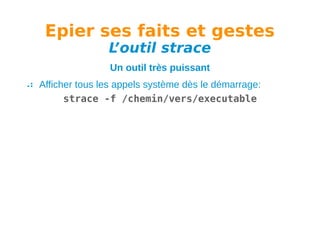

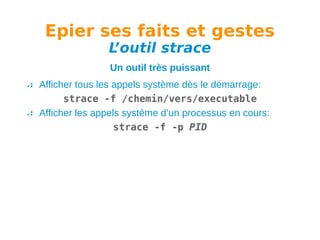

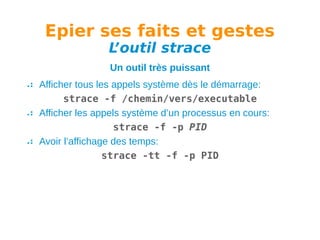

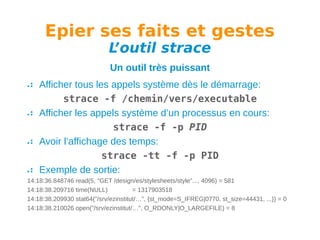

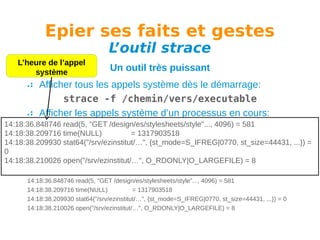

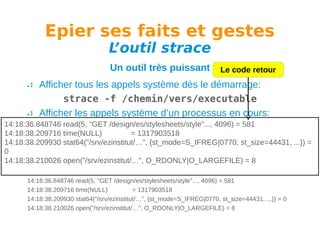

![Epier ses faits et gestes

L

’outil strace

poll / select: attendre une activité sur un fichier ou

une connexion réseau

select(34, [26 27 28 29 30 31 32 33], NULL, NULL, NULL) = 1 (in [32])

poll([{fd=6, events=POLLOUT, revents=POLLOUT}], 1, 0) = 1

connect / socket: se connecter à un port réseau

socket(PF_INET, SOCK_DGRAM, IPPROTO_IP) = 6

connect(6, {sa_family=AF_INET, sin_port=htons(53),

sin_addr=inet_addr("138.102.119.226")}, 28) = 0

send / recv / recvfrom: lire et écrire sur le réseau

send(6, "324x100100000020moteur-recherche"..., 42, 0) = 42

recv(6, "HTTP/1.0 200 OKrnConnection: Clo"..., 8192, 0) = 174

execve: exécuter un processus

execve("/bin/ls", ["/bin/ls", "-l"], [/* 40 vars */]) = 0](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-45-320.jpg)

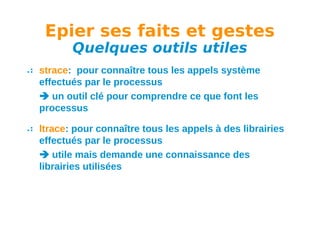

![Epier ses faits et gestes

L

’outil gdb

Connaître la pile d’appel d’un processus en cours:

$ gdb –p PID ou gdb core

thread apply all bt

Exemple de sortie:

#0

#1

#2

0x00000035d1acb2af in poll () from /lib64/libc.so.6

0x00000035d522fa3d in ?? () from /lib64/libglib-2.0.so.0

0x00000035d522ff1a in g_main_loop_run () from

/lib64/libglib-2.0.so.0

#3 0x00002b1fc9f695d5 in ?? () from

/usr/lib64/python2.4/site-packages/gtk-2.0/gobject/_gobject.so

#4 0x0000003e81e96167 in PyEval_EvalFrame () from

/usr/lib64/libpython2.4.so.1.0

[…]

#12 0x00000035d1a1d994 in __libc_start_main () from /lib64/libc.so.6

#13 0x0000000000400629 in _start ()](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-48-320.jpg)

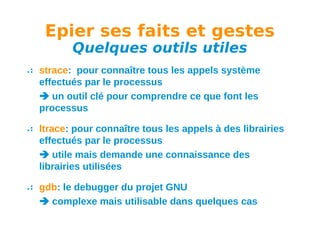

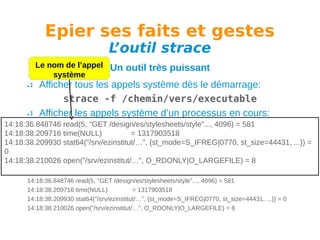

![Epier ses faits et gestes

La pratique

Cas 1: Mais pourquoi le login dans GLPI est-il lent ?

18:16:14.272226 execve("/usr/bin/rsh", ["/usr/bin/rsh", "tours.inra.fr", "-l",

"www-data", "exec", "/usr/sbin/rimapd"], [/* 8 vars */]) = 0

[…]

18:16:14.309918 socket(PF_INET, SOCK_STREAM, IPPROTO_TCP) = 3

18:16:14.309990 connect(3, {sa_family=AF_INET, sin_port=htons(22),

sin_addr=inet_addr("194.167.77.30")}, 16) = -1 ETIMEDOUT

18:16:29.305480 time(NULL) = 1308154589

[…]

18:16:29.321394 connect(23, {sa_family=AF_INET, sin_port=htons(143),

sin_addr=inet_addr("194.167.77.30")}, 16) = -1 EINPROGRESS](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-49-320.jpg)

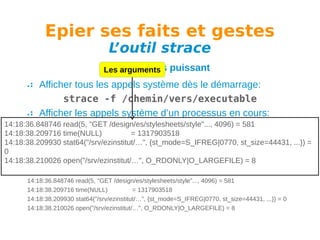

![Epier ses faits et gestes

La pratique

Cas 1: Mais pourquoi le login dans GLPI est-il lent ?

18:16:14.272226 execve("/usr/bin/rsh", ["/usr/bin/rsh", "tours.inra.fr", "-l",

"www-data", "exec", "/usr/sbin/rimapd"], [/* 8 vars */]) = 0

[…]

18:16:14.309918 socket(PF_INET, SOCK_STREAM, IPPROTO_TCP) = 3

18:16:14.309990 connect(3, {sa_family=AF_INET, sin_port=htons(22),

sin_addr=inet_addr("194.167.77.30")}, 16) = -1 ETIMEDOUT

18:16:29.305480 time(NULL) = 1308154589

[…]

18:16:29.321394 connect(23, {sa_family=AF_INET, sin_port=htons(143),

sin_addr=inet_addr("194.167.77.30")}, 16) = -1 EINPROGRESS

GLPI lance un processus

rsh pour se connecter sur

tours.inra.fr ?!](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-50-320.jpg)

![Epier ses faits et gestes

La pratique

Cas 1: Mais pourquoi le login dans GLPI est-il lent ?

18:16:14.272226 execve("/usr/bin/rsh", ["/usr/bin/rsh", "tours.inra.fr", "-l",

"www-data", "exec", "/usr/sbin/rimapd"], [/* 8 vars */]) = 0

[…]

18:16:14.309918 socket(PF_INET, SOCK_STREAM, IPPROTO_TCP) = 3

18:16:14.309990 connect(3, {sa_family=AF_INET, sin_port=htons(22),

sin_addr=inet_addr("194.167.77.30")}, 16) = -1 ETIMEDOUT

18:16:29.305480 time(NULL) = 1308154589

[…]

18:16:29.321394 connect(23, {sa_family=AF_INET, sin_port=htons(143),

sin_addr=inet_addr("194.167.77.30")}, 16) = -1 EINPROGRESS

On a perdu 15 secondes

entre ces deux appels](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-51-320.jpg)

![Epier ses faits et gestes

La pratique

Cas 1: Mais pourquoi le login dans GLPI est-il lent ?

18:16:14.272226 execve("/usr/bin/rsh", ["/usr/bin/rsh", "tours.inra.fr", "-l",

"www-data", "exec", "/usr/sbin/rimapd"], [/* 8 vars */]) = 0

[…]

18:16:14.309918 socket(PF_INET, SOCK_STREAM, IPPROTO_TCP) = 3

18:16:14.309990 connect(3, {sa_family=AF_INET, sin_port=htons(22),

sin_addr=inet_addr("194.167.77.30")}, 16) = -1 ETIMEDOUT

18:16:29.305480 time(NULL) = 1308154589

[…]

18:16:29.321394 connect(23, {sa_family=AF_INET, sin_port=htons(143),

sin_addr=inet_addr("194.167.77.30")}, 16) = -1 EINPROGRESS

On a perdu 15 secondes

entre ces deux appels

A cause d’une tentative de

connexion ssh qui finit en

timeout

(port non ouvert)](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-52-320.jpg)

![Epier ses faits et gestes

La pratique

Cas 1: Mais pourquoi le login dans GLPI est-il lent ?

18:16:14.272226 execve("/usr/bin/rsh", ["/usr/bin/rsh", "tours.inra.fr", "-l",

"www-data", "exec", "/usr/sbin/rimapd"], [/* 8 vars */]) = 0

[…]

18:16:14.309918 socket(PF_INET, SOCK_STREAM, IPPROTO_TCP) = 3

18:16:14.309990 connect(3, {sa_family=AF_INET, sin_port=htons(22),

sin_addr=inet_addr("194.167.77.30")}, 16) = -1 ETIMEDOUT

18:16:29.305480 time(NULL) = 1308154589

[…]

18:16:29.321394 connect(23, {sa_family=AF_INET, sin_port=htons(143),

sin_addr=inet_addr("194.167.77.30")}, 16) = -1 EINPROGRESS

GLPI essaie ensuite de connecter

en imap sur tours.inra.fr](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-53-320.jpg)

![Epier ses faits et gestes

La pratique

Cas 1: Mais pourquoi le login dans GLPI est-il lent ?

18:16:14.272226 execve("/usr/bin/rsh", ["/usr/bin/rsh", "tours.inra.fr", "-l",

"www-data", "exec", "/usr/sbin/rimapd"], [/* 8 vars */]) = 0

[…]

18:16:14.309918 socket(PF_INET, SOCK_STREAM, IPPROTO_TCP) = 3

18:16:14.309990 connect(3, {sa_family=AF_INET, sin_port=htons(22),

sin_addr=inet_addr("194.167.77.30")}, 16) = -1 ETIMEDOUT

18:16:29.305480 time(NULL) = 1308154589

[…]

18:16:29.321394 connect(23, {sa_family=AF_INET, sin_port=htons(143),

sin_addr=inet_addr("194.167.77.30")}, 16) = -1 EINPROGRESS

glpi exécute des tâches périodiques quand quelqu’un se connecte

La tâche de récupération des tickets mail essayait d’abord de faire

une connexion IMAP par ssh avant de faire une connexion IMAP

standard](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-54-320.jpg)

![Epier ses faits et gestes

La pratique

Cas 2: Problème de compilation

Vu

su

foru r le

m

PEP

I

# R CMD INSTALL Rmpi_0.5-9.tar.gz

[…]

Error in dyn.load(file, DLLpath = DLLpath, ...) :

unable to load shared object '/usr/lib64/R/library/Rmpi/libs/Rmpi.so':

libmpi.so.0: cannot open shared object file: No such file or directory](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-55-320.jpg)

![Epier ses faits et gestes

La pratique

Cas 2: Problème de compilation

Vu

su

foru r le

m

PEP

I

# R CMD INSTALL Rmpi_0.5-9.tar.gz

[…]

Error in dyn.load(file, DLLpath = DLLpath, ...) :

unable to load shared object '/usr/lib64/R/library/Rmpi/libs/Rmpi.so':

libmpi.so.0: cannot open shared object file: No such file or directory

# ls /usr/local/lib/libmpi.so.0

/usr/local/lib/libmpi.so.0

Pourtant la librairie

est bien là !?](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-56-320.jpg)

![Epier ses faits et gestes

La pratique

Cas 2: Problème de compilation

Vu

su

foru r le

m

PEP

I

# R CMD INSTALL Rmpi_0.5-9.tar.gz

[…]

Error in dyn.load(file, DLLpath = DLLpath, ...) :

unable to load shared object '/usr/lib64/R/library/Rmpi/libs/Rmpi.so':

libmpi.so.0: cannot open shared object file: No such file or directory

# ls /usr/local/lib/libmpi.so.0

/usr/local/lib/libmpi.so.0

# strace -f R CMD INSTALL Rmpi_0.5-9.tar.gz 2>&1 | grep libmpi.so

open("/usr/local/lib64/libmpi.so.0", O_RDONLY) = -1 ENOENT

open("/lib64/libmpi.so.0", O_RDONLY) = -1 ENOENT

open("/usr/lib64/libmpi.so.0", O_RDONLY) = -1 ENOENT

[…]

La librairie est recherchée

dans des répertoires /lib64/](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-57-320.jpg)

![Epier ses faits et gestes

La pratique

Cas 2: Problème de compilation

Vu

su

foru r le

m

PEP

I

# R CMD INSTALL Rmpi_0.5-9.tar.gz

[…]

Error in dyn.load(file, DLLpath = DLLpath, ...) :

unable to load shared object '/usr/lib64/R/library/Rmpi/libs/Rmpi.so':

libmpi.so.0: cannot open shared object file: No such file or directory

# ls /usr/local/lib/libmpi.so.0

/usr/local/lib/libmpi.so.0

# strace -f R CMD INSTALL Rmpi_0.5-9.tar.gz 2>&1 | grep libmpi.so

open("/usr/local/lib64/libmpi.so.0", O_RDONLY) = -1 ENOENT

open("/lib64/libmpi.so.0", O_RDONLY) = -1 ENOENT

open("/usr/lib64/libmpi.so.0", O_RDONLY) = -1 ENOENT

[…]

/usr/local/lib/ n’est pas dans le chemin de recherche des

librairies 64 bits !](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-58-320.jpg)

![Epier ses faits et gestes

La pratique

Cas 3: Plantage d’un webmail lors de la consultation

# gdb –p PID_Process_Apache ou gdb fichier_core

0 0xb6b8d25d in mail_search_full () from /usr/lib/libc-client.so.2002edebian

1 0xb6c33c3b in zif_imap_search () from /usr/lib/php5/20060613+lfs/imap.so

2 0xb73ea60f in execute () from /usr/lib/apache2/modules/libphp5.so

[…]

13 0xb7376482 in php_execute_script () from /usr/lib/apache2/modules/libphp5.so

15 0x08074607 in ap_run_handler ()

[…]

23 0x0806224f in main ()](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-59-320.jpg)

![Epier ses faits et gestes

La pratique

Cas 3: Plantage d’un webmail lors de la consultation

# gdb –p PID_Process_Apache ou gdb fichier_core

0 0xb6b8d25d in mail_search_full () from /usr/lib/libc-client.so.2002edebian

1 0xb6c33c3b in zif_imap_search () from /usr/lib/php5/20060613+lfs/imap.so

2 0xb73ea60f in execute () from /usr/lib/apache2/modules/libphp5.so

[…]

13 0xb7376482 in php_execute_script () from /usr/lib/apache2/modules/libphp5.so

15 0x08074607 in ap_run_handler ()

[…]

23 0x0806224f in main ()

Le plantage semble survenir dans

cette librairie](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-60-320.jpg)

![Epier ses faits et gestes

La pratique

Cas 3: Plantage d’un webmail lors de la consultation

# gdb –p PID_Process_Apache ou gdb fichier_core

0 0xb6b8d25d in mail_search_full () from /usr/lib/libc-client.so.2002edebian

1 0xb6c33c3b in zif_imap_search () from /usr/lib/php5/20060613+lfs/imap.so

2 0xb73ea60f in execute () from /usr/lib/apache2/modules/libphp5.so

[…]

13 0xb7376482 in php_execute_script () from /usr/lib/apache2/modules/libphp5.so

15 0x08074607 in ap_run_handler ()

A quel paquet appartient

[…]

cette librairie ?

23 0x0806224f in main ()

# dpkg -S /usr/lib/libc-client.so.2002edebian

libc-client2002edebian: /usr/lib/libc-client.so.2002edebian](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-61-320.jpg)

![Epier ses faits et gestes

La pratique

Cas 3: Plantage d’un webmail lors de la consultation

# gdb –p PID_Process_Apache ou gdb fichier_core

0 0xb6b8d25d in mail_search_full () from /usr/lib/libc-client.so.2002edebian

1 0xb6c33c3b in zif_imap_search () from /usr/lib/php5/20060613+lfs/imap.so

2 0xb73ea60f in execute () from /usr/lib/apache2/modules/libphp5.so

[…]

13 0xb7376482 in php_execute_script () from /usr/lib/apache2/modules/libphp5.so

15 0x08074607 in ap_run_handler ()

Y a-t-il des bugs connus

[…]

pour ce paquet ?

23 0x0806224f in main ()

# dpkg -S /usr/lib/libc-client.so.2002edebian

libc-client2002edebian: /usr/lib/libc-client.so.2002edebian

# Consultation de

http://bugs.debian.org/libc-client2002edebian](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-62-320.jpg)

![Epier ses faits et gestes

La pratique

Cas 3: Plantage d’un webmail lors de la consultation

# gdb –p PID_Process_Apache ou gdb fichier_core

0 0xb6b8d25d in mail_search_full () from /usr/lib/libc-client.so.2002edebian

1 0xb6c33c3b in zif_imap_search () from /usr/lib/php5/20060613+lfs/imap.so

2 0xb73ea60f in execute () from /usr/lib/apache2/modules/libphp5.so

[…]

13 0xb7376482 in php_execute_script () from /usr/lib/apache2/modules/libphp5.so

15 0x08074607 in ap_run_handler ()

[…]

23 0x0806224f in main ()

# dpkg -S /usr/lib/libc-client.so.2002edebian

Bin

libc-client2002edebian: /usr/lib/libc-client.so.2002edebian

go

!

# Consultation de

http://bugs.debian.org/libc-client2002edebian

Bug 502996: Segfaults if IMAP server sends more than 30

user flags](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-63-320.jpg)

![3. Intercepter ses

communications

C’es grâce à [l’interception des communications allemandes]

que nous avons gagné la guerre.

Churchill](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-64-320.jpg)

![Intercepter ses

communications

Les bases à savoir pour analyser les

flux Acquittement des paquets

Etablissement de la connexion

S yn

Client

+

Syn

Seq =

2,

Ac k

Serveur

Ack

Client

Len =

4, Ack

=

0,

Len =

q = 0,

Se

Seq =

6, Len

Ack =

0

6

Serveur

= 8, A

ck = 0

Traduction en capture tcpdump / wireshark

Traduction en capture tcpdump / wireshark

192.168.0.156 209.85.148.106 TCP 45261 > 80 [SYN]

209.85.148.106 192.168.0.156 TCP 80 > 45261 [SYN, ACK]

192.168.0.156 209.85.148.106 TCP 45261 > 80 [ACK]

192.168.0.156 209.85.148.106 TCP 6238 > 80 Seq=2 Len=4 Ack=0

209.85.148.106 192.168.0.156 TCP 80 > 6238 Seq=0 Len=0 Ack=6

192.168.0.156 209.85.148.106 TCP 6238 > 80 Seq=6 Len=8 Ack=0](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-68-320.jpg)

![Intercepter ses

communications

Les bases à savoir pour analyser les

flux Acquittement des paquets

Etablissement de la connexion

S yn

Client

Seq =

2,

Serveur

Client

Len =

4, Ack

=

0,

Len =

q = 0,

Se

Seq =

6, Len

Ack =

0

6

Serveur

= 8, A

ck = 0

Traduction en capture tcpdump / wireshark

Traduction en capture tcpdump / wireshark

192.168.0.156 209.85.148.106 TCP 45261 > 80 [SYN]

192.168.0.156 209.85.148.106 TCP 6238 > 80 Seq=2 Len=4 Ack=0

209.85.148.106 192.168.0.156 TCP 80 > 6238 Seq=0 Len=0 Ack=6

192.168.0.156 209.85.148.106 TCP 6238 > 80 Seq=6 Len=8 Ack=0](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-69-320.jpg)

![Intercepter ses

communications

Les bases à savoir pour analyser les

flux Acquittement des paquets

Etablissement de la connexion

S yn

Client

+

Syn

Seq =

2,

Ac k

Serveur

Client

Len =

4, Ack

=

0,

Len =

q = 0,

Se

Seq =

6, Len

Ack =

0

6

Serveur

= 8, A

ck = 0

Traduction en capture tcpdump / wireshark

Traduction en capture tcpdump / wireshark

192.168.0.156 209.85.148.106 TCP 45261 > 80 [SYN]

209.85.148.106 192.168.0.156 TCP 80 > 45261 [SYN, ACK]

192.168.0.156 209.85.148.106 TCP 6238 > 80 Seq=2 Len=4 Ack=0

209.85.148.106 192.168.0.156 TCP 80 > 6238 Seq=0 Len=0 Ack=6

192.168.0.156 209.85.148.106 TCP 6238 > 80 Seq=6 Len=8 Ack=0](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-70-320.jpg)

![Intercepter ses

communications

Les bases à savoir pour analyser les

flux Acquittement des paquets

Etablissement de la connexion

S yn

Client

+

Syn

Seq =

2,

Ac k

Serveur

Ack

Client

Len =

4, Ack

=

0,

Len =

q = 0,

Se

Seq =

6, Len

Ack =

0

6

Serveur

= 8, A

ck = 0

Traduction en capture tcpdump / wireshark

Traduction en capture tcpdump / wireshark

192.168.0.156 209.85.148.106 TCP 45261 > 80 [SYN]

209.85.148.106 192.168.0.156 TCP 80 > 45261 [SYN, ACK]

192.168.0.156 209.85.148.106 TCP 45261 > 80 [ACK]

192.168.0.156 209.85.148.106 TCP 6238 > 80 Seq=2 Len=4 Ack=0

209.85.148.106 192.168.0.156 TCP 80 > 6238 Seq=0 Len=0 Ack=6

192.168.0.156 209.85.148.106 TCP 6238 > 80 Seq=6 Len=8 Ack=0](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-71-320.jpg)

![Intercepter ses

communications

Les bases à savoir pour analyser les

flux Acquittement des paquets

Etablissement de la connexion

S yn

Client

Rst

Seq =

2,

Serveur

Client

Len =

4, Ack

=

0,

Len =

q = 0,

Se

Seq =

6, Len

Ack =

0

6

Serveur

= 8, A

ck = 0

Traduction en capture tcpdump / wireshark

Traduction en capture tcpdump / wireshark

192.168.0.156 209.85.148.106 TCP 45261 > 80 [SYN]

209.85.148.106 192.168.0.156 TCP 80 > 45261 [RST]

192.168.0.156 209.85.148.106 TCP 6238 > 80 Seq=2 Len=4 Ack=0

209.85.148.106 192.168.0.156 TCP 80 > 6238 Seq=0 Len=0 Ack=6

192.168.0.156 209.85.148.106 TCP 6238 > 80 Seq=6 Len=8 Ack=0](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-72-320.jpg)

![Intercepter ses

communications

Les bases à savoir pour analyser les

flux Acquittement des paquets

Etablissement de la connexion

S yn

Client

+

Syn

Seq =

2,

Ac k

Serveur

Ack

Len =

4, Ack

=

Client

0

Serveur

J’ai déjà envoyé 2 octets

Je t’envoie 4 nouveaux

octets

Traduction en capture tcpdump / wireshark

Traduction en capture tcpdump / wireshark

192.168.0.156 209.85.148.106 TCP 45261 > 80 [SYN]

209.85.148.106 192.168.0.156 TCP 80 > 45261 [SYN, ACK]

192.168.0.156 209.85.148.106 TCP 45261 > 80 [ACK]

192.168.0.156 209.85.148.106 TCP 6238 > 80 Seq=2 Len=4 Ack=0](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-73-320.jpg)

![Intercepter ses

communications

Les bases à savoir pour analyser les

flux Acquittement des paquets

Etablissement de la connexion

S yn

Client

+

Syn

Seq =

2,

Ac k

Serveur

Ack

Client

Len =

4, Ack

=

0,

Len =

q = 0,

Se

Ack =

0

6

Serveur

J’ai bien reçu

6 octets en tout

Traduction en capture tcpdump / wireshark

Traduction en capture tcpdump / wireshark

192.168.0.156 209.85.148.106 TCP 45261 > 80 [SYN]

209.85.148.106 192.168.0.156 TCP 80 > 45261 [SYN, ACK]

192.168.0.156 209.85.148.106 TCP 45261 > 80 [ACK]

192.168.0.156 209.85.148.106 TCP 6238 > 80 Seq=2 Len=4 Ack=0

209.85.148.106 192.168.0.156 TCP 80 > 6238 Seq=0 Len=0 Ack=6](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-74-320.jpg)

![Intercepter ses

communications

Les bases à savoir pour analyser les

flux Acquittement des paquets

Etablissement de la connexion

S yn

Client

+

Syn

Seq =

2,

Ac k

Serveur

Ack

Client

Len =

4, Ack

=

0,

Len =

q = 0,

Se

Seq =

6, Len

Ack =

0

6

Serveur

= 8, A

ck = 0

Tu as bien reçu mes 6 octets

alors je t’en envoie 8 de plus

Traduction en capture tcpdump / wireshark

Traduction en capture tcpdump / wireshark

192.168.0.156 209.85.148.106 TCP 45261 > 80 [SYN]

209.85.148.106 192.168.0.156 TCP 80 > 45261 [SYN, ACK]

192.168.0.156 209.85.148.106 TCP 45261 > 80 [ACK]

192.168.0.156 209.85.148.106 TCP 6238 > 80 Seq=2 Len=4 Ack=0

209.85.148.106 192.168.0.156 TCP 80 > 6238 Seq=0 Len=0 Ack=6

192.168.0.156 209.85.148.106 TCP 6238 > 80 Seq=6 Len=8 Ack=0](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-75-320.jpg)

![Intercepter ses

communications

La pratique

Cas 1: Lenteur d’accès aléatoire à des sites Web

Capture depuis le serveur web

53 0.487102 138.102.118.170 138.102.70.2 HTTP HTTP/1.1 200 OK Seq=3306 Ack=395, Len=567

54 0.488361 138.102.70.2 138.102.118.170 TCP 58683 > http [ACK] Seq=395 Ack=1846 Len=0

55 0.586329 138.102.70.2 138.102.118.170 TCP 58683 > http [ACK] Seq=395 Ack=3306 Len=0

…

56 5.260048 138.102.118.170 138.102.70.2 TCP [Retransmission] Seq=3306 Ack=395, Len=567

57 5.306327 138.102.70.2 138.102.118.170 HTTP GET /toto HTTP/1.0 Seq=395 Ack=3873, Len=325

Capture avant le routeur

53

54

55

56

0.488462

0.586425

5.260831

5.306787

138.102.70.2 138.102.118.170

138.102.70.2 138.102.118.170

138.102.118.170 138.102.70.2

138.102.70.2 138.102.118.170

TCP 58683 > http [ACK] Seq=395 Ack=1846 Len=0

TCP 58683 > http [ACK] Seq=395 Ack=3306 Len=0

HTTP HTTP/1.1 200 OK (text/css)

HTTP GET /7pc/images/eurosfaire-trans.gif HTTP/1.0](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-76-320.jpg)

![Intercepter ses

communications

La pratique

Cas 1: Lenteur d’accès aléatoire à des sites Web

Capture depuis le serveur web

53 0.487102 138.102.118.170 138.102.70.2 HTTP HTTP/1.1 200 OK Seq=3306 Ack=395, Len=567

54 0.488361 138.102.70.2 138.102.118.170 TCP 58683 > http [ACK] Seq=395 Ack=1846 Len=0

55 0.586329 138.102.70.2 138.102.118.170 TCP 58683 > http [ACK] Seq=395 Ack=3306 Len=0

…

56 5.260048 138.102.118.170 138.102.70.2 TCP [Retransmission] Seq=3306 Ack=395, Len=567

57 5.306327 138.102.70.2 138.102.118.170 HTTP GET /toto HTTP/1.0 Seq=395 Ack=3873, Len=325

Capture avant le routeur

53

54

55

56

0.488462

0.586425

5.260831

5.306787

138.102.70.2 138.102.118.170

138.102.70.2 138.102.118.170

138.102.118.170 138.102.70.2

138.102.70.2 138.102.118.170

Le serveur envoie

TCP 58683 > http [ACK] Seq=395 Ack=1846 Len=0

3306 + 395 = 3873 octets

TCP 58683 > http [ACK] Seq=395 Ack=3306 Len=0

HTTP HTTP/1.1 200 OK (text/css)

HTTP GET /7pc/images/eurosfaire-trans.gif HTTP/1.0](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-77-320.jpg)

![Intercepter ses

communications

La pratique

Cas 1: Lenteur d’accès aléatoire à des sites Web

Capture depuis le serveur web

53 0.487102 138.102.118.170 138.102.70.2 HTTP HTTP/1.1 200 OK Seq=3306 Ack=395, Len=567

54 0.488361 138.102.70.2 138.102.118.170 TCP 58683 > http [ACK] Seq=395 Ack=1846 Len=0

55 0.586329 138.102.70.2 138.102.118.170 TCP 58683 > http [ACK] Seq=395 Ack=3306 Len=0

…

56 5.260048 138.102.118.170 138.102.70.2 TCP [Retransmission] Seq=3306 Ack=395, Len=567

57 5.306327 138.102.70.2 138.102.118.170 HTTP GET /toto HTTP/1.0 Seq=395 Ack=3873, Len=325

Capture avant le routeur

53

54

55

56

0.488462

0.586425

5.260831

5.306787

138.102.70.2 138.102.118.170

138.102.70.2 138.102.118.170

138.102.118.170 138.102.70.2

138.102.70.2 138.102.118.170

Le client accuse réception

TCP 58683 > http [ACK] Seq=395 Ack=1846 Len=0

de 1846 octets

TCP 58683 > http [ACK] Seq=395 Ack=3306 Len=0

HTTP HTTP/1.1 200 OK (text/css)

HTTP GET /7pc/images/eurosfaire-trans.gif HTTP/1.0](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-78-320.jpg)

![Intercepter ses

communications

La pratique

Cas 1: Lenteur d’accès aléatoire à des sites Web

Capture depuis le serveur web

53 0.487102 138.102.118.170 138.102.70.2 HTTP HTTP/1.1 200 OK Seq=3306 Ack=395, Len=567

54 0.488361 138.102.70.2 138.102.118.170 TCP 58683 > http [ACK] Seq=395 Ack=1846 Len=0

55 0.586329 138.102.70.2 138.102.118.170 TCP 58683 > http [ACK] Seq=395 Ack=3306 Len=0

…

56 5.260048 138.102.118.170 138.102.70.2 TCP [Retransmission] Seq=3306 Ack=395, Len=567

57 5.306327 138.102.70.2 138.102.118.170 HTTP GET /toto HTTP/1.0 Seq=395 Ack=3873, Len=325

Capture avant le routeur

53

54

55

56

0.488462

0.586425

5.260831

5.306787

138.102.70.2 138.102.118.170

138.102.70.2 138.102.118.170

138.102.118.170 138.102.70.2

138.102.70.2 138.102.118.170

TCP 58683 > http [ACK] Seq=395 Ack=1846 Len=0

TCP 58683 >Le client accuse réception

http [ACK] Seq=395 Ack=3306 Len=0

HTTP HTTP/1.1 200 de 3306 octets

OK (text/css)

HTTP GET /7pc/images/eurosfaire-trans.gif HTTP/1.0](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-79-320.jpg)

![Intercepter ses

communications

La pratique

Cas 1: Lenteur d’accès aléatoire à des sites Web

Capture depuis le serveur web

53 0.487102 138.102.118.170 138.102.70.2 HTTP HTTP/1.1 200 OK Seq=3306 Ack=395, Len=567

54 0.488361 138.102.70.2 138.102.118.170 TCP 58683 > http [ACK] Seq=395 Ack=1846 Len=0

55 0.586329 138.102.70.2 138.102.118.170 TCP 58683 > http [ACK] Seq=395 Ack=3306 Len=0

…

56 5.260048 138.102.118.170 138.102.70.2 TCP [Retransmission] Seq=3306 Ack=395, Len=567

57 5.306327 138.102.70.2 138.102.118.170 HTTP GET /toto HTTP/1.0 Seq=395 Ack=3873, Len=325

Capture avant le routeur

53

54

55

56

0.488462

0.586425

5.260831

5.306787

138.102.70.2 138.102.118.170 TCP 58683 > http [ACK] Seq=395 Ack=1846 Len=0

Le serveur TCP 58683 > http [ACK]

138.102.70.2 138.102.118.170 attend l’accusé de Seq=395 Ack=3306 Len=0

138.102.118.170 138.102.70.2 HTTP HTTP/1.1 200 OK (text/css)

réception de ces 3873 octets…

138.102.70.2 138.102.118.170 HTTP GET /7pc/images/eurosfaire-trans.gif HTTP/1.0](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-80-320.jpg)

![Intercepter ses

communications

La pratique

Cas 1: Lenteur d’accès aléatoire à des sites Web

Capture depuis le serveur web

53 0.487102 138.102.118.170 138.102.70.2 HTTP HTTP/1.1 200 OK Seq=3306 Ack=395, Len=567

54 0.488361 138.102.70.2 138.102.118.170 TCP 58683 > http [ACK] Seq=395 Ack=1846 Len=0

55 0.586329 138.102.70.2 138.102.118.170 TCP 58683 > http [ACK] Seq=395 Ack=3306 Len=0

…

56 5.260048 138.102.118.170 138.102.70.2 TCP [Retransmission] Seq=3306 Ack=395, Len=567

57 5.306327 138.102.70.2 138.102.118.170 HTTP GET /toto HTTP/1.0 Seq=395 Ack=3873, Len=325

Capture avant le routeur

53

54

55

56

0.488462

0.586425

5.260831

5.306787

138.102.70.2 138.102.118.170 TCP 58683 > http [ACK] Seq=395 Ack=1846 Len=0

138.102.70.2 138.102.118.170 TCP 58683 > http [ACK] Seq=395 Ack=3306 Len=0

Pendant 5 secondes !!

138.102.118.170 138.102.70.2 HTTP HTTP/1.1 200 OK (text/css)

138.102.70.2 138.102.118.170 HTTP GET /7pc/images/eurosfaire-trans.gif HTTP/1.0](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-81-320.jpg)

![Intercepter ses

communications

La pratique

Cas 1: Lenteur d’accès aléatoire à des sites Web

Capture depuis le serveur web

53 0.487102 138.102.118.170 138.102.70.2 HTTP HTTP/1.1 200 OK Seq=3306 Ack=395, Len=567

54 0.488361 138.102.70.2 138.102.118.170 TCP 58683 > http [ACK] Seq=395 Ack=1846 Len=0

55 0.586329 138.102.70.2 138.102.118.170 TCP 58683 > http [ACK] Seq=395 Ack=3306 Len=0

…

56 5.260048 138.102.118.170 138.102.70.2 TCP [Retransmission] Seq=3306 Ack=395, Len=567

57 5.306327 138.102.70.2 138.102.118.170 HTTP GET /toto HTTP/1.0 Seq=395 Ack=3873, Len=325

Capture avant le routeur

53

54

55

56

0.488462

0.586425

5.260831

5.306787

138.102.70.2 138.102.118.170

138.102.70.2 138.102.118.170

138.102.118.170 138.102.70.2

138.102.70.2 138.102.118.170

TCP 58683 > http [ACK] Seq=395 Ack=1846 Len=0

TCP 58683 >Il décide ensuite Ack=3306 Len=0

http [ACK] Seq=395 de

HTTP HTTP/1.1 200 OK (text/css)

retransmettre le paquet

HTTP GET /7pc/images/eurosfaire-trans.gif HTTP/1.0](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-82-320.jpg)

![Intercepter ses

communications

La pratique

Cas 1: Lenteur d’accès aléatoire à des sites Web

Capture depuis le serveur web

53 0.487102 138.102.118.170 138.102.70.2 HTTP HTTP/1.1 200 OK Seq=3306 Ack=395, Len=567

54 0.488361 138.102.70.2 138.102.118.170 TCP 58683 > http [ACK] Seq=395 Ack=1846 Len=0

55 0.586329 138.102.70.2 138.102.118.170 TCP 58683 > http [ACK] Seq=395 Ack=3306 Len=0

…

56 5.260048 138.102.118.170 138.102.70.2 TCP [Retransmission] Seq=3306 Ack=395, Len=567

57 5.306327 138.102.70.2 138.102.118.170 HTTP GET /toto HTTP/1.0 Seq=395 Ack=3873, Len=325

Capture avant le routeur

53

54

55

56

0.488462

0.586425

5.260831

5.306787

138.102.70.2 138.102.118.170

138.102.70.2 138.102.118.170

138.102.118.170 138.102.70.2

138.102.70.2 138.102.118.170

TCP 58683 > http [ACK] Seq=395 Ack=1846 Len=0

TCP 58683 > http [ACK] Seq=395 Ack=3306 Len=0

Il OK (text/css)

HTTP HTTP/1.1 200reçoit bien l’accusé de

HTTP GET /7pc/images/eurosfaire-trans.gif HTTP/1.0

réception des 3873 octets

cette fois-ci](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-83-320.jpg)

![Intercepter ses

communications

La pratique

Cas 1: Lenteur d’accès aléatoire à des sites Web

Capture depuis le serveur web

53 0.487102 138.102.118.170 138.102.70.2 HTTP HTTP/1.1 200 OK Seq=3306 Ack=395, Len=567

54 0.488361 138.102.70.2 138.102.118.170 TCP 58683 > http [ACK] Seq=395 Ack=1846 Len=0

55 0.586329 138.102.70.2 138.102.118.170 TCP 58683 > http [ACK] Seq=395 Ack=3306 Len=0

…

56 5.260048 138.102.118.170 138.102.70.2 TCP [Retransmission] Seq=3306 Ack=395, Len=567

57 5.306327 138.102.70.2 138.102.118.170 HTTP GET /toto HTTP/1.0 Seq=395 Ack=3873, Len=325

Capture avant le routeur

53

54

55

56

0.488462

0.586425

5.260831

5.306787

138.102.70.2 138.102.118.170

138.102.70.2 138.102.118.170

138.102.118.170 138.102.70.2

138.102.70.2 138.102.118.170

Avant le routeur, tout est

identique…

?

TCP 58683 > http [ACK] Seq=395 Ack=1846 Len=0

TCP 58683 > http [ACK] Seq=395 Ack=3306 Len=0

HTTP HTTP/1.1 200 OK (text/css)

HTTP GET /7pc/images/eurosfaire-trans.gif HTTP/1.0

… sauf que le 1er paquet envoyé

au client n’apparait pas !](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-84-320.jpg)

![Intercepter ses

communications

La pratique

Cas 1: Lenteur d’accès aléatoire à des sites Web

Capture depuis le serveur web

53 0.487102 138.102.118.170 138.102.70.2 HTTP HTTP/1.1 200 OK Seq=3306 Ack=395, Len=567

54 0.488361 138.102.70.2 138.102.118.170 TCP 58683 > http [ACK] Seq=395 Ack=1846 Len=0

55 0.586329 138.102.70.2 138.102.118.170 TCP 58683 > http [ACK] Seq=395 Ack=3306 Len=0

…

56 5.260048 138.102.118.170 138.102.70.2 TCP [Retransmission] Seq=3306 Ack=395, Len=567

57 5.306327 138.102.70.2 138.102.118.170 HTTP GET /toto HTTP/1.0 Seq=395 Ack=3873, Len=325

Capture avant le routeur

53

54

55

56

0.488462

0.586425

5.260831

5.306787

138.102.70.2 138.102.118.170

138.102.70.2 138.102.118.170

138.102.118.170 138.102.70.2

138.102.70.2 138.102.118.170

TCP 58683 > http [ACK] Seq=395 Ack=1846 Len=0

TCP 58683 > http [ACK] Seq=395 Ack=3306 Len=0

HTTP HTTP/1.1 200 OK (text/css)

HTTP GET /7pc/images/eurosfaire-trans.gif HTTP/1.0

Le paquet était perdu dans le routeur dont il a fallu faire changer la

carte](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-85-320.jpg)

![Intercepter ses

communications

La pratique

Cas 2: Problème de performance sous tomcat

$ strace -tt -f -e trace='!clock_gettime,futex,gettimeofday' -p 29927

send(243, "P002<0select donneesjcr0_.id as i"..., 617, 0) = 617

recv(243, "100000420004T001z0fid4_0_000@2701000"..., 8192, 0) = 487

send(243, "P002<0select donneesjcr0_.id as i"..., 617, 0) = 617

recv(243, "100000420004T001z0fid4_0_000@2701000"..., 8192, 0) = 487

[…] (en boucle)](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-86-320.jpg)

![Intercepter ses

communications

La pratique

Cas 2: Problème de performance sous tomcat

$ strace -tt -f -e trace='!clock_gettime,futex,gettimeofday' -p 29927

send(243, "P002<0select donneesjcr0_.id as i"..., 617, 0) = 617

recv(243, "100000420004T001z0fid4_0_000@2701000"..., 8192, 0) = 487

send(243, "P002<0select donneesjcr0_.id as i"..., 617, 0) = 617

recv(243, "100000420004T001z0fid4_0_000@2701000"..., 8192, 0) = 487

[…] (en boucle)

Vers qui sont envoyées

toutes ces requêtes ?](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-87-320.jpg)

![Intercepter ses

communications

La pratique

Cas 2: Problème de performance sous tomcat

$ strace -tt -f -e trace='!clock_gettime,futex,gettimeofday' -p 29927

send(243, "P002<0select donneesjcr0_.id as i"..., 617, 0) = 617

recv(243, "100000420004T001z0fid4_0_000@2701000"..., 8192, 0) = 487

send(243, "P002<0select donneesjcr0_.id as i"..., 617, 0) = 617

recv(243, "100000420004T001z0fid4_0_000@2701000"..., 8192, 0) = 487

[…] (en boucle)

$ lsof -d 243 -a -p 5937

java 29927 appli 243u IPv6 247 TCP appserver:60170->pgsql.inra.fr:5432 (ESTABLISHED)](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-88-320.jpg)

![Intercepter ses

communications

La pratique

Cas 2: Problème de performance sous tomcat

$ strace -tt -f -e trace='!clock_gettime,futex,gettimeofday' -p 29927

send(243, "P002<0select donneesjcr0_.id as i"..., 617, 0) = 617

recv(243, "100000420004T001z0fid4_0_000@2701000"..., 8192, 0) = 487

send(243, "P002<0select donneesjcr0_.id as i"..., 617, 0) = 617

recv(243, "100000420004T001z0fid4_0_000@2701000"..., 8192, 0) = 487

[…] (en boucle)

$ lsof -d 243 -a -p 5937

java 29927 appli 243u IPv6 247 TCP appserver:60170->pgsql.inra.fr:5432 (ESTABLISHED)

Il communique avec le

serveur postgres](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-89-320.jpg)

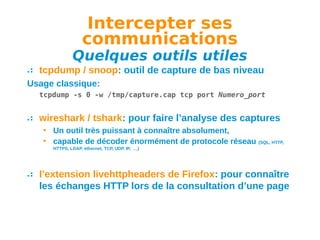

![Intercepter ses

communications

La pratique

Cas 2: Problème de performance sous tomcat

$ strace -tt -f -e trace='!clock_gettime,futex,gettimeofday' -p 29927

send(243, "P002<0select donneesjcr0_.id as i"..., 617, 0) = 617

recv(243, "100000420004T001z0fid4_0_000@2701000"..., 8192, 0) = 487

send(243, "P002<0select donneesjcr0_.id as i"..., 617, 0) = 617

recv(243, "100000420004T001z0fid4_0_000@2701000"..., 8192, 0) = 487

[…] (en boucle)

$ lsof -d 243 -a -p 5937

java 29927 appli 243u IPv6 247 TCP appserver:60170->pgsql.inra.fr:5432 (ESTABLISHED)

$ tcpdump -s 0 -w /tmp/capture.cap tcp port 5432

On écoute plus précisément ce

qu’ils se disent](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-90-320.jpg)

![Intercepter ses

communications

La pratique

Cas 2: Problème de performance sous tomcat

$ strace -tt -f -e trace='!clock_gettime,futex,gettimeofday' -p 29927

send(243, "P002<0select donneesjcr0_.id as i"..., 617, 0) = 617

recv(243, "100000420004T001z0fid4_0_000@2701000"..., 8192, 0) = 487

send(243, "P002<0select donneesjcr0_.id as i"..., 617, 0) = 617

recv(243, "100000420004T001z0fid4_0_000@2701000"..., 8192, 0) = 487

[…] (en boucle)

$ lsof -d 243 -a -p 5937

java 29927 appli 243u IPv6 247 TCP appserver:60170->pgsql.inra.fr:5432 (ESTABLISHED)

$ tcpdump -s 0 -w /tmp/capture.cap tcp port 5432

Sous wireshark, on voit toujours la même requête ?!](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-91-320.jpg)

![Intercepter ses

communications

La pratique

Cas 2: Problème de performance sous tomcat

$ strace -tt -f -e trace='!clock_gettime,futex,gettimeofday' -p 29927

send(243, "P002<0select donneesjcr0_.id as i"..., 617, 0) = 617

recv(243, "100000420004T001z0fid4_0_000@2701000"..., 8192, 0) = 487

send(243, "P002<0select donneesjcr0_.id as i"..., 617, 0) = 617

recv(243, "100000420004T001z0fid4_0_000@2701000"..., 8192, 0) = 487

[…] (en boucle)

$ lsof -d 243 -a -p 5937

java 29927 appli 243u IPv6 247 TCP appserver:60170->pgsql.inra.fr:5432 (ESTABLISHED)

$ tcpdump -s 0 -w /tmp/capture.cap tcp port 5432

$ strings -a | grep "^select" | wc -l

Combien de requêtes SQL ?

8467

$ strings -a | grep "^select" | sort -u | wc -l

1](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-92-320.jpg)

![Intercepter ses

communications

La pratique

Cas 2: Problème de performance sous tomcat

$ strace -tt -f -e trace='!clock_gettime,futex,gettimeofday' -p 29927

send(243, "P002<0select donneesjcr0_.id as i"..., 617, 0) = 617

recv(243, "100000420004T001z0fid4_0_000@2701000"..., 8192, 0) = 487

send(243, "P002<0select donneesjcr0_.id as i"..., 617, 0) = 617

recv(243, "100000420004T001z0fid4_0_000@2701000"..., 8192, 0) = 487

[…] (en boucle)

$ lsof -d 243 -a -p 5937

java 29927 appli 243u IPv6 247 TCP appserver:60170->pgsql.inra.fr:5432 (ESTABLISHED)

$ tcpdump -s 0 -w /tmp/capture.cap tcp port 5432

$ strings -a /tmp/capture.cap | grep "^select" | wc -l

8467

$ strings -a /tmp/capture.cap | grep "^select" | sort -u | wc -l

1

Combien de requêtes SQL uniques ?](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-93-320.jpg)

![Intercepter ses

communications

La pratique

Cas 2: Problème de performance sous tomcat

$ strace -tt -f -e trace='!clock_gettime,futex,gettimeofday' -p 29927

send(243, "P002<0select donneesjcr0_.id as i"..., 617, 0) = 617

recv(243, "100000420004T001z0fid4_0_000@2701000"..., 8192, 0) = 487

send(243, "P002<0select donneesjcr0_.id as i"..., 617, 0) = 617

recv(243, "100000420004T001z0fid4_0_000@2701000"..., 8192, 0) = 487

[…] (en boucle)

$ lsof -d 243 -a -p 5937

java 29927 appli 243u IPv6 247 TCP appserver:60170->pgsql.inra.fr:5432 (ESTABLISHED)

$ tcpdump -s 0 -w /tmp/capture.cap tcp port 5432

$ strings -a /tmp/capture.cap | grep "^select" | wc -l

8467

$ strings -a /tmp/capture.cap | grep "^select" | sort -u | wc -l

1

L’application effectue la même requête sql en boucle !!](https://image.slidesharecdn.com/investigationdysfonctionnementsapplicatifspoursysadmins-140127144736-phpapp02/85/Techniques-sysadmin-d-investigation-de-dysfonctionnements-applicatifs-94-320.jpg)