Le document traite du développement et de l'importance des réseaux Wi-Fi professionnels, en mettant l'accent sur la norme 802.11 et ses applications dans divers contextes. Il souligne l'évolution de la technologie, ses bénéfices économiques, et les préoccupations liées à la sécurité. L'ouvrage d'Aurélien Géron se distingue par sa clarté et sa pédagogie, offrant une vision d'ensemble sur le wifi face aux autres normes sans fil.

![5.1 Le bilan radio

159

Si la puissance de l’émetteur augmente, il faut donc le compenser par davantage

de pertes dans le câble ou bien une antenne à plus faible gain. De même, si le gain de

l’antenne augmente, il faut diminuer la puissance de l’émetteur ou augmenter la perte

dans le câble. Alors que choisir ? Un émetteur puissant ? Une antenne à haut gain ?

Un câble à faible perte ? La réponse peut être déduite des formules du bilan radio.

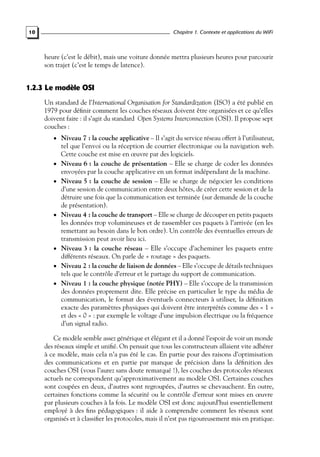

Commençons par la transmission de Y vers X. Le bilan radio dans ce sens s’exprime

par la formule suivante, si l’on admet que le PIREY (du système de David) est égal à

20 dBm :

MYX = PY + CY + GY + A + GX + CX − SX

= PIREY

+ [param`tres non modifiables par David]

e

On voit que la puissance reçue par l’AP ne dépend que du PIRE du système de

David. Donc, pour la transmission vers l’AP, peu importe que David ait une antenne

à haut gain ou un émetteur puissant ou encore un câble à faibles pertes pourvu que

son PIREY soit maximal, c’est-à-dire égal à 20 dBm (pour le 2,4 GHz).

Maintenant dans l’autre sens, de X vers Y, la marge s’exprime par la formule :

MXY = PX + CX + GX + A + GY + CY − SY

= PIREX

+ A + G Y + CY − S Y

= [non modifiable] + GY + CY − SY

On voit que pour améliorer la transmission de X vers Y, il faut que l’antenne de

David ait un gain aussi élevé que possible (GY maximal), qu’il y ait peu de pertes

dans le câble d’antenne (CY proche de 0 dB) et que la sensibilité du récepteur soit

excellente (SY très bas).

Pour avoir la meilleure communication possible, dans les deux sens, David doit

configurer son installation de telle sorte que :

• SY soit bas, pour une meilleure sensibilité de réception : par exemple −94 dBm ;

• CY soit très proche de 0 dB : dans la pratique, on a rarement moins de 2 dB ;

• GY soit aussi grand que possible : par exemple, 22 dBm ;

• PIREY soit égal à la limite légale donc PY = PIREmax − CY − GY .

Pour une connexion de point à point, il vaut mieux utiliser des antennes à haut gain,

des câbles courts et à faible perte, des récepteurs très sensibles, et enfin, pour ne pas

dépasser le PIRE légal, des émetteurs peu puissants.

Détaillons ce dernier point : la puissance de l’émetteur (PY ) doit être assez faible

pour éviter de dépasser le PIRE maximal autorisé. Par exemple, avec CY = 2 dB et

GY = 20 dBm, on doit avoir PY = 0 dBm, c’est-à-dire 1 mW. Notez que 0 dBm ne

correspond pas à 0 mW, mais bien à 1 mW ! On peut même théoriquement avoir des

émetteurs d’une puissance inférieure à 0 dBm, par exemple −10 dBm, soit 0,1 mW.](https://image.slidesharecdn.com/wifipro-131210161010-phpapp01/85/Wifi-pro-181-320.jpg)

![Chapitre 7. Le WEP

232

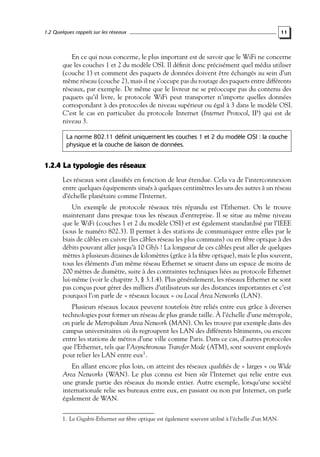

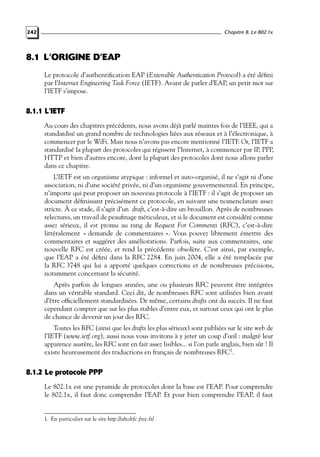

L’ICV

Pour résoudre ce problème, le WEP a défini un mécanisme assez simple (fig. 7.6) :

un code de vérification de l’intégrité du message (Integrity Check Value, ICV) est

calculé de façon similaire au CRC habituel, sur 32 bits également. Toutefois, l’ICV

est calculé non pas à partir du paquet « prêt à partir » (c’est-à-dire crypté) comme le

CRC habituel, mais à partir du message original (en clair). L’ICV est inséré à la fin du

message, et le tout est crypté par l’algorithme décrit précédemment.

Figure 7.6 — Le contrôle d’intégrité avec l’ICV.

Pour préciser légèrement ce qui a été dit plus haut, si le message original est M et

que la séquence pseudo-aléatoire générée par l’algorithme RC4 est R, alors le message

crypté C est défini par la formule suivante :

C = [ M || CRC(M) ] ⊕ R

(« || » signifie « suivi de »)

De cette façon, si un pirate veut modifier le paquet crypté, sans connaître la clé

WEP, il aura en principe du mal à le faire. En effet, la modification donne un nouveau

message crypté C’, correspondant à un nouveau message en clair M’. Puisque le pirate

ne possède pas la clé WEP, il ne peut pas savoir quel est ce message M’ et ne peut donc

pas calculer son ICV. Même s’il parvenait à le calculer, il ne pourrait pas le crypter

pour l’intégrer à la fin du message C’, car il ne possède pas la clé WEP.

Pourtant, aussi étonnant que cela puisse paraître, même ce mécanisme a été cassé,

comme nous le verrons plus bas (c’est désespérant). Nous avons maintenant fait le

tour de tous les mécanismes WEP. Il est temps maintenant d’en voir tous les défauts.](https://image.slidesharecdn.com/wifipro-131210161010-phpapp01/85/Wifi-pro-254-320.jpg)

![Chapitre 7. Le WEP

238

sont rejetés. Avant de comprendre que le problème vient de sa clé WEP incorrecte, il

peut perdre beaucoup de temps.

Mais l’authentification WEP a un autre inconvénient : elle donne aux pirates un

exemplaire de texte en clair (le défi) et de sa version cryptée (la réponse au défi). C’est

un indice de plus pour essayer de casser la clé.

Pour toutes ces raisons, bien que le standard 802.11 ait spécifié l’authentification

WEP, la WiFi Alliance a décidé de l’interdire : les produits au label « WiFi », c’està-dire la grande majorité des produits 802.11, ne sont plus censés l’imposer. On ne

trouve donc plus que l’authentification ouverte ! Tout le monde peut donc s’associer à

n’importe quel AP, bien que cela ne signifie pas que cela lui donnera accès au réseau.

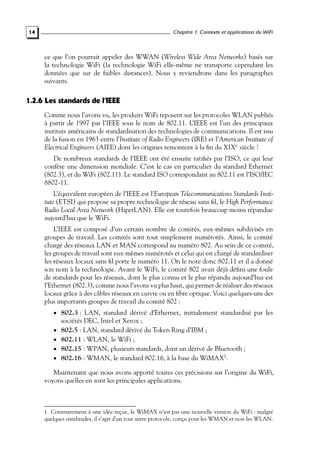

7.3.3 Les failles du contrôle d’intégrité

Le contrôle d’intégrité du WEP repose, nous l’avons vu, sur un code d’intégrité de

32 bits appelé l’ICV, calculé avec l’algorithme CRC à partir du message en clair et

rajouté à la fin de ce message pour être crypté avec lui. Nous allons voir que ce

mécanisme ne sert à rien.

L’algorithme CRC a une propriété assez intéressante : on dit qu’il est « linéaire ».

Cela se traduit par la formule suivante :

CRC (A ⊕ B) = CRC (A) ⊕ CRC (B)

Cette propriété permet à un pirate de modifier un paquet crypté sans que le

destinataire ne s’en aperçoive. Pour comprendre comment ceci est possible, il faut

revenir à la définition du paquet crypté que nous avons vue plus haut : si le message en

clair est M et la séquence pseudo-aléatoire générée par l’algorithme RC4 est R, alors

le message crypté C est donné par la formule suivante :

C = [ M || CRC(M) ] ⊕ R

Voyons ce qui se passe si le pirate modifie intelligemment le paquet crypté C pour

obtenir un paquet modifié C’. Le pirate calcule C’ en combinant C (via l’opération

XOR) à une séquence ∆ quelconque, de même longueur que M, suivie du CRC de ∆ :

C’ = C ⊕ [ ∆ || CRC(∆) ]

En remplaçant C par sa définition, on obtient :

C’ = [ M || CRC(M) ] ⊕ R ⊕ [ ∆ || CRC(∆) ]

Puisque M et ? ont la même longueur, que les deux CRC aussi ont la même

longueur, et que l’opération XOR s’applique bit par bit, on trouve :

C’ = [ M ⊕ ∆ || CRC(M) ⊕ CRC(∆) ] ⊕ R](https://image.slidesharecdn.com/wifipro-131210161010-phpapp01/85/Wifi-pro-260-320.jpg)

![7.3 Les failles

239

On y est presque : il reste juste à exploiter le fait que l’algorithme CRC est linéaire

et l’on obtient :

C’ = [ M ⊕ ∆ || CRC(M ⊕ ∆) ] ⊕ R

Si l’on note M’ = M ⊕ ∆, on trouve :

C’ = [ M’ || CRC(M’) ] ⊕ R

Comme par magie, on voit que C’ ressemble parfaitement à un paquet normal :

pour s’en convaincre, il suffit de comparer ce résultat à la définition de C précédente.

Du coup, C’ sera tout à fait accepté par le destinataire, qui ne saura donc pas que le

paquet aura été modifié par un pirate !

Résumons : un pirate peut modifier comme il le souhaite n’importe quel paquet, et

le mécanisme de contrôle d’intégrité du WEP n’est d’absolument aucun secours. Pour

cela, il lui suffit d’appliquer la formule :

C’ = C ⊕ [ ∆ || CRC(∆) ]

Le dernier rempart du WEP vient de s’écrouler. Avant de clore ce chapitre,

rappelons tout de même que la solution WEP vaut mieux que de ne pas avoir

de sécurité du tout : la plupart des attaques présentées précédemment ne sont pas

réalisables par le premier venu. Il faut du temps, de la motivation et des compétences

techniques, même si des logiciels gratuits facilitent considérablement la tâche du

pirate. Néanmoins, il est fortement conseillé de mettre en place le WPA ou le WPA2,

vous bénéficierez d’un niveau de sécurité incomparablement plus élevé.

Résumé

La solution de sécurité WEP est la première à avoir vu le jour, dès 1997, dans la

norme 802.11. Elle est très simple à mettre en œuvre puisqu’il suffit de configurer

chaque équipement avec une clé WEP de 40 ou 104 bits, saisie en général au format

hexadécimal. Par la suite, toutes les communications sont cryptées grâce à cette clé

WEP partagée. La même clé est utilisée dans tous les équipements, ce qui est loin

d’être idéal, tant pour la sécurité que pour la maintenance : si la clé est compromise,

il faut la changer dans tous les équipements.

Pour faciliter et encourager le changement fréquent de clé WEP, la norme 802.11

autorise que jusqu’à quatre clés WEP soient définies. Une seule est utilisée pour le

cryptage (la clé « active ») mais toutes peuvent être utilisées pour le décryptage. Pour

changer de clé WEP, il suffit donc de rajouter une nouvelle clé WEP dans tous les

AP, sans l’activer, puis d’installer progressivement la nouvelle clé WEP dans toutes

les stations, en l’activant et enfin d’activer la nouvelle clé WEP dans les AP.

Une clé WEP « individuelle » peut être installée et activée sur un poste. Il faut

également la configurer dans chacun des AP, en l’associant à l’adresse MAC du poste

en question. Lorsque l’AP reçoit ou envoie un paquet pour un pour un poste donné, il

utilise la clé WEP individuelle de ce poste pour crypter ou décrypter le paquet. Ceci](https://image.slidesharecdn.com/wifipro-131210161010-phpapp01/85/Wifi-pro-261-320.jpg)

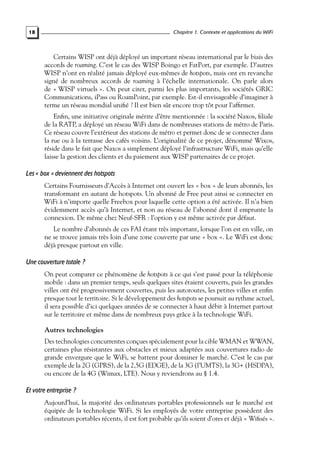

![8.3 Les méthodes EAP

259

• l’identité même du client est cachée. Avec PEAP, un espion peut savoir que

quelqu’un cherche à se connecter, mais il ne peut pas savoir qui.

Puisque PEAP n’impose pas de déployer un certificat sur le poste de chaque client, il

peut être assez simple à mettre en œuvre, tout en offrant un niveau de sécurité très

important.

Toutefois, si on l’utilise avec une méthode interne qui repose sur un mot de passe,

on est vulnérable à des attaques de dictionnaires (mais pas hors-ligne) : le pirate peut

chercher à se connecter en essayant de nombreux mots de passe jusqu’à trouver le bon.

Cependant, à moins qu’un utilisateur ait un mot de passe vraiment trivial, le pirate

devra sans doute essayer plusieurs milliers de possibilités avant de trouver un mot de

passe correct.

Il est donc recommandé de configurer le serveur pour qu’il bloque le pirate et alerte

un administrateur dès qu’il détecte qu’une attaque de dictionnaire est en cours. Le fait

que les attaques de dictionnaires ne soient possibles qu’en se connectant au système

permet donc de réduire les exigences concernant la complexité des mots de passe.

Ceci est une bonne chose pour la sécurité, car lorsqu’on demande à un employé de

retenir un mot de passe très complexe et de le changer souvent, il a tendance à l’écrire

quelque part, ce qui est pire que d’avoir un mot de passe modérément complexe ! Bien

entendu, il faut tout de même proscrire les mots de passe les plus évidents comme

« password », « /1234 » ou « azerty ».

8.3.8 EAP/TTLS

Une autre méthode de protection EAP assez populaire est l’EAP/TTLS, qu’on appelle

en général simplement TTLS (Tunneled TLS). Comme PEAP, la méthode TTLS est

encore un draft. Comme PEAP, TTLS commence par établir un tunnel TLS, puis met

en œuvre une autre authentification dans ce tunnel. Les points communs avec PEAP

sont en fait si nombreux qu’il est plus rapide de parler de leurs différences :

• TTLS a été conçu par la société Funk Software, connue par ailleurs pour son

serveur RADIUS : Steel-Belted RADIUS et sa solution de sécurité pour réseaux

WiFi : Odyssey ;

• TTLS n’est pas intégré dans Windows ;

• TTLS autorise tout type d’identification interne et pas uniquement EAP. Par

exemple, on peut utiliser directement PAP (l’envoi d’un mot de passe en clair)

dans TTLS, ou encore CHAP, MS-CHAP ou MS-CHAP-v2 ;

• il est possible de rajouter des paires d’attribut/valeur (Attribute-Value Pair, AVP)

dans les paquets TTLS.

Une AVP est composée du type de l’attribut et de sa valeur. Par exemple : [Prénom,

« Emmanuelle »]. Une AVP est généralement transmise selon le format suivant : un

numéro qui indique le type, suivi d’un nombre qui précise la longueur totale de l’AVP](https://image.slidesharecdn.com/wifipro-131210161010-phpapp01/85/Wifi-pro-281-320.jpg)

![Chapitre 11. Les obligations légales

348

Le principe de précaution

Ceux qui réclament l’application du principe de précaution demandent au minimum

l’abaissement du seuil de 61 V/m défini par la loi. Certains pays ont d’ores et déjà

appliqué ce principe de précaution, au moins dans une certaine mesure. Par exemple, la

Suisse fixe le seuil à 3 V/m (soit 20 fois moins) dans les lieux « sensibles », c’est-à-dire

fréquentés régulièrement (le seuil reste toutefois égal à 61 V/m pour les endroits peu

fréquentés). Certains réclament un seuil encore plus faible, à 0,6 V/m, soit un seuil

100 fois moins élevé qu’actuellement. Ce seuil de 0,6 V/m est en effet préconisé par

certaines études.

Dans le cas du WiFi, si l’on émet à 100 mW, cela signifie qu’il faut installer les

points d’accès à plus de 3 mètres des utilisateurs. Ce n’est pas impossible, mais cela

complique évidemment le déploiement. L’autre solution consiste à réduire la puissance

des points d’accès. Par exemple, en réduisant la puissance à 10 dBm (au lieu de

20 dBm), c’est-à-dire 10 mW (au lieu de 100 mW), il suffit de garantir un périmètre

de sécurité d’un mètre environ autour de chaque point d’accès. En émettant moins

fort, on a une couverture moindre, et donc pour éviter les trous de couverture, on est

obligé d’installer plus de point d’accès, plus rapprochés les uns des autres. Cela peut

paraître paradoxal : pour un environnement radio plus sûr, il faut des points d’accès

moins puissants... mais du coup plus nombreux.

11.4.4 Un débat passionné

Des autorités très rassurantes

Du point de vue des autorités sanitaires françaises, les choses sont plutôt simples :

le WiFi ne pose aucun risque pour la santé, pourvu que l’on respecte les limites

légales de PIRE que nous avons présentées au § 11.3. L’Agence française de sécurité

sanitaire de l’environnement et du travail (AFSSET) affirme que « malgré un très

grand nombre d’études réalisées aussi bien sur des cultures cellulaires in vitro que sur des

animaux in vivo depuis plusieurs années, les chercheurs n’ont pu prouver l’existence de

manière sûre et reproductible d’effets qui ne seraient pas dus à un échauffement créé par

l’absorption des micro-ondes, et qui posséderaient un réel impact sanitaire ». De son côté, la

Fondation santé et radiofréquences affirme que « les études menées jusqu’à aujourd’hui

n’ont permis d’identifier aucun impact des radiofréquences sur la santé en deçà [des limites

légales] ». L’école Supélec a publié une étude fin 2006 qui concluait que, même en

disposant plusieurs émetteurs WiFi à proximité les uns des autres, on n’observe pas

d’effet cumulatif significatif (car la puissance diminue avec le carré de la distance,

donc la puissance observée en un point provient essentiellement de l’émetteur le plus

proche), et l’on reste en tout point bien en dessous des limites définies par le décret

n◦ 2002-775.

Au niveau international aussi, on a généralement le même son de cloche : l’Agence

de protection de la santé au Royaume-Uni précise qu’une personne assise à proximité

d’un hotspot WiFi pendant un an reçoit la même dose d’ondes qu’une personne qui

utilise son téléphone portable pendant 20 minutes. Enfin, l’OMS soutient également](https://image.slidesharecdn.com/wifipro-131210161010-phpapp01/85/Wifi-pro-370-320.jpg)