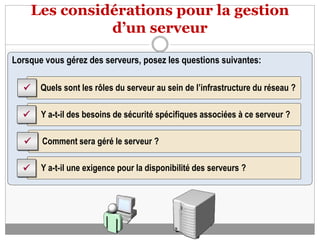

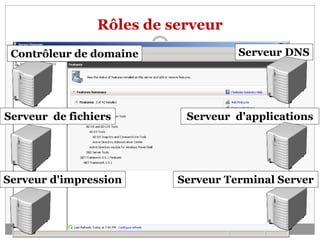

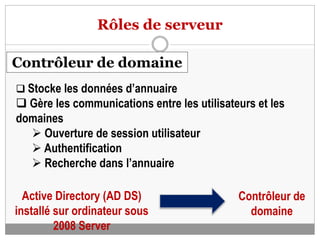

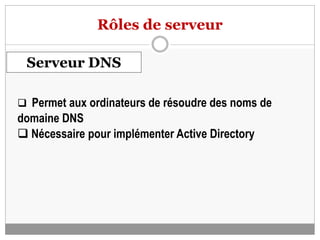

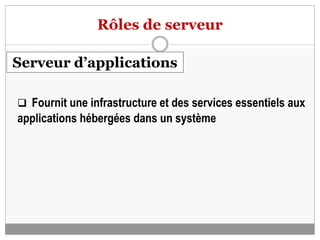

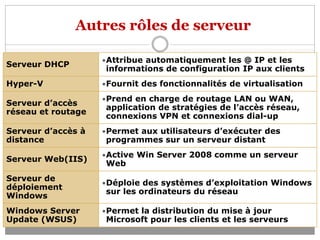

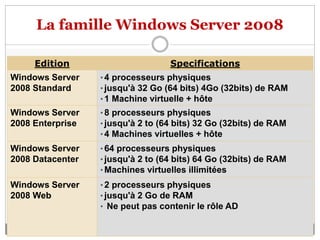

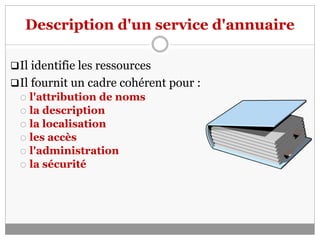

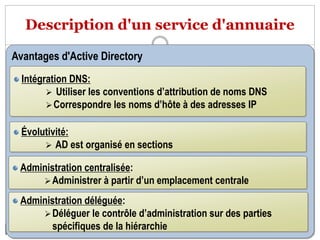

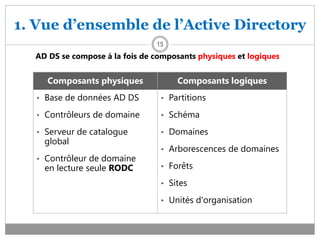

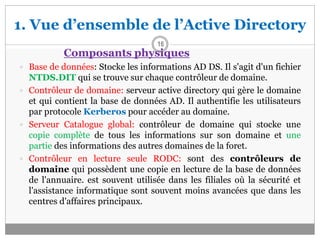

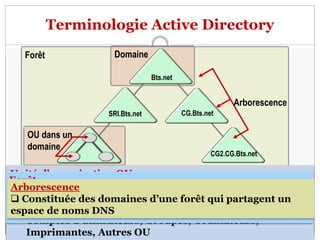

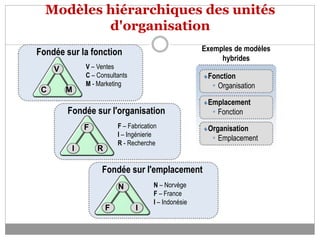

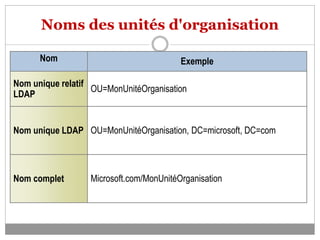

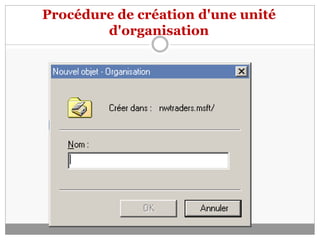

Le document présente l'administration des comptes et des ressources sous Windows Server 2008, en détaillant l'environnement, l'ouverture de session et la création d'unités d'organisation. Il examine les différents rôles des serveurs, notamment le contrôleur de domaine, le serveur de fichiers et le serveur d'impression, ainsi que la description et les avantages d'Active Directory. Enfin, il couvre les aspects de gestion des données d'annuaire et l'organisation des unités d'organisation au sein d'un domaine.