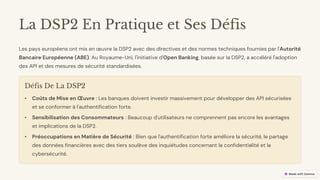

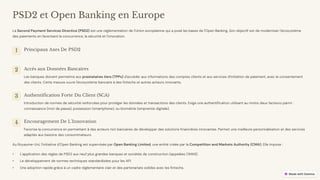

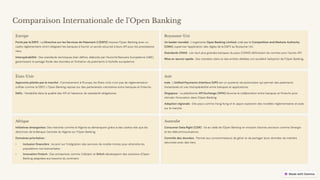

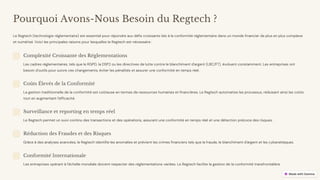

Le document analyse l'importance des systèmes de paiement dans l'économie mondiale, en soulignant leur rôle crucial dans le commerce, la stabilité économique et l'inclusion financière. Il présente les différentes formes de paiements, leurs régulations, ainsi que les acteurs et sous-secteurs de l'écosystème des paiements. Enfin, il examine les évolutions récentes telles que l'open banking et la directive sur les services de paiement 2 (DSP2), qui favorisent l'innovation et la sécurité dans le secteur financier.