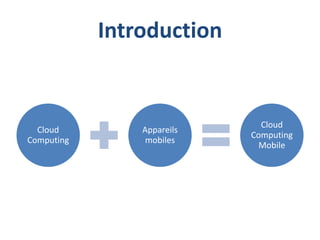

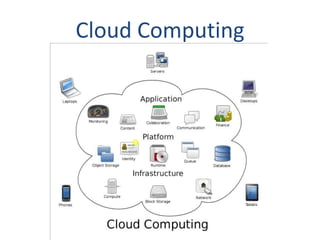

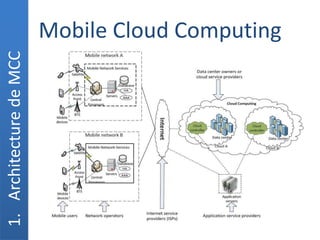

Le document traite du mobile cloud computing, qui combine les avantages du cloud computing et des appareils mobiles pour offrir d'importants services aux utilisateurs. Il souligne les applications clés telles que le commerce mobile, l'éducation mobile, la santé mobile et les jeux mobiles, tout en abordant les défis techniques tels que la connectivité et la sécurité. Le mobile cloud computing est présenté comme une tendance technologique majeure pour l'avenir.