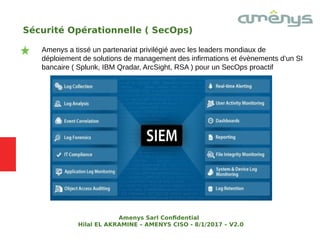

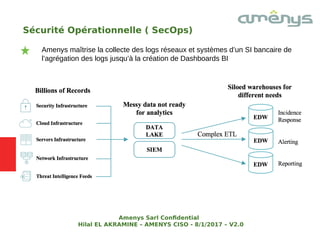

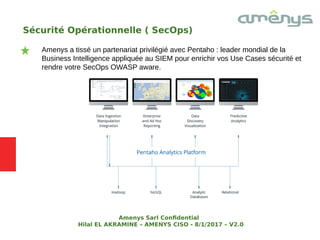

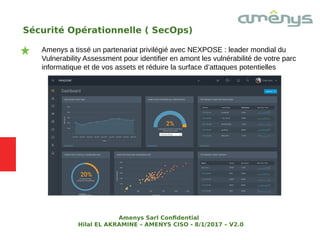

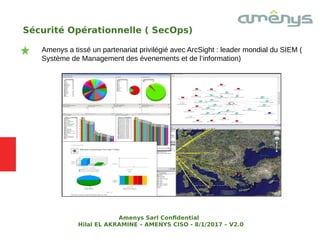

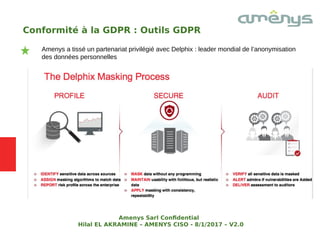

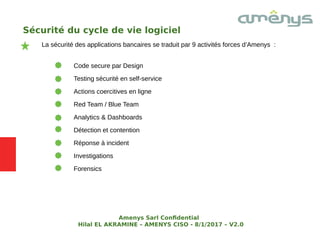

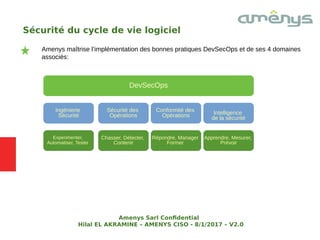

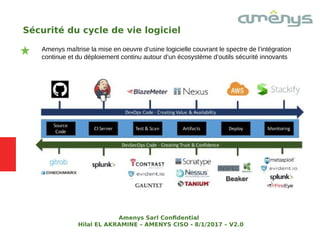

Amenys Sarl propose des services de sécurité centrés sur la protection des actifs bancaires et financiers, couvrant la gouvernance en cyberdéfense, la sécurité opérationnelle, la conformité aux standards de sécurité, et la sécurité du cycle de vie du développement logiciel. L'entreprise s'engage à améliorer les pratiques de sécurité, en s'alignant aux normes ISO 27k et GDPR, tout en assurant des audits, des formations, et des recommandations adaptées. Amenys Sarl collabore avec divers leaders technologiques pour offrir des solutions proactives et innovantes en matière de sécurité des systèmes d'information.