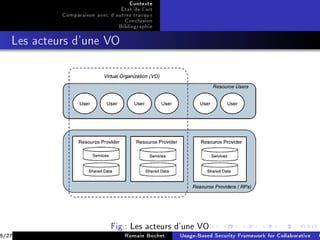

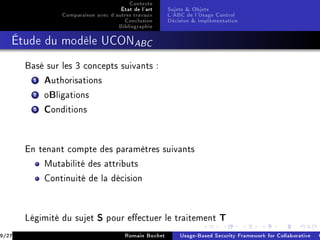

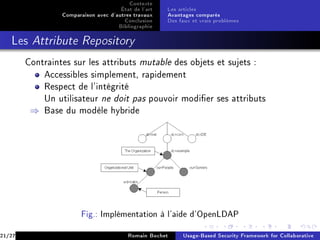

Le document présente un cadre de sécurité basé sur l'usage pour les systèmes informatiques collaboratifs, mettant l'accent sur les défis de confiance et de gestion des ressources dans les organisations virtuelles. Il explore différents modèles de contrôle d'accès, notamment le modèle UCON, qui inclut les autorisations, les obligations et les conditions, et discute des avantages et inconvénients par rapport à d'autres travaux. En conclusion, il souligne l'importance d'une mise en œuvre sécurisée pour favoriser l'expansion des collaborations virtuelles.