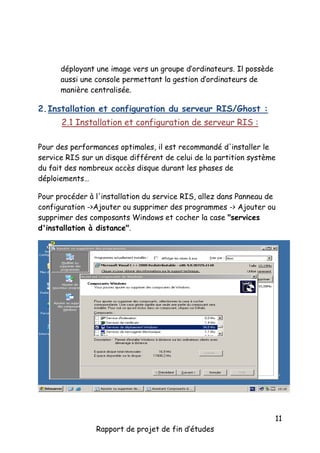

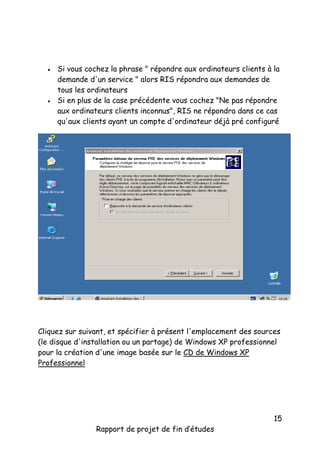

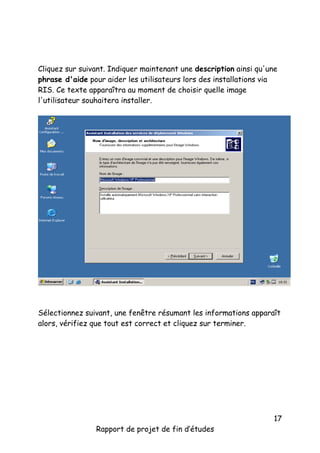

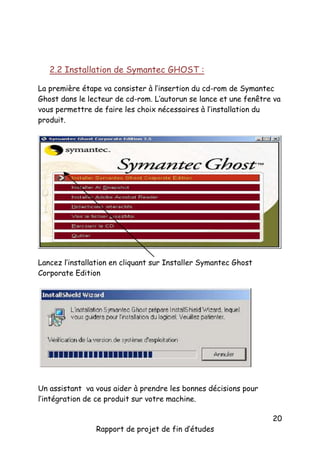

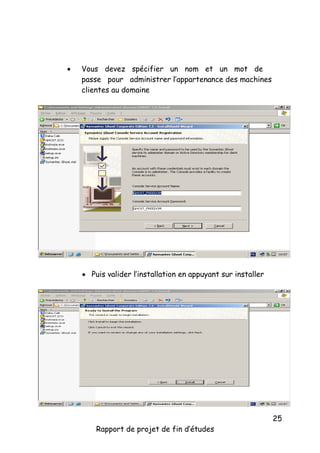

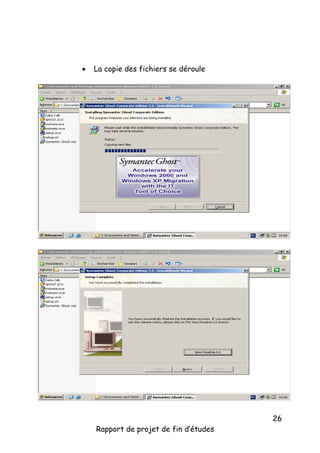

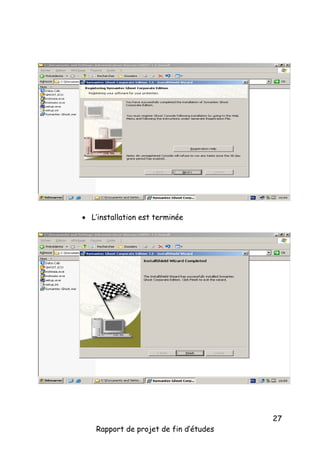

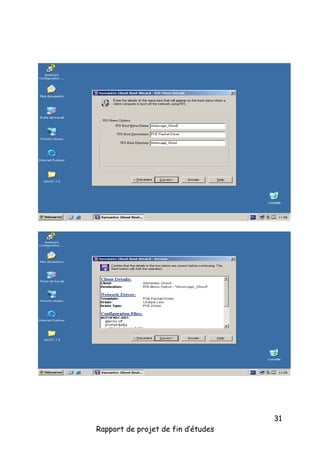

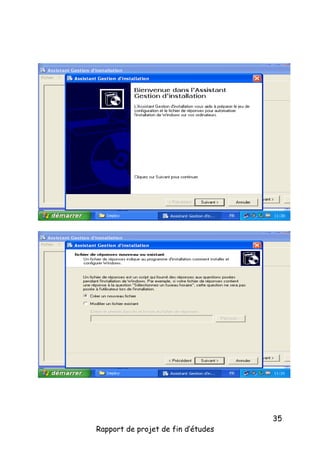

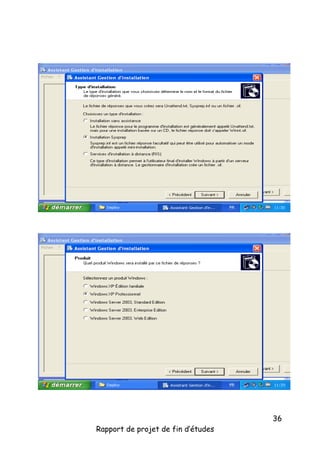

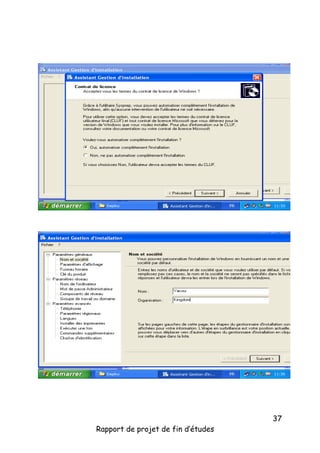

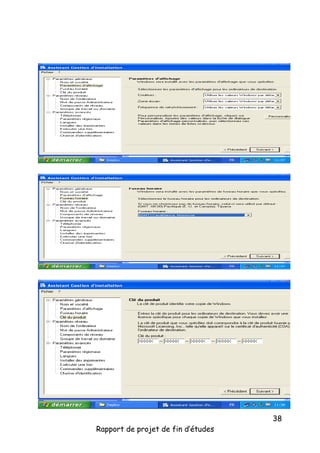

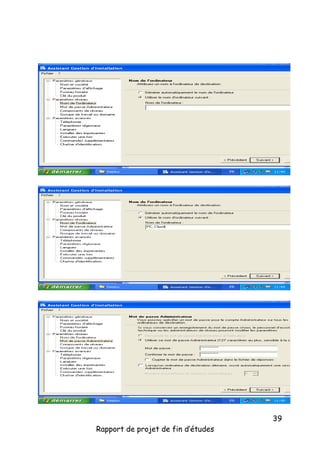

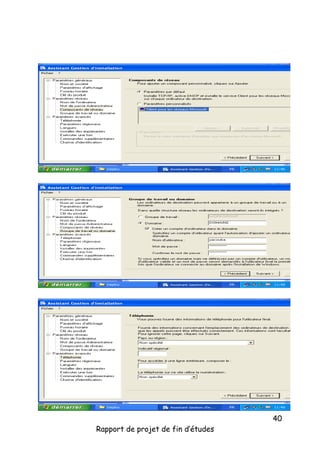

Ce rapport décrit un projet de fin d'études axé sur la mise en place d'un serveur RIS/Ghost pour le déploiement automatisé de systèmes d'exploitation. Il englobe des sections sur la présentation des services, l'installation et la configuration du serveur, ainsi que le déploiement d'images Ghost, en fournissant des étapes détaillées pour chaque processus. Le projet vise à optimiser la gestion des parcs informatiques en permettant une installation efficace et centralisée de Windows XP professionnel.