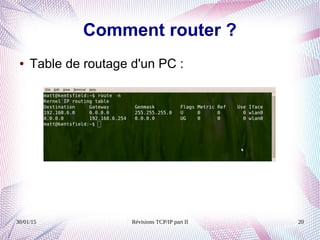

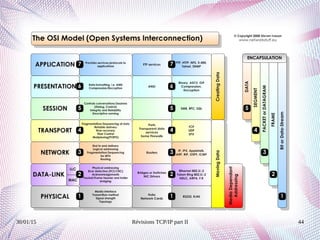

Ce document traite des bases du modèle TCP/IP, des adresses IP et MAC, ainsi que des protocoles de routage. Il aborde également les concepts de routage statique et dynamique, ainsi que la nécessité d'adopter IPv6 face à la limitation des adresses d'IPv4. Enfin, le document discute des protocoles de transport, notamment TCP et UDP, et de leur utilisation pour la communication entre machines.