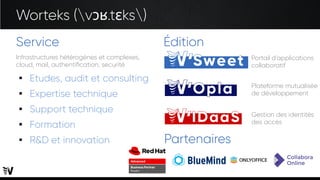

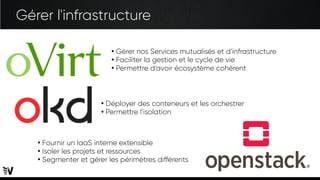

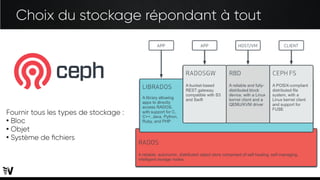

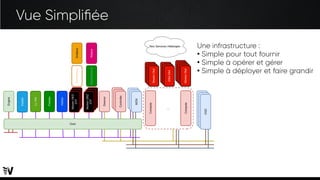

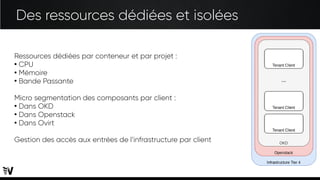

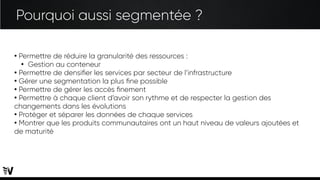

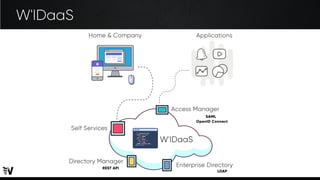

Worteks propose une infrastructure cloud open source et une solution d'identity as a service (IDaaS) permettant une gestion sécurisée des identités et des accès. Leur approche se concentre sur la simplification des opérations et la segmentation fine des ressources pour chaque client, tout en garantissant l'intégration de composants open source dans un environnement cohérent. Le projet FusionIAM est mis en avant pour son efficacité dans le domaine de la gestion des identités, avec des services adaptés aux besoins spécifiques des utilisateurs.