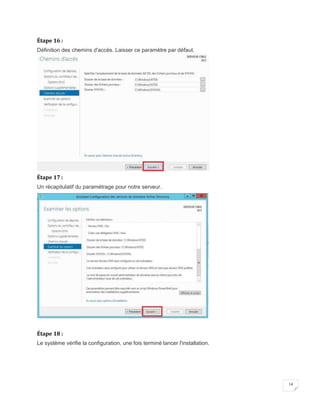

Ce document fournit un guide sur le déploiement d'Active Directory sur Windows Server 2012 R2, en détaillant les étapes d'installation et de configuration d'un contrôleur de domaine. Il aborde également la création d'unités organisationnelles et l'ajout d'utilisateurs au domaine, tout en soulignant l'importance de la planification et de la sécurité dans le processus. En outre, il explique les prérequis techniques nécessaires pour réussir l'installation et les principales fonctionnalités d'Active Directory.