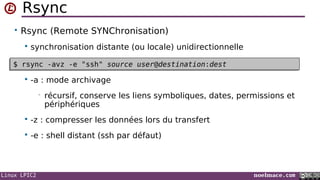

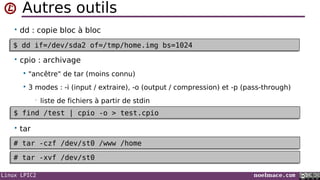

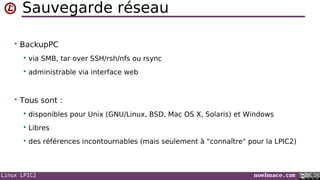

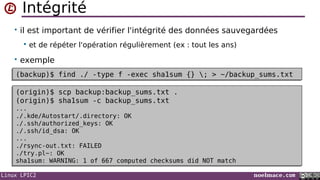

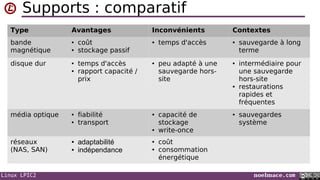

Le document traite des opérations de sauvegarde sur les systèmes Linux, en abordant les différents supports tels que les bandes magnétiques, les disques durs et les sauvegardes réseau. Il explique également des outils comme rsync, dd et cpio, et souligne l'importance de vérifier l'intégrité des données et de tester les procédures de restauration. Enfin, une stratégie de sauvegarde et les considérations légales liées à l'œuvre sont présentées.

![Linux LPIC2 noelmace.com

Manipulation des bandes magnétique

• Opérations

fsf : avancer de count fichiers

bsf : reculer de count fichiers

eod / seod : avance jusqu'à la fin des données

rewind : rembobiner (intégralement)

$ mt [-h] [-f device] operation [count] [arguments...]$ mt [-h] [-f device] operation [count] [arguments...]](https://image.slidesharecdn.com/0602-oprationsdesauvegarde-130719083001-phpapp02/85/06-02-operations-de-sauvegarde-7-320.jpg)