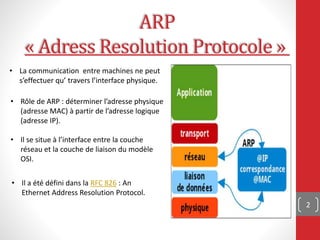

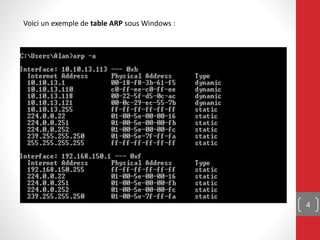

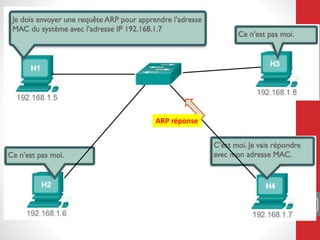

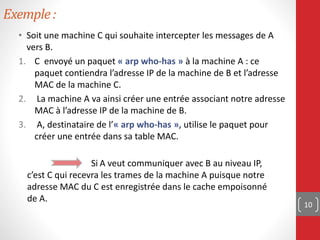

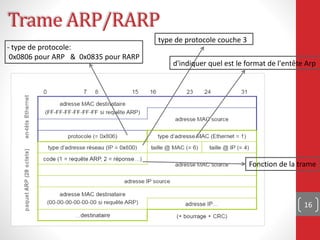

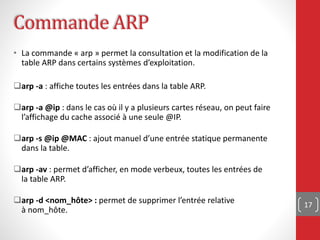

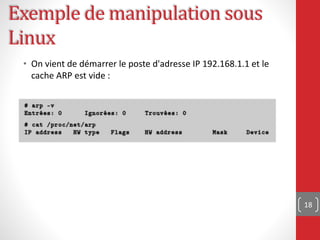

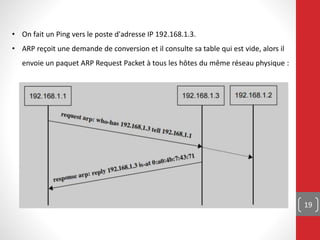

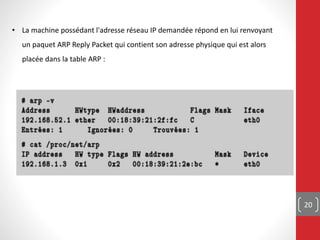

Le document traite des protocoles ARP (Address Resolution Protocol) et RARP (Reverse Address Resolution Protocol), qui permettent la résolution des adresses IP en adresses MAC dans un réseau. Il décrit le fonctionnement d'ARP, ses vulnérabilités, notamment la pollution de cache ARP, et son utilisation dans les communications réseau, ainsi que le rôle de RARP pour attribuer une adresse IP à des dispositifs sans disque dur. Enfin, il fournit des informations sur les commandes ARP pour gérer la table ARP dans différents systèmes d'exploitation.