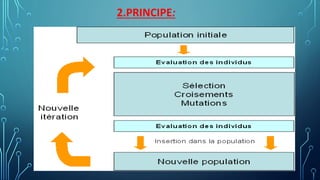

Les algorithmes génétiques, développés par John Holland dans les années 60, s'inspirent des lois de la sélection naturelle pour résoudre des problèmes complexes d'optimisation. Ils impliquent des étapes telles que la sélection, le croisement et la mutation, avec des applications variées allant du traitement d'image à l'optimisation de la conception. Ce document présente également des exemples et un historique des algorithmes génétiques ainsi que des références pour approfondir le sujet.

![1.L’ALGORITHMES GÉNÉTIQUES:

• Les algorithmes génétiques sont des algorithmes d’optimisation s’appuyant

sur des techniques dérivées de la génétique et des mécanismes d’évolution de la

nature : croisements, mutations, sélections, etc... Ils appartiennent à la classe des

algorithmes évolutionnaires.

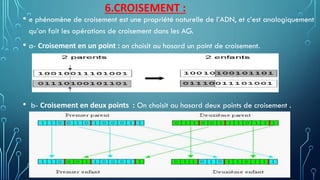

• Les applications des AG sont multiples : traitement d’image (alignement de

photos satellites, reconnaissance de suspects...), optimisation d’emplois du temps,

optimisation de design, apprentissage des réseaux de neurones [Renders, 1995],

etc.](https://image.slidesharecdn.com/74bebf92-c798-4491-b545-51a7c00494e9-161117204214/85/Algorithme-genetique-4-320.jpg)