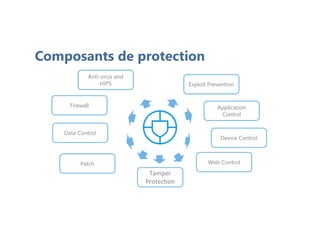

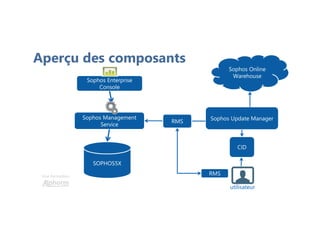

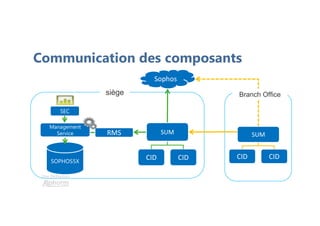

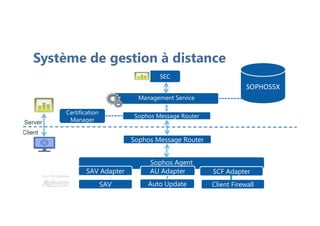

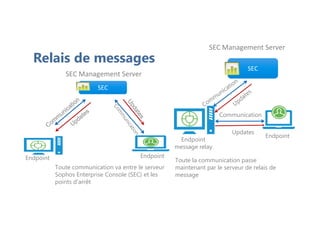

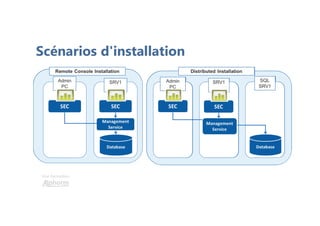

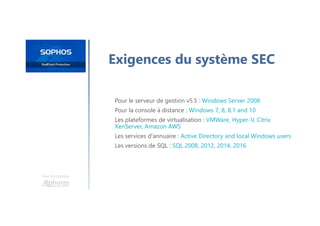

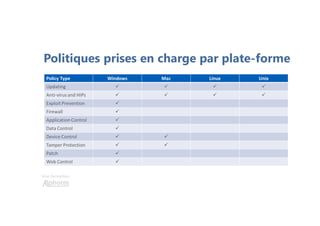

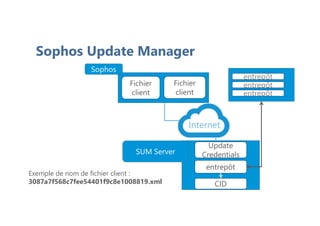

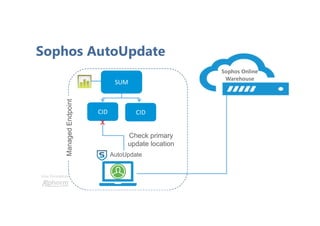

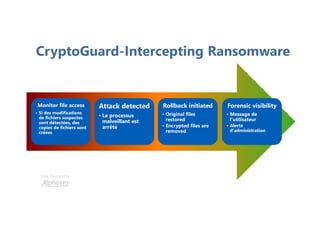

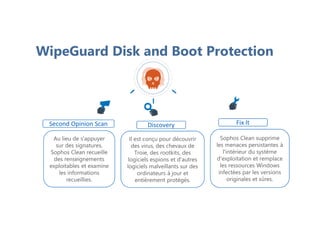

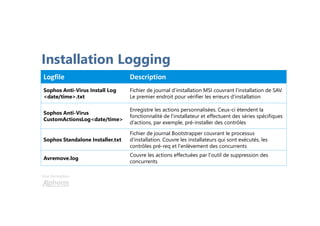

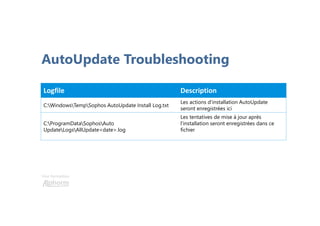

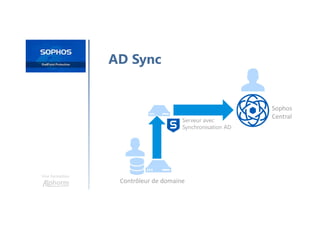

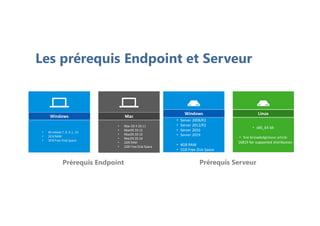

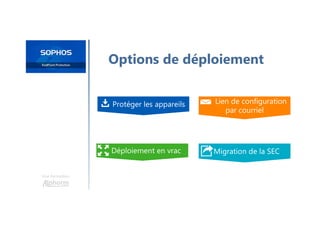

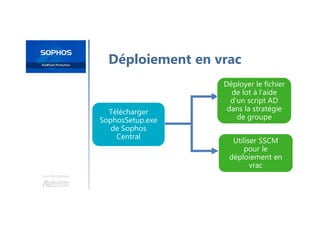

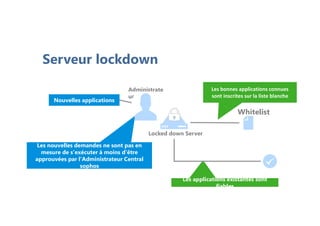

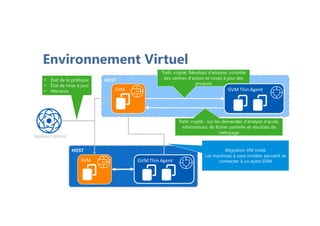

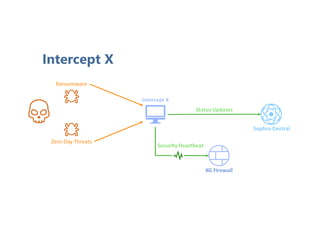

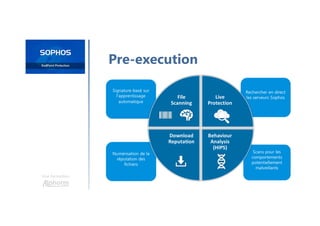

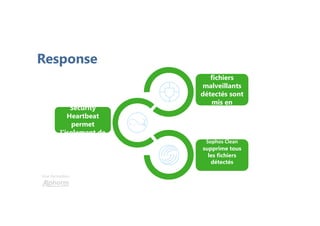

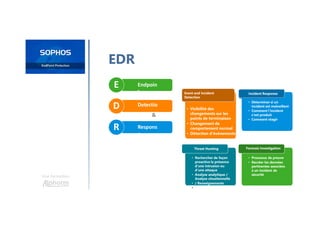

La formation de Mohamed Anass Eddik aborde la certification officielle Sophos, incluant des éléments tels que la console d'entreprise, la protection des points de terminaison et l'interception de menaces avancées. Le contenu couvre des installations, des mises à jour, la gestion des politiques de sécurité, ainsi que des pratiques de protection contre divers types de menaces. Destinée aux professionnels de la sécurité, cette formation nécessite une expérience préalable avec Active Directory et une bonne compréhension des systèmes d'exploitation Windows.