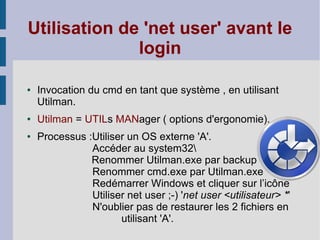

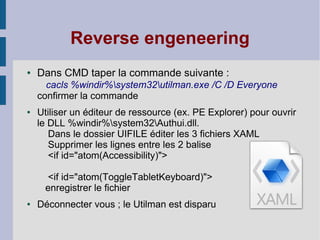

Le document traite des comptes d'utilisateurs sous Windows, incluant la création, la manipulation et la gestion des mots de passe via la commande 'net user'. Il décrit également des méthodes pour contourner les protections et accéder à des comptes, notamment en utilisant utilman.exe et diverses techniques de reverse engineering. Enfin, il mentionne des outils comme 'John the Ripper' et 'Hiren's Boot' pour casser des mots de passe Windows.

![Commande 'net user'

net user [nom_utilisateur [mot_de_passe | *] [options]] [/domain]

nom_utilisateur {mot_de_passe | *} /add [options] [/domain]

nom_utilisateur [/delete] [/domain]

● nom_utilisateur : string[20].

● mot_de_passe : string [32].

● * : utiliser pour changer un mot de passe sans

même pas connaître l'ancien.

● /add (resp. /delete) : ajouter (resp. supprimer) un

utilisateur.](https://image.slidesharecdn.com/cassermotdepassewindows-130327163608-phpapp02/85/Casser-un-mot-de-passe-Windows-4-320.jpg)

![Commande 'net user'

net user [nom_utilisateur [mot_de_passe | *] [options]] [/domain]

nom_utilisateur {mot_de_passe | *} /add [options] [/domain]

nom_utilisateur [/delete] [/domain]

● Options :

/active : {yes/no}

/expires : {date/never}

/passwordchg :{yes/no}

/times : {times/all}

...etc.

● Utilisable depuis cmd en tant qu'administrateur;depuis

l'utilisateur actuel ou avant même le login.](https://image.slidesharecdn.com/cassermotdepassewindows-130327163608-phpapp02/85/Casser-un-mot-de-passe-Windows-5-320.jpg)

![Autres méthodes pour casser

password

● Toute autre méthode nécessite la manipulation du SAM file.

● John The Ripper : (Application)

Usage: 'john [OPTIONS] [PASSWORD-FILES]'

● Hiren'S Boot : (live CD) :

choisir dans son menu casser Windows Passwords.

● Existence d'autres méthodes.](https://image.slidesharecdn.com/cassermotdepassewindows-130327163608-phpapp02/85/Casser-un-mot-de-passe-Windows-12-320.jpg)