Signaler

Partager

Télécharger pour lire hors ligne

Recommandé

Security of Hosting Platforms

Security of Hosting Platforms presented by Mohamed Lamine Belbachir at Algiers Developer Meetup, on August 22nd 2015

Conseils de survie pour hiérarchiser les cybermenaces

Il faut trouver des solutions pour faire face à la menace de plus en plus forte que font peser les attaques, à la pénurie de talents et aux défis de l’optimisation des coûts en matière de cybersécurité. La tendance actuelle consiste à s’appuyer sur l’automatisation et l’orchestration des opérations de sécurité.

Or l’automatisation des SecOps conduit à devoir gérer des alertes de sécurité en plus grand nombre. L’inconvénient de cette approche est qu’on est potentiellement confronté chaque jour à une foule de nouvelles alertes. Et avec des centaines de vulnérabilités de gravité critique ou élevée à gérer, c’est à un sapin de Nöel tout illuminé que ressemble le rapport de sécurité quotidien. Cela peut bel et bien conduire à l’épuisement des équipes ou, pire encore, à de mauvaises décisions en matière de gestion des vulnérabilités.

Bien évidemment, il n’est pas réaliste d’espérer corriger toutes les failles. Les chefs d’entreprise doivent donc définir une limite en accord avec les équipes de sécurité. La hiérarchisation est un facteur de réussite essentiel si l’on veut renforcer l’efficacité et continuer à assurer un service approprié et de haute qualité en matière de réponse aux incidents de sécurité et de gestion des vulnérabilités. Le score CVSS ne suffit pas. Quelles sont donc les métriques pertinentes ? Comment les mesurer ? Quelle décision prendre ? Comment analyser l’efficacité de ce processus et comment l’adapter ?

Cette conférence a pour but d’échanger des idées sur une méthodologie de gestion des vulnérabilités basée sur le risque à l’aide de solutions open source comme PatrowlHears.

Cette approche est rendue possible par un juste équilibre entre automatisation des SecOps (pour être informés des vulnérabilités, failles et autres menaces) et hiérarchisation basée sur les métriques de vulnérabilité, l’actualité des menaces et la criticité des ressources. Nous verrons également des exemples d’événements qui devraient nous conduire à envisager une redéfinition des priorités en matière de vulnérabilités.

Corrélation d'évènements dans un environnement VoIP avec ExaProtect

Ce projet est né d’une initiative d’e-Xpert Solutions SA, Exaprotect et IICT qui désiraient collaborer dans le domaine de la sécurité VoIP. En effet, grâce à l’aboutissement de la première étape du projet Vadese (www.vadese.org), l’IICT souhaitait déployer une solution de type SIEM (Security Information and Event Management) disponible sur le marché dans le but de créer un démonstrateur de fonctions de détection et traitement des alertes VoIP.

L’objectif de ce travail de diplôme consiste essentiellement à repérer des sessions SIP et de détecter des attaques complexes basées sur la corrélation de messages SIP et RTP/RTPC utilisés lors de l’établissement d’une communication téléphonique ainsi que l’enregistrement et l’actualisation du client (UA) auprès du proxy SIP.

Devops rex tales of container security

Les conteneurs sont partout, laptop, serveurs, cloud hosting, embarqué, edge computing, ils prennent littéralement le monde d'assaut ! Cette tempête s'accompagne d'un certain nombre de préoccupations cruciales, et l'une est la gestion de la sécurité.

Dans cette présentation, nous découvrir ensemble quelques bonnes pratiques en matière de sécurité, et une mise en œuvre avancée.

Nous découvrirons l'analyse comportementale ou comment détecter les activités indésirables / malveillantes, l'intégration d'un scanner de sécurité directement dans votre pipeline de CI/CD et le verrouillage des images Docker via un admission controller dans Kubernetes.

Que vous soyez un développeur, un responsable opérationnel ou technique, ce talk vous donnera des clés que vous pourrez appliquer directement dans vos projets de mise en place / migration d'infrastructure cloud.

Recommandé

Security of Hosting Platforms

Security of Hosting Platforms presented by Mohamed Lamine Belbachir at Algiers Developer Meetup, on August 22nd 2015

Conseils de survie pour hiérarchiser les cybermenaces

Il faut trouver des solutions pour faire face à la menace de plus en plus forte que font peser les attaques, à la pénurie de talents et aux défis de l’optimisation des coûts en matière de cybersécurité. La tendance actuelle consiste à s’appuyer sur l’automatisation et l’orchestration des opérations de sécurité.

Or l’automatisation des SecOps conduit à devoir gérer des alertes de sécurité en plus grand nombre. L’inconvénient de cette approche est qu’on est potentiellement confronté chaque jour à une foule de nouvelles alertes. Et avec des centaines de vulnérabilités de gravité critique ou élevée à gérer, c’est à un sapin de Nöel tout illuminé que ressemble le rapport de sécurité quotidien. Cela peut bel et bien conduire à l’épuisement des équipes ou, pire encore, à de mauvaises décisions en matière de gestion des vulnérabilités.

Bien évidemment, il n’est pas réaliste d’espérer corriger toutes les failles. Les chefs d’entreprise doivent donc définir une limite en accord avec les équipes de sécurité. La hiérarchisation est un facteur de réussite essentiel si l’on veut renforcer l’efficacité et continuer à assurer un service approprié et de haute qualité en matière de réponse aux incidents de sécurité et de gestion des vulnérabilités. Le score CVSS ne suffit pas. Quelles sont donc les métriques pertinentes ? Comment les mesurer ? Quelle décision prendre ? Comment analyser l’efficacité de ce processus et comment l’adapter ?

Cette conférence a pour but d’échanger des idées sur une méthodologie de gestion des vulnérabilités basée sur le risque à l’aide de solutions open source comme PatrowlHears.

Cette approche est rendue possible par un juste équilibre entre automatisation des SecOps (pour être informés des vulnérabilités, failles et autres menaces) et hiérarchisation basée sur les métriques de vulnérabilité, l’actualité des menaces et la criticité des ressources. Nous verrons également des exemples d’événements qui devraient nous conduire à envisager une redéfinition des priorités en matière de vulnérabilités.

Corrélation d'évènements dans un environnement VoIP avec ExaProtect

Ce projet est né d’une initiative d’e-Xpert Solutions SA, Exaprotect et IICT qui désiraient collaborer dans le domaine de la sécurité VoIP. En effet, grâce à l’aboutissement de la première étape du projet Vadese (www.vadese.org), l’IICT souhaitait déployer une solution de type SIEM (Security Information and Event Management) disponible sur le marché dans le but de créer un démonstrateur de fonctions de détection et traitement des alertes VoIP.

L’objectif de ce travail de diplôme consiste essentiellement à repérer des sessions SIP et de détecter des attaques complexes basées sur la corrélation de messages SIP et RTP/RTPC utilisés lors de l’établissement d’une communication téléphonique ainsi que l’enregistrement et l’actualisation du client (UA) auprès du proxy SIP.

Devops rex tales of container security

Les conteneurs sont partout, laptop, serveurs, cloud hosting, embarqué, edge computing, ils prennent littéralement le monde d'assaut ! Cette tempête s'accompagne d'un certain nombre de préoccupations cruciales, et l'une est la gestion de la sécurité.

Dans cette présentation, nous découvrir ensemble quelques bonnes pratiques en matière de sécurité, et une mise en œuvre avancée.

Nous découvrirons l'analyse comportementale ou comment détecter les activités indésirables / malveillantes, l'intégration d'un scanner de sécurité directement dans votre pipeline de CI/CD et le verrouillage des images Docker via un admission controller dans Kubernetes.

Que vous soyez un développeur, un responsable opérationnel ou technique, ce talk vous donnera des clés que vous pourrez appliquer directement dans vos projets de mise en place / migration d'infrastructure cloud.

IPv6 cohabitation et migration - Oussama SALIHI

Etude et implémentation de solutions pour la cohabitation et la migration de l'IPv4 vers l'IPv6

Vinothkumar palaniyappan cv

Actively looking for a new opportunities Systems Network Engineer / Administrator/ DevOps / Technical Support Engineer

Edge Datacenters : préparez-vous à un monde où tout devient intelligent

Présentation de Pascal Lecoq, Directeur des Services Datcenter, HPE France

Windows RT en entreprise

Cette session vous permet de découvrir de quelle manière les tablettes de type RT peuvent s’intégrer dans votre système d’information. Grâce à cette session vous pourrez appréhender l’introduction de ce type de plateforme. Le déploiement des applications sur ces plateformes ainsi que son administration.

2003 forum asso-faches

Présentation des Logiciels Libres en 2003 lors du Forum des Associations de Fâches Thumesnil (Nord)

Business modèles pour l'Open Source

Cette présentation a été faite à l'école ENVOL du CNRS en octobre 2008. Elle présente de nombreux éléments dont des résultats de travaux fait dans le cadre du projet européen QualiPSo

Bns France Distribution Offre Commerciale

BNS France Importateur Distributeur vous propose de découvrir son offre commercial centrée sur les technologies de communication Ip et réseaux .

Contenu connexe

En vedette

IPv6 cohabitation et migration - Oussama SALIHI

Etude et implémentation de solutions pour la cohabitation et la migration de l'IPv4 vers l'IPv6

En vedette (8)

Similaire à CV_graph

Vinothkumar palaniyappan cv

Actively looking for a new opportunities Systems Network Engineer / Administrator/ DevOps / Technical Support Engineer

Edge Datacenters : préparez-vous à un monde où tout devient intelligent

Présentation de Pascal Lecoq, Directeur des Services Datcenter, HPE France

Windows RT en entreprise

Cette session vous permet de découvrir de quelle manière les tablettes de type RT peuvent s’intégrer dans votre système d’information. Grâce à cette session vous pourrez appréhender l’introduction de ce type de plateforme. Le déploiement des applications sur ces plateformes ainsi que son administration.

2003 forum asso-faches

Présentation des Logiciels Libres en 2003 lors du Forum des Associations de Fâches Thumesnil (Nord)

Business modèles pour l'Open Source

Cette présentation a été faite à l'école ENVOL du CNRS en octobre 2008. Elle présente de nombreux éléments dont des résultats de travaux fait dans le cadre du projet européen QualiPSo

Bns France Distribution Offre Commerciale

BNS France Importateur Distributeur vous propose de découvrir son offre commercial centrée sur les technologies de communication Ip et réseaux .

Alphorm.com Formation Certified Network Defender 1/2 : Réussir la certification

Formation complète ici:

http://www.alphorm.com/tutoriel/formation-en-ligne-cnd-certified-network-defender-1-2-reussir-la-certification-cnd

Le Certified Network Defender (CND) est un cours vendor-neutral, c'est à dire sans orientation technique vis à vis d'un quelconque fournisseur de matériel ou d'éditeur de solutions de sécurité des réseaux informatiques

Le cursus CND est un cours 50 % pratique sous forme de labs, modélisant les activités courantes d'administrateurs réseaux, basés sur les outils et techniques les plus utilisés dans la sécurité réseau.

Ces éléments ont été mise en place grâce aux meilleurs pratiques établies par le ministère américain de la Défense (DoD) ainsi qu'au travers du framework de cybersécurité décrit par le National Initiative of Cybersecurity Education.

Le programme permet aux administrateurs réseaux de se préparer aux technologies de la sécurité des réseaux ainsi que sur les opérations et méthodologies qui y sont relatives et ainsi appliquer une logique de sécurité en profondeur (Defense-in-Depth)

Virtualisation du Poste de Travail - Desktop as a Service - 16h - Atelier VDI...

Présentation Virtualisation du Poste de Travail - Desktop as a Service - 16h - Atelier VDI - Forum SaaS et Cloud IBM Février 2011

Introduction à la sécurité informatique Volume2

Formation à la sécurité informatique

Par Sylvain Maret

Périphériques non-Windows et SCCM – Intégrations et management

Scénarios de prise en charge des périphériques non Windows dans SCCM grâce au SP1 et à l’intégration d’inTune.

Similaire à CV_graph (20)

Edge Datacenters : préparez-vous à un monde où tout devient intelligent

Edge Datacenters : préparez-vous à un monde où tout devient intelligent

Alphorm.com Formation Certified Network Defender 1/2 : Réussir la certification

Alphorm.com Formation Certified Network Defender 1/2 : Réussir la certification

Virtualisation du Poste de Travail - Desktop as a Service - 16h - Atelier VDI...

Virtualisation du Poste de Travail - Desktop as a Service - 16h - Atelier VDI...

Périphériques non-Windows et SCCM – Intégrations et management

Périphériques non-Windows et SCCM – Intégrations et management

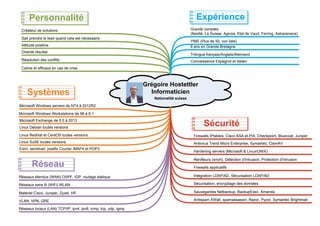

CV_graph

- 1. Grégoire Hostettler Informaticien Nationalité suisse Réseaux locaux (LAN) TCP/IP, ipv4, ipv6, icmp, tcp, udp, igmp Réseaux étendus (WAN) OSPF, IGP, routage statique Réseaux sans fil (WiFi) WLAN Matériel Cisco, Juniper, Zyxel, HP VLAN, VPN, GRE Réseau Sécurité Systèmes Personnalité Calme et efficace en cas de crise Créateur de solutions Sait prendre le lead quand cela est nécessaire Résolution des conflits Attitude positive Orienté résultat Microsoft Windows servers de NT4 à 2012R2 Microsoft Windows Workstations de 98 à 8.1 Microsoft Exchange de 5.5 à 2013 Linux Debian toutes versions Linux RedHat et CentOS toutes versions Linux SuSE toutes versions Exim, sendmail, postfix Courier IMAP4 et POP3 Firewalls IPtables, Cisco ASA et PIX, Checkpoint, Bluecoat, Juniper Antivirus Trend Micro Enterprise, Symantec, ClamAV Hardening servers (Microsoft & Linux/UNIX) Renifleurs (snort), Détection d'Intrusion, Protection d'Intrusion Firewalls applicatifs Intégration LDAP/AD. Sécurisation LDAP/AD Sécurisation, encryptage des données Sauvegardes Netbackup, BackupExec, Amanda Antispam XWall, spamassassin, Razor, Pyzor, Symantec Brightmail Expérience Grands comptes (Nestlé, La Suisse, Agicoa, Etat de Vaud, Ferring, Astrazeneca) PME (Plus de 50, voir liste) 6 ans en Grande-Bretagne Trilingue français/Anglais/Allemand Connaissance Espagnol et Italien