Intégrer la présentation

Télécharger en tant que PDF, PPTX

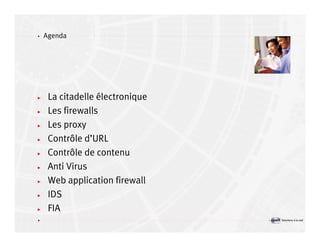

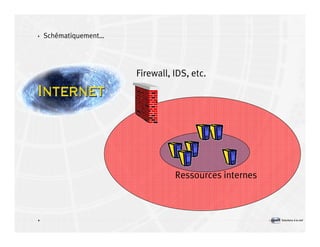

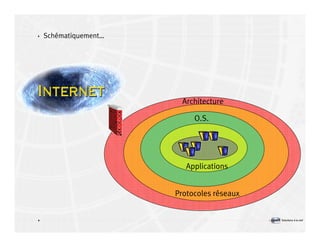

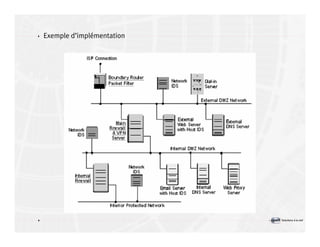

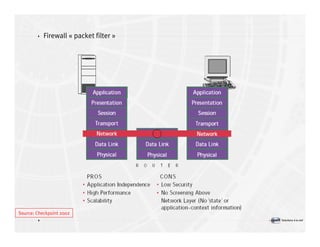

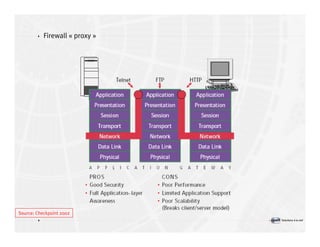

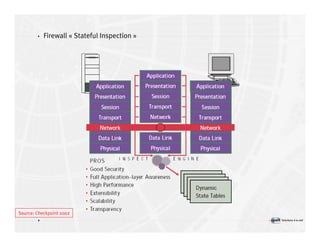

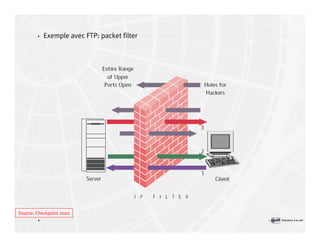

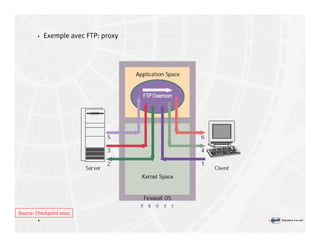

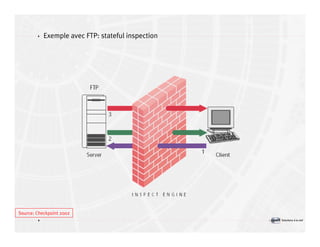

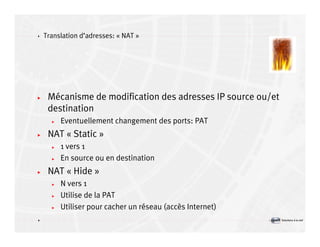

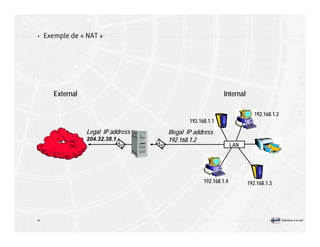

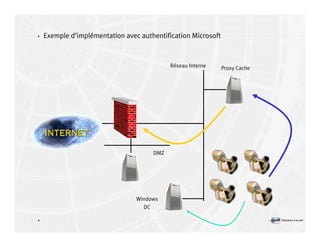

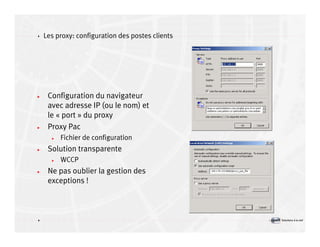

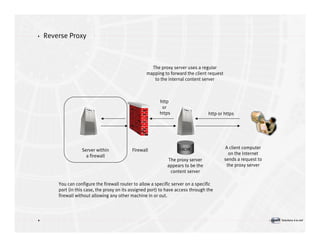

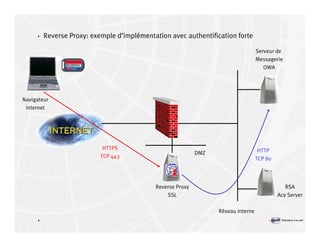

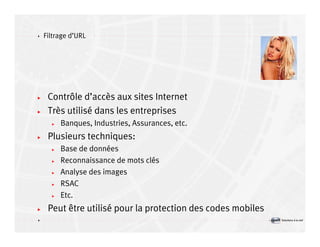

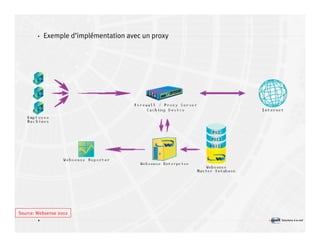

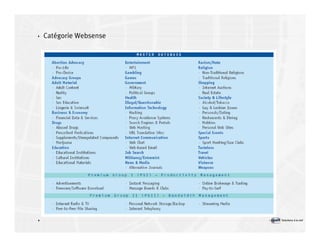

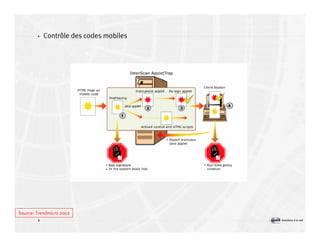

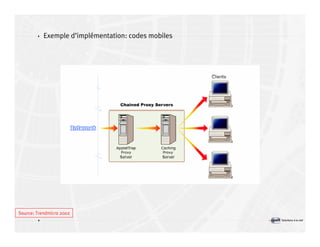

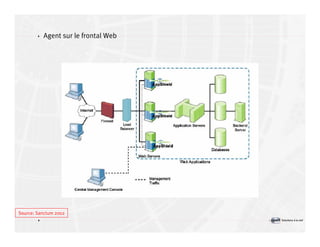

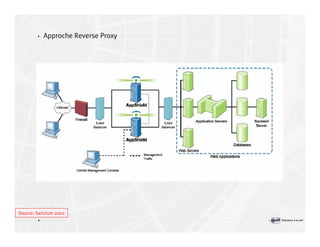

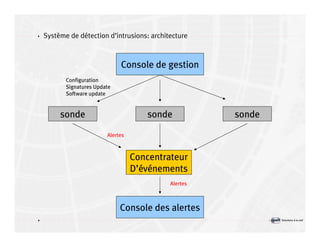

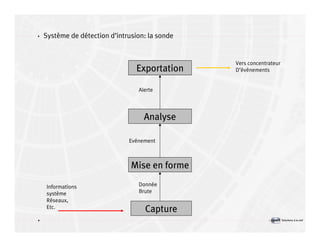

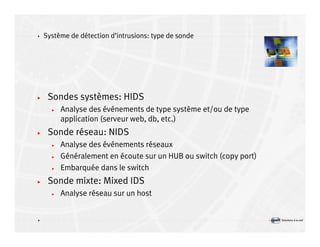

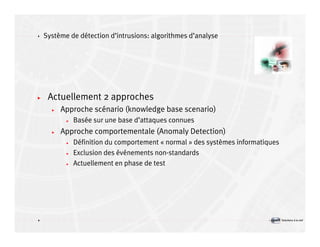

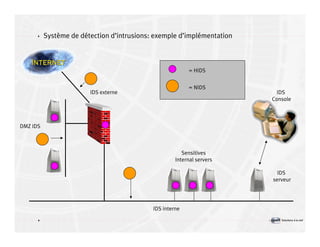

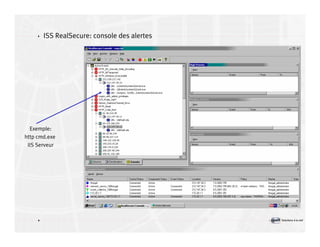

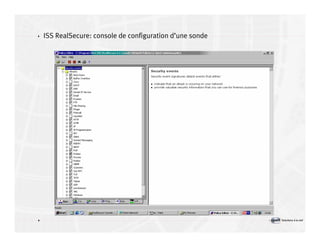

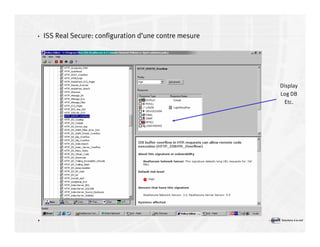

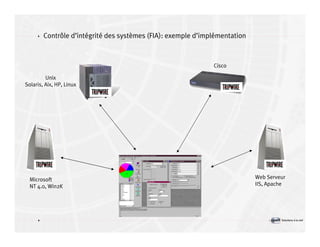

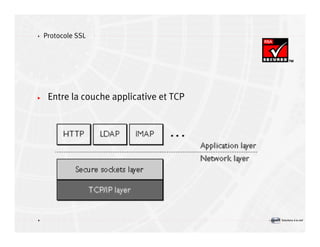

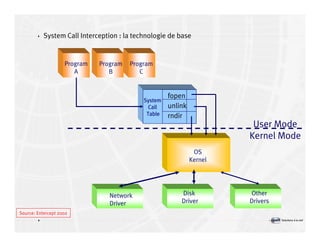

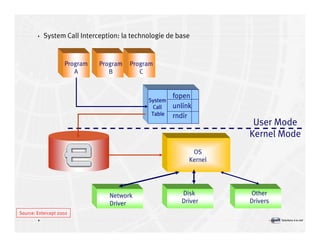

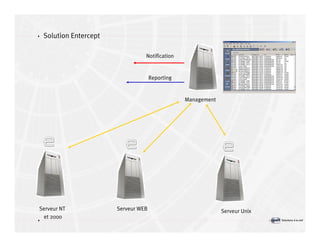

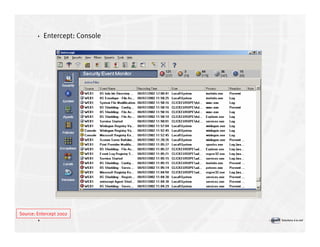

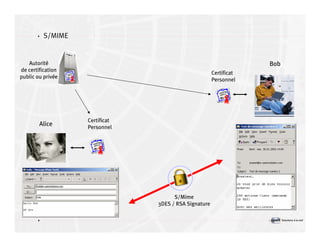

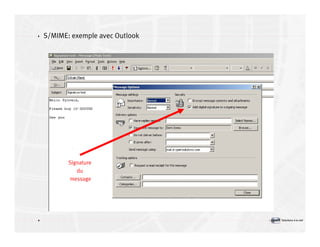

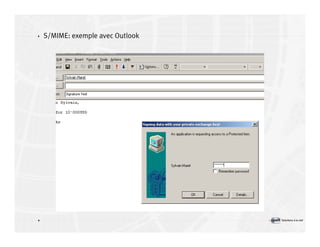

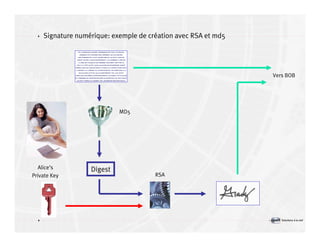

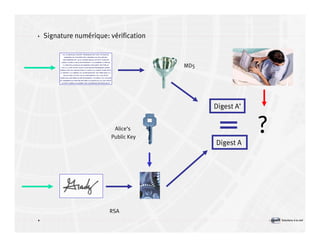

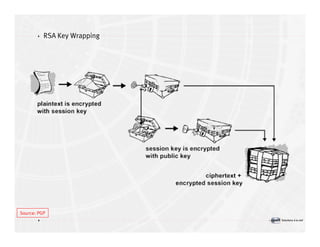

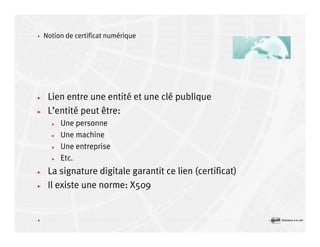

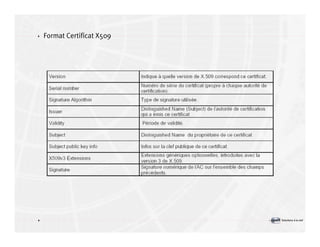

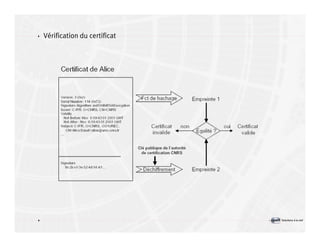

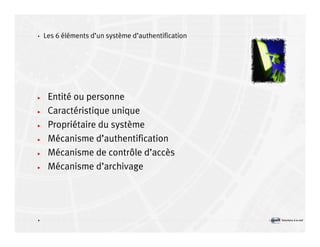

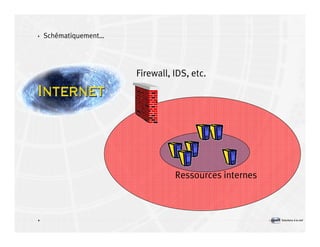

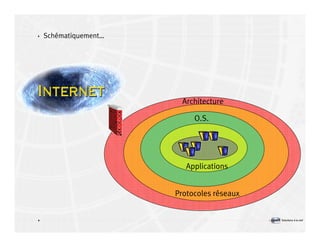

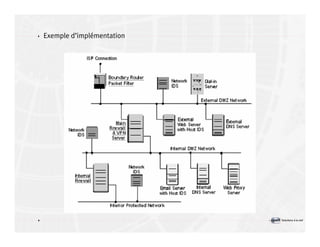

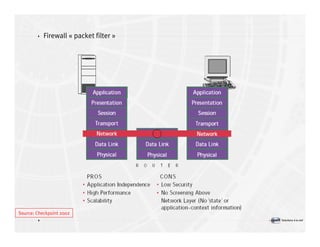

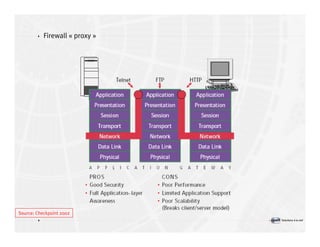

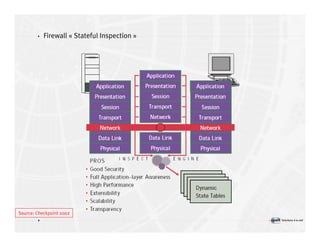

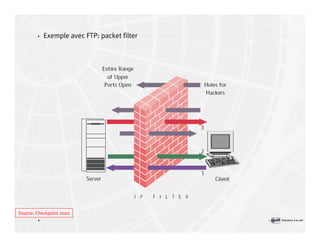

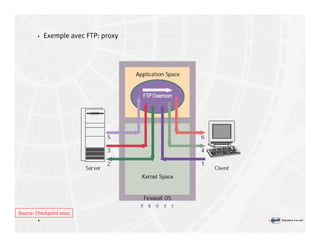

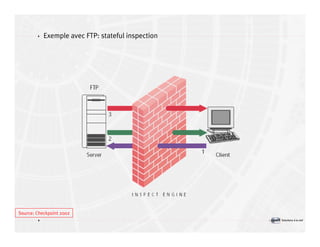

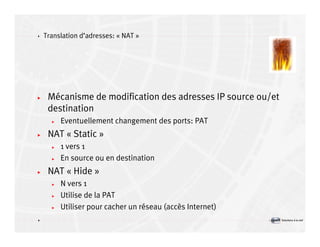

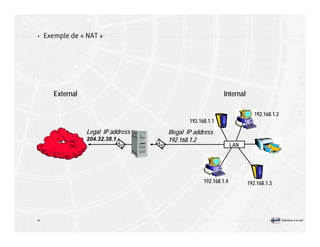

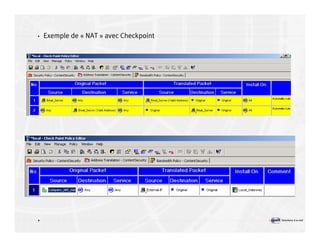

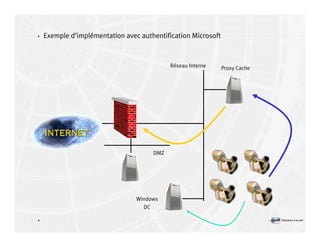

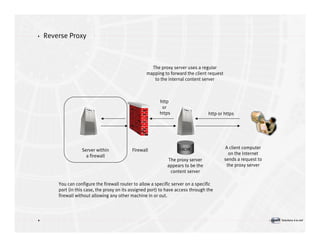

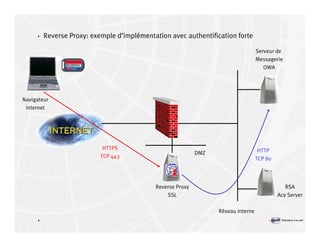

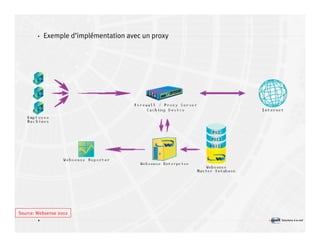

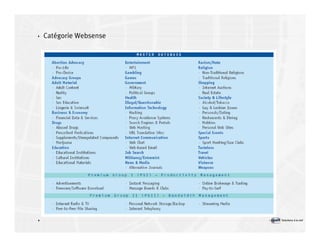

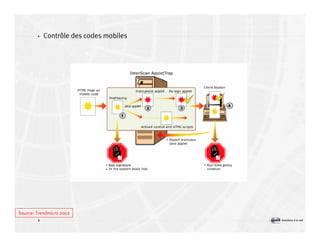

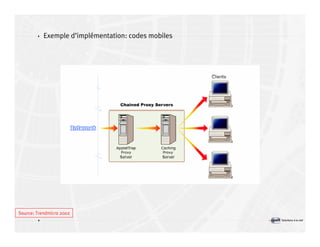

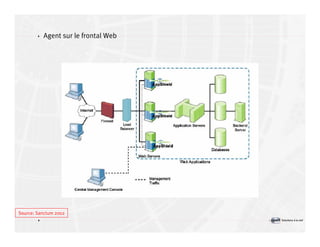

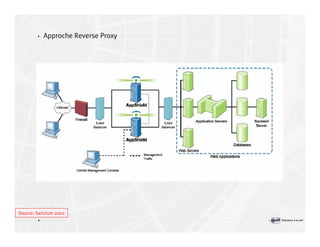

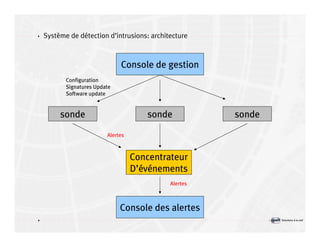

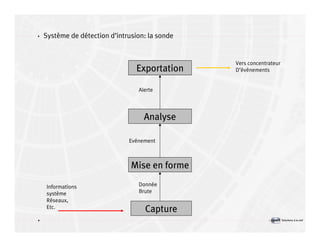

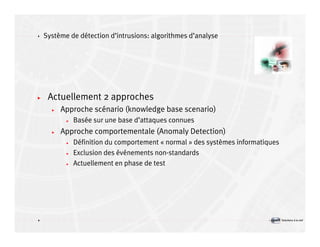

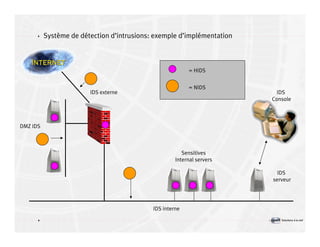

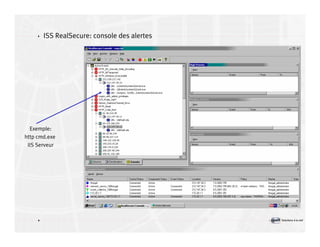

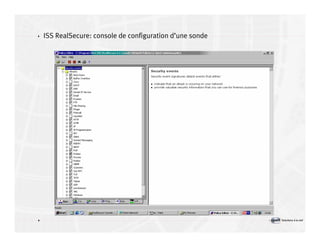

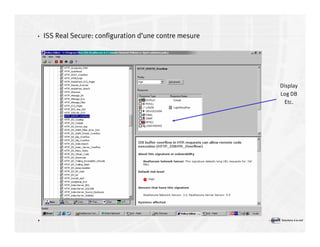

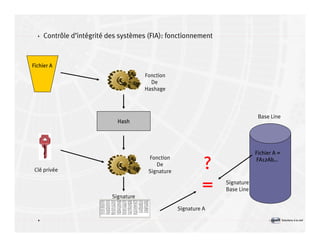

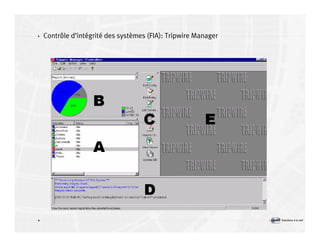

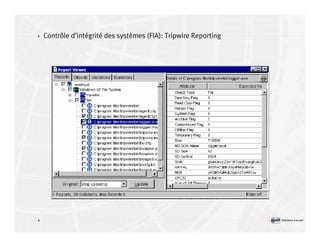

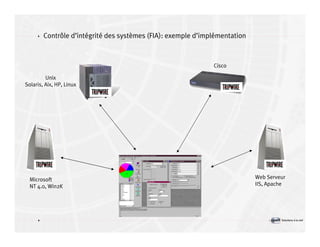

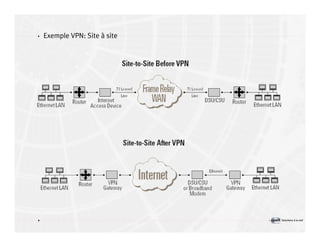

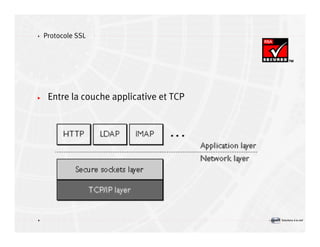

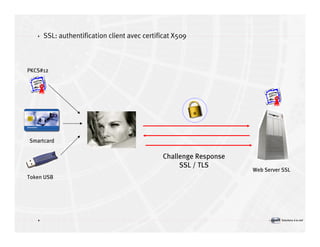

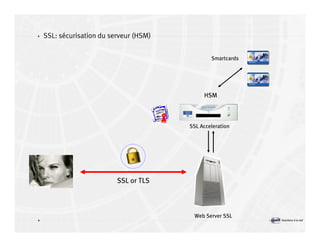

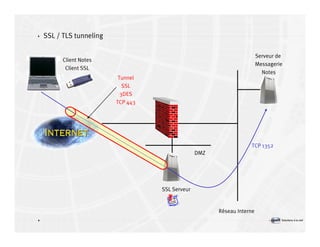

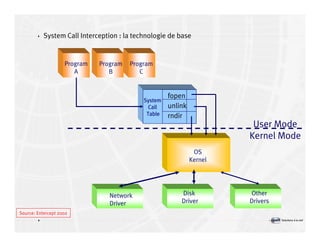

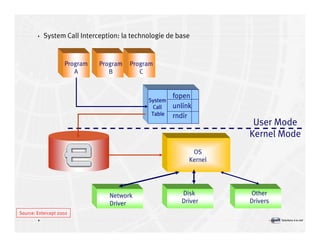

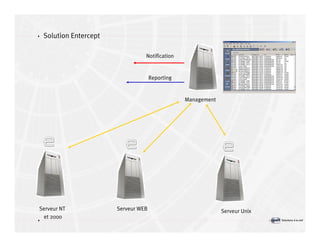

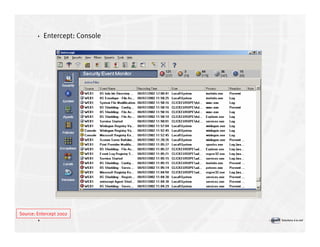

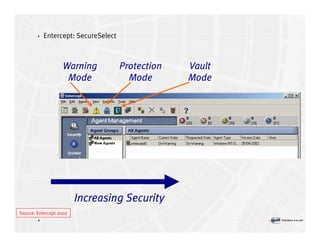

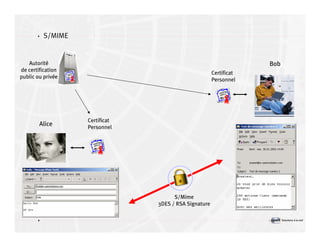

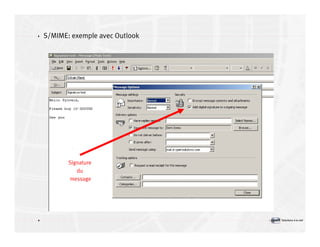

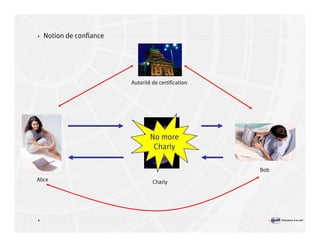

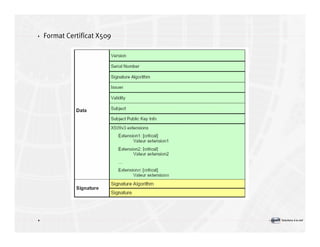

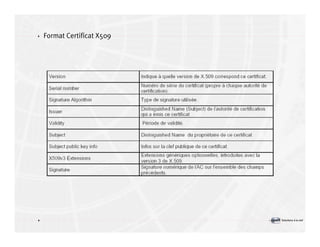

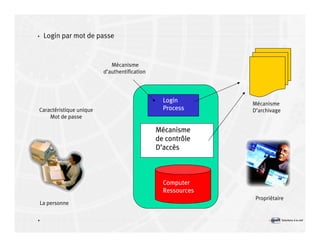

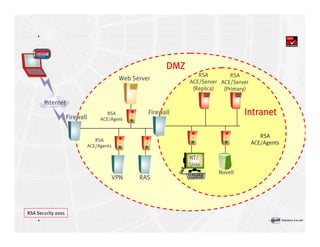

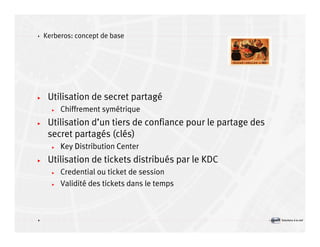

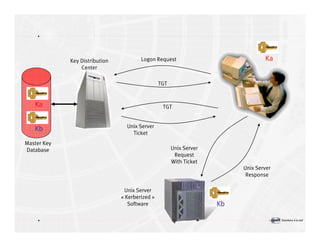

Le document présente une analyse détaillée de la sécurité informatique, en mettant l'accent sur les outils et techniques de protection contre les intrusions, tels que les firewalls, les systèmes de détection d'intrusions (IDS), et les proxies. Il aborde également les limites des approches classiques et propose un modèle de sécurité émergeant basé sur une architecture en couches. Les enjeux futurs incluent l'amélioration des applications de sécurité et l'intégration de normes pour renforcer la confiance dans les transactions électroniques.