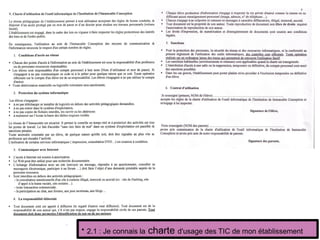

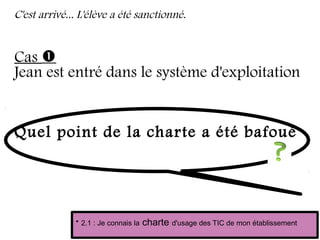

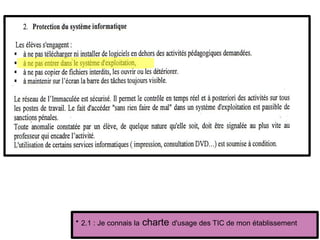

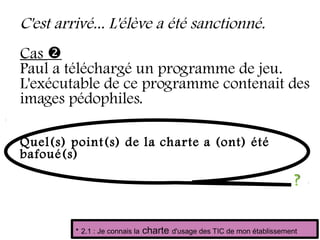

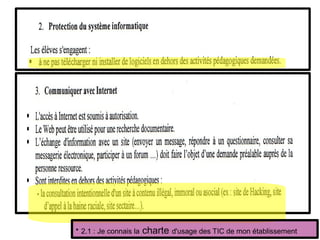

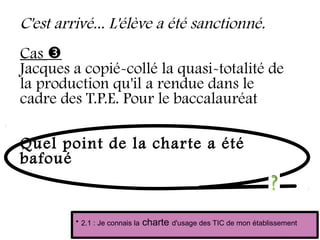

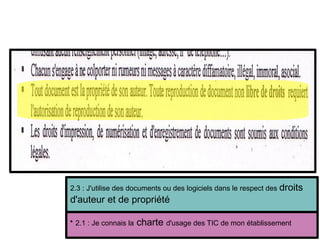

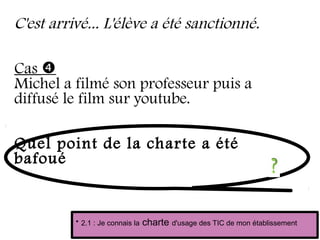

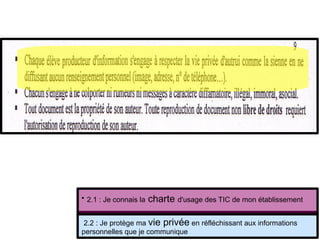

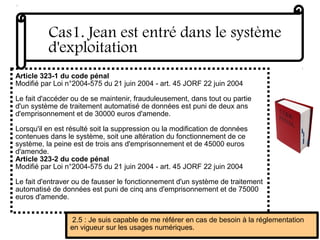

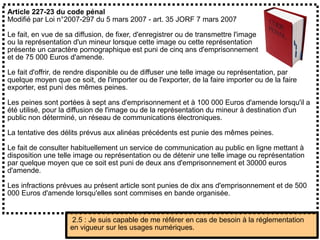

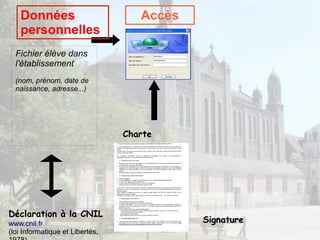

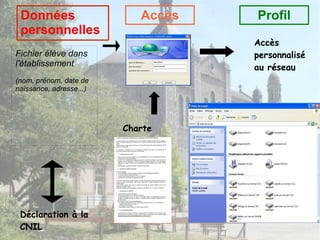

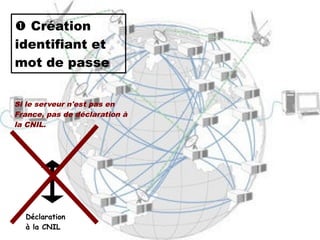

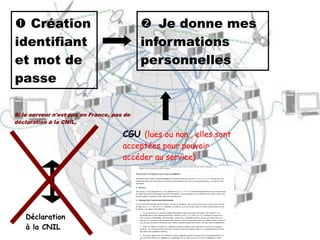

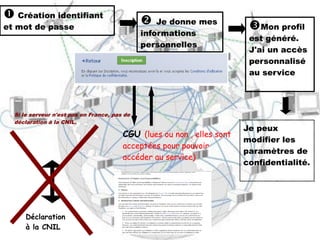

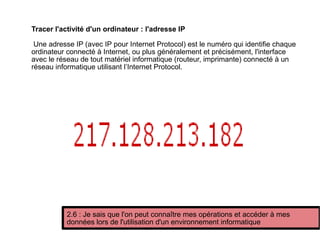

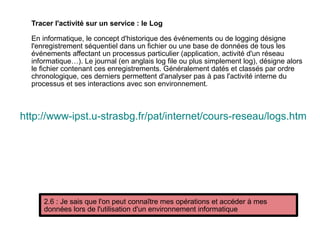

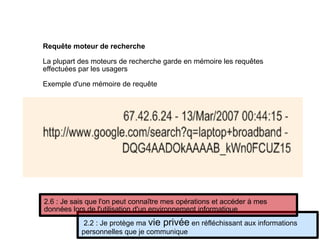

Le document traite de l'importance de connaître et de respecter la charte d'usage des technologies de l'information et de la communication (TIC) dans un établissement scolaire, en mettant en évidence divers cas d'infractions et les sanctions associées. Il aborde également les réglementations en vigueur concernant la protection des données personnelles et les conséquences juridiques des comportements inappropriés liés à l'utilisation des outils numériques. Des références précises aux articles du code pénal et à la loi sur la protection des données sont fournies pour éclairer les utilisateurs sur leurs droits et responsabilités.