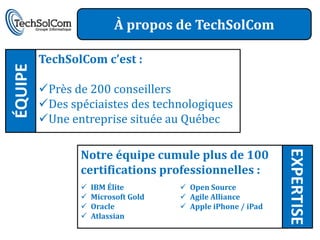

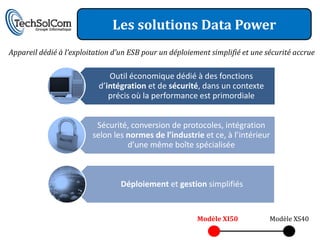

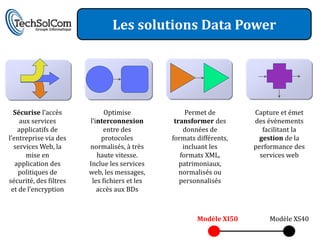

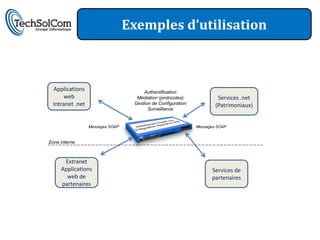

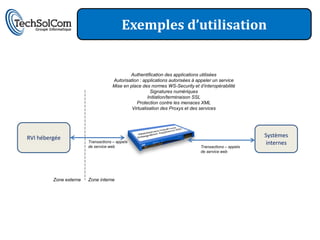

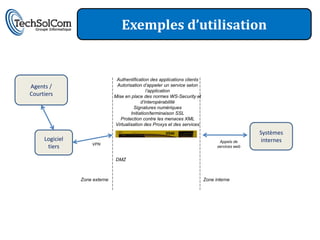

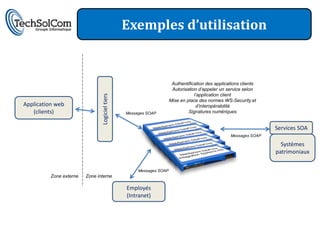

Techsolcom, une entreprise québécoise fondée en 2003 avec près de 200 conseillers spécialisés, propose des solutions d'intégration et de sécurité via des dispositifs Datapower tels que le modèle xi50 et xs40. Ces solutions visent à simplifier le déploiement et améliorer la sécurité des échanges de données entre différentes applications à haute performance tout en respectant les normes de l'industrie. Les bénéfices incluent l'intégration des applications internes avec des systèmes externes, l'optimisation des communications, et la conformité aux exigences réglementaires.