L'internaute N°14

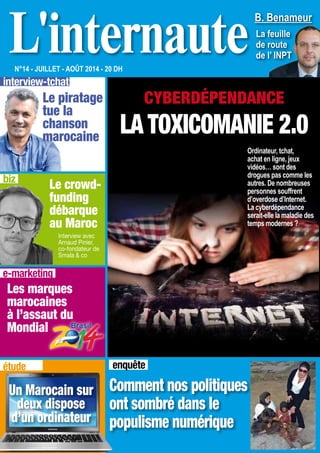

- 1. interview-tchat Younes MegriLe piratage tue la chanson marocaine étude Les marques marocaines à l’assaut du Mondial Le crowd- funding débarque au Maroc Interview avec Arnaud Pinier, co-fondateur de Smala & co N°14 - JUILLET - AOÛT 2014 - 20 DH Ordinateur, tchat, achat en ligne, jeux vidéos… sont des drogues pas comme les autres. De nombreuses personnes souffrent d’overdose d’Internet. La cyberdépendance serait-elle la maladie des temps modernes ? Cyberdépendance La toxicomanie 2.0 enquête B. Benameur La feuille de route de l’ INPT e-marketing

- 3. EDITO N os responsables politiques sont manifestement fâchés avec le Web. Non pas qu’ils ne l’utilisent pas. Au contraire, ils sont présents en force : ministres, parlementaires et mi- litants des partis ont, pour la plupart, des comptes et pages Facebook, s’expriment dans les réseaux sociaux. Certains ministres ou chefs de partis politiques ont même un staff dédié à la gestion de leur présence sur le Net. Cependant, c’est leur manière d’utiliser les canaux digitaux qui laisse à désirer, qui agace le commun des mortels. On passera outre les échanges d’amabilités entre les adversaires politiques, allant jusqu’à puiser dans le vocabulaire anima- lier et frisant le ridicule. Mais cela n’étonne guère tant on l’entend souvent lors des séances des questions orales au sein du Parlement, et en direct SVP. S’il est dit que les images sont fugaces et que les écrits restent, il est des photos qui en disent beaucoup plus long que les discours. Celles de certains hommes politiques versant dans le populisme ou le misérabilisme glauques, laissent pan- tois quant à leur bien-fondé et le message que leurs auteurs veulent véhicu- ler. Dans la plupart des cas, il est question de m’as-tu-vu, de théâtralisation de gestes pourtant tout ce qu’il y a d’ordinaire. Un leader de parti qui fait la prière, une conseillère qui donne l’aumône, un ministre qui prend un bain de soleil, une ministre qui prend son déjeuner…, on ne voit pas en quoi cela intéresse le contri- buable aspirant à un meilleur rendement des gestionnaires de la chose publique. D’aucuns peuvent arguer qu’il s’agit de comptes personnels et que les respon- sables en question sont libres de diffuser ce que bon leur semble. Cet argument s’inscrit en faux contre le principe de la responsabilité qui implique que tout res- ponsable est un homme public et est donc dans l’obligation d’agir, même en dehors de ses heures de travail, dans le strict respect de l’éthique et de la mo- rale, en donnant l’exemple. Quant à spectaculariser des faits et gestes anodins comme donner l’aumône ou faire la prière, c’est du populisme ambiant qui du reste ne dupe plus des citoyens aigris, mécontents des résultats guère reluisants du travail des responsables. Plutôt que malmener sans égards les réseaux sociaux par la diffusion d’images et de massages scabreux, nos politiques ont plutôt intérêt à retrousser les manches pour mieux s’acquitter de leur tâche. Quant au e-marketing politique, force est de reconnaître qu’on en est encore à des années lumières, puisque déjà le discours à travers les médias traditionnels ne passe pas. A moins que de nombreux politiques n’aient une présence sur le Web que par effet de mode. Dans ce cas, mieux vaut s’en départir. Il y a va de leur image déjà écornée. Ahmed Moumnine Directeur de la Publication Immaturité numérique S’il est dit que les images sont fugaces et que les écrits restent, il est des photos qui en disent beaucoup plus long que les discours. L’internaute est édité par BUZZ Communication sarl 332, Bd Brahim Roudani - Casablanca Site web : www.linternaute.ma - Tél. : 05 22 98 36 39 Fax : 05 22 98 47 15 Directeur de la publication Ahmed Moumnine a.moumnine@linternaute.ma - Directeur de la rédaction Hanane Elouadrhiri h.elouadrhiri@linternaute.ma Rédacteur en chef : Abdelkader El-Aine - Rédaction: Aicha Lahou - Aicha Idrissi - Mohamed El Fillali - Wafae Yamani - Chroniqueurs : Mustapha Chagdali, Moha Souag, Meriem Khalil, Isabelle Raydett - Ont collaboré à ce numéro : Youssef Bentaleb, Anas Abou El Kalam, Driss El Korri - Révision: Jallil Zaitouni - Documentation: Mohamed Rochdi - Photographe: Said Slimani - Edition: Saida Kamili - Comptabilité: Fatimzahra Bouraki - Conception graphique: BackOffice - Département Commercial: Houria Sedrati h.sedrati@linternaute.ma - Impression: Bahi print - Distribution: Sochepress - Dossier de presse: N° 46/2012

- 4. L’internaute n°14 • Juillet-Août 20144 SOMMAIRE P.10 Actu DOSSIER life style 6 6 9 10 12 13 14 60 62 65 66 72 Cybercriminalité P.42 La maladie des temps modernes Une touche féminine Zineb El Adaoui, au complexe sportif Moulay El Hassan à Kénitra Casanegra Un site pour améliorer la vie des Bidaouis ! Arrêt sur image Députée de la misère ! événements 16 Dr. Abdelahq Mouhtaj Dynamique de la rencontre entre le réel et le virtuel Youssef Bentaleb Lutte contre la cybercriminalité Cyberdépendance La maladie des temps modernes Driss El korri L’addiction, autrui et la construction de soi-même Les fléaux de l’addiction Younes Megri Le piratage tue la chanson marocaine Le phénomène Lamjarred Chronique de Moha Souag Web et démocratie Au secours, la mémoire de mon smartphone est pleine ! Opel Insignia restylée En profondeur ! ENQUÊTE 18 22 23 Politiques et réseaux sociaux De l’usage et de l’abus de Facebook Marketing politique ou populisme ambiant ? Le Web féministe se rebiffe Hacking Modes d’emploi et moyens de protection Politiques et réseaux sociaux 30 31 initiatives 28 29 Ana w’ 3chiri La nouvelle web-série d’Inwi Sportactus.com Un nouveau site pour les actus sportives digitateur.com Une nouvelle adresse pour les offres d’emploi IT Phénomène Tcharmil Comprendre pour mieux agir Fatna El Bouih Mémoire d’enfer P.24 50 46 54 57 BIZ Un Marocain sur deux dispose d’un ordinateur Bedreddine Benameur La feuille de route de l’ INPT Arnaud Pinier Le crowdfunding débarque au Maroc Post-scriptum Le top management a parfois besoin d’un «effet miroir»...

- 5. 5L’internaute n°14 • Juillet-Août 2014

- 6. actu L’internaute n°14 • Juillet-Août 20146 Une touche féminine Epreuves du bac Le baiser de Nador, on n’en reparle Une première Inscription sur les listes électorales via Internet ! Décidément, avec les examens du baccalauréat, les internautes ont trouvé matière à se distraire. Autre sujet qui a amusé la Toile, l’épreuve d’éducation islamique dans la région de Guelmim-Es- Smara. Et pour cause : l’examen a porté sur le fameux baiser de Nador (sans le nommer explicitement), cette histoire qui a défrayé la chronique en novembre 2013 lorsque deux jeunes adolescents ont posté la photo d’un baiser sur Facebook. Les internautes se sont rappelés au bon souvenir de ces jeunes, en rediffusant la photo du baiser et l’épreuve d’éducation islamique. Et dire que l’on croyait que ces pauvres adolescents ayant vécu un véritable calvaire, avaient retrouvé la paix ! Lors d’une séance des questions orales au Parlement, mardi 1er juillet, le parti de l’Istiqlal a laissé entendre qu’il comptait adresser une demande au ministère de l’Intérieur pour l’ins- tauration de «l’obligation de vote» afin d’assurer une participation massive lors des scrutins de 2015 et 2016. En réponse, le ministre de l’Intérieur Mohamed Hassad a révélé que son département soumettra bientôt aux partis des propositions dont l’inscription sur les listes électo- rales via Internet. «L’objectif, a dit le ministre, est d’encourager les jeunes à aller aux urnes.» Difficile d’y croire tant ce sont les jeunes qui, comme le montrent leurs commentaires dans les réseaux sociaux, qui sont le plus dégoûtés par la politique. Et il y a de quoi. C’est une initiative lancée sur Facebook et qui a trouvé écho auprès de nombreux jeunes. Sous la devise «Sou- riez, c’est une Sadaqa !» en référence à un Hadith du Pro- phète «Sourire à son frère est une aumône», des jeunes ont défilé, dimanche 22 juin, dans les rues et les artères de Rabat. Ces jeunes facebookers ne se sont toutefois pas contentés que de sourire, ils ont également distribué des cadeaux. Mieux, ils comptent rééditer cette initiative dans d’autres villes du royaume. Chapeau bas, messieurs-dames ! C’est le sourire qui coûte le moins cher Facebook Zineb El Adaoui, wali de la région Gharb- Chrarda-Beni Hssen, a présidé, jeudi 26 juin au complexe sportif Moulay El Hassan à Kéni- tra, les éliminatoires régionales de football dans le cadre de «Abtal Al Hay». El Adaoui a donné le coup d’envoi des rencontres en shootant la balle d’une manière qui n’a pas laissé les internautes indifférents. Partagée dans les réseaux sociaux, l’image de la pre- mière femme wali au Maroc a suscité des commentaires pour la plupart laudateurs. D’autant que Zineb ElAdaoui est connue pour sa rigueur et son travail de proximité. Ajoutez à cela du charme… CasaNegra Un site pour améliorer la vie des Bidaouis ! Réalisé par l’Association Global Shapers Casablanca Hub, casadialna est une plate- forme digitale d’information citoyenne. L’objectif de cette initiative est de faciliter la com- préhension de la gouvernance de la ville de Casablanca, de promouvoir la démocratie participative et de soutenir des actions visant à améliorer la qualité de vie des Casa- blancais. Casadialna est une plateforme web structurée autour de 3 portails: Fhem (Comprends), (Participes) et Z3em (Agis). Fhem est une rubrique destinée à aider les citoyens à acquérir une meilleure connaissance des institutions locales et de la gouvernance de la ville comme elle leur permet de suivre l’actualité de l’évolution des principaux indicateurs de la qualité de vie et des projets de la ville. Sahem, quant elle, estunecarteinteractiveinnovantecrééespécifiquementpourleprojetCasadialnapour permettre aux internautes d’indiquer leur perception de la qualité des services locaux ayant le plus d’impact sur leur qualité de vie. Dans un premier temps cinq critères ont étédéveloppés:propretédelarue,sécurité,espacesvert,circulationautomobile,trans- port en commun. Enfin, Z3em est un espace participatif permettant aux internautes de présenter des projets à implémenter dans un quartier de la ville de manière à améliorer la qualité de vie locale. Avis de la rédaction : Plateforme intuitive, projet innovant et participatif. D’autres villes peuvent le prendre comme exemple pour dupliquer cette initiative citoyenne.

- 7. 7L’internaute n°14 • Juillet-Août 2014 Un site web pour vous unir ! Cheikh Sar de son vrai nom IlyasAl Kharifi a diffusé sur YouTube une vidéo pour le moins curieuse. L’autoproclamé «mourchid» a interpellé début ramadan un groupe de jeunes au quartier Salam à Salé, alors qu’ils étaient en train de regarder un match de la Coupe du monde. Se mettant devant l’écran, il leur lance : «C’est l’heure de la prière. Est-ce que personne d’entre vous ne prie? C’est Hchouma. Que Dieu vous guide dans le droit chemin». Et d’ajouter : «Je n’ai rien contre le foot, mais il faut jeûner et prier». Heureusement, disent les mauvaises langues, que Cheikh Sar est tombé sur des jeunes pacifistes et non encore atteints par la «tramdina». On le verrait bien à Derb Sultan à Casablanca faire ce même geste lors d’un match du Raja. Carte biométrique Avis aux retardataires Le ministère de l’Intérieur vient de fixer la date du 31 décembre 2014 comme dernière échéance pour l’obtention de la carte d’identité nationale biométrique. Passée cette date, les non détenteurs de la nou- velle CIN risquent une amende. Un communiqué de l’Intérieur indique que toutes les facilités ont été assurées aux citoyens désireux de renouveler leur carte. Les retarda- taires n’auront plus d’excuse. Carricature Un nouveau site web vient de voir le jour, qui aspire à rapprocher les citoyens de leurs élus : Nouabook.ma. «Le site a pour objectif de mettre en relation, à travers le dialogue, les citoyen- nes et citoyens et les députées et députés qui les représentent au Parlement», déclarent les ini- tiateurs de ce projet. Nouabook. ma prétend servir de plateforme aux citoyens pour «faire entendre leurs voix». Quand on sait que les pauvres électeurs n’ont pas réussi à faire entendre leurs voix par des moyens beaucoup plus efficaces que le Net, et quand on connait le niveau des députés dont un nombre important n’a même d’adresse e-mail, le doute est permis. Bon vent quand même. Paru dans «Le Courrier international» Nouvelles révélations sur le vol MH370 Cheikh Sar fait dans la provoc’ De quoi je mêle ? Députés-citoyens

- 8. actu L’internaute n°14 • Juillet-Août 20148 Les tricheurs cons Une chaîne live sur Dailymotion Le Parlement marocain vient de se doter d’une chaîne de streaming directe sur Dailymotion. Les internautes pourront suivre les résumés des débats au seindel’hémicycle.Ilspourrontégalementvisionnerlesarchivesdesséances parlementaires. Le projet d’une chaine TV étant relégué aux calendes grecques, voilà une «petite» initiative pour compenser. Bien que l’on doute de son efficacité compte tenu de la piètre qualité des échanges entre les hono- rables députés. Lien de la chaine : www.dailymotion.com/parlementmaroc#/video Parlement Baccalauréat Dans leur récente livraison, des pu- blications internationales dont «El Pais» et «Ola» s’interrogent sur la diffusion des photos du roi Moham- med VI sur la page Facebook en son nom et animée par Youssef El Bahri. D’autant plus que les pho- tos du roi sont exclusives et la page Facebook a plus d’1,5 million fans. Le plus curieux, s’interroge-t-on, est le fait qu’El Bahri n’a que 23 ans. A moins, dit-on, qu’il ne soit qu’un prête-nom. Lien de la page : facebook.com/ ROI.DU.MAROC.MOHAMED Facebook L’énigme El Bahri Mikko Hypponen, expert en cybersécurité, au Point.fr, le 22/06/2014 «Avant, nous posions nos questions aux sages, aux anciens. Désormais, on les pose à Google. Et les gens ne mentent pas aux moteurs de recherche, ils leur confient leurs plus grands secrets, leur posent leurs questions les moins avouables. » Les éxamens du Baccalauréat de cette année ont révélé un grand malaise. Ils ont prouvé- si besoin estt- que le royaume des mille et un paradoxes n’est pas sur de bons rails. Mais cela n’est pas un scoop. A l’annonce des résultats, un autosatisfecit béat a été mani- festé par les responsables, se targuant d’un taux de réussite de 48% lors de la session de juin, soit une hausse de 6,4% par rapport à 2013. Le MEN (ministère de l’Education nationale) se frotte les mains. Cependant, on n’a pas fait le moindre mea culpa quant à l’échec de combattre la triche. L’année 2014 a été par excellence celle de l’émergence de nouveaux styles de triche. Les réseaux sociaux et les interfaces mobiles ont été d’un grand secours aux cancres. Et avec cela, on a eu droit à des vertes et des pas mûres. Comme le cas de ce jeune qui a écrit plusieurs fois dans la feuille de l’épreuve de philosophie «texte manquant» croyant qu’il s’agit d’un philosophe, ignorant qu’il est question d’un message qu’on reçoit une fois dépassé le nombre de caractères permis. Mais le plus curieux et le plus affligeant est le fait que des parents ont aidé leurs enfants dans leur manœuvre à trom- per la vigilance des surveillants. Des familles entières se sont mobilisées pour donner un coup de pouce à leur progéniture. D’autant plus grave qu’il semblerait que l’on ait de plus en plus tendance à privilégier la médiocratie aux dépens de la mérito- cratie. Pas étonnant. D’ailleurs, il se dit dans la presse qu’un ministre siégeant au sein de l’actuel gouvernement n’aurait pas de bac et un autre aurait menti sur ses diplômes. Cela a été écrit maintes fois sans que les responsables cités réagissent.Autre- ment dit, c’est vrai. Ceci sans parler de l’incompétence d’autres détenteurs de maroquin et le pitoyable niveau de nombreux parlementaires. Tout compte fait, Bac ou pas, qu’importe si-comme le dit si bien les initiateurs d’une page Facebook «bak sahbi» le piston prend le dessus. Quant au mérite, c’est une autre paire de manche. Tant, on sait comment sont attribués les postes. En attendant, la triche 2.0 a de beaux jours devant elle. Pleure ô pays bien-aimé. Triche 2.0 Abdelkader El-Aine Les Facebookers se sont largement gaussés de ceux qu’ils ont appelés les «tricheurs cons». Il s’agit de ces candidats qui recevaient les réponses des examens via les téléphones portables. Tel le cas de ce jeune ayant laissé l’expression «texte manquant» dans l’épreuve de philosophie. Le pauvre croyait qu’elle faisait partie du texte alors qu’ils’agitd’unmessagequ’onreçoit quand on dépasse le nombre des caractères permis. Zéro pointé. TOP FLOP Hassan El Fad Leila Hadioui Grâce à sa sé- rie «L’Couple», l’une des trop rares satis- factions des programmes ramadanesques 2014, l’humoriste confirme son talent indéniable. Tous les épisodes de la série sont repris sur le Web et par les sites internet. L’actrice, anima- trice et manne- quin occupe une place de choix dans la page «Choufouni», lancée dans les réseaux sociaux, après avoir diffusé maladroitement sur sa page Facebook des photos la montrant en train de donner l’aumône à des mendiants.

- 9. 9L’internaute n°14 • Juillet-Août 2014 Arrêt sur image Marché publicitaire Le Web sur de bons rails Verbatim L’autorité britannique de protection des données a annoncé l’ouverture mercredi d’une enquête pour déterminer si Facebook a violé la loi en manipulant en secret les émotions de 700 000 utilisateurs danslecadred’uneétudescientifique. «Nous allons évoquer la question avec Face- book et nous coordonner avec nos homologues irlandais pour en savoir plus sur les circons- tances» de cette étude, a indiqué un porte-parole de l’Information Commissioner’s Office (ICO) à l’AFP. Un tollé a accueilli la semaine dernière la révélation que Facebook, dont la branche euro- péenne est basée à Dublin, avait utilisé à leur insu 700 000 utilisateurs de ses services comme cobayespourétudier«lacontagionémotionnelle» dans le cadre d’une étude universitaire en 2012. Les auteurs cherchaient à savoir si le nombre de messages positifs ou négatifs lus par les utilisa- teurs influençait la teneur de ce qu’ils postaient eux-mêmes sur le site. Leur étude, d’abord pas- sée inaperçue dans les grands médias, a sus- cité une attention grandissante après des articles publiés samedi dans la revue en ligne Slate et sur les sites du magazine The Atlanticet de Forbes. Certains internautes ont exprimé leur «trouble profond» ou qualifié la méthode utilisée d’»alar- mante» ou de «démoniaque». «Il est évident que des personnes ont été dérangées par cette étude et nous en assumons la responsabilité», a commentémercrediunporte-paroledeFacebook dans un communiqué adressé à l’AFP. «Nous voulons faire mieux à l’avenir et améliorer nos procédures en tenant compte de ces réactions. L’étude a été conduite en respectant la protection des informations personnelles et nous sommes heureux de répondre à toutes les questions des autorités de régulation», a-t-il ajouté. In le point.fr, mercredi 2 juillet 2014. Le Web a bien scoré durant le premier trimestre de l’année 2014. Selon les chiffres publiés début juin par le ministère de la Communication, le Web béné- ficie de 19 % de parts de marché contre 14% auparavant. Ce sont les chaînes de télévision qui bénéficient de la part du lion, avec 42% des investissements publicitaires. Suit la presse écrite avec 25%. La radio et l’affichage bénéficient chacun de 7% de parts de marché publicitaire. Quant au montant global investi dans la publicité, il était de l’ordre de 5,6 milliards de dirhams en 2013. Dans le Top ten des annonceurs, les trois opérateurs télécoms occupent les trois premières places : Maroc Telecom avec un investissement de 509 266 021 DH, Méditel avec 382 811 615 DH et Wana Corp. (Inwi) avec 362 156 444 DH. «On ne se lasse jamais de voir et revoir L’Couple ! Bravo Hassan et Bouta- zout Dounia ! Quand on puise dans la verve populaire : notre, vécu, nos racines, et notre percep- tion à nous du monde qui nous entoure, résultat, l’humour intelligent ! Encore une fois bravo, vous décrochez le sourire de plein de «Kabour» et de «Chaibya» d’entre nous» Mohammed Ouzzine, ministre de la Jeunesse et des Sports, sur sa page Facebook, dimanche 6 juillet 2014. Dans la presse Facebook doit rendre des comptes Députée de la misère ! 60 mille DH d’amende pour un poème diffusé sur Internet Si le ridicule tuait, nombreuses seraient ses victimes. A commencer par Latifa Zwawi. Cette parlementaire estampillée USFP, a diffusé mercredi 2 juillet une photo sur Facebook et Twitter marquant sa visite à l’Oriental. On voit l’honorable députée tendant un yaourt à une femme et sa fille qui sont vraisemblablement dans un état d’extrême pauvreté. Les internautes n’ont pas tardé à épingler Mme Ziraoui l’accusant de «se servir de la mi- sère humaine à des fins politiques». On sait que les poli- tiques marocains ont cette fâcheuse tendance à pédaler dans le yaourt, mais de là à se targuer de donner une misérable aumône à une pauvre femme et insistant pour immortaliser l’instant, il n’y a qu’un pas que Latifa Ziraoui a franchi allègrement. Mais, on le sait, le ridicule ne tue pas. Enfin pas encore. C’est sans doute une première qui restera dans les annales. Pour avoir publié un poème dans le site web d’Al Adl Wal Ihsane, un membre de la Jamaâ, Mounir Regragui, a été condamné, mer- credi 2 juillet, par le tribunal de première instance de Fès à une amende de 60 mille dirhams. Le poème en question a été jugé offensant à l’hon- neur et la dignité de l’avocat Mohamed El Ghazi. Le tribunal a également ordonné le retrait dudit poème du site de la Jamaâ, en comptabilisant 50 DH pour chaque jour de retard, et la publication du jugement dans deux quotidiens. Dont acte. Justice Djihad 2.0 Les autorités sur le qui-vive Après la proclama- tion d’un califat isla- mique par le grou- puscule terroriste de l’Etat islamique en Irak et au Levant (Daesh), des Maro- cains ont prêté le sermentd’allégeanceàAbouBakrAlBaghdad.Al’image deFatihaMejjatiditelaveuvenoirequiatweetésonallé- geance sur son compte. Selon des sources bien informées, les autorités maro- caines traquent les pages et comptes Facebook de per- sonnes prêtant allégeance ou soutenant ce groupuscule terroriste.

- 10. dossier L’internaute n°14 • Juillet-Août 201410 Cyberdépendance La maladie des temps modernes L e dictionnaire médical définit ainsi l’addiction : «la dépen- dance d’une personne à une substance ou une activité gé- nératrice de plaisir, dont elle ne peutplussepasserendépitdesaproprevolonté». A l’origine, il y a donc le plaisir lié à une sensation prenant différentes formes: plaisir sexuel, alimen- taire, intellectuel, professionnel, parental, moral, civique… Cependant, quand les activités procurant plaisir et satisfaction deviennent excessives, cela peut ressembler à de l’asservissement. Pour le psycho- sociologueMustaphaChagdali, «l’addictionestde faire quelque chose au détriment d’autres choses. Tout comme la cigarette, l’alcool, d’autres substances ou d’autres activités, l’Internet a également ses addicts. La dépendance à la Toile a des conséquences aussi graves que les autres phénomènes sociétaux et les pathologies définies en tant que telles par les spécialistes.Analyse. Et dans l’addiction, il y a ce qu’on appelle le com- portement compulsif, obsessionnel». La Société américaine de médecine de l’addiction (American Society for Addiction Medicine) estime que l’addiction est bel et bien une «maladie céré- bralechroniqueàpartentière».Dansunenouvelle formulation, saluée par les spécialistes, elle estime que la dépendance est «généralement décrite par ses symptômes comportementaux : la phase d’excitation,lemanque,etleschosesquelesgens font pour obtenir la première et éviter le second». L’usage intensif d’Internet peut-il être considéré comme une addiction, une maladie ? Les spécia- listes répondent par l’affirmative. «Quand l’activité devient très envahissante au point de prendre la place d’activités que l’on avait auparavant, de pouvoir empêcher de travailler, dormir, vivre normalement», explique un psycho- logue. Le professeur M.Chagdali simplifie : «Si on faitleschosesaudétrimentdutempsdetravail,au détriment de sa santé ; si l’on passe toute la nuit à naviguer et que le lendemain on est incapable d’aller à l’école ou au travail, là ça devient un com- portement addictif.» La toxicomanie 2.0 L’addictionàInternetestdésignéeparlesformules cyberdépendance, cyberaddiction, usage problé- matique d’Internet (UPI) et trouble de dépendance à Internet (TDI)).

- 11. 11L’internaute n°14 • Juillet-Août 2014 Selon Wikipédia, la psychologue américaine Kim- berly Young est la première à avoir utilisé l’expres- sion cyberdépendance (Internet addiction), en 1996 lors d’un colloque au Canada. Elle estimait que cette maladie «devait être considérée de la même façon que les autres troubles du compor- tement qui sont caractérisés par la difficulté de contrôler ses impulsions, au même titre que la cleptomanie et la pyromanie». S’il y a presque unanimité à reconnaître que la dépendance à Internet est une maladie, pas de di- vergences également sur les causes. Celles-ci se résument par un désir de compensation, un dépla- cement psychologique d’un besoin non satisfait. Dans un article publié dans le site psycologies. com, la cyberdépendance est considérée comme «le déplacement sur Internet d’une addiction : jeu, pornographie, achats compulsifs… Ce n’est pas une question d’heures passées sur l’ordinateur, mais d’incapacité à décrocher, de sensation de manque, de mise en jeu de sa sécurité, de ses finances… » Selon une étude publiée en janvier 2014 par le British Psychological Society, portant sur 516 indi- vidus de 18 à 65 ans, les personnes qui se sen- tent surchargées par leur travail et sous pression, utilisent Internet de manière compulsive pendant leurtempslibrecommeunestratégied’adaptation. «Ce comportement compulsif arrive quand les travailleurs franchissent une frontière invisible et que leur usage d’Internet devient malsain [...] Ils passent de plus en plus de temps en ligne, se ré- veillent trois fois par nuit pour vérifier leurs e-mails, leurs habitudes alimentaires deviennent irrégu- lières, les relations souffrent et ils deviennent tota- lement absorbés et se sentent anxieux quand ils sont séparés de l’ordinateur», conclut cette étude. Des conséquences parfois dé- sastreuses Comme toutes les drogues, l’overdose d’Internet dont le dépistage date du milieu des années 1990 cause de nombreuses difficultés. En premier lieu, l’isolement et le repli social. Le site Cyberdepen- dance.ca créé dans le but de «fournir des infor- mations sur les différents usages problématiques d’Internet et des nouvelles technologies, en plus de fournir des pistes de solution», recense les symptômes physiologiques de la dépendance à Internet, qui se traduisent par le syndrome du canal carpien (troubles musculo-squelettiques: douleurs dorsales, inflammation des poignets, des coudes ou des genoux...), la sécheresse des yeux, les maux de tête et migraines chroniques, la négligence de l’hygiène personnelle, les maux de dos, l’alimentation irrégulière, les repas sautés et de mauvaise qualité, les insomnies ou les modifi- cations dans le cycle du sommeil… En connaissance de cause… Curieusement, c’est Randi Zuckerberg, la sœur aînée de Mark Zuckerberg, le fon- dateur de Facebook, qui sensibilise sur l’overdose des réseaux sociaux et l’omni- présence d’Inter- net dans la vie des jeunes. Randi a quitté l’entreprise fa- miliale après y avoir travaillé comme directrice marke- ting de Facebook jusqu’en 2011. Elle a publié en 2013 un livre pour enfant intitulé «Dot». Son objectif est de sen- sibiliser les parents et enfants sur les dangers de l’abus des écrans et d’Internet. «Même si la technologie rend nos vies plus faciles et nous aide à rester connectés les uns aux autres, beaucoup de parents se demandent comment éduquer leurs en- fants dans cet environnement numérique», explique Randi Zuckerberg. Thierry Crouzet, écrivain, blogueur français et expert des TIC, est considéré comme un dinosaure d’Internet, avec jusqu’en 2012, 7 200 abonnés à son compte Twitter, ses 2 000 «amis» sur Facebook et des 20 000 fans de son blog. En 2012 il sort un livre intitulé «J’ai débran- ché» où il conte son overdose d’Internet et son sevrage. «Le phénomène pervers, c’estquepourexister en ligne, il faut y être tout le temps. Tous les outils comme Facebook ou Twit- ter nous y poussent d’ailleurs. C’est cette dictature du temps réel qui est dangereuse. A force d’y passer trop de temps, le net m’avait consumé. J’étais intoxiqué», explique-t-il. La désintoxication au Web existe donc. Le mieux, résume un spécialiste, est de mettre en avant les avantages d’une vie réelle par rapport à une vie virtuelle.

- 12. dossier L’internaute n°14 • Juillet-Août 201412 L’addiction, autrui et la construction de soi-même L ’addiction. Un mot qui fait peur et sonne l’alerte quand il signifie l’alié- nation vis-à-vis de la réalité tangible par laquelle l’internaute – membre d’une com- munauté ou il est censé remplir un, ou des rôles au quotidien (élève, fils, fille, père, mère, profes- seur, médecin, membre d’association …) est lié a la vie collective, espace ou sont satisfaits ses besoins et désirs. L’addiction a lieu quand l’internaute – adolescent dans la plus part des cas - n’a pas de but productif de son utilisation massive des outils informatiques. On y est quand la personne dépasse, en errance, plus de 50 minutes de connexion par jour. Abstrac- tion faite des sites fréquentés abusivement, le danger vient du fait que cet outil met sous son emprise illusoire la fonctionnalité du principe de la réalité dans la structure active de la person- nalité de l’internaute. Il laisse l’adolescent «glis- ser» d’une notion réelle de la réalité vers une notion irréelle de sa propre réalité en court de constructiondanssaconsciencequiaffronteles pressions du «Ca» d’un côté et les «contrôles menaçantes» du moi supérieur. Le désir de se réaliser et de satisfaire ses besoins sans peiner ni suer ni combattre ni affronter l’y pousse sans se rendre compte du changement que subit, dans son psychisme, la notion de la réalité si fragile encore car en phase de construction cruciale. La réalité réelle, dite virtuelle, dans laquelle «œuvrent» les internautes addicts ne peut être une saine «prolongation» de la réalité socialequ’unefoisliéeauxréseaux«rentables» de cette réalité commune et palpable. L’addic- tion ne se mesure, dans ce cas, qu’en termes de fragilité, de stérilité et d’improductivité socio- culturelle du temps passé devant les écrans permettant la connexion en relai, la journée durant. Il s’agit en fait de l’espace social dans lequel la croissance normale de la personnalité se trouve rétrécies. Ce rétrécissement touche de plein fouet la croissance de la personna- lité de l’adolescent en le privant d’accomplir la construction de soi-même. Cette construction passe obligatoirement par le contact direct avec autrui. «Tuer» les plus proches de soi-même, notamment le père, pour «mériter» sa propre li- bertéetautonomieentantqu’entitéentièrement émancipée et reconnue. Driss El korri, écrivain, professeur de philo- sophie et de médias Sur le plan psychologique, on estime, toujours se- lon Cyberdependance.ca, que les conséquences delacyberdépendancesemanifestentparunsen- timent de bien-être, un soulagement ou une eu- phorie pendant l’utilisation d’Internet, des pensées obsédantesàproposd’Internetouuneanticipation des prochaines sessions sur Interne, un sentiment de vide, dépression, anxiété, irritabilité hors ligne ou quand l’accès à Internet est impossible, un sentiment de culpabilité ou honte face à l’utilisation d’Internet, une altération du niveau de fonctionne- ment (difficultés relationnelles (relations familiales, amoureuses, professionnelles, etc.), pertes d’em- ploi,isolementsocial,etc.),d’importantessommes d’argent investies (temps de connexion, gageure, téléchargements excessifs, etc.) Voilà qui renseigne sur les dangers de l’utilisation excessive d’Internet. Une dépendance comme les autres qui exigent une prise en charge.Aux Etats- Unis, à titre d’exemple, un hôpital privé a ouvert en 2013, qui propose une cure de désintoxication pour accros à Internet. D’autres pays comme le Japon, la Corée et la Chine ont mis en place des camps de désintox pour les adolescents les plus accos au Web. En Franceégalement,ilexistedescentresspécialisés dans le traitement des addictions à Internet. ■ Abdelkader El-Aine Point de vue

- 13. 13L’internaute n°14 • Juillet-Août 2014 Test Etes-vous dépendant d’Internet ? Vous passez des heures devant votre PC. Vous checkez vos mails toutes les minutes ? Et si vous étiez cyberdépendant ? Pour le savoir, voici un test pour vous aider à vous identifier. • Passez-vous plus de temps connecté sur Internet, que vous l’auriez initialement pensé ? • Est-ce que cela vous dérange de limiter le temps passé sur Internet ? • Des amis ou des membres de votre famille se sont-ils plaints du temps que vous passez sur Internet ? • Est-ce que vous trouvez difficile de rester déconnecté pendant quelques jours ? • Est-ce que votre travail et vos relations sont affectés par la quantité de temps que vous passez sur Internet ? • Est-ce qu’il y a des zones d’Internet ou des sites particuliers que vous trouvez difficile d’éviter ? •Avez-vous du mal à contrôler l’impulsion d’acheter des produits ou services sur Internet ? •Avez-vous essayé, sans succès, de passer moins de temps sur Internet ? • Perdez-vous beaucoup de satisfaction personnelle à cause de votre usage d’Internet ? Source:Testd’Orman(InternetStressScale) Tchat, jeux vidéo, achats en ligne, smaprtphones… Les fléaux de l’addiction C e sont sans doute les jeux vidéo qui constituent un vrai casse-tête. D’autant plus que leurs pratiquants sont sans cesse en augmenta- tion. En France, une étude publiée par le Syndicat national du jeu vidéo (SNJV) révèle que, en 5 ans, «le nombre de joueurs français est passé de 17 à 28 millions de personnes, ce qui représente plus de 55% des Français». En Corée du Sud, pays le plus connecté au monde, environ 10% des adolescents sont offi- ciellement considérés comme dépendants à In- ternet et aux jeux vidéo. L’aspect addictif inquiète, parfois au plus haut point s’agissant des jeunes. Le15juillet2012,unjeuneTaïwanaisde18ansa été trouvé mort devant son ordinateur après avoir joué 40 heures d’affilée au jeu vidéo Diablo 3 dans un cybercafé, rapporte le HuffPost France. En avril 2012 en Corée du Sud, une femme de 26 ans a été arrêtée pour avoir tué son bébé, né dans les toilettes entre deux parties dans un cybercafé. Le psychiatre et addictologue français Dan Véléa, co-auteur du livre «Les addictions à Internet», estime que : «La phrase qui revient c’est : «Dans le jeu, j’existe», les personnes cyberdépendantes Internet a pris une place prépondérante dans la vie quotidienne. Au point qu’il est inconcevable d’imaginer pouvoir s’en passer. Certains l’utilisent excessivement, d’autres à mauvais escient, aux dépens d’une vie sociale réelle. s’identifient davantage à leur avatar qu’à la réa- lité.» Autre forme de la cyberdépendance, le clavar- dage et les réseaux sociaux. Les internautes, en particulier les jeunes et les adultes, aiment tcahtter, partager des photos, vidéos et faire de nouvelles rencontres dans les réseaux sociaux (Facebook, MySpace, YouTube, Skyblog…) Une étude américaine a montré que plus de la moitié des jeunes interrogés expliquent se servir d’inter- net pour communiquer entre eux. «Certaines per- sonnes voient dans les sites de tchat un refuge ou une façon de surmonter leur timidité, c’est le début de l’addiction au tchat», explique un spé- cialiste. Trouble psychologique La sonnette d’alarme est également tirée en ce qui concerne les achats en ligne. Des études font état de la dépendance d’internautes aux sites d’enchères, passant des journées sur des sites de «bonnes affaires» comme eBay, Leboncoin, etc. Certains se procurent un même objet dans des quantités déraisonnables. L’achat compulsif ou le comportement d’achat incontrôlé se manifeste par : une envie irrésistible d’accomplir l’achat, une perte de contrôle sur son comportement d’achat, l’entêtement à vouloir continuer à acheter en dépit des conséquences négatives dans la vie person- nelle, sociale et malgré les dettes financières. L’addiction aux gadgets est aussi source d’inquié- tude. En premier lieu, on cite la dépendance aux smartphones. Depuis juin dernier, des psychiatres singapouriens militent pour que l’addiction aux smartphones soit reconnue comme un trouble psychologique. «Les patients viennent pour des troubles liés au stress et à l’anxiété, mais je me rends compte que leur mécanisme de survie est de se connecter en ligne et d’aller naviguer sur les réseaux sociaux», explique le psychiatre Adrien Wang pour justifier cet appel. Il est certain que, vu le rythme de l’utilisation de l’outil internet, la liste des addictions est plus longue et risque d’englober d’autres formes de cyberdépendance pas encore reconnue en tant que telle. ■ ❑Oui ❑Non ❑Oui ❑Non ❑Oui ❑Non ❑Oui ❑Non ❑Oui ❑Non ❑Oui ❑Non ❑Oui ❑Non ❑Oui ❑Non ❑Oui ❑Non • De 1 à 3 réponses positives : il y a une petite tendance à devenir accro à Internet. • Entre 4 et 6 réponses positives : il y a une chance de développer une conduite cyberdépendante. • Entre 7 et 9 réponses positives : il y a une forte tendance à devenir dépendant d’Internet.

- 14. dossier L’internaute n°14 • Juillet-Août 201414 Abdelahq Mouhtaj est enseignant-chercheur, docteur en sciences de l’éducation. Dans l’entretien qui suit, il répond à trois questions touchant à la virtualité dans sa relation à la socialisation et l’éducation. Dynamique de la rencontre entre le réel et le virtuel Dr. Abdelahq MouhtajEnseignant-chercheur en sciences de l’éducation Nous vivons une phase de transition entre une génération de parents numériquement analpha- bète et une génération de futurs parents entièrement intégrés dans la société de l’information. une phase de transition entre une généra- tion de parents numériquement analphabète et une génération de futurs parents entiè- rement intégrés dans la société de l’infor- mation. Il en va de même pour l’école. Les professeurs sont en train de vivre leur propre révolution numérique, qui ne va pas de soi, et dont le profil professionnel est de plus en plus contraint à s’adapter. Cette phase transitoire est historiquement porteuse d’un certain nombre de dysfonctionnements qui impactent directement la qualité des presta- tions de ces différentes institutions (famille/ école/ société..). L’exemple le plus illustre est celui du déficit en communication entre parents et enfants, celui de la transmission de certaines valeurs identitaires et celui de la rupture d’un véritable accompagnement des jeunes dans leur quête de soi (période d’ado- lescence..). C’est ce qu’on pourrait appeler «L’internaute» : Quel regard portez- vous sur la place, de plus en plus pré- pondérante qu’occupent les techno- logies de la communication chez les jeunes apprenants ? Abdelahq Mouhtaj : La réponse à une telle question ne peut avoir de sens sans la contextualiser dans une triple perspective : celle de la famille en tant qu’institution fon- datrice des conduites éducationnelles, celle de l’école en tant que creuset des appren- tissages et celle de la société en tant qu’es- pace de rencontre et de confrontation des apprentissages issues des deux premières institutions. La dynamique entre ces trois institutions se manifeste à travers l’interac- tion qu’elle peut engendrer. Comment, dès lors, la famille appréhende-t-elle ce chan- gement historique où le virtuel a envahi son espace et remet radicalement en cause sa propre fonction éducationnelle ? La même problématique et les mêmes questionne- ments se posent pour l’école par rapport à sa mission, certes, mais aussi en relation avec l’ensemble des instruments qu’elle utilise pour atteindre ses objectifs ? Nous assistons aujourd’hui à des phénomènes d’appropriation, de familiarisation et d’adop- tion de certains codes dont le virtuel est le centre névralgique, et par rapport auxquels, les parents, les instituteurs (professeurs…) semblent être démunis. Les schémas men- taux des enfants, leurs conduites cognitives et affectives, leurs perceptions et système de représentation et leurs aspirations, obéissent, désormais, à des mécanismes qui sont en rupture totale avec ceux de leurs parents, de leurs instituteurs et même de ceux des adultes qu’ils croisent tous les jours. On peut affirmer sans trop de risque que nous vivons interview

- 15. 15L’internaute n°14 • Juillet-Août 2014 aujourd’hui l’analphabétisme numérique qui frappe des franges entières de notre société. Nous sommes aujourd’hui les analphabètes d’hier. Si les spécialistes de l’éducation défi- nissaient l’analphabétisme par le fait de ne savoir ni lire ni écrire, il y a lieu aujourd’hui de constater que cette dentition est désuète puisque nous assistons à un phénomène où l’enfant de trois ans arrive à se connecter, à naviguer, à utiliser skype… alors qu’il n’a pas encore intégrer l’école. Il ne sait ni lire ni écrire mais il est pleinement inscrit dans une société virtuelle, sa société désormais. Quelle dynamique entre les acteurs de la socialisation et les différents instru- ments des TIC ? Face à cette dynamique de la rencontre entre le réel et le virtuel, et afin que soient mobilisés tous les paramètres d’une bonne pratique de soi dans une société dont les valeurs sont en frag- mentation massive, l’individu se retrouve assigné à se construire son propre parcours identitaire, sa propre socialisation, ses propres mécanismes relationnels. Si les modèles identificatoire qui façonnent le développement de l’enfant sont aujourd’hui en crise d’identité, il ne faut pas s’étonner de voir fleurir des identités partielles en contradictions manifestes et latentes, elle aussi, à cause de ce déficit identificatoire. Les images parentales ont subi un changement vir- tuel et ont bouleversé, fatalement, le rapport des enfants à leurs parents réels. Cette ambi- valence intrafamiliale entre le réel et le virtuel, a déstabilisé le processus de socialisation et a engendré une fuite vers un inconnu, certes, mais que les enfants trouvent dans le monde virtuel. C’est le syndrome du «claire-obscure». Ce sont les phénomènes de compensation qui prennent place. Ce que je n’arrive pas à trouver chez moi, au sein de ma famille, je vais le cher- cher sur la toile. C’est mon petit monde refuge qui me comprend et que je comprends. Il s’agit là d’une personnification de la toile qui prend le relais du père réel et le substitut en père virtuel. L’école étant le deuxième espace de socialisa- tion, joue un rôle plus dynamique que ce qui est vécu au sein de la famille. La camaraderie est le vecteur de développement d’une socialisation réussie. Les professeurs et autres éducateurs manifestent le même profil que celui des pa- rents. Ils sont en déconnexion du virtuel et re- prochent aux élèves d’être déconnectés du réel. On retrouve, là aussi, ce phénomène d’ambiva- lence entre le réel et le virtuel au moment où la socialisation des temps modernes a dépassé cette dichotomie puisque la réalité est virtuelle et le virtuel est bel et bien réel. Comment les facteurs activateurs et/ou inhi- biteurs de l’encadrement peuvent-il modeler la personnalité des jeunes ? Dans le processus de personnalisation, il existe des leviers qui peuvent l’accélérer ou le ralentir, l’activer ou l’inhiber, mais il reste que le monde virtuel est au centre de cette dynamique. Vous n’existez que par votre positionnement sur la toile. L’identité numérique est désormais ce qui vous caractérise, ce qui vous définit, ce qui peut donner sens, ou pas, à votre existence. Le processus de personnalisation, qui est en complémentarité parfaite avec le processus de socialisation, est déterminant de la personnalité de base. Vous êtes ce qu’on a voulu que vous soyez après avoir réagi et réajusté par vous- même vos conduites, vos valeurs, vos aspi- rations. En d’autres termes, vous êtes acteur virtuel et réel de votre propre personnalisation. ■ Propos recueillis par M.C Dans le processus de personnalisation, il existe des leviers qui peuvent l’accélérer ou le ralentir, l’activer ou l’inhiber, mais il reste que le monde virtuel est au centre de cette dynamique.

- 16. dossier L’internaute n°14 • Juillet-Août 201416 Pr. Youssef Bentaleb, président du Centre marocain des recherches poly- techniques et d’innovation (CMRPI) Lutte contre la cybercriminalité Sensibilisation tous azimuts A vec le développement et la propagation des services d’internet, la lutte contre la cybercriminalité est deve- nue une tâche nécessaire, mais difficile. Elle ne concerne pas uniquement les autorités compétentes, mais exige aussi l’implica- tion de tous les citoyens. Depuis 2009, le Maroc s’est lancé dans la stratégie nationale pour la So- ciété de l’information et de l’économie numérique. Une telle stratégie, bien qu’elle vise à mettre en œuvre un dispositif de transition vers une société de confiance numérique, omet de mettre sur place un mode d’accompagnement et de sensibilisation aux enjeux relatifs à la sécurité et à la cybercrimi- nalité. Force est de rappeler que la lutte contre la cybercriminalité est une affaire de la société toute entière, de toute personne usagère d’un moyen La première campagne nationale de lutte contre la cybercriminalité a eu lieu du 6 mai au 25 juin 2014. L’accent a été mis sur la sensibilisation, la formation et l’implication des citoyens. Le professeur Youssef Bentaleb, l’un des initiateurs de cette campagne, dresse dans l’article qu’il a consacré à «L’internaute» le bilan de cette campagne. Pour lui, les objectifs de cette première campagne ont été atteints, mais les efforts doivent être poursuivis pour instaurer la culture de la sécurité informatique. est la sensibilisation de toutes les composantes de la société (établissements publics, semi-publics, privés et citoyens) sur la culture de la sécurité informatique et la protection des données contre les attaques cybercriminelles. Nous sommes convaincus, au CMRPI, que la cybercriminalité ne peut pas être traitée unique- ment avec une approche purement sécuritaire. Elle nécessite également une approche anticipa- tive pour faire face à l’acte cybercriminel. La sen- sibilisation dans le sens large reste un moyen très efficacepourminimiserlesdégrasvuquelerisque zéro n’existe pas dans le domaine de la sécurité informatique. Après la première version de la campagne natio- nale de lutte contre la cybercriminalité menée par le CMRPI sous l’égide du ministère de l’Industrie du Commerce, de l’Investissement et de l’Econo- mie Numérique, en partenariat avec l’Association internationale de lutte contre la cybercriminalité et diversesuniversitésmarocaines,nousconsidérons que, généralement, les objectifs fixés sont atteints. L’accent a été mis sur la sensibilisation à la for- mation et la formation continue des responsables de systèmes d’information et de communication, dans les volets techniques, organisationnels et ju- ridiquesdelacybercriminalité.Laparticipationétait d’envergure, avec une représentation sectorielles importantes des directions nationales des SI, à savoir les départements ministériels, les banques, les professionnels des systèmes d’informations et de télécommunication. Bien que ce soient des formations de sensibili- sation, cette expérience a montré qu’il y avait un besoin considérable en la matière. Partant, le Centre marocain de recherches polytechniques et d’innovationcomptemultiplierseseffortspourfaire participerlemaximumdedépartementsàcetteini- tiativeetélargirlacatégoriedesparticipantsafinde sensibiliseràlaformationdescadres,ingénieurset techniciens. du traitement informatique ou de communication. Connectéounonàunréseauouàinternet,l’onest une cible de cybercriminels. Ceci rend la tâche de la lutte contre la cybercriminalité plus compliquée, et nécessite une stratégie basée sur des études et desstatistiquesclaires.Or,jusqu’àprésentaucune étude académique n’est faite à l’échelle nationale pour permettre une analyse approfondie de ce nouveau type de crimes. Dans ce contexte, le Centre marocain de re- cherches polytechniques et d’innovation, à partir de sa position en tant qu’acteur universitaire et so- cial, a lancé le 6 mai 2014, la première campagne nationale de lutte contre la cybercriminalité avec le slogan «Ensemble contre la cybercriminalité». Cette campagne se poursuivra dans les quatre prochaines années (2014-2017). D’autres thèmes seront traités afin d’atteindre l’objectif principal, qui événement

- 17. 17L’internaute n°14 • Juillet-Août 2014 Instaurer la culture de la sécurité informatique Le deuxième volet de la campagne concerne la sensibilisation des universitaires pour réfléchir à mener des recherches et encadrer des thèses de doctorat ou des masters. L’objectif est de combler un énorme manque de spécialistes marocains dans les domaines techniques et juridiques liés de la cyber-sécurité. A ce propos six séminaires ont été organisés en collaboration avec les universités marocaines dans les villes de Rabat, Marrakech, Tétouan et Oujda. En ce sens, la participation à ces journées était bien relevée. Ainsi, on a consti- tué plusieurs groupes de travail et de réflexions pour définir les axes de collaboration entre les uni- versitairesetlesprofessionnellesdansledomaine. La campagne de l’année 2014 s’est clôturée avec l’organisation à Kénitra du Colloque international de cybercriminalité. Ce colloque a connu la partici- pation, les 24 et 25 juin, des universitaires, juristes et organismes étatiques chargés de la sûreté ainsi que des experts internationaux. Les débats ont porté sur les grands enjeux de la cybercriminalité. Ace titre des recommandations ont été soulevées aux autorités compétentes. L’un des faits importants de cette compagne est la signature de deux conventions de partenariat entre le Centre marocain de recherches polytech- niques et d’innovation (CMRPI), Maroc Numeric criminalité 2015 se fixe trois objectifs principaux. Premièrement : continuer à faire participer les établissements publics, semi-publics et bancaires dans les phases de sensibilisation à travers des formations continues pointues et de haute qualité, assurées par des compétences universitaires de l’intérieur et de l’extérieur du pays. Deuxièmement: lancer par le biais du CMRPI une étude acadé- mique analytique du phénomène tenant compte de l’appariation de ce qui s’appelle «Tcharmil». Troisièmement : sensibiliser la gamme des jeunes marocainsusagèresdesTechnologiesdel’informa- tion et de la communication. Autant de pain sur la planche. Mais tant que la volonté est de mise, tous lesobstaclespeuventêtresurmontés.Onsedonne alors rendez-vous le mois de février 2015. ■ Y.B Cluster (MNC) et l’Association marocaine de la confiance numérique (AMAN). Les signataires de cette convention se sont engagés à collaborer ensemble afin d’instaurer la culture de la sécurité informatique au sein de la société marocaine. A l’heure du bilan, on estime que la première ver- sion de la campagne nationale de lutte contre la cybercriminalité a été couronnée de succès. Cependant, il faut signaler quelques difficultés relativesauxmoyenstechniquesetfinancierspour couvrir les charges de la campagne. D’autant plus que les contributions des établissements parte- naires de cette campagne ont été pour ainsi dire modestes.Ajoutons à cela, d’autres obstacles qu’il importe de surmonter dans l’avenir. La Campagne nationale de lutte contre la cyber- Youssef Bentaleb est enseignant chercheur de l’Université Ibn Tofail de Kénitra et expert en sys- tèmes d’information et de communication et de la gestion des ressources humaines. Depuis son obtention de doctorat es-science en Mathématiques et Informatique de la Faculté des Sciences de Rabat-Agdal, il a contribué dans plusieurs projets R&D particulièrement liés à la modélisation mathématique et informatique, à la bonne gouvernance et aux énergies renouvelables, et égale- ment en biomédicale. Il est également président fondateur du Centre marocain des recherches polytechniques et d’innovation et membre de la société marocaine des mathématiques appliquées. Le professeur Bentaleb a publié plusieurs articles scientifiques dans des journaux internationaux. Il est également l’auteur du livre «Ondelettes : quelques applications en sismologie». Bio express La tâche de la lutte contre la cybercriminalité est plus compliquée et nécessite une stratégie basée sur des études et des statis- tiques claires.

- 18. dossier L’internaute n°14 • Juillet-Août 201418 enquête Politiques et réseaux sociaux De l’usage et de l’abus de Facebook Les politiques marocains ont pris goût aux réseaux sociaux. Ils en usent et abusent jusqu’à décontenancer non seulement les citoyens lambda, mais également leurs propres partis. Ils portent souvent atteinte à la bonne marche de l’institution parlementaire. Facebook est devenu un lieu de règlement de comptes. Et de grand déballage aussi. Décryptage d’un phénomène dont le roi a tenu à faire une mise en garde. V endredi 20 juin. Le roi Mohammed VI reçoit Rachid Talbi Alami, président de la Chambre des repré- sentants, et les membres de son bureau. Selon des sources concordantes, le sou- verain les aurait incités à transmettre aux députés un appel «les invitant à se méfier des fuites des textes en débats au Parlement qui seraient parfois publiés avant l’heure, sur les réseaux sociaux, notamment Facebook». Une mise au point, un recadrage venant à point nommé. D’autant que le travail parlementaire, déjà très décrié pour son rendement laissant tant à désirer, pâtit des fuites des débats ayant lieu au sein des commissions. Il (le travail parlemen- taire) est davantage terni par des inter- minables épisodes de tir à la corde, des chamailleries, frisant le ridicule et faisant par ailleurs le bonheur de la Toile. Les vidéos postées sur YouTube se char- gent d’immortaliser les moments forts des séances des questions orales dans les deux Chambres. Les internautes en rient à gorge déployée, se donnent à cœur joie de les commenter, mais sur- tout regrettent la qualité des débats au sein de l’Hémicycle. On a atteint un tel degré zéro de la poli- tique qu’un député, Mohamed Sobhi du parti de l’Istiqlal (PI), a enlevé sa veste et est allé en venir aux mains avec le ministre des Affaires générales et de la Gouvernance, Mohamed El Ouafa. L’honorable député a prétexté que le ministre lui avait dit : «Sir tk…» (Vas te faire f…) Voilà qui n’est pas sans faire dégoûter plus d’un des politiques et de la politique au royaume. Mais, on le sait, et c’est une litote que de le dire, entre les Marocains et la politique, le divorce est déjà consommé. Comme le montre le taux de participation aux échéances électorales : 45% aux législatives de novembre 2011. «Les femmes sont des lustres» Aujourd’hui, pour faire le buzz, rien de mieux que de s’asseoir devant son télé- viseur pour suivre les questions orales dans les deux Chambres. Il n’existe aucun site Web marocain qui ne réper- cute les vidéos «croustillantes» des interventions des députés et autres ministres. Cela draine de l’audience. Au point que, à titre d’exemple, febrayer. com diffuse pas moins de 10 vidéos en une seule journée lors des séances des questions orales. D’autres, à l’image du «Le360.ma», se contentent du must. Pour leur part, les citoyens adeptes des réseaux sociaux prennent l’initiative de partager des séquences vidéos des La femme, une lustre «Pourquoi ne reconnaît-on pas le rôle sacré et même divin que lui a octroyé le Créateur pour rem- plir sa fonction de reproductrice et d’éducatrice de ses enfants ? Les femmes représentent le lustre de la maison. Quand elles quittent leurs foyers pour tra- vailler, les lumières de la maison s’éteignent.» Abdeilah Benkirane, chef du gouvernement, mardi 17 juin, devant la Chambre des Conseillers. Sacré parallèle ! «Est-ce la diffusio l’infidélité Maroc en Mustapha du gouver Dérapage

- 19. 19L’internaute n°14 • Juillet-Août 2014 que les élus de la Nation peuvent accepter on de feuilletons à la télévision qui consacre é conjugale? Voulez-vous transformer le en bordel mexicain? » El Khalfi, ministre de la Communication, porte-parole rnement, mardi 3 juin au Parlement La prostitution et l’économie nationale « La prostitution contribue à l’économie nationale et il est temps de l’admettre… Nous ne sommes pas pour la prostitution, mais la femme est le maillon le plus faible de la chaîne de la prostitution.» Khadija Zoumi, députée du parti de l’Istiqlal, mardi 17 juin de- vant la Chambre des conseillers. Capture d’écran de la vidéo de Benkirane dansant avec ses petits fils. Mohamed Mobdii, ministre délégué chargé de la Fonction publique et de la Moderni- sation de l’administration, se prélassant au soleil dans son fief à Béni Mellal. Mustapha El Khalfi, ministre de la Commu- nication et Azami Idrissi, ministre délégué au budget, priant sur un carton à Tanger. Abdelaziz Rabbah,ministre de l’Équipement et du Transport, mangeant la «biassara» avec des membres de son parti. ◄ ◄ ◄ ◄

- 20. L’internaute n°14 • Juillet-Août 201420 enquête députés et autres hommes politiques. Et quand c’est le chef du gouvernement qui intervient au Parlement ou lors dans les meetings de son parti, c’est un régal. En effet, Abdelilah Benkirane est passé maître dans l’art d’amuser la galerie. Ses dérapages linguistiques distraient verte- ment le Web. II s’attire aussi les foudres de ses détracteurs dont les défenseurs des droits de la femme comme le montre sa déclaration, mardi 17 juin de- vant la Chambre des Conseillers. «Les femmes, a-t-il dit, représentent le lustre (tria en darija) de la maison. Quand elles quittent leurs foyers pour travailler, les lumières de la maison s’éteignent.» Ce qui a suscité un tollé et le lancement du mouvement #Anamachitria (Je ne suis pas un lustre) et l’organisation d’un sit-in devant le Parlement, mardi 24 juin. La cybercommunauté acquise à la cause de la femme l’épingle. Samira Sitail, directrice de l’information à 2M, écrit lundi 23 juin sur sa page Facebook : «A propos du secrétaire général du PJD qui déclare ce weekend que je dois démis- sionner. Pour un homme qui rêve de voir les Marocaines enfermées dans leur cuisine, il n’est pas étonnant qu’il veuille me voir rester à la maison... Ce qu’il ne semble pas savoir, c’est qu’à l’image de millions de marocaines, je travaille pour gagner ma vie et je ne suis pas la seule à vivre de ce salaire. Bon, je suis obli- gée de vous laisser car je dois retourner à mon travail justement. Mais je pren- drai tout le temps nécessaire demain pour participer au sit-in organisé par la Coalition civile sur le droit des femmes à l’égalité au travail.» D’un ton modéré, Meriem Bensalah-Chaqroun, présidente de la CGEM (Confédération générale des entreprises du Maroc), a également réagi aux propos de Benkirane. Mais il n’y a pas que le chef de l’Exé- cutif qui soit victime de sa décontraction verbale. De nombreux ministres qui conversent régulièrement via Twitter et Facebook, subissent également un flo- rilège de commentaires acerbes. Mohamed Najib Boulif, ministre délégué en charge du Transport et de la Logis- tique, lui, donne rendez-vous aux inter- nautes chaque mardi pour répondre à leurs questions. Intitulé «Hadith Attoula- ta’e» (discours du mardi), cet échange lui sert d’exprimer ses opinions loin des contraintes du temps lui étant imparti lors des séances des questions orales au Parlement. Cela lui permet aussi de régler ses comptes. Ce fut le cas mardi 24 juin, où le ministre s’en est pris aux 20-Fébréristes et au rappeur Mouad Bel- ghouat alias Al Haqed incarcéré à la pri- son d’Oukacha. Une nouvelle polémique est lancée dans laquelle Boulif risque de laisser des plumes. Pour sa part, Mustapha El Khalfi, mi- nistredelaCommunication,porte-parole du gouvernement, recourt aux réseaux sociaux pour rectifier le tir. Après avoir déclaré mardi 3 juin au Par- lement que les programmations des chaînes télé du pôle public «les trans- forment en un bordel mexicain», il s’est rattrapé sur son compte Twitter. «Ma déclaration a été altérée. C’est ce qui a donné lieu à une atteinte à un pays ami le Mexique, et cette atteinte est inaccep- table», a-t-il tweeté le 6 juin. Mais le mal était déjà fait puisque le Maroc a frôlé YouTube se charge d’immortaliser les moments forts des séances des ques- tions orales au par- lement. Et les inter- nautes en rient à gorge déployée. SursoncompteTwitter#M.Bensalah-Cha- qroun, la patronne des patrons dit : «Je rends un hommage appuyé aux femmes actives qui contribuent au développement du pays, à l’émergence d’une société juste et équilibrée. Un hommage appuyé à toutes les femmes marocaines actives, à toutes celles qui travaillent dur pour sub- venir aux besoins de leur famille.» Le Maroc des traditions rétrogrades «Dans quel Maroc sommes-nous aujourd’hui, celui de la démocratie et des droits humains, celui de l’égalité et la parité comme les stipule la Constitution de 2011, celui de l’égalité économique hommes- femmes, pour laquelle se mobilise les ONG fémi- nistes, les associations de droits humains et cer- tains intellectuels, ou sommes-nous dans le Maroc du conservatisme et des traditions rétrogrades, un pays qui cache ses femmes, considère que leur lieu de prédilection est le foyer…» Samira Sitail, directrice de l’information à 2M, mardi 24 juin, sur sa page FB Une conception moyenâgeuse «J’ai du m scandaleu femmes d qu’il s’agi du rôle de 19 de la C des maro Nouzha Skalli , députée et ancienne ministre, jeudi 19 Indignation

- 21. 21L’internaute n°14 • Juillet-Août 2014 l’incident diplomatique avec le Mexique lequel a protesté. On retiendra cependant que d’autres ministres, grands adeptes des réseaux sociaux, savent à quoi s’en tenir. C’est le cas de Moulay Hafid Elalamy, ministre de l’Industrie, du Commerce, de l’Inves- tissement et de l’Economie numérique, dont les propos sont mesurés et savam- ment réfléchis. Les seconds couteaux Danscelongchapitredesdérapageslin- guistiques, les députés sont inégalables. Certains d’entre eux sont pris en flagrant délire par les caméras de télévision, dont les séquences sont plusieurs fois reproduites dans le Web. D’autres vont à la rencontre de la communauté des internautes pour distiller leurs pensées ou crasher leur venin. En tête, Hamid Chabat, le secrétaire général du parti de l’Istiqlal (PI), qui a créé un précédent en répondant aux questions des internautes dans une vidéo qu’il publiait chaque ven- dredi. En ligne de mire de Chabat, le gou- vernement et son chef Benkirane sur les- quels il tire à boulets rouges. Qu’à cela ne tienne ! Car si Benkirane n’a toujours pas le temps de répondre, les seconds cou- teaux ne manquent pas pour se charger de cette besogne. Et c’est un festival de propos fielleux auquel se livrent les uns et les autres, donnant une piètre image de la politique. Pour le politologue Mohamed Darif, les politiques marocains utilisent mal l’Inter- net. «Les politiques marocains utilisent mal ce moyen de communication. D’ail- leurs la communication dans le vrai sens du terme est absente de la Toile. L’on se contente malheureusement d’échanger des insultes et des accusations sans fondement. Le Web a été détourné de sa principale mission. Les acteurs politiques marocains n’ont encore saisi l’importance du Web dans le mobilisa- tion des masses et également dans leur encadrement», nous déclare-t-il. Pis, encore des projets de loi fuitent à la presse alors qu’ils sont encore en débats. C’est ce qui a fait, entre autres, l’objet du recadrage du roi lors de l’au- dience accordée au président du Parle- ment. On sait cependant peu de choses de cette audience royale, mais il est certain que le mécontentement quant au piètre rendement des politiques marocains, à quelques rares exceptions près, est de mise. Les réseaux sociaux et le Web en général en font part tout le temps. ■ Abdelkader El-Aine mal à trouver les mots pour dénoncer les propos ux du chef de gouvernement au sujet du rôle des dans la société. Le moins qu’on puisse dire c’est it d’une conception rétrograde et moyenâgeuse es femmes qui viole l’esprit et la lettre de l’article Constitution! Disons ensemble : Halte au mépris ocaines !» 9 juin, sur sa page FB Le Web détourné de sa principale mission «Les politiques marocains utilisent mal ce moyen de com- munication. D’ailleurs la communication dans le vrai sens du terme est absente de la Toile. L’on se contente mal- heureusement d’échanger des insultes et des accusations sans fondement. Le Web a été détourné de sa principale mission.Lesacteurspolitiquesmarocainsn’ontpasencore saisil’importanceduWebdanslamobilisationdesmasses et également dans leur encadrement.» Mohamed Darif, politologue Le député Mohamed Sobhi voulant agresser le ministre Mohamed El Ouafa. L’image a fait le tour du Web, faisant dégouter davantage de personnes de la politique.

- 22. L’internaute n°14 • Juillet-Août 201422 Marketing politique ou populisme ambiant ? S oumia Benkhaldoun, ministre déléguée auprès du ministre de l’Enseignement supérieur, de la Recherche scientifique et de la Formation des cadres, diffuse, jeudi 12 juin, une photo sur Facebook. On y voit la ministreentraindeprendresondéjeunerdansson confortable bureau. Quoi de plus normal. Sauf que ce plat est curieusement constitué de pain et de thé.Lescommentairesdesinternautesnefontpas dans la dentelle, accusant Mme Benkhaldoun de populisme. «Voilà une dame qui touche plus de 60 mille dirhams par mois et qui se la joue modeste», commente un internaute. «Qu’elle partage son sa- laire mirobolant avec les chômeurs qui, eux, n’ont pas de quoi se payer du pain et du thé», suggère On ne sait quel message veulent véhiculer nos hommes politiques en diffusant sur les réseaux sociaux leurs photos les montrant dans des situations guère reluisantes. Leur image étant déjà écornée, cela n’est pas pour les réconcilier avec l’opinion publique. un autre. Cependant, Soumia Benkhaldoun n’est pas la première politique à verser dans le popu- lisme. Bien des responsables gouvernementaux ont diffusé leurs photos dans la Toile, les montrant dans leurs apparences «modestes» et intimes, comme s’ils vivaient dans une extrême pauvreté. On a ainsi eu droit à des ministres qui mangent la «bissara» (purée de pois cassés), certains qui font la prière sur un carton, d’autres qui dansent avec la foule… Un chef de l’Exécutif, Abdelilah Benki- rane,quiguincheavecsonpetitfilssurunairsoufi. Un ministre des Affaires étrangères, Salaheddine Mezouar, en short et tee-shirt dans une salle d’entrainement. Un ministre délégué chargé de la FonctionpubliqueetdelaModernisationdel’admi- nistration, Mohamed Moubdii, qui se prélasse au soleil torse nu. Une ministre déléguée chargée de l’Eau et de l’Environnement, Charafat Afailal, qui affiche ostensiblement son soutien à son équipe favorite. Décidément, comme dirait l’autre, on aura tout vu. On ne sait quel message veulent véhiculer nos hommes politiques. Ou s’ils ont conscience de l’impact de la diffusion de leurs photos et vidéos dans les réseaux sociaux. D’autant que les inter- nautes, pour la plupart atrabilaires, ne les voient pasd’unbonœil.Voire,celanefait,danslamajori- tédescas,qu’exacerberledésamourdescitoyens envers les politiques. Surtout que, après plus de deux années d’attente, l’on a du mal à voir se concrétiser les promesses électorales mirifiques. «La zine la mji bekri», comme dit un dicton populaire.■ Une vidéo circulant sur le Web de Mohamed Ouzzine, ministre de la Jeunesse et des Sports, qui esquisse un pas de danse lors du Festival de Gnaoua d’Essaouira. Les vidéos de Hamid Chabat, SG du Parti de l’Istiqlal, se remassent à la pelle dans les réseaux sociaux. Injure, règlement de comptes…tout y passe. Le ministre Mohamed N. Boulif donne rendez-vous aux internautes chaque mardi pour répondre à leurs questions. Place aux idées rétrogrades ! La ministre Soumia Benkhaldoun prenant son déjeuner dans son douillet bureau et donnant l’impression de manger comme ceux qui se trouvent dans la dèche. enquête

- 23. 23L’internaute n°14 • Juillet-Août 2014 Le Web féministe se rebiffe Les propos sexistes tenus par Benkirane devant le Parlement ont suscité une véritable levée de boucliers. Une mobilisation sur les réseaux sociaux, avec le hashtag #anamachitria ((Je ne suis pas un lustre), a donné lieu à une manifestation symbolique, mardi 24 juin, à Rabat. L’indignation continue sur la Toile et la blogosphère. S ous le slogan «Benkirane, ça suffit !» la Coalition civile pour l’application de l’article 19 de la Constitution, qui regroupe plusieurs associations de droits des femmes et d’ONG de défense de droits humains, a organisé un sit-in à Rabat. Différentes personnalités des scènes politique, culturelle, as- sociative, artistique, médiatique… se sont retrou- vées devant le siège du Parlement pour dénoncer les «propos rétrogrades et réducteurs» du chef du gouvernement. «Benkirane, ça suffit ! Le travail de la femme est un droit», scandent les indignes, reprochant à Benkirane son appel implicite à confiner la femme à la fonction biologique reproductive et au travail domestique. «Benkirane, la moitié de ton salaire est payée par les femmes», «Avec Benkirane, le moyen-âge, c’est maintenant», «Objet sexuel, ventre reproduc- teur, outil de travail, viedechienne.ma», peut-on lire dans des pancartes brandies. C’est dire que le message est fort. Pour tenter de calmer les esprits, Abdelilah Ben- kirane a accordé un entretien, lundi 23 juin, au site pjd.ma, porte-parole de son parti (Parti de la justice et du développement). «Nul ne peut priver la femme de son droit d’apprendre et de travail- ler. Il est de son droit, en tant qu’être humain de construire sa vie comme elle l’entend », a-t-il dit. Cependant, ses détracteurs ne l’entendent pas de cette oreille. Ils lui reprochent de mener une cam- pagne électrorale avant terme et de «quémander lesvotesdescourantssalafistesetconservateurs». «Bravo à toutes, nous avons démontré que notre engagement n’a pas faibli et que nous sommes déterminées à contrecarrer les tentatives de nous ramener en arrière», s’est félicitée, sur sa page Fa- cebook, Oufa Hajji, la présidente de l’International socialiste des femmes. Sur les réseaux sociaux et la blogosphère, l’indignation bat son plein. Unenouvellebévuedontlechefdugouvernement, déjàenproieàdenombreusespolémiquesetguer- royant sur plusieurs fronts, se serait bien passé. ■ Layla Belma @LaylaBelma 22 juin Le parti de la lanterne qui dit que les femmes sont des lustres. Ou comment créer le paradoxe de l’obscuran- tiste illuminé. #Anamachitria khansa batma @KhansaBatma 20 juin Toutes mes pensées vont aux villageoises qui jonglent entre maison & champs. Excusez Benkiran il ne savait pas ce qu’il disait #Anamachitria Aziz Rahel @VanPetio 19 juin #anamachitria Voilà pourquoi l’ONEE n’est pas pressé de faire électrifier l’ensemble du territoir... On avait déjà le courant, sa race ! Benzekri @_Benzekri 19 juin Le mouvement #anamachitria a une fois de plus mon- tré à quel point la Femme marocaine ne se laisse plus taper sur la tête. #Maroc #Twittoma Meriem Morino Maroc @MeriemMorino 19 juin Nous: femmes du #maroc on demande l’intervention immediate de notre cher roi #M6 pour mettre fin aux conneries des barbus ! #anamachitria RT Anbar Dellero @anbardell 19 juin #Benkiki tu ne fais qu’encherir la vie et tu veux que je reste à la maison? #anamachitria, si etre FAF est un travail, où est le salaire? mohamed belabbas @elfatmibelabbas 19 juin #anamachitria, Benkirane n’a pas de programme, il dit n’importe quoi, sa dernière trouvaille est que la place de la femme est au foyer. Ce qu’en pense la Twittoma

- 24. 24 L’internaute n°14 • Juillet-Août 2014 analyse C es derniers jours, au moment où nous vivons les festivités de la coupe du monde, les Anonymous ont lancé des dizaines d’attaques afin de manifester contre la décadence et l’injustice éco- nomique au Brésil. Dans une opération Tango Down, depuis le 7 juin, une quarantaine de spon- sors de la FIFA ont été perturbés : Coca Cola Brésil, Hyundai (partenaire officiel de la coupe du monde), le site officiel du gouvernement dédié à la coupe du monde, ... tous ont été victimes d’opérations de piratage allant du blocage via des dénis de service distribués, au modifications ou « défassage » (barbouillages) en passant par les vol (et diffusion) de bases de données notamment de comptes mails et mots de passes appartenant au gouvernement brésilien. Dans une autre forme d’attaque autour de la coupe du monde, Trend Microconfirmel’existenced’unfichierappelé« Jsc Sport Live + Brazil World Cup 2014 HD. rar », dont le nom suggère donc un fichier compressé lié à desretransmissionsendirect.Néanmoins,entélé- chargeant et ouvrant le fichier, l’utilisateur permet au virus d’infecter son ordinateur. De manière générale, outre ces attaques occa- sionnelles qui accompagnent généralement un événement sportif ou une actualité politique, la plupart des études s’accordent à dire qu’environ 20 internautes sont victimes de piratage (dans le monde) par seconde, soit plus d’un million et demi de personnes chaque jour. McAfee affirme qu’il comptabilise environ 120 000 échantillons de virus par jour ; Kaspersky, quant à lui, avance le chiffre de 200 000 nouveaux virus ou variantes de virus chaque jour. Cette prolifération s’explique par plusieurs facteurs, notamment la connectivité de plus en plus importante des personnes, des programmes et des machines ; la facilité décon- certante avec laquelle les malwares (logiciels mal- veillants) peuvent désormais être trouvés sur inter- net ou générés (et surtout l’argent énorme que tice de service, l’hameçonnage ou le phishing, le Skimmng, l’extorsion (voir encadré page 26). Mais de manière générale, les pratiques de piratage qui continuent de se développer le plus dans le monde sont essentiellement : Le «rançongiciel», contraction de «rançon» et «logiciel» Ils’agitd’unesortedemalware(logicielmalveillant, essentiellement des virus ou des chevaux de Troie «Trojans») qui va bloquer l’ordinateur et réclamer untributfinancierpourdéverrouillerlamachine.Par exemple, leTrojan va bloquer votre PC après s’être installé sur votre PC discrètement comme faisant partie (à votre insu bien sûr) d’une pièce jointe d’un e-mail, d’une carte de vœux, d’un plugin soi-disant nécessaire pour regarder des vidéos, d’un lien internetsurlequelvousallezcliquersansvoussou- cier de ce qui va s’installer, etc. Les attaques sur ou en utilisant les réseaux sociaux notamment Face- book Lesinternautesonttendanceàcliquersurtout(par exemple, fausses cartes de vœux, vidéos, liens internet et histoires surprenantes), se fiant à leurs amis.»... Les pirates poussent ainsi les internautes à installer un malware sans (que ces derniers le sachent), ou les redirigent vers des sites contrefaits mais ressemblant à ceux de Facebook, de leur banque ou leur boite mail, pour ensuite réclamer leurs identifiants, mots de passe, numéros de carte bleu, informations personnelles, .... Par ailleurs, les média sociaux tels que Twitter, Facebook et Linke- dIn sont de plus en plus utilisés par l’entreprise afin d’approcher les clients, de bâtir sa marque de com- merce et de communiquer avec son marché. C’est là une réelle source de menace qui peut endom- mager la réputation ou voler les propriétés intellec- tuelles de l’entreprise. Ces menaces sont souvent facilitées par les attaques par ingénierie sociale (exploiter la naïveté des employés qui partagent encore trop facilement de l’information plus ou Hacking : modes d’emploi et moyens de protection Partant du Mondial de football qui a lieu au Brésil et la grogne l’accompagnant avec les attaques desAnonymous protestantcontrel’injusticeéconomiquedanslepaysorganisateur,ledocteurAnasAbouElKalamnouslivreune réflexion dans le domaine de sa prédilection. Professeur éminent et l’un des meilleurs spécialistes de la sécurité informatique, Abou El Kalam donne aux lecteurs de «L’internaute» un aperçu didactique et des plus pertinents sur les cyber-attaques. La plupart des études s’accordent à dire qu’environ 20 internautes sont victimes de piratage (dans le monde) par seconde, soit plus d’un million et demi de personnes chaque jour. génère l’underground du piratage informatique. Certes on entend de temps à autre parler de hac- kers militants (hacktivists) ou de jeunes étudiants isolés qui veulent se faire reconnaître pour leurs exploits, mais la plus nombreuse et la plus dan- gereuse motivation de piratage reste aujourd’hui l’appât du gain. Au Maroc, les modes opératoires les plus utilisés par les malfrats sont les attaques par déni de jus- Dr. Anas Abou El Kalam Universitaire et président de l’Association marocaine de confiance numérique (AMAN)