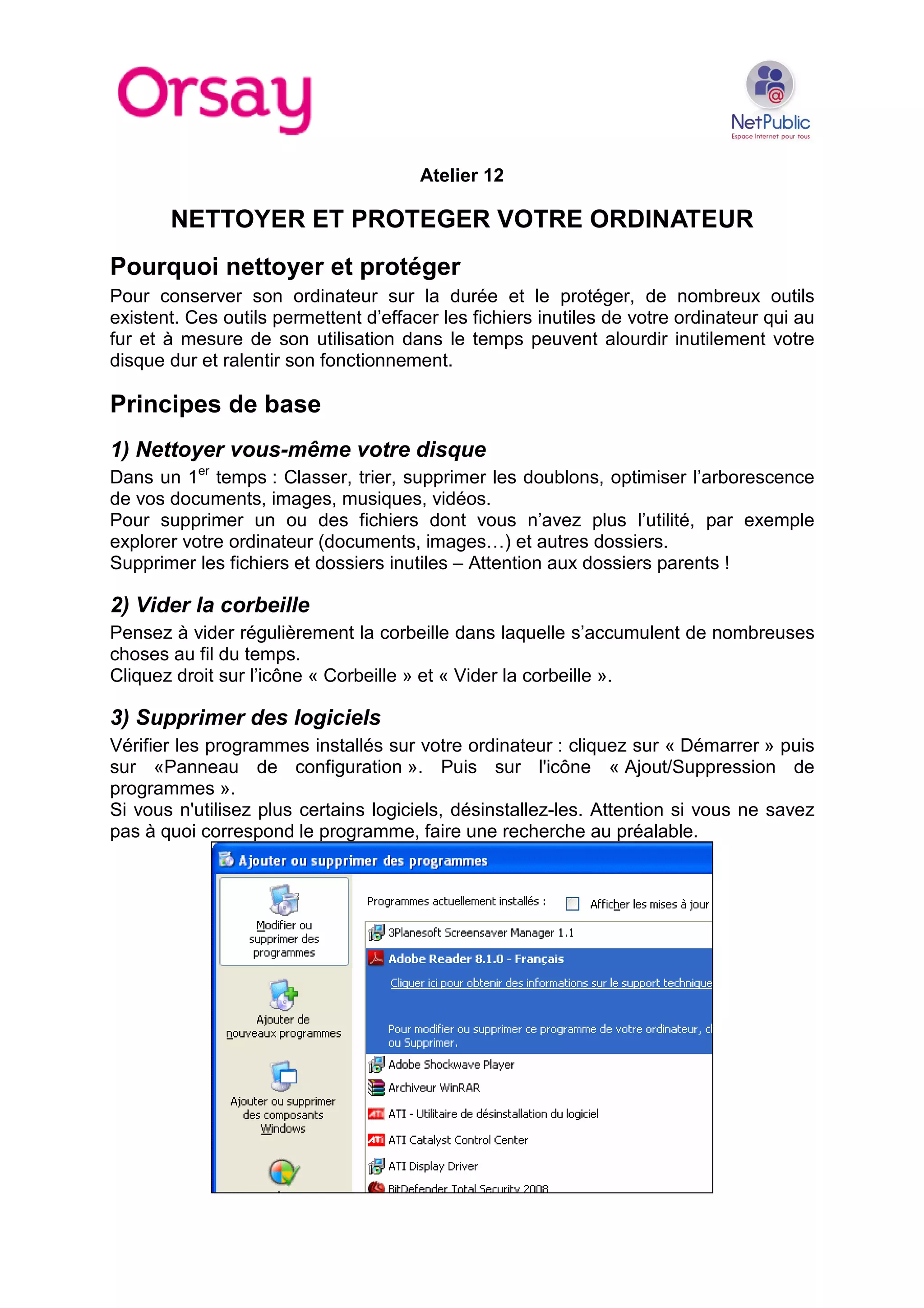

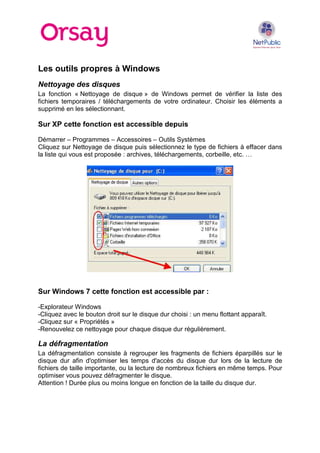

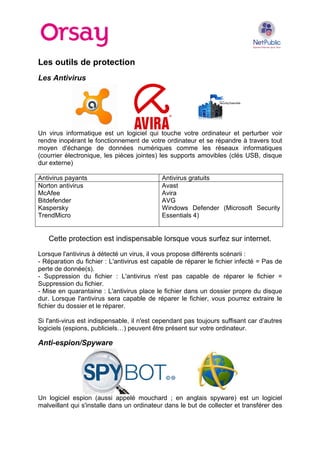

Le document explique l'importance de nettoyer et de protéger son ordinateur pour assurer sa longévité et maintenir son efficacité. Il présente des méthodes pour nettoyer son disque, désinstaller des logiciels inutiles, utiliser des outils comme CCleaner et installer des antivirus et anti-espions pour se protéger contre les menaces en ligne. Enfin, il aborde la nécessité de nettoyer sa session internet et les dangers liés au spam et à l'hameçonnage.