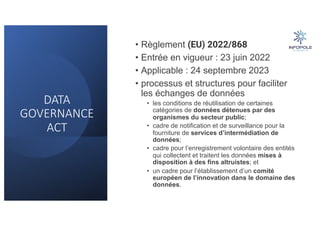

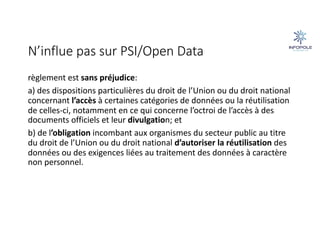

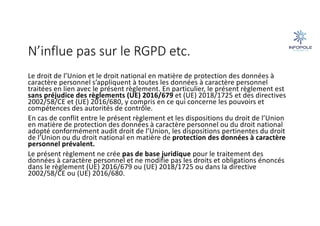

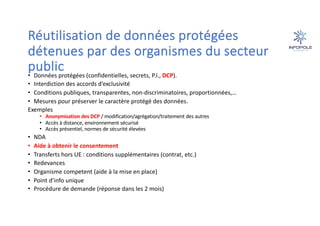

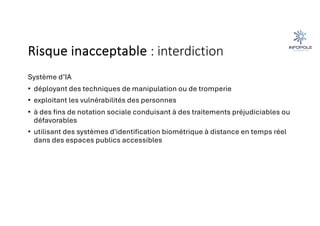

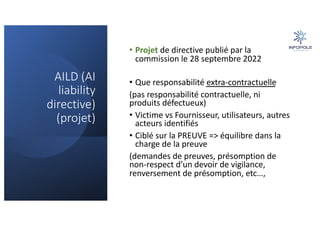

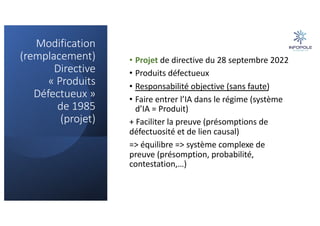

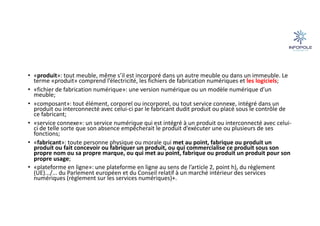

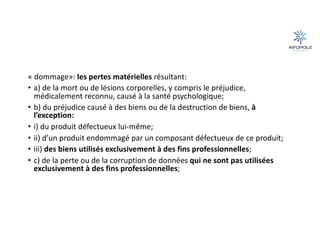

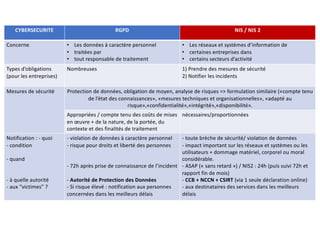

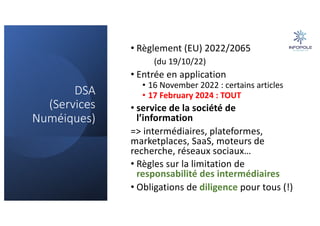

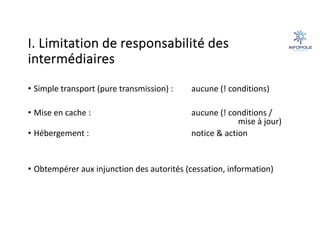

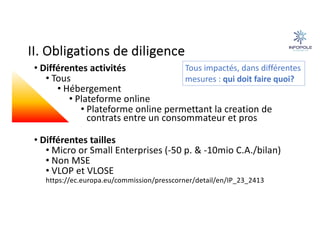

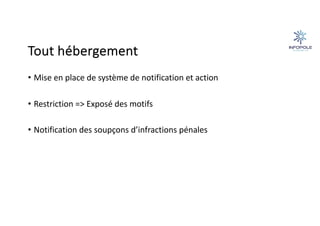

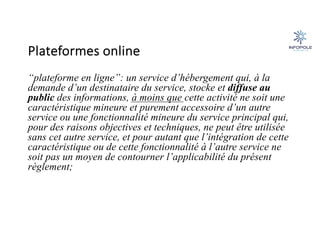

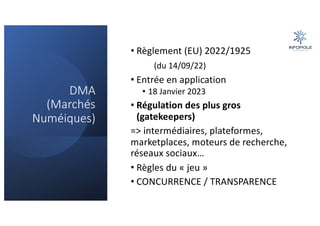

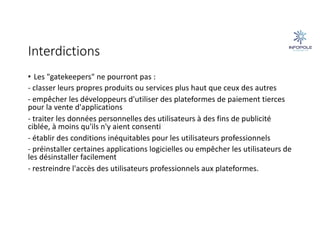

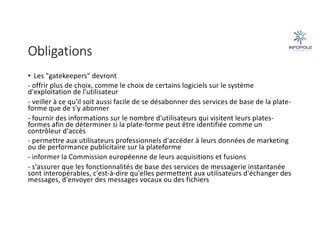

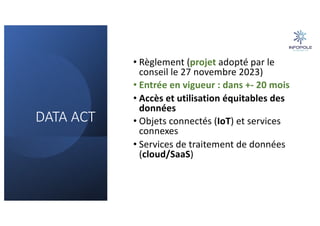

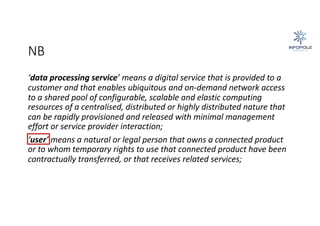

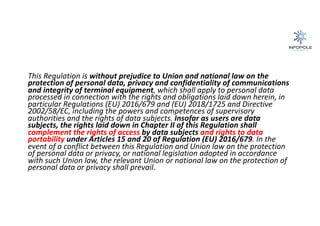

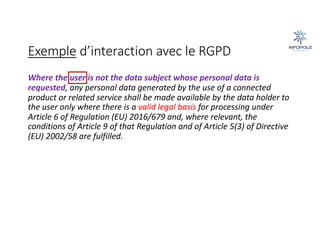

Le document traite des évolutions législatives de 2024, y compris le Digital Services Act (DSA), le Digital Markets Act (DMA), et le Data Governance Act, réglementant les obligations des intermédiaires numériques et des plateformes de services. Il souligne la nécessité de transparence, de protection des utilisateurs et de partage équitable des données, en intégrant les règles sur la responsabilité et la conformité des 'gatekeepers'. Des informations détaillées sont fournies concernant les nouvelles obligations pour les entreprises et les conséquences pour les utilisateurs concernant la protection de leurs données et leur droit à la vie privée.

![Smart Contract… with a killswitch?

‘smart contract’ means a computer program used for the automated

execution of an agreement or part thereof, using a sequence of electronic

data records and ensuring their integrity and the accuracy of their

chronological ordering;

Smart contract for sharing data :

[…]

safe termination and interruption: ensure that a mechanism exists

to terminate the continued execution of transactions: the smart contract

shall include internal functions which can reset or instruct the contract to

stop or interrupt the operation to avoid future (accidental) executions;](https://image.slidesharecdn.com/clu-240123-presentation-240201130858-e16938f8/85/Presentation-Infopole-fait-sa-rentree-29-320.jpg)