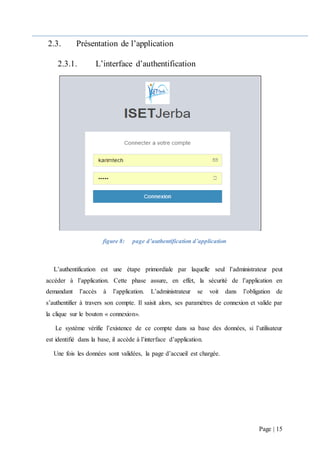

Le document présente le développement d'une application web pour l'Institut Supérieur d'Études Technologiques de Djerba, visant à automatiser la gestion des accès aux laboratoires. Il décrit l'organisme, les enjeux liés à la gestion des données, ainsi que la conception et la réalisation de l'application, en utilisant des outils comme UML, PHP et LAMP. L'application permettra de gérer les utilisateurs et l'historique des accès de manière sécurisée et efficace.