Contenu connexe

Similaire à Webschool du Jura - La cybercriminalité en entreprise (20)

Webschool du Jura - La cybercriminalité en entreprise

- 1. © 2pie 2018

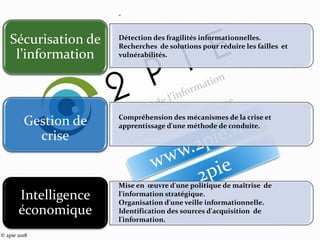

Sécurisation de

l’information

Gestion de

crise

Intelligence

économique

-

Détection des fragilités informationnelles.

Recherches de solutions pour réduire les failles et

vulnérabilités.

Compréhension des mécanismes de la crise et

apprentissage d'une méthode de conduite.

Mise en œuvre d'une politique de maîtrise de

l'information stratégique.

Organisation d'une veille informationnelle.

Identification des sources d'acquisition de

l'information.

- 2. © 2pie 2018

La cybercriminalité

en entreprise

Et si l’humain reprenait le pouvoir ?

- 3. © 2pie 2018

Le patrimoine immatériel

Les menaces

Les mesures de protection

L’humain, mais comment ?

- 4. © 2pie 2018

Le patrimoine immatériel

Les menaces

Les mesures de protection

L’humain, mais comment ?

- 7. © 2pie 2018

Toutes les entreprises sont de plus en plus exposées à des

actes de prédation, qui trouvent leur origine à l’intérieur ou

en dehors de l’Union européenne.

Parmi les principales menaces :

• la fuite d’informations sensibles

• l’espionnage industriel

• la cybercriminalité

- 8. © 2pie 2018

• la R&D

• la stratégie commerciale

• les projets d’acquisition d’entreprise

• le lancement d’un nouveau produit

• les fichiers clients ou fournisseurs

• les données commerciales stratégiques

• les méthodes de prospection commerciale

• les volumes de production

• les taux de marge

• les recettes

• les procédés originaux

• les informations couvertes par des accords de confidentialité ou de non-

concurrence

• les formules mathématiques (algorithmes)

• les avis du conseil d’administration ou de la direction

• un organigramme…

et, plus largement, les savoir-faire et informations commerciales non

divulgués, lesquels constituent des actifs immatériels et confèrent à leur

titulaire un avantage concurrentiel.

ET DES CIBLES …

- 9. © 2pie 2018

L'information stratégique est celle qui permet à l'entreprise de

prendre une part prépondérante, de conquérir des marchés

ou de défendre sa position dans son secteur d'activité.

- 12. © 2pie 2018

Le patrimoine immatériel

Les menaces

Les mesures de protection

L’humain, mais comment ?

- 13. © 2pie 2018

Quel est l’état de la menace ?

Menace élevée (ne l’a jamais autant été).

- Elle est généralisée, comme l’est d’ailleurs l’ensemble du numérique,

- permanente,

- multiforme,

- en croissance exponentielle,

- forte : « 400 à 500 milliards de dollars de préjudice en 2016. On prévoit pour

2020 de l’ordre de 2000 à 3000 milliards de dollars ».

C’est la conséquence inévitable de la numérisation de nos vies professionnelles

et de nos vies privées : du plus social, du plus exposé au plus intime.

L’Etat de la menace

- 14. © 2pie 2018

- Cibles de plus en plus nombreuses :

- transformation numériques des entreprises

- déploiement large des technologies dans le grand public

- Expertise accessible :

- compétences très disponibles.

- structuration mafieuse

-Risques faibles :

- anonymisation,

- absence de traces,

- réponse judiciaire complexe

-Gains importants :

- revente des données CB – 3 à 50 € - personnelles 0.5 à 2 €

- espionnage : millions d’euros

Les causes

- 15. © 2pie 2018

Des infractions totalement spécifiques

Des infractions de droit commun, commises au moyen

de ces nouvelles TIC.

Les infractions commises

- 16. © 2pie 2018

• Crapuleuses : récupération de donnée pour les revendre : données

bancaires, fichiers clients, outils internes, identifiants de

connexion à des sites marchands, etc.

• D’espionnage : captation des informations stratégiques des

entreprises.

• Déstabilisation : vol d’informations pour publication.

• Sabotage : Altération, destruction de données ou du fonctionnement

informatique de l’entreprise

A quelles fins ?

- 17. © 2pie 2018

- Hameçonnage

- Spam

- Virus

- Intrusion

- Déni de service

- Défiguration

- Cryptolocker

- Chantage

- Faux logiciels

- Dénigrement

- Vols de données de l’extérieur

- Vol de données de l’intérieur

- Atteinte à la réputation

- Usurpation d’identité

- Atteinte à la propriété intellectuelle, au secret professionnel, aux droits

d’auteur .

- Fraude au président

- Fraudes au faux virement international (FOVI)

Diverses et variées !

- 18. © 2pie 2018

Points d’entrée :

- mail frauduleux (de plus en plus crédibles).

Hameçonnage (ou phishing)

Technique par laquelle des

personnes malveillantes se font

passer pour de grandes sociétés

ou des organismes financiers

qui vous sont familiers en

envoyant des mèls frauduleux et

récupèrent des mots de passe de

comptes bancaires ou numéros

de cartes de crédit pour

détourner des fonds.

- 22. © 2pie 2018

Cryptolocker

Lorsque ce type de virus est activé sur un ordinateur Windows, il s’installe dans le

répertoire utilisateur, puis ajoute les clés dans la base de registre pour assurer son

lancement à chaque démarrage de la machine.

•Cryptowall

•Locky Ransomware

•Ransomware RSA-4096

•Cerber Ransomware

•CTB-Locker

• Petya

• Wannacry

• Notpetya

•Bad Rabbit

• Wannacrypt

- 24. © 2pie 2018

Cryptolocker

Comment se protéger (enfin essayer !) :

- Sauvegardes

- Mise à jour système

- Prudence avec les pièces jointes

- Antivirus à jour

En cas d’infection :

-Ne pas payer

- Arrêter la propagation

- Désinfection de la machine concernée

-Récupérer des fichiers

- Sensibiliser les collaborateurs

- Signaler l’attaque aux autorités

- 25. © 2pie 2018

La fraude au président consiste aussi en une

collecte d’informations qui passe par de

l’hameçonnage et de l’ingénierie sociale dans

le but de faire virer des sommes de manière

frauduleuse

Fraude au président

- 26. © 2pie 2018

Se méfier ! :

• Un interlocuteur qui n’a pas l’habitude de vous appeler

• L’urgence de la situation

• Le secret et la confidentialité

• La flatterie

• L’intimidation

• double validation des virements,

• listes fermées de comptes tiers et/ou de pays.

Fraude au président (au ministre, au fournisseur)

- 27. © 2pie 2018

FOVI La fraude au faux virement international

(FOVI) consiste aussi en une collecte

d’informations qui passe par de

l’hameçonnage ou de l’intrusion

informatique dans le but de faire virer des

sommes de manière frauduleuse

Sensibiliser au risque

Sensibiliser les employés aux manœuvres d'ingénierie sociale.

Instaurer des procédures de vérification et un système de signatures multiples pour les paiements

internationaux

Renforcer les contrôles sur les paiements vers les destinations à risques : région chinoise de

Wenzhou, de Hong Kong, Grande Bretagne, pays de l'est, états baltes, Chypre, Liechtenstein, Suisse…

Vérifier attentivement (à la lettre près) l'adresse mail du donneur d'ordre : Se méfier des mails

provenant des webmails. com ou gmail

Ne pas fournir vos coordonnées bancaires

Les ordres frauduleux interviennent souvent une veille de week-end ou de jours fériés

- 28. © 2pie 2018

Le patrimoine immatériel

Les menaces

Les mesures de protection

L’humain, mais comment ?

- 29. © 2pie 2018

Seules les entreprises ayant mis en place, selon les termes de la loi, des «

mesures de protection raisonnables » pour garder leurs informations secrètes

pourront efficacement faire valoir leurs droits devant les autorités judiciaires.

Les ressources et les moyens consacrés à cette protection étant de leur seul

ressort, sans davantage de précision dans le texte législatif, il apparaît nécessaire,

pour permettre aux TPE/PME/ETI de mettre en œuvre ce nouveau dispositif, de

les orienter vers des outils pertinents et des bonnes pratiques.

Une protection efficace du secret des affaires suppose en effet l’appropriation

d’une chaîne de valeur composée de trois étapes clés :

• l’identification des informations confidentielles

• leur classification

• l’organisation de leur protection

Loi du 30 juillet 2018

Le secret des affaires

- 33. © 2pie 2018

Le patrimoine immatériel

Les menaces

Les mesures de protection

L’humain, mais comment ?

- 34. © 2pie 2018

La sécurité n’est pas l’affaire

que des RSSI dans l’entreprise

- 35. © 2pie 2018

Négligence et malveillance,

l’humain reste le premier facteur de risque

41% des incidents sont causés par des attaques

externes.

57% sont liées à des erreurs de gestion internes :

administratives, problèmes matériels, données

involontairement divulguées en ligne, etc.

- 37. © 2pie 2018

Le bien-intentionné :

Se conforme aux politiques de sécurité mais prend des décisions « à

l’aveuglette ».

Le complaisant :

Attend que l’entreprise fournisse un environnement de sécurité global et

donc, ne prend aucune responsabilité individuelle pour la sécurité des

données.

Le désabusé-cynique :

Contourne les politiques car il pense que la menace liée à la sécurité est

surestimée et que la sécurité informatique l’empêche de travailler.

Les profils des utilisateurs

Source Proofpoint

- 38. © 2pie 2018

Quels sont les utilisateurs qui cliquent sur les URL douteuses en

entreprise ?

- 10% des employés produisent des clics pouvant occasionner des problèmes

sérieux

- Les « non cadres » sont deux fois plus enclins à cliquer sur des URL douteuses.

- Les attaques sont dirigées vers tous les secteurs d’activités.

Les comportements des utilisateurs

Sur quoi cliquent les utilisateurs ?

- Connectivité sociale.

- Courriers électroniques associés aux réseaux sociaux attirent toujours le clic.

- Commandes ou gains.

- 39. © 2pie 2018

Depuis quel endroit les utilisateurs cliquent-ils ?

90 % des clics sur des URL douteuses sont été exécutés depuis un PC dans 20 %

des cas depuis un ordinateur non protégé par le pare-feu de l’entreprise.

Seuls 10 % des clics sur URL douteuse sont effectués sur des appareils mobiles

alors que 65% des courriers électroniques sont consultés d’abord sur un appareil

de ce type.

Les comportements des utilisateurs

Pourquoi les utilisateurs cliquent-ils ?

Le volume des courriers électroniques influence peu le taux de clics.

La probabilité de cliquer sur des URL douteuses se stabilise à un niveau de 60%.

Les employés recevant régulièrement du courrier malveillant ont besoin de

temps pour en comprendre les enjeux.

- 40. © 2pie 2018

Les comportements des utilisateurs

Quand les utilisateurs cliquent-ils ?

La majorité des messages dangereux est envoyée pendant les heures de travail

Plus d’un utilisateur sur 15 clique sur une URL douteuse plus d’un mois après la

réception du message dans sa boîte.

Les attaques sont déclenchées entre 9h et 10h.

Le jeudi et le vendredi sont les jours les plus touchés par les envois d’URL

douteuses.

- 41. © 2pie 2018

La sécurité est

l’affaire de tous

Trop de sécurité est aussi

problématique que pas assez

Sur quoi doit on appliquer la sécurité

et pourquoi

Décidée en fonction

des risques et

proportionnelle aux enjeux

La sécurité n’est jamais

acquise définitivement,

elle se vit au quotidien

L’entreprise est-elle attractive

pour les cybercriminels ?

La sécurité :

?

La sécurité, c’est d’abord du bon sens

- 42. © 2pie 2018

Le risque

Combinaison de la probabilité d’un évènement et de ses conséquences.

= ( )

42

Risque Vulnérabilité ImpactMenace

- 43. © 2pie 2018

Identifier les

actifs

Apprécier les

vulnérabilités

Connaître

les menaces

Manager les

risques

Définir des

contre-

mesures

Gestion des risques

- 44. © 2pie 2018

Un événement se produit dans un système sociotechnique complexe, divisé en

cinq niveaux qui sont :

- Niveau défenses du système.

- Niveau acteurs.

- Niveau précurseurs / inhibiteurs.

- Niveau encadrement

- Niveau décideurs.

Le modèle de James Reason adapté à la SI

- 45. © 2pie 2018

1 Décideurs

(Stratégie de sécurité

et directives)

2 Encadrement 4 –Acteurs

(Profils des utilisateurs)

3 - Précurseurs

inhibiteurs

(éléments qui étaient

déjà identifiés et qui

n’ont pas été traduits

comme accidentogènes)

5 - Défense du

système

(sécurité logique)

- 47. © 2pie 2018

Un engagement du niveau de la direction générale

Mise en œuvre d’une véritable politique de sécurité

- Moyens techniques.

- Moyens humains.

- Directives

- Procédure d’alerte.

- RETEX.

- Formation, sensibilisation.

Engagement

- 48. © 2pie 2018

- Changement sociologique au sein de

l’entreprise

- Déclaration des erreurs

Confiance

La promotion d’une culture « déclarante

- 49. © 2pie 2018

Subsidiarité

Face à l’accroissement de la remontée d’information généré par ce système, pour

continuer à détecter « le signal utile dans le bruit de fond » les dirigeants doivent

laisser traiter les incidents au bon niveau de responsabilité,

Utiliser le principe de subsidiarité

En s’appuyant sur l’organisation

interne de l’entreprise.

La sécurité n’est donc pas

l’œuvre d’une instance centrale

mais le résultat d’une contribution de

l'ensemble des utilisateurs

- 50. © 2pie 2018

Animation

Animer le système

- Contrôles

- Actions correctrices

Pour maintenir la motivation du personnel à reporter les erreurs en

produisant des effets concrets et perceptibles,

- 51. © 2pie 2018

Révision

L’ajustement

- des seuils de détection d’événements

- diffusion des bonnes pratiques

- Entretien de la dynamique du système

- Eviter le paradoxe des systèmes « ultra-

sûrs » ne générant plus d’incidents.

- 52. © 2pie 2018

La politique de sécurité doit être :

Simple et compréhensible

Facilement réalisable

De maintenance facile

Vérifiable et contrôlable

Adoptable par un personnel préalablement sensibilisé, voire

formé

Propriétés d’une politique de sécurité

- 53. © 2pie 2018

- Réaliser des sauvegardes régulières

- Choisir avec soin ses mots de passe

- Mettre à jour régulièrement les logiciels

- Bien connaître ses utilisateurs et ses prestataires

- Effectuer des sauvegardes régulières

- Sécuriser le ou les accès Wi-Fi

- Être prudent avec les outils nomades

- Protéger les données lors des déplacements

- Être prudent lors de l’utilisation de sa messagerie

- Télécharger ses programmes sur les sites officiels des éditeurs

- Séparer les usages personnels des usages professionnels

Conseils habituels

- 54. © 2pie 2018

Mais aussi :

- Désigner un correspondant/référent pour la sécurité informatique.

- Mettre en place une charte informatique.

- Chiffrer les données stratégiques et vos échanges de ce type d’’information

avec des logiciels de chiffrement.

- Durcir la configuration des postes et utiliser des solutions de sécurité

éprouvées.

- Attention aux fichiers provenant de clés USB.

- Désactiver l’exécution automatique des supports amovibles depuis votre

ordinateur .

- Eteindre les ordinateurs pendant les périodes d’inactivité prolongée.

- Surveiller et monitorer le système en utilisant les journaux d’événements.