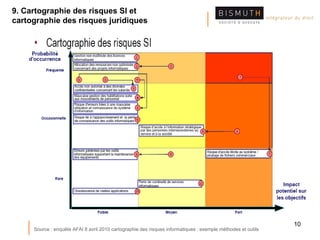

Le document définit le risque comme un événement aléatoire pouvant causer des dommages et souligne l'importance de la gestion des risques dans l'économie numérique, notamment par la sécurisation des systèmes d'information. Il mentionne plusieurs lois relatives à la protection des données et à la lutte contre le terrorisme, ainsi que l'homologation des systèmes d'information comme moyen de garantir la confiance. Enfin, il aborde les enjeux actuels liés à l'e-réputation, au big data, et aux nouvelles technologies.