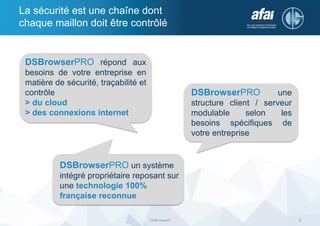

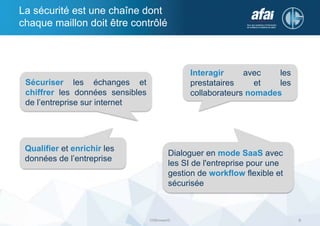

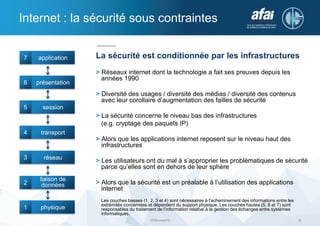

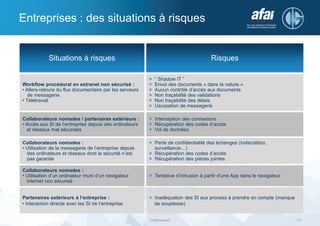

Le document présente les défis de la sécurité sur Internet pour les entreprises, notamment les paradoxes d'utilisation liés à des solutions sécuritaires complexes. DsBrowserPro est une solution sécurisée développée pour répondre aux besoins des entreprises en matière de protection des données, de traçabilité et de flexibilité. Elle vise à concilier sécurité et simplicité à travers une infrastructure adaptable et des fonctionnalités modulables.