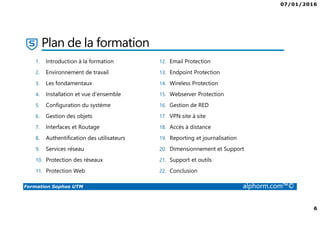

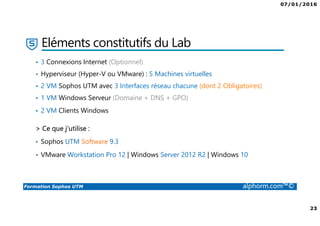

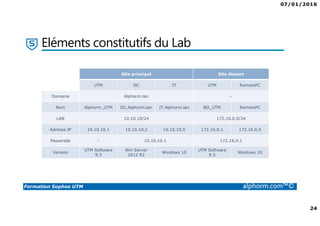

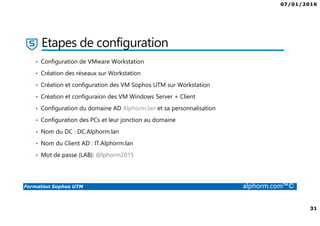

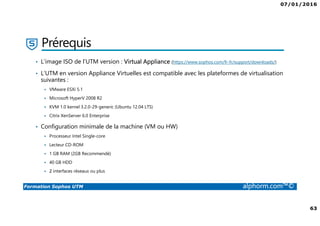

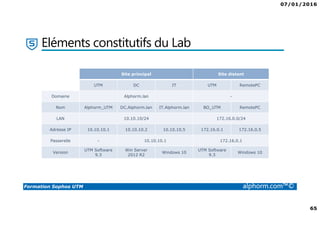

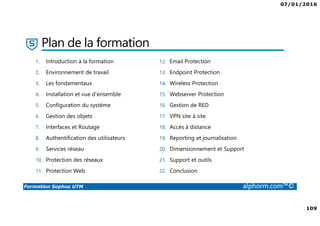

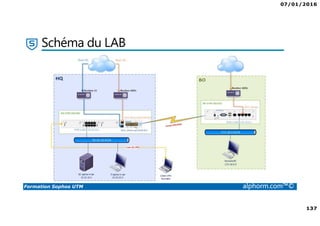

La formation Sophos UTM vise à enseigner le déploiement et la configuration des solutions de sécurité Sophos dans les réseaux. Elle comprend une présentation des produits, des ateliers pratiques, et des cas d'utilisation concrets. Le public ciblé inclut les administrateurs et les ingénieurs en sécurité, avec un accent sur les compétences en protocoles réseau et en virtualisation.