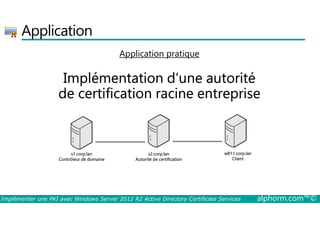

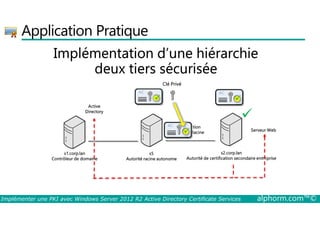

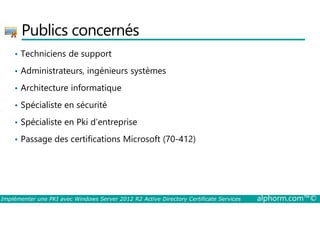

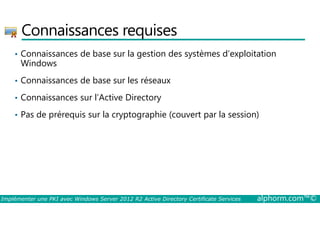

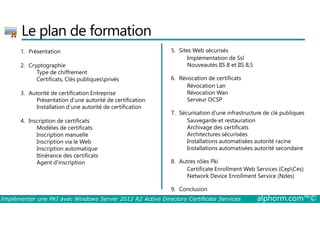

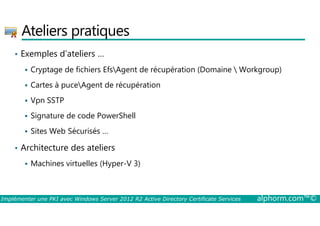

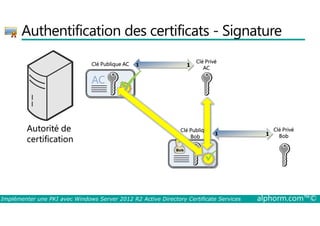

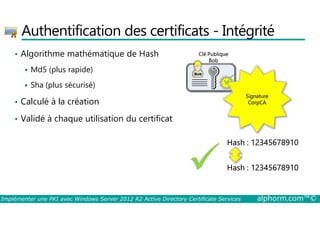

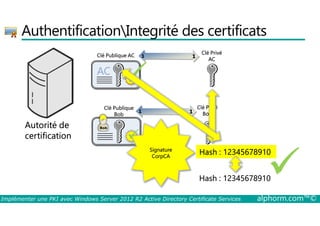

Le document présente une formation sur l'implémentation d'une infrastructure à clés publiques (PKI) avec Windows Server 2012 R2, animée par Patrick Izzo, un formateur technique indépendant. Il aborde les concepts fondamentaux de la cryptographie, les composants de la PKI et les pratiques nécessaires à la sécurisation des systèmes d'information. Le contenu inclut des ateliers pratiques et des connaissances prérequises pour les professionnels concernés par la sécurité informatique.

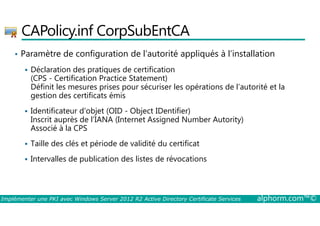

![CAPolicy.inf

Paramètre de configuration de l’autorité appliqués à l’installation et

lors du renouvellement du certificat de l’autorité de certification

[Version]

Signature= $Windows NT$

[Certsrv_Server]

RenewalKeyLength=2048

RenewalValidityPeriodUnits=20

RenewalValidityPeriod=years

Doit être placé dans le dossier %windir%

Implémenter une PKI avec Windows Server 2012 R2 Active Directory Certificate Services alphorm.com™©](https://image.slidesharecdn.com/alphorm-141020034718-conversion-gate02/85/Alphorm-com-Formation-Implementer-une-PKI-avec-ADCS-2012-R2-54-320.jpg)