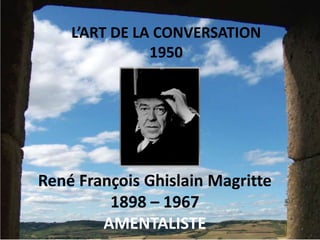

L'art de la conversation René Magritte- Amentaliste

•Télécharger en tant que PPTX, PDF•

0 j'aime•4,822 vues

Sur la toile coexiste ce que ne coexiste pas hors d'elle. Au bout du processus de sa recherche, le mystère.

Signaler

Partager

Signaler

Partager

Recommandé

Windows Service Hardening

Bryan Owen of OSIsoft at S4x15 OTDay.

Bryan shows how to harden a Windows Services generically and then specifically to a service used by OSIsoft's PI Server

IT Infrastrucutre Security

The document discusses various information security threats and countermeasures across infrastructure, systems, databases, and networks. It describes threats like viruses, worms, Trojans, SQL injection, and denial of service attacks. It also explains associated countermeasures like firewalls, intrusion detection, input validation, log monitoring, and defense in depth.

Probability and statistics assignment help

The document provides solutions to 5 questions related to probability and statistics for computer science.

Question 1 involves calculating the number of ways an inspector can choose 3 batteries from a carton, including the probabilities of getting defective batteries. Question 2 deals with the probability of letters reaching their destination within 3 days. Question 3 is about the probabilities of two firms getting a project based on whether they bid or not. Question 4 calculates probabilities related to drawing colored balls from an urn. Question 5 finds the probability of certain outcomes occurring in independent trials.

CIA Triad in Data Governance, Information Security, and Privacy: Its Role and...

According to Technavio's latest market research report, the data security market value will grow by $2.85 Billion during 2021-2025.

To secure their data, organizations can use the CIA triad, a data security model developed to help the data security market and people deal with various IT security parts.

The webinar covers

• Overview Of CIA

• Description of Data Governance vs Information Security vs Privacy

• Relationship of CIA to Data Governance

• Relationship of CIA to Information Security

• Relationship of CIA to Privacy

• How to Implement and Maintain the CIA model (e.g., PDCA, etc.)

Presenters:

Anthony English

Our presenter for this webinar is Anthony English, one of the top cybersecurity professionals in Atlantic Canada with extensive Canadian and International experience in cybersecurity covering risk assessment, management, mitigation, security testing, business continuity, information security management systems, architecture security reviews, project security, security awareness, lectures, presentations and standards-based compliance.

Date: November 17, 2021

-------------------------------------------------------------------------------

Find out more about ISO training and certification services

Training: https://pecb.com/whitepaper/iso-27001-information-technology--security-techniques-information-security--management-systems---requirements

https://pecb.com/en/education-and-certification-for-individuals/iso-iec-27701

Webinars: https://pecb.com/webinars

Articles: https://pecb.com/article

Whitepapers: https://pecb.com/whitepaper

-------------------------------------------------------------------------------

For more information about PECB:

Website: https://pecb.com/

LinkedIn: https://www.linkedin.com/company/pecb/

Facebook: https://www.facebook.com/PECBInternational/

Slideshare: http://www.slideshare.net/PECBCERTIFICATION

Youtube video: https://youtu.be/eA8uQhdLZpw

Website link: https://pecb.com/

Privileged Access Management - 2016

Privileged access refers to system permissions that allow overriding of controls and accessing sensitive information. Privileged accounts have special permissions that can significantly impact an organization's systems and databases. Proper management of privileged access is needed, including monitoring passwords, logging activity, and ensuring access is traceable to individual users. This is the goal of Privileged Access Management (PAM).

Système de détection d'intrusion (Intrusion Detection System)

Un système de détection d'intrusion, (ou IDS pour Intrusion detection system), tente de découvrir ces exploits illégaux commis sur le système en s’appuyant sur une norme. Si les activités s’éloignent de la norme, l’IDS lance une alerte.

Recommandé

Windows Service Hardening

Bryan Owen of OSIsoft at S4x15 OTDay.

Bryan shows how to harden a Windows Services generically and then specifically to a service used by OSIsoft's PI Server

IT Infrastrucutre Security

The document discusses various information security threats and countermeasures across infrastructure, systems, databases, and networks. It describes threats like viruses, worms, Trojans, SQL injection, and denial of service attacks. It also explains associated countermeasures like firewalls, intrusion detection, input validation, log monitoring, and defense in depth.

Probability and statistics assignment help

The document provides solutions to 5 questions related to probability and statistics for computer science.

Question 1 involves calculating the number of ways an inspector can choose 3 batteries from a carton, including the probabilities of getting defective batteries. Question 2 deals with the probability of letters reaching their destination within 3 days. Question 3 is about the probabilities of two firms getting a project based on whether they bid or not. Question 4 calculates probabilities related to drawing colored balls from an urn. Question 5 finds the probability of certain outcomes occurring in independent trials.

CIA Triad in Data Governance, Information Security, and Privacy: Its Role and...

According to Technavio's latest market research report, the data security market value will grow by $2.85 Billion during 2021-2025.

To secure their data, organizations can use the CIA triad, a data security model developed to help the data security market and people deal with various IT security parts.

The webinar covers

• Overview Of CIA

• Description of Data Governance vs Information Security vs Privacy

• Relationship of CIA to Data Governance

• Relationship of CIA to Information Security

• Relationship of CIA to Privacy

• How to Implement and Maintain the CIA model (e.g., PDCA, etc.)

Presenters:

Anthony English

Our presenter for this webinar is Anthony English, one of the top cybersecurity professionals in Atlantic Canada with extensive Canadian and International experience in cybersecurity covering risk assessment, management, mitigation, security testing, business continuity, information security management systems, architecture security reviews, project security, security awareness, lectures, presentations and standards-based compliance.

Date: November 17, 2021

-------------------------------------------------------------------------------

Find out more about ISO training and certification services

Training: https://pecb.com/whitepaper/iso-27001-information-technology--security-techniques-information-security--management-systems---requirements

https://pecb.com/en/education-and-certification-for-individuals/iso-iec-27701

Webinars: https://pecb.com/webinars

Articles: https://pecb.com/article

Whitepapers: https://pecb.com/whitepaper

-------------------------------------------------------------------------------

For more information about PECB:

Website: https://pecb.com/

LinkedIn: https://www.linkedin.com/company/pecb/

Facebook: https://www.facebook.com/PECBInternational/

Slideshare: http://www.slideshare.net/PECBCERTIFICATION

Youtube video: https://youtu.be/eA8uQhdLZpw

Website link: https://pecb.com/

Privileged Access Management - 2016

Privileged access refers to system permissions that allow overriding of controls and accessing sensitive information. Privileged accounts have special permissions that can significantly impact an organization's systems and databases. Proper management of privileged access is needed, including monitoring passwords, logging activity, and ensuring access is traceable to individual users. This is the goal of Privileged Access Management (PAM).

Système de détection d'intrusion (Intrusion Detection System)

Un système de détection d'intrusion, (ou IDS pour Intrusion detection system), tente de découvrir ces exploits illégaux commis sur le système en s’appuyant sur une norme. Si les activités s’éloignent de la norme, l’IDS lance une alerte.

Search Engine Skills for Workplace Investigators

Whether you are investigating fraud, harassment or other misconduct, solid online research skills can serve you well. The internet is a valuable resource for finding information and evidence to support your case, and it’s important to stay up to date on its use and limitations.

Join Cynthia Hetherington, investigation expert, trainer and founder of Hetherington Group, as she explores techniques and tools for getting the information you need online.

La protection de données, La classification un premier pas

La classification de données est une problématique répandue dans le monde scientifique car elle est à l’origine de nombreuses applications. Aujourd’hui on la rencontre dans des domaines très variés, tel que le domaine médical, industriel et celui de la sécurité. Dans ce dernier domaine, on pourra citer les applications militaires, les accès sécurisés à l’information gouvernementale et à l’information confidentielle des grandes compagnies et même les PMEs. A travers cette conférence, nous proposons un modèle pour la classification des données au niveau de l’entreprise tunisienne en fonction de leur niveau de criticité. Ladite classification aidera à déterminer les contrôles de sécurité de base pour la protection des données.

Cloud-Enabled: The Future of Endpoint Security

As the cost and complexity of deploying and maintaining on-premises security continues to rise, many endpoint security providers have embraced the cloud as the ideal way to deliver their solutions. Yet, incorporating cloud services into legacy architectures limits their ability to fully engage the tremendous power the cloud offers.

CrowdStrike Falcon recognized the value of cloud-delivery from the beginning, developing architecture built from the ground up to take full advantage of the cloud. CrowdStrike’s cloud-powered endpoint security not only ensures rapid deployment and infinite scalability, it increases your security posture by enabling real-time advanced threat protection across even the largest, distributed enterprises.

In this CrowdCast, Jackie Castelli, Sr. Product Manager will discuss:

•The advantages of endpoint protection purpose-built for the cloud – why it allows you to take full advantage of the cloud’s power

•The common concerns organizations face when evaluating cloud-based endpoint security - can privacy and control be assured?

•Real-world examples demonstrating the unique advantages offered by CrowdStrike Falcon’s innovative cloud-powered platform

Cyber Threat Intelligence

Cyber Threat Intelligence is a process in which information from different sources is collected, then analyzed to identify and detect threats against any environment. The information collected could be evidence-based knowledge that could support the context, mechanism, indicators, or implications about an already existing threat against an environment, and/or the knowledge about an upcoming threat that could potentially affect the environment. Credit: Marlabs Inc

Sécurité informatique - Etat des menaces

Revue des différents types de menaces informatiques, analyse de l'évolution des attaques informatiques, étude de cas avec WannaCry, psychologie du marché de la sécurité informatique, évolution de la réglementation

Security Consulting Methodology

The document outlines a methodology for security management training. It discusses defining the project scope, gathering information through document reviews and interviews, analyzing security risks, developing recommendations, and documenting the process. The methodology is intended to provide a proven, repeatable framework for assessing security and delivering actionable results.

Sandbox technology

Étudier les solutions de Sandboxing disponibles sur le marché et établir des recommandations et bonnes pratiques de solutions de détection proactive de menaces avancées.

How to assess and manage cyber risk

1) Risk assessment is the foundation of any security program and can help organizations avoid significant fines and penalties in the event of a data breach or audit findings.

2) A risk analysis involves identifying threats, vulnerabilities, and risks; assessing current security measures; determining the likelihood and impact of risks; and identifying security measures to address risks.

3) Tools and frameworks like NIST, HIPAA, OCTAVE, and those from CompTIA, DHS, and HHS can help organizations conduct thorough and effective risk analyses.

Guide de cybersécurité

Cybermalveillance.gouv.fr, groupement d’intérêt public qui assiste les victimes de cyberattaques et Bpifrance partenaire des entreprises, puiblient un guide pratique adapté aux entrepreneurs afin de leur donner les clefs pour se prémunir du risque de cyberattaques et les aider à savoir y faire face.

Endpoint Detection & Response - FireEye

This document summarizes a presentation given by Ranjit Sawant of FireEye. The presentation covered the following key points:

1) Attackers are increasingly leveraging COVID-19 themes in cyber attacks, with malicious emails related to COVID-19 increasing fourfold in March 2020. However, these emails still represent a small percentage of overall malicious emails detected.

2) FireEye Endpoint Security provides capabilities to detect and respond to advanced threats, going beyond just malware to track indicators of compromise, behavior, and attacker techniques across the attack lifecycle.

3) The presentation included a war story example of how FireEye Endpoint Security was used to investigate and respond to a sophisticated nation-state attacker targeting an Asian bank.

Alphorm.com Formation Wallix Bastion : Le Guide du Débutant

Cette Formation vous permet de découvrir et de prendre en main la solution WALLIX Bastion. C’est une solution très connue dans le monde de traçabilité. Elle offre les moyens nécessaires d’appréhender les concepts et les fonctionnalités de base pour un déploiement dans une architecture classique qui est la plus utilisé et la plus commun dans ce type de solution. Cette formation se base plus sur l’aspect pratique avec un lab qui donne une vue réelle sur la solution

Sensibilisation sur la cybersécurité

La sensibilisation à la cybersécurité permet de transformer vos utilisateurs en cyber héros, capables d'identifier et de déjouer les cyber menaces. Elle favorise également l'adoption d'une attitude sécuritaire et une culture qui priorise la protection des données de votre organisation.

Patch and Vulnerability Management

This document discusses patch and vulnerability management. It begins with an agenda that covers why patch management matters, its relationship to risk management and penetration testing, how to implement patch and vulnerability management, establish metrics, plan ahead, and draw conclusions. It then discusses key aspects of patch and vulnerability management including monitoring vulnerabilities, establishing priorities, managing knowledge of vulnerabilities and patches, testing patches, implementing patches, verifying implementation, and improving the process. The goal is to reduce risk by addressing vulnerabilities through a structured patch management program.

Gestion des vulnérabilités dans l'IoT

Gestion des vulnérabilités dans l'Internet des Objets : comment atteindre la cyber-résilience ?

Objectif : Être résilient « by design » face à de nouvelles vulnérabilités, en intégrant la gestion des vulnérabilités dans la maintenance du constructeur.

Cybersécurité - Directives Régionales et Lois Nationales

Cette présentation est relative aux directives régionales et aux lois en relation avec la Cybersécurité et la Protection des données personnelles en Afrique.

Test d'intrusion, méthodologie et cas concret - Dominique Climenti, Kyos

Swiss Grade Security - 3 octobre 2017 - Lausanne

Découvrez le concept des tests d'intrusion, éléments indispensables à la protection des données d'un système d'information. Rentrez dans le détail avec un cas concret de test d'intrusion sur une plateforme protégée par la solution de Cloud de haute sécurité CerberHost !

Cyber security specialist performance appraisal

Cyber security specialist job description,Cyber security specialist goals & objectives,Cyber security specialist KPIs & KRAs,Cyber security specialist self appraisal

Insider Threats Detection in Cloud using UEBA

Lucas Ko presented on detecting insider threats in the cloud using User and Entity Behavior Analytics (UEBA). The system collects Google Drive access logs and the directory tree structure to build a collaborative filtering recommendation model. It detects anomalies by measuring file proximity scores based on access behaviors and flagging uncommon cross-group access. The system was able to identify high-risk users improperly collecting files, compromised accounts, and a shared account being abused in case studies.

Comment comment engager une véritable conversation 1 à-1 avec tous vos clie...

Dans un monde où les communications augmentent de façon exponentielle, il est impératif de demeurer pertinent lorsque que vous communiquez avec vos clients.

Les jours où l’on pouvait envoyer un courriel de masse à toute la base de données sont révolus. Les médias sociaux sont devenus le moyen de communication privilégié pour entretenir une conversation 1-à-1 avec ses clients.

Mais comment demeurer pertinent et réussir à envoyer son message au bon moment, à des millions de clients en même temps?

Comment utiliser le volume gigantesque de données récupérées sur vos clients afin de créer un message personnalisé et de l’envoyer sur le canal de communication préféré de vos clients? La réponse est simple… grâce aux technologies du Marketing Automatisé!

Contenu connexe

Tendances

Search Engine Skills for Workplace Investigators

Whether you are investigating fraud, harassment or other misconduct, solid online research skills can serve you well. The internet is a valuable resource for finding information and evidence to support your case, and it’s important to stay up to date on its use and limitations.

Join Cynthia Hetherington, investigation expert, trainer and founder of Hetherington Group, as she explores techniques and tools for getting the information you need online.

La protection de données, La classification un premier pas

La classification de données est une problématique répandue dans le monde scientifique car elle est à l’origine de nombreuses applications. Aujourd’hui on la rencontre dans des domaines très variés, tel que le domaine médical, industriel et celui de la sécurité. Dans ce dernier domaine, on pourra citer les applications militaires, les accès sécurisés à l’information gouvernementale et à l’information confidentielle des grandes compagnies et même les PMEs. A travers cette conférence, nous proposons un modèle pour la classification des données au niveau de l’entreprise tunisienne en fonction de leur niveau de criticité. Ladite classification aidera à déterminer les contrôles de sécurité de base pour la protection des données.

Cloud-Enabled: The Future of Endpoint Security

As the cost and complexity of deploying and maintaining on-premises security continues to rise, many endpoint security providers have embraced the cloud as the ideal way to deliver their solutions. Yet, incorporating cloud services into legacy architectures limits their ability to fully engage the tremendous power the cloud offers.

CrowdStrike Falcon recognized the value of cloud-delivery from the beginning, developing architecture built from the ground up to take full advantage of the cloud. CrowdStrike’s cloud-powered endpoint security not only ensures rapid deployment and infinite scalability, it increases your security posture by enabling real-time advanced threat protection across even the largest, distributed enterprises.

In this CrowdCast, Jackie Castelli, Sr. Product Manager will discuss:

•The advantages of endpoint protection purpose-built for the cloud – why it allows you to take full advantage of the cloud’s power

•The common concerns organizations face when evaluating cloud-based endpoint security - can privacy and control be assured?

•Real-world examples demonstrating the unique advantages offered by CrowdStrike Falcon’s innovative cloud-powered platform

Cyber Threat Intelligence

Cyber Threat Intelligence is a process in which information from different sources is collected, then analyzed to identify and detect threats against any environment. The information collected could be evidence-based knowledge that could support the context, mechanism, indicators, or implications about an already existing threat against an environment, and/or the knowledge about an upcoming threat that could potentially affect the environment. Credit: Marlabs Inc

Sécurité informatique - Etat des menaces

Revue des différents types de menaces informatiques, analyse de l'évolution des attaques informatiques, étude de cas avec WannaCry, psychologie du marché de la sécurité informatique, évolution de la réglementation

Security Consulting Methodology

The document outlines a methodology for security management training. It discusses defining the project scope, gathering information through document reviews and interviews, analyzing security risks, developing recommendations, and documenting the process. The methodology is intended to provide a proven, repeatable framework for assessing security and delivering actionable results.

Sandbox technology

Étudier les solutions de Sandboxing disponibles sur le marché et établir des recommandations et bonnes pratiques de solutions de détection proactive de menaces avancées.

How to assess and manage cyber risk

1) Risk assessment is the foundation of any security program and can help organizations avoid significant fines and penalties in the event of a data breach or audit findings.

2) A risk analysis involves identifying threats, vulnerabilities, and risks; assessing current security measures; determining the likelihood and impact of risks; and identifying security measures to address risks.

3) Tools and frameworks like NIST, HIPAA, OCTAVE, and those from CompTIA, DHS, and HHS can help organizations conduct thorough and effective risk analyses.

Guide de cybersécurité

Cybermalveillance.gouv.fr, groupement d’intérêt public qui assiste les victimes de cyberattaques et Bpifrance partenaire des entreprises, puiblient un guide pratique adapté aux entrepreneurs afin de leur donner les clefs pour se prémunir du risque de cyberattaques et les aider à savoir y faire face.

Endpoint Detection & Response - FireEye

This document summarizes a presentation given by Ranjit Sawant of FireEye. The presentation covered the following key points:

1) Attackers are increasingly leveraging COVID-19 themes in cyber attacks, with malicious emails related to COVID-19 increasing fourfold in March 2020. However, these emails still represent a small percentage of overall malicious emails detected.

2) FireEye Endpoint Security provides capabilities to detect and respond to advanced threats, going beyond just malware to track indicators of compromise, behavior, and attacker techniques across the attack lifecycle.

3) The presentation included a war story example of how FireEye Endpoint Security was used to investigate and respond to a sophisticated nation-state attacker targeting an Asian bank.

Alphorm.com Formation Wallix Bastion : Le Guide du Débutant

Cette Formation vous permet de découvrir et de prendre en main la solution WALLIX Bastion. C’est une solution très connue dans le monde de traçabilité. Elle offre les moyens nécessaires d’appréhender les concepts et les fonctionnalités de base pour un déploiement dans une architecture classique qui est la plus utilisé et la plus commun dans ce type de solution. Cette formation se base plus sur l’aspect pratique avec un lab qui donne une vue réelle sur la solution

Sensibilisation sur la cybersécurité

La sensibilisation à la cybersécurité permet de transformer vos utilisateurs en cyber héros, capables d'identifier et de déjouer les cyber menaces. Elle favorise également l'adoption d'une attitude sécuritaire et une culture qui priorise la protection des données de votre organisation.

Patch and Vulnerability Management

This document discusses patch and vulnerability management. It begins with an agenda that covers why patch management matters, its relationship to risk management and penetration testing, how to implement patch and vulnerability management, establish metrics, plan ahead, and draw conclusions. It then discusses key aspects of patch and vulnerability management including monitoring vulnerabilities, establishing priorities, managing knowledge of vulnerabilities and patches, testing patches, implementing patches, verifying implementation, and improving the process. The goal is to reduce risk by addressing vulnerabilities through a structured patch management program.

Gestion des vulnérabilités dans l'IoT

Gestion des vulnérabilités dans l'Internet des Objets : comment atteindre la cyber-résilience ?

Objectif : Être résilient « by design » face à de nouvelles vulnérabilités, en intégrant la gestion des vulnérabilités dans la maintenance du constructeur.

Cybersécurité - Directives Régionales et Lois Nationales

Cette présentation est relative aux directives régionales et aux lois en relation avec la Cybersécurité et la Protection des données personnelles en Afrique.

Test d'intrusion, méthodologie et cas concret - Dominique Climenti, Kyos

Swiss Grade Security - 3 octobre 2017 - Lausanne

Découvrez le concept des tests d'intrusion, éléments indispensables à la protection des données d'un système d'information. Rentrez dans le détail avec un cas concret de test d'intrusion sur une plateforme protégée par la solution de Cloud de haute sécurité CerberHost !

Cyber security specialist performance appraisal

Cyber security specialist job description,Cyber security specialist goals & objectives,Cyber security specialist KPIs & KRAs,Cyber security specialist self appraisal

Insider Threats Detection in Cloud using UEBA

Lucas Ko presented on detecting insider threats in the cloud using User and Entity Behavior Analytics (UEBA). The system collects Google Drive access logs and the directory tree structure to build a collaborative filtering recommendation model. It detects anomalies by measuring file proximity scores based on access behaviors and flagging uncommon cross-group access. The system was able to identify high-risk users improperly collecting files, compromised accounts, and a shared account being abused in case studies.

Tendances (20)

La protection de données, La classification un premier pas

La protection de données, La classification un premier pas

Alphorm.com Formation Wallix Bastion : Le Guide du Débutant

Alphorm.com Formation Wallix Bastion : Le Guide du Débutant

Cybersécurité - Directives Régionales et Lois Nationales

Cybersécurité - Directives Régionales et Lois Nationales

Test d'intrusion, méthodologie et cas concret - Dominique Climenti, Kyos

Test d'intrusion, méthodologie et cas concret - Dominique Climenti, Kyos

En vedette

Comment comment engager une véritable conversation 1 à-1 avec tous vos clie...

Dans un monde où les communications augmentent de façon exponentielle, il est impératif de demeurer pertinent lorsque que vous communiquez avec vos clients.

Les jours où l’on pouvait envoyer un courriel de masse à toute la base de données sont révolus. Les médias sociaux sont devenus le moyen de communication privilégié pour entretenir une conversation 1-à-1 avec ses clients.

Mais comment demeurer pertinent et réussir à envoyer son message au bon moment, à des millions de clients en même temps?

Comment utiliser le volume gigantesque de données récupérées sur vos clients afin de créer un message personnalisé et de l’envoyer sur le canal de communication préféré de vos clients? La réponse est simple… grâce aux technologies du Marketing Automatisé!

René Magritte

René Magritte fue un pintor surrealista belga conocido por sus imágenes enigmáticas que cuestionaban la relación entre los objetos pintados y la realidad. Magritte creó cuadros con yuxtaposiciones caprichosas de objetos cotidianos en contextos inusuales para explorar la naturaleza de la percepción y la representación. Su obra influyó en el movimiento surrealista con su enfoque conceptual del arte y su uso de la magia de lo cotidiano.

René magritte

René Magritte foi um pintor surrealista belga do século XX que explorou imagens aparentemente realistas mas impossíveis através de símbolos recorrentes. Sua obra mais famosa é "The Son of Man" que representa uma figura com uma maçã sobre o rosto sugerindo que o que vemos esconde outra coisa. Magritte teve uma vida marcada pela morte de sua mãe quando jovem e se envolveu com o movimento surrealista em Paris.

René magritte power point

René Magritte fue un pintor surrealista belga nacido en 1898 que es conocido por sus cuadros enigmáticos que juegan con la percepción visual. Comenzó su carrera en los años 1920 y fue influenciado por el surrealismo de Giorgio de Chirico. Algunas de sus obras más famosas incluyen La traición de las imágenes, que representa una pipa con la leyenda "Esto no es una pipa", cuestionando la relación entre las imágenes y lo que representan. Magritte continuó explorando temas

Rene magritte surrealismo

René Magritte fue un pintor surrealista belga que comenzó sus estudios de arte en 1910. En 1922, la pintura "Canción de amor" de Giorgio de Chirico lo impresionó y desde entonces su obra se basó en este pintor. Magritte se estableció en París en 1927 donde trabajó con otros artistas surrealistas como Breton, Arp y Dalí. Sus pinturas se caracterizaron por juegos de duplicaciones, ausencias y representaciones dentro de representaciones que exploraban los límites de la percepción. Aunque mant

Presentacion de Orlando

Orlando es la sede del condado de Orange en Florida. Tiene un clima subtropical y es conocida por sus atracciones turísticas como Walt Disney World y Universal Studios. También alberga equipos profesionales como los Orlando Magic de baloncesto y el Orlando FC de fútbol, así como importantes empresas e instituciones educativas como la Universidad Central de Florida.

Vuelo Del Alma

Este documento anima al lector a no rendirse cuando las cosas se ponen difíciles y a dejar que su alma vuele libremente. Aconseja cerrar los ojos para dejar que los pensamientos vuelen a lugares de amor y ver con ojos de amor incluso lo negativo, ya que todo es pasajero. Finalmente, insta al lector a no quedarse a mitad del camino porque algo lo espera más adelante.

Plantillaimpress

Este documento describe cómo crear plantillas y menús interactivos en PowerPoint. Explica cómo personalizar plantillas mediante la adición de campos de fecha, hora, autor y número de página en la vista del documento maestro. También cubre cómo guardar la plantilla personalizada y abrir nuevos documentos basados en ella, y cómo crear un menú interactivo vinculando objetos a diapositivas específicas.

Les Français et les mesures anti-tabac du gouvernement - OpinionWay pour Met...

Les Français et les mesures anti-tabac du gouvernement - OpinionWay pour Metro - Septembre 2014

Virtualización

El documento describe las notas de una reunión del grupo de usuarios de Mac de Valencia. La segunda reunión se centrará en la virtualización, explicando qué es, cómo funciona y las diferentes opciones disponibles como Boot Camp, VirtualBox y VMware Fusion. Se mostrará una demostración y se cerrará con la discusión del disco del mes.

Terremoto

El documento proporciona instrucciones sobre cómo sobrevivir a un terremoto o derrumbe de edificios. Explica que es más seguro acostarse al lado de muebles grandes y pesados en lugar de debajo de ellos, ya que esto crea un "triángulo de vida" que protege del derrumbe. También recomienda salir de vehículos y edificios de madera si es posible, y evitar escaleras y puertas durante un sismo. El objetivo es que esta información se comparta para ayudar a salvar vidas.

Newton & Demarchelier

Helmuth Newton fue un fotógrafo alemán nacido en 1920 conocido por sus fotos glamorosas y seductoras de mujeres bellas en ambientes lujosos, algunas de las cuales se han convertido en imágenes icónicas del siglo XX. Patrick Demarchelier es un reconocido fotógrafo francés de moda desde los años 1970 cuyas fotos han aparecido en portadas de revistas como Vogue, Rolling Stone y Elle. Fue el fotógrafo oficial de la princesa Diana luego de retratarla por primera vez en 1989

Fotógrafos contemporáneos

Richard Avedon fue un fotógrafo estadounidense reconocido por su trabajo en moda y retratos durante los años 1950-1970. Se convirtió en Jefe de Fotografía de Harper's Bazaar y colaboró con Vogue, Life y Look. Annie Leibovitz es una fotógrafa estadounidense que trabajó para Vanity Fair, Rolling Stone y Vogue, y fue la última en retratar a John Lennon antes de su asesinato. Herb Ritts era un fotógrafo de moda conocido por sus retratos en blanco y

Calidad en objetos de aprendizaje

El documento discute los atributos fundamentales de los objetos de aprendizaje como granularidad y reusabilidad. Explica la necesidad de considerar la calidad en los objetos de aprendizaje desde la perspectiva de producción y proceso. Luego, resume varios modelos para evaluar la calidad como LORI, MERLOT y el modelo de Reeves, señalando que los aspectos más importantes son la calidad del contenido, usabilidad, estética, pedagogía y motivación. Finalmente, propone características y rasgos a medir en

PresentacióN Audiss

La presentación muestra varios modelos de coches de lujo de la marca alemana Audi, incluyendo los modelos S3, S4, S5, S6, S8, R8, Q5, Q7 y una limusina. La presentación concluye afirmando que Audi es la mejor marca alemana y ofrece lo mejor con un 100% de eficacia.

En vedette (20)

Comment comment engager une véritable conversation 1 à-1 avec tous vos clie...

Comment comment engager une véritable conversation 1 à-1 avec tous vos clie...

Du nouveau chez HP media, découvrez notre nouvelle présentation de la société !

Du nouveau chez HP media, découvrez notre nouvelle présentation de la société !

Les Français et les mesures anti-tabac du gouvernement - OpinionWay pour Met...

Les Français et les mesures anti-tabac du gouvernement - OpinionWay pour Met...

Opinionway -le_barometre_clai_metro_lci_du_changement_dans_l_action_politiqu...

Opinionway -le_barometre_clai_metro_lci_du_changement_dans_l_action_politiqu...

Similaire à L'art de la conversation René Magritte- Amentaliste

Beuvelet-esthétiquedel'image3-P3

Troisième étape de l'introduction au cours d'esthétique de l'image de Paris 3

José Manuel Losada: Mythe et transcendance

L’article aborde la question de la transcendance en mythocritique, la difficulté éprouvée par les existentialismes officiels de la comprendre et, une fois assimilée philosophiquement, de la reproduire dans les textes. Elle est bien plutôt acceptée par d’autres approches littéraires. L’exemple de Clytemnestre illustre cette hypothèse. D’un côté, Les Mouches de Sartre et Le Deuxième Sexe de Simone de Beauvoir, d’un autre, « Clytemnestre » de Marguerite Yourcenar et Apologie pour Clytemnestre de Simone Bertière.

Ritournelles

Atelier 0 - Pierre Paliard

Les frontières existent. Elles sont l’expression des mouvements d’une communauté vivante dans ses aspects matériels et immatériels. Faisant suite à un temps de religion et d’utopies où le régime symbolique de l’art organisait un récit tournant autour de l’origine (religion) ou de la fin (idéologie) nous connaissons aujourd’hui le développement d’un art engagé dans les dimensions concrètes de l’expérience contemporaine. Limites et frontières, tant dans les champs du savoir que des pratiques sociales, sont ainsi interrogées dans des stratégies conscientes de débordements et d’appropriations visant des recompositions dépassant les dimensions identitaires fermées. Je tenterai de montrer, en particulier, qu’entre mondialisation et repli identitaire, il existe dans l’art contemporain des tentatives ouvertes et créatives qui proposent des formes nouvelles brassant des échelles différentes et des objets d’origines très diverses. Laissant de côté le concept d’influence j’insisterai sur la dynamique volontariste des emprunts faits à l’autre.

Germs Le Mensonge Dans La Figure De L’Art

Le mensonge dans la figure de l’art, sous les catégories Esthétiques, Ethiques et Politiques. Colloque de GERMS

http://germs-art-pensee.blogspot.com/

Catalogue de l'exposition Deux de Catherine Théodose

Catalogue publié par la Fondation Clément à l’occasion de l’exposition « Deux » de Catherine Théodose du 7 juin au 14 juillet 2013

Tisseron Le bonheur dans l'image chapitre 1 manuscrit

Serge Tisseron, Le bonheur dans l'image, Les empêcheurs de tourner en rond, 1996 (2°ed, 2003) Chapitre 1

Marie Escarabajal - Séminaire Arts Numériques

Master Arts et Création Numérique, UVHC, 2013

Germs Le Mensonge Dans La Figure De L’Art

Actes du colloque Le Mensonge Dans La Figure De L’Art organisé par GERMS (Groupe d'Etude et de Recherche des Médias Symboliques)

Germs Le Mensonge Dans La Figure De Lart 1194189797985920 2

Germs Le Mensonge Dans La Figure De L'art

Entre spirituel et politique, Nadia Myre balise son territoire

Chloë Charce writes about visual artist and curator Nadia Myre in ETC magazine No. 96.

Le parti du monde

Exposition au centre culturel de Namur, sept. oct. 2015.

Guide du visiteur et présentation des artistes et des œuvres par François de Coninck

Similaire à L'art de la conversation René Magritte- Amentaliste (20)

Catalogue de l'exposition Deux de Catherine Théodose

Catalogue de l'exposition Deux de Catherine Théodose

Tisseron Le bonheur dans l'image chapitre 1 manuscrit

Tisseron Le bonheur dans l'image chapitre 1 manuscrit

Germs Le Mensonge Dans La Figure De Lart 1194189797985920 2

Germs Le Mensonge Dans La Figure De Lart 1194189797985920 2

Entre spirituel et politique, Nadia Myre balise son territoire

Entre spirituel et politique, Nadia Myre balise son territoire

L'art de la conversation René Magritte- Amentaliste

- 1. René François Ghislain Magritte 1898 – 1967 AMENTALISTE L’ART DE LA CONVERSATION 1950

- 2. « …Dans un paysage de commencent du monde ou de gigantomachie, deux personnages minuscules sont en train de parler : discours inaudible, murmure qui est aussitôt repris dans le silence des pierres, dans le silence de ce mur qui surplombe de ses blocs énormes les deux bavards muets…» Michel Foucault in Ceci n’est pas une pipe, Paris, 1983.

- 3. 50x60 - 1950

- 4. Ces deux hommes, si petits, si insignifiants par rapport à cette grandeur, ce gigantisme, cet énorme monument de pierres, continuent à bavarder sans se rendre compte du mot apparu en défiant leur indifférence Après le 1948, le thème de cette période est la métamorphose avec des images de «liquéfaction» et «pétrification». Ce dernier processus implique tout, et veut saisir les choses en leur donnant une vie qui peut contenir au cours des siècles. C’ est aussi la période des lettres géantes et « grands objets de tous les jours »

- 5. • Les œuvre sont tous animées par le mystère parmi la technique du « dépaysement »: • Les peintures-mots, combinaison de mots et d’images • La transformation de un objet en un autre • La pétrification • Les titres des œuvres Sur la toile coexiste ce qui ne coexiste pas hors d’elle Tout est délibéré, calculé, tracé avec attention 50x65 - 1950

- 6. • Je n’ai rien à exprimer. Je recherche simplement des images et j’invente, j’invente. • Ma peinture consiste en des images inconnues de ce qui est connu. Elle décrit une pensée faite des apparences que le monde nous offre et qui sont unies dans un ordre qui évoque le mystère de la réalité. • Une image peinte ne représente pas des idées ou des sentiments, mais des sentiments ou des idées peuvent représenter une image peinte. Mes tableaux ont été conçus comme des signes matériels de la liberté de la pensée. 65x81 - 1950

- 7. Les pierres nous révèlent la perfection de leur existence. C’est un arrêt du temps, l’indifférence des pierres est sans doute la même que celle du néant. Pour Magritte la pierre ne pense pas, au contraire des objets. Ces deux hommes, si petits, si insignifiants par rapport à cette grandeur, ce gigantisme, cet énorme monument de pierres, continuent à bavarder sans se rendre compte du mot apparu

- 12. La recherche du peintre consiste donc à faire coexister sur une toile ce qui ne coexiste pas hors d’elle. Au bout du processus, le mystère : « Les objets ne se présentent pas comme mystérieux, c’est leur rencontre qui produit du mystère » Enfin les titres. « les titres sont choisis de telle façon qu’ils empêchent aussi de situer mes tableaux dans une région rassurante que le déroulement automatique de la pensée lui trouverait afin de sous-estimer leur portée »

- 13. Faire en sorte que coexiste dans les toiles ce qui n’existe pas à l’état naturel , est l’objet de sa recherche. Il souligne toujours l’aspect problématique du banal « Je ne puis douter que le monde soit une énigme » « Les titres doivent être une protection supplémentaire qui découragera toute tentative de réduire la poésie véritable à un jeu sans conséquence »

- 14. Magritte détaille ainsi les différents procédés de cette technique du dépaysement : « La création d’objets nouveaux ; la transformation d’objets connus ; le changement de matière pour certains objets ; un ciel de bois, par exemple ; l’emploi de mots associés aux images ; la fausse dénomination d’un objet ; la mise en œuvre d’idées données par des amis ; la représentation de certaines visions du demi- sommeil ; furent en gros les moyens d’obliger les objets à devenir enfin sensationnels et à établir un contact profond entre la conscience et le monde extérieur », Écrits complets, p. 120.

- 15. LE REGNE DE PIERRE Memoire de voyage, 1955

- 16. Memoire de voyage, 1950

- 17. MEMOIRE DE VOYAGE, 1951

- 18. LE SON DE LA VIOLETTE, 1951

- 19. SOUVENIR DE VOYAGE, 1955

- 20. SOUVENIR DE VOYAGE, 1952

- 21. LA LEGENDE DES SIECLES, 1950

- 22. La parole donnée, 1950

- 23. LE PHILTRE, 1951

Notes de l'éditeur

- En psychologie, le mentalisme (du latin mens, « esprit ») est une approche qui vise à comprendre le fonctionnement de l'esprit humain et plus particulièrement de la conscience en utilisant largement l'introspection. C'est en réaction à cette tradition que naîtront aussi bien le béhaviorisme que le courant psychanalytique. Le mentalisme est un art du spectacle qui consiste à créer l'illusion de facultés paranormales ou d'une spécialisation dans la maîtrise des capacités mentales humaines (télépathie, la psychokinésie, l'hypermnésie, clairvoyance, etc.), dans l'objectif de divertir un public.

- S’il peut par conséquent constituer des dispositifs image/texte mystérieux, c’est que le monde lui-même est mystérieux. Il n’invente pas les problèmes, il se contente de montrer qu’ils existent