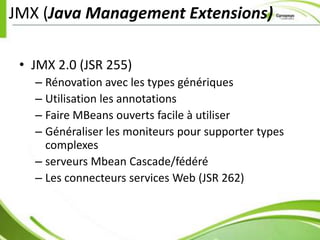

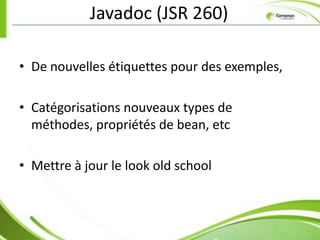

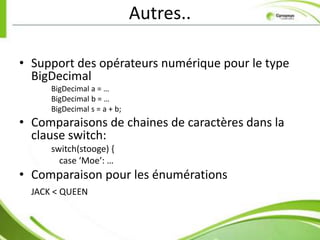

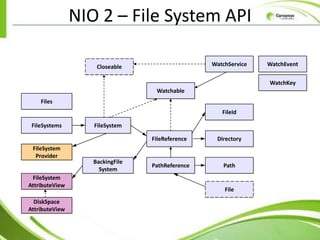

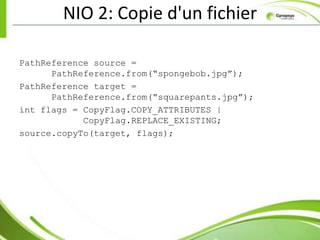

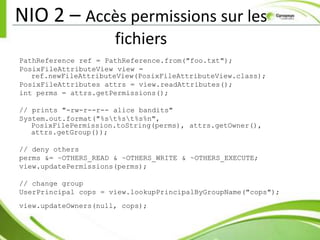

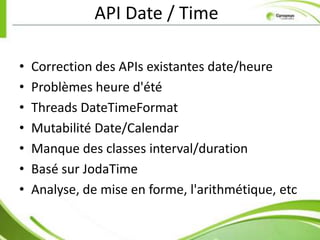

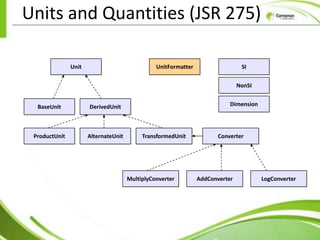

Le document présente les nouveautés de Java 7, notamment la modularité avec le système de modules Java, les améliorations de Swing, et l'introduction de fonctionnalités telles que NIO 2 pour la gestion des fichiers. Il aborde également des concepts avancés comme les closures, les annotations sur types, ainsi que des mises à jour concernant les API de date et de temps. Enfin, des évolutions dans JMX et Javadoc sont également discutées pour améliorer la gestion et la documentation des applications Java.

![Module Definition Metadata

– /MODULE-INF/METADATA.module:

– name=com.wombat.webservice

– extensible-metadata=[@Version(”1.0”)]

– members=[com.wombat.webservice.MainApp,

– com.wombat.webservice.PrivateClassA,

– com.wombat.webservice.PrivateInterfaceB]

– imports=[ImportModule(org.foo.xml,

@VersionConstraint(”1.3.0”)),

– ImportModule(org.foo.soap,

@VersionConstraint(”2.0.0+”))]

– class-exports=[com.wombat.webservice.MainApp]](https://image.slidesharecdn.com/prsentationnouveautjava7-120510084711-phpapp01/85/Presentation-nouveaute-java7-7-320.jpg)

![Swing Application Framework

JSR 296

Action Application

Application @Action

Manager ActionMap

initialize(String[] args)

startup()

shutdown() Resource Resource Resource

exit() Manager Map Converter

SingleFrame Session

Appliction Storage

Local

Storage SwingWorker

ApplicationContext

Task * TaskService Task

getInstance() Monitor](https://image.slidesharecdn.com/prsentationnouveautjava7-120510084711-phpapp01/85/Presentation-nouveaute-java7-10-320.jpg)

![Création d'une instance raccourcie

public static void main(String[] args) {

map := new HashMap<String, Integer>();

for(word : args) {

freq := map.get(word);

map.put(word, (freq==null) ? 1 : freq+1);

}

System.out.println(map); }

public static void main(String[] args) {

final map = new HashMap<String, Integer>();

for(final word : args) {

final freq = map.get(word);

map.put(word, (freq==null) ? 1 : freq+1);

}

System.out.println(map); }](https://image.slidesharecdn.com/prsentationnouveautjava7-120510084711-phpapp01/85/Presentation-nouveaute-java7-15-320.jpg)

![Type XML: Navigation

void rejectOpenFeatures(XML featureList) {

List<XML> fs = featureList.findAll(

“feature[state!=„approved‟]”);

for(XML f : fs) {

f.get(“state”).set(“rejected”);

}

}](https://image.slidesharecdn.com/prsentationnouveautjava7-120510084711-phpapp01/85/Presentation-nouveaute-java7-23-320.jpg)

![Closures - abstraction

Closures :

Commencer à penser à eux comme des blocs de code, vous pouvez passer autour et invoquer plus tard.

Peut déjà le faire en Java avec les classes internes ou des objets de la méthode

void validateWithMax(Stat[] stats, final int max) throws InvalidStatException {

for(Stat stat : stats) {

if(! (stat.value() <= max)) {

throw new InvalidStatException();

}

}

}

void validateWithMin(Stat[] stats, final int min) throws InvalidStatException {

for(Stat stat : stats) {

if(! (stat.value() >= min)) {

throw new InvalidStatException();

}

}

}](https://image.slidesharecdn.com/prsentationnouveautjava7-120510084711-phpapp01/85/Presentation-nouveaute-java7-25-320.jpg)

![Closures– Inner Classes

void validateWithMax(Stat[] stats, final int max) throws InvalidStatException {

validate( stats, new Validator() {

public boolean isValid(Stat stat) { return stat.value() <= max; }

} ); }

void validateWithMin(Stat[] stats, final int min) throws InvalidStatException {

validate( stats, new Validator() {

public boolean isValid(Stat stat) { return stat.value() >= min; }

} ); }

interface Validator { boolean isValid(Stat stat); }

void validate(Stat[] stats, Validator validator) {

for(Stat stat : stats) {

if(! validator.isValid(stat)) { throw new InvalidStatException(); }

}

}](https://image.slidesharecdn.com/prsentationnouveautjava7-120510084711-phpapp01/85/Presentation-nouveaute-java7-26-320.jpg)

![Closures - CICE

void validateWithMax(Stat[] stats, int max) throws InvalidStatException {

validate( stats,

Validator(Stat stat) {

return stat.value() <= max;

} );

}

• L'interface Validator et méthode validate () sont inchangés.](https://image.slidesharecdn.com/prsentationnouveautjava7-120510084711-phpapp01/85/Presentation-nouveaute-java7-28-320.jpg)

![Closures - BGGA

void validateWithMax(Stat[] stats, int max) throws InvalidStatException {

validate(stats, {Stat stat =>

stat.value() <= max

});

}

void validate(Stat[] stats, {Stat stat => boolean} block) {

for(Stat stat : stats) {

if(! block.invoke(stat)) {

throw new InvalidStatException();

}

}

}](https://image.slidesharecdn.com/prsentationnouveautjava7-120510084711-phpapp01/85/Presentation-nouveaute-java7-29-320.jpg)

![Closures - FCM

void validateWithMax(Stat[] stats, final int max) throws InvalidStatException {

validate( stats,

#(boolean(Stat stat)) {

return stat.value() <= max;

} );

}

void validate(Stat[] stats, #(boolean(Stat)) block) {

for(Stat stat : stats) {

if(! block.invoke(stat)) {

throw new InvalidStatException();

}

}

}](https://image.slidesharecdn.com/prsentationnouveautjava7-120510084711-phpapp01/85/Presentation-nouveaute-java7-30-320.jpg)

![Exemples des Unités

// Conversion entre les unités.

KILO(METER).getConverterTo(MILE).convert(10)

• 6.2137119223733395

// Récupération de l'unité système (identifie le type de mesure).

REVOLUTION.divide(MINUTE).getSystemUnit()

• rad/s

// Vérifier la dimension

ELECTRON_VOLT.isCompatible(WATT.times(HOUR))

• true

// Récupération de dimension unitaire (dépend du modèle actuel).

ELECTRON_VOLT.getDimension()

• [L]²·[M]/[T]²](https://image.slidesharecdn.com/prsentationnouveautjava7-120510084711-phpapp01/85/Presentation-nouveaute-java7-36-320.jpg)