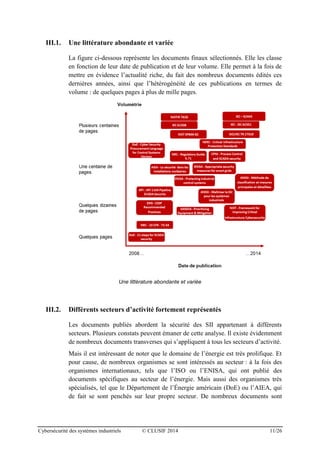

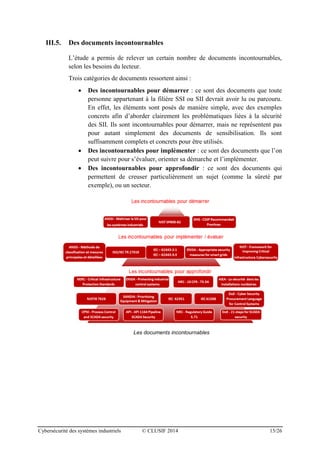

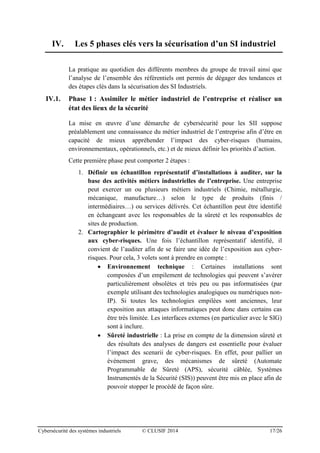

Le document propose un panorama des référentiels sur la cybersécurité des systèmes industriels et une démarche en cinq phases pour aider à leur sécurisation. Il s'adresse principalement aux responsables de la sécurité des systèmes d'information et présente une analyse des types de systèmes d'information industriels ainsi que des bonnes pratiques. Enfin, il souligne l'importance de la diversité des documents disponibles et leur pertinence pour différents secteurs d'activité.