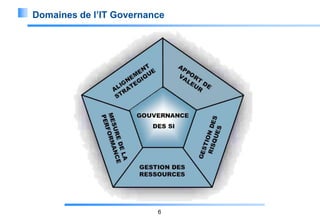

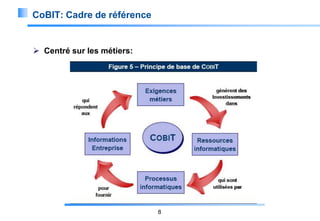

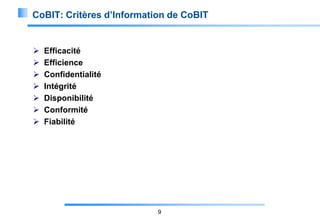

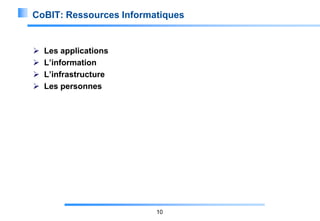

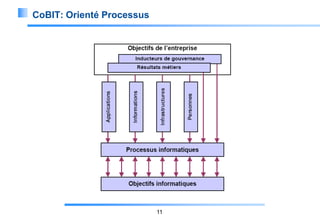

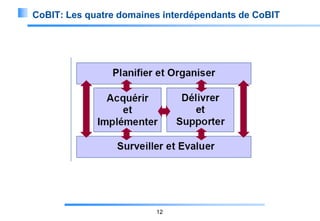

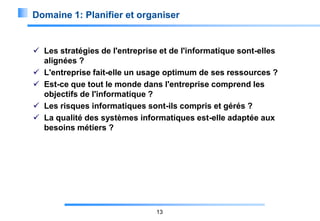

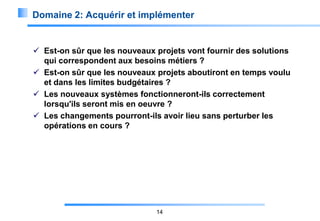

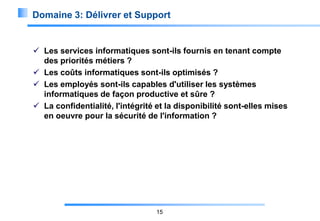

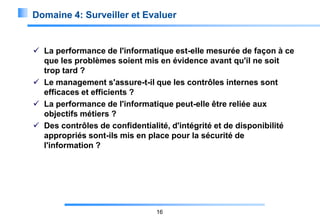

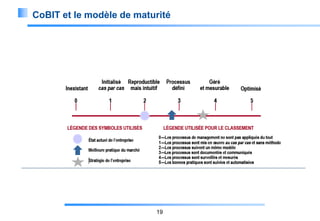

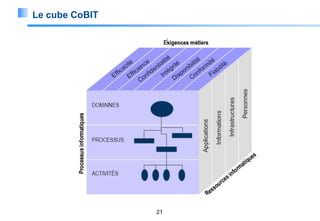

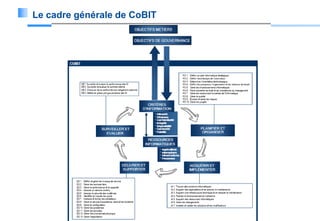

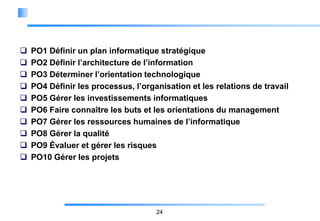

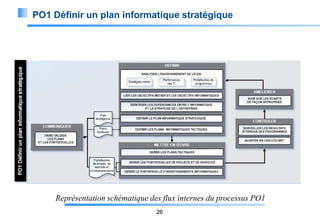

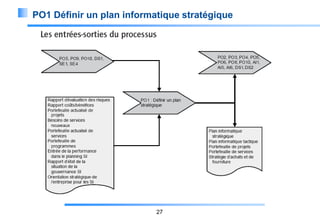

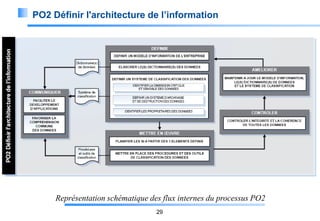

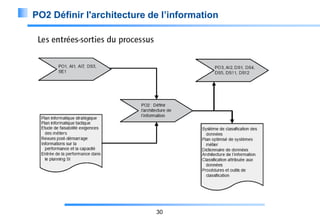

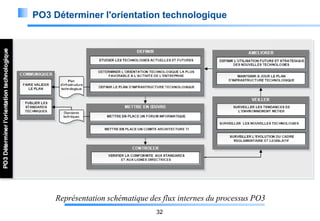

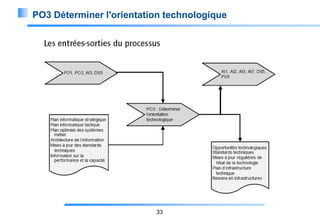

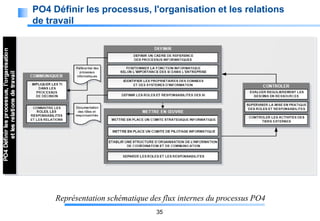

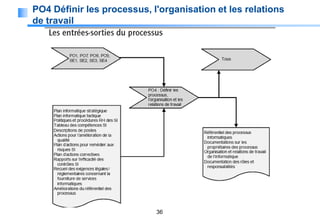

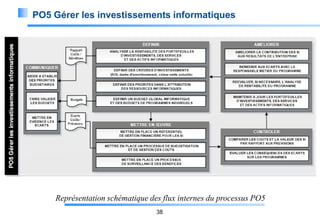

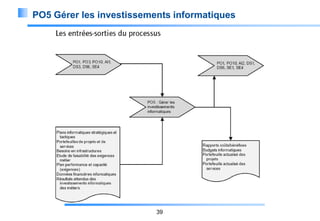

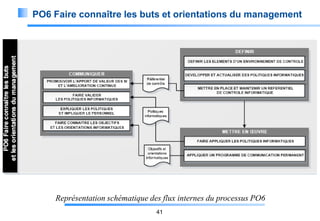

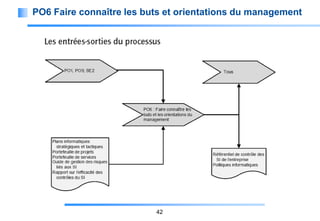

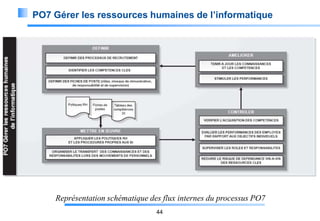

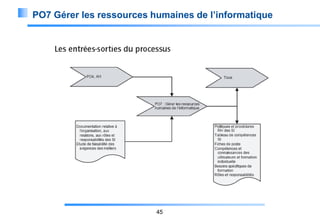

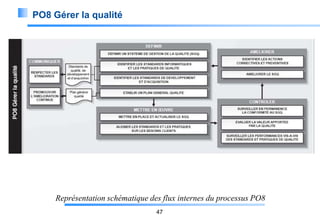

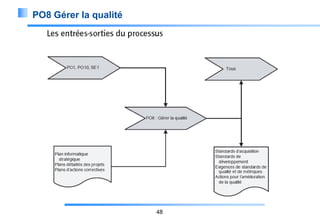

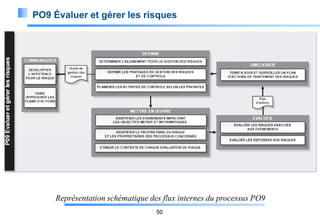

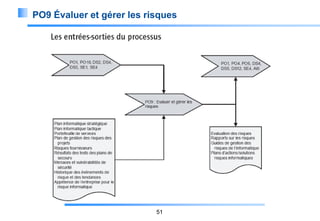

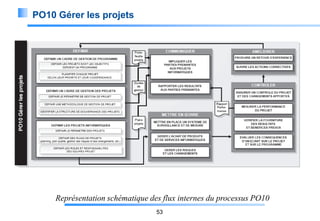

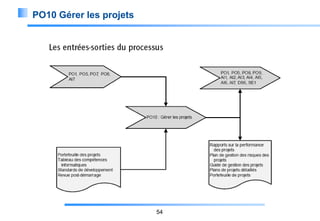

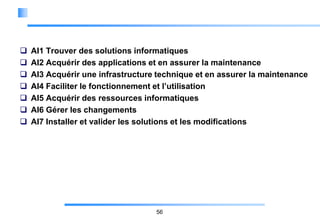

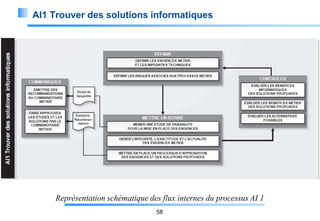

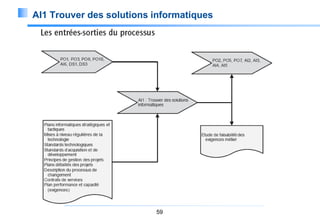

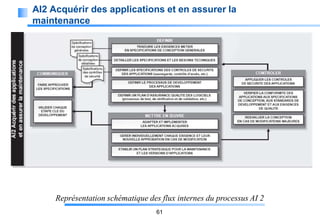

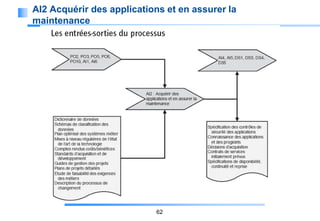

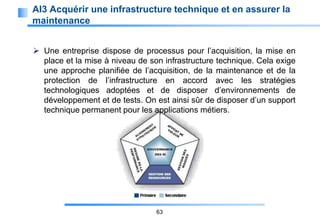

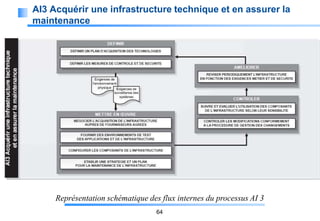

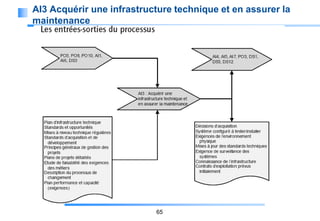

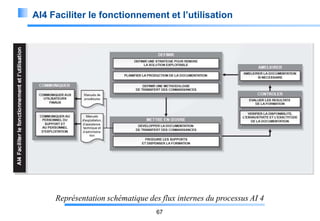

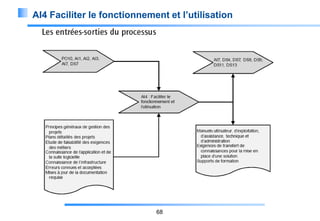

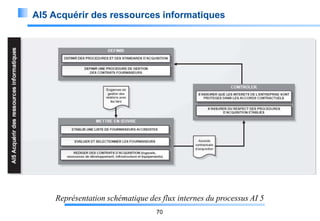

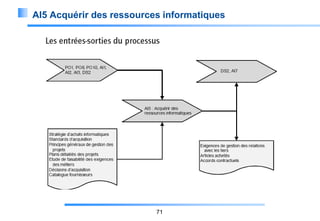

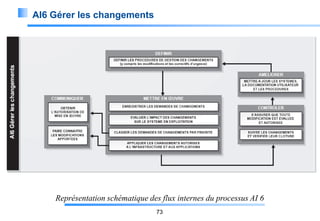

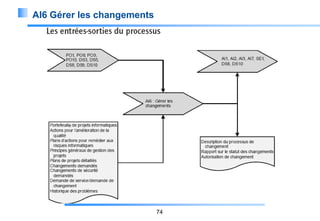

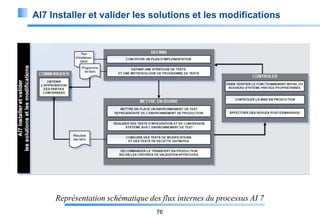

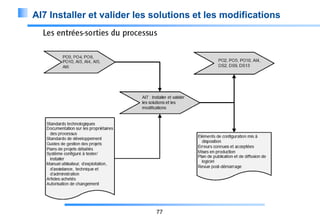

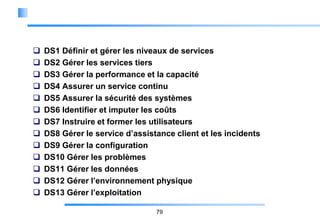

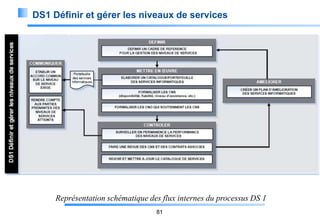

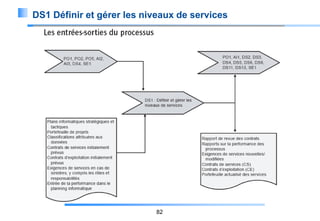

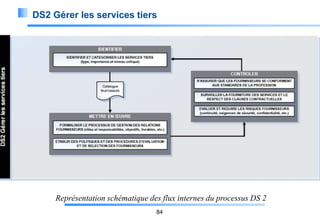

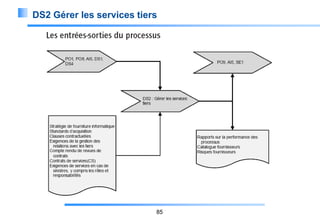

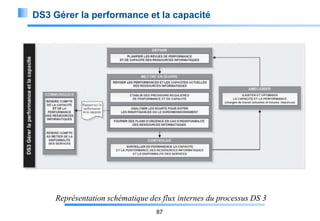

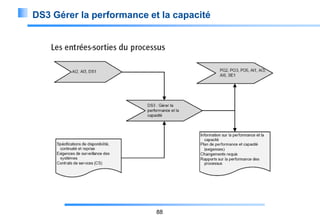

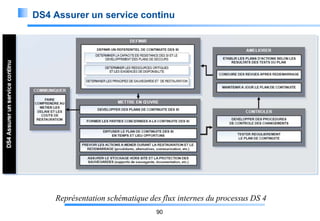

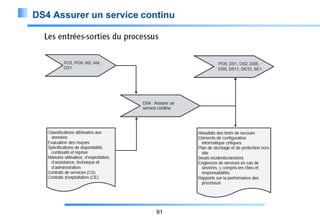

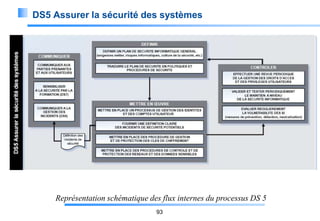

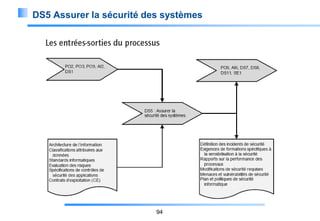

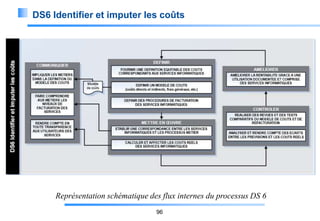

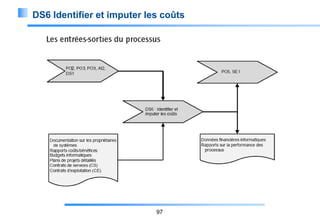

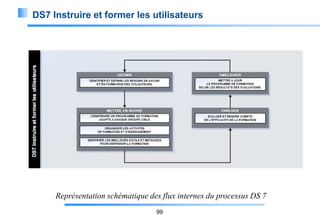

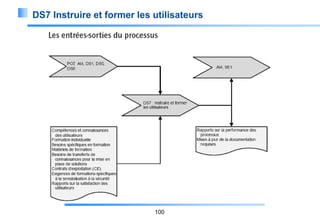

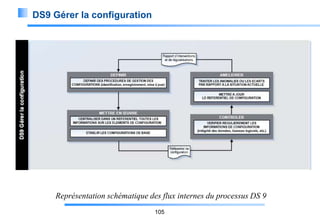

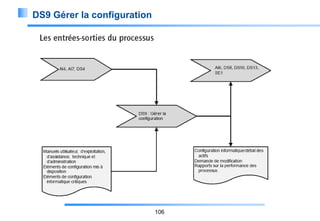

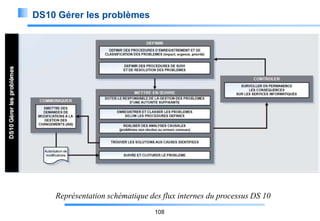

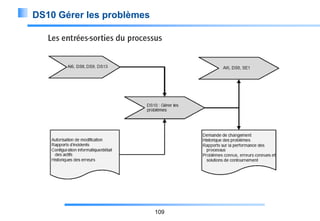

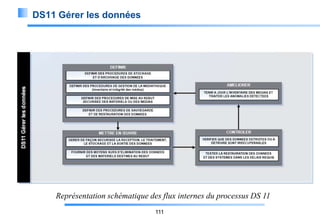

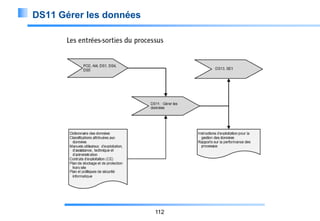

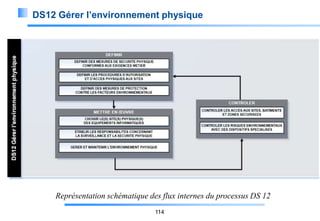

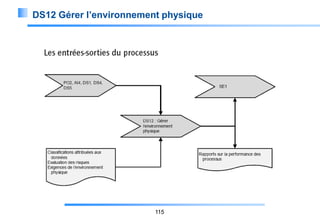

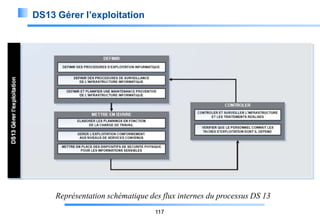

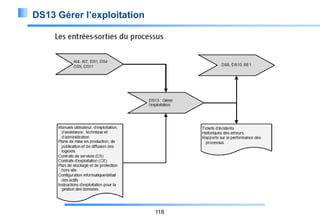

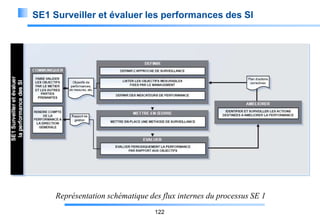

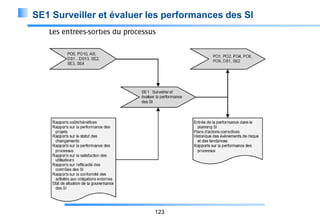

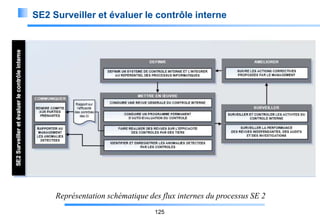

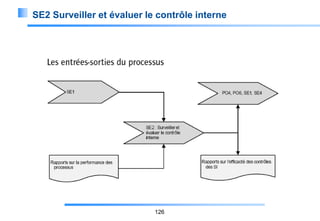

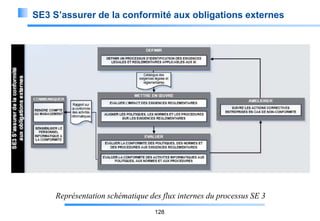

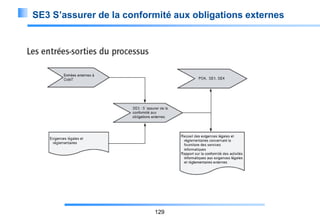

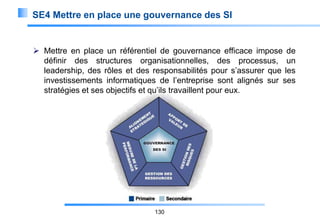

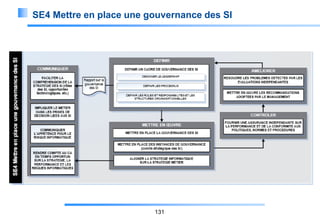

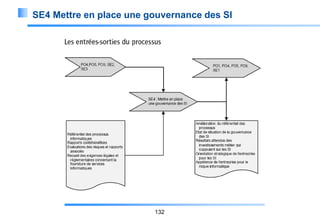

Le document traite de la gouvernance des systèmes d'information (SI) et présente le cadre de référence COBIT, qui aide les entreprises à aligner leur informatique avec leurs objectifs stratégiques. Il aborde les quatre domaines de COBIT : planification et organisation, acquisition et implémentation, délivrance et support, et surveillance et évaluation, chacun contenant des processus clés pour assurer la qualité et l'efficacité des services informatiques. Enfin, le document souligne l'importance de la gestion des risques, de l'investissement informatique et de la formation des employés dans le cadre d'une gouvernance des SI efficace.