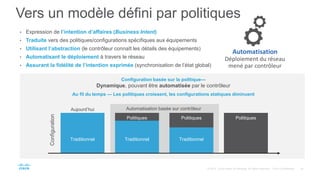

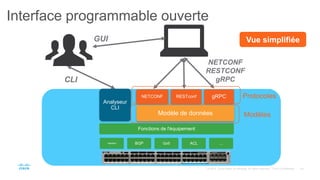

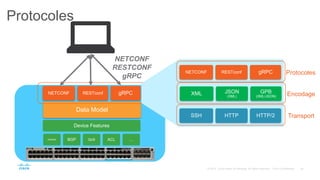

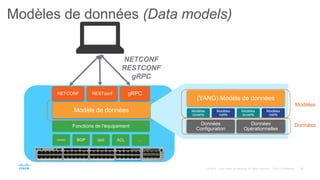

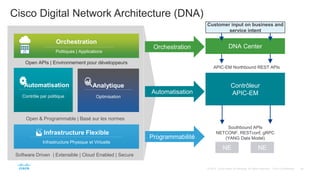

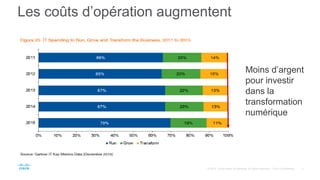

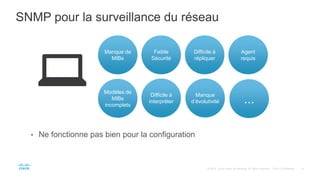

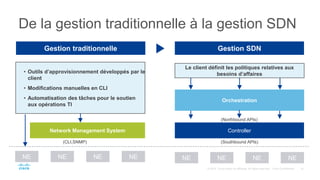

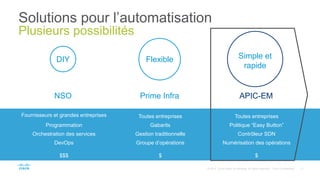

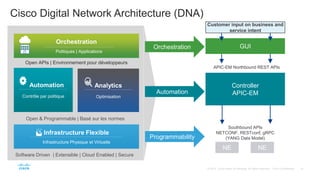

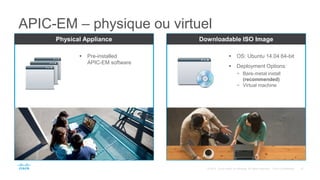

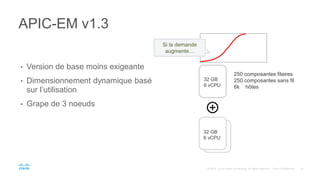

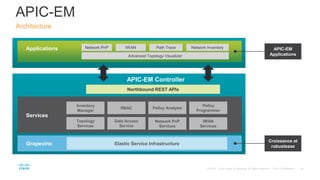

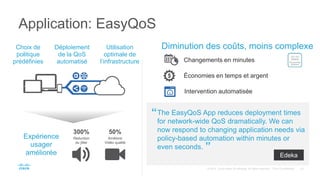

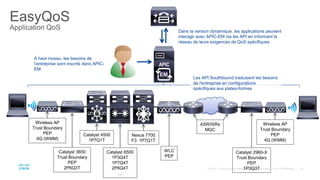

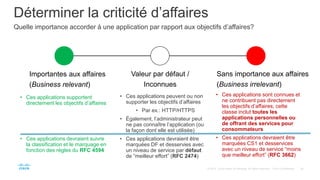

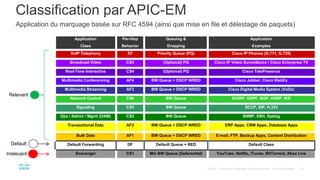

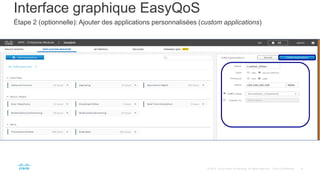

Le document traite de l'automatisation dans les réseaux d'entreprise, en mettant l'accent sur les solutions proposées par Cisco, notamment APIC-EM. Il souligne la nécessité d'automatiser les configurations réseau pour réduire les coûts d'exploitation et améliorer l'efficacité, tout en décrivant les outils et architectures de Cisco qui facilitent cette transition. Enfin, il présente des applications spécifiques, telles que easyQoS, qui optimisent les déploiements et la gestion des politiques réseau.

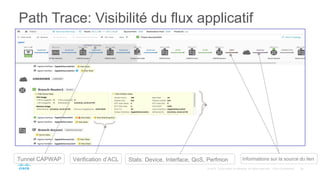

![Path Trace: jusqu’à 5 paramètres de recherche

Plus nous donnons d’informations, plus le résultat sera précis

Requis

SRC et DEST adresses IP

[hôte ou interface L3]

Optionnel

SRC et DEST L4 numéros de ports;

L4 protocole (TCP ou UDP)](https://image.slidesharecdn.com/enterprisenetworking-frv1-161208195508/85/L-automatisation-dans-les-reseaux-d-entrerprise-37-320.jpg)