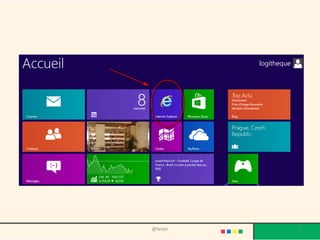

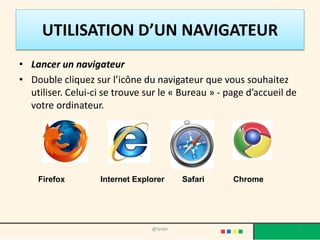

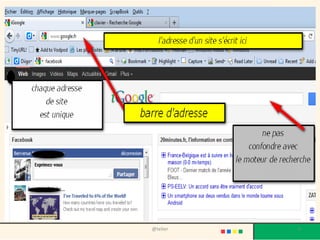

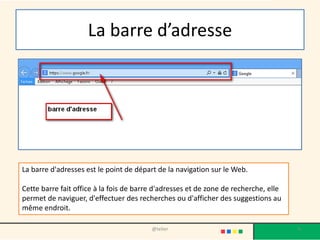

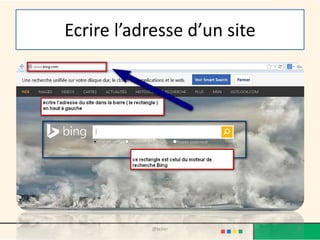

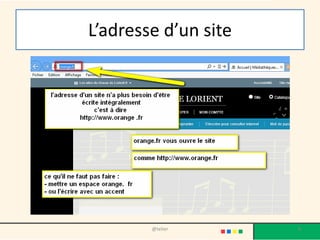

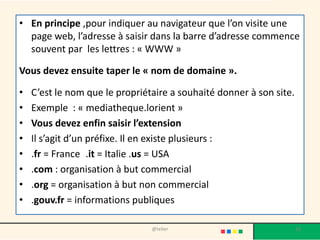

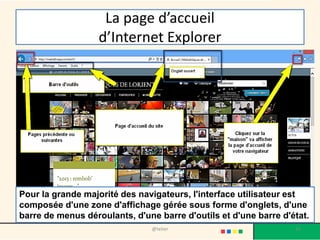

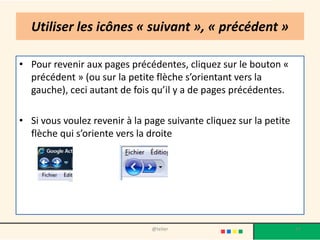

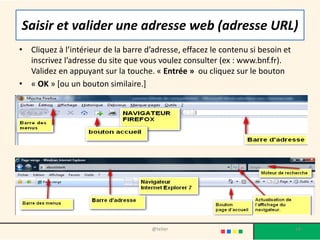

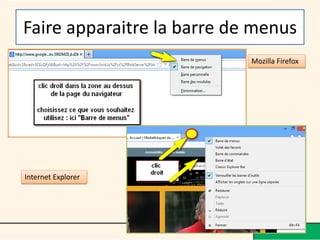

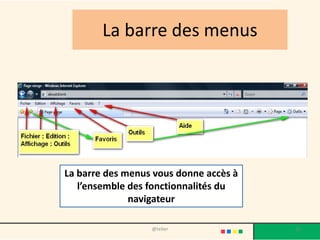

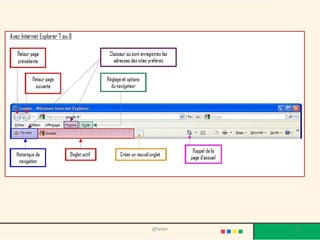

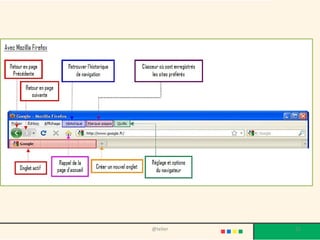

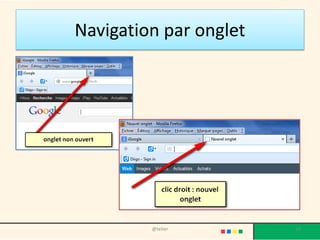

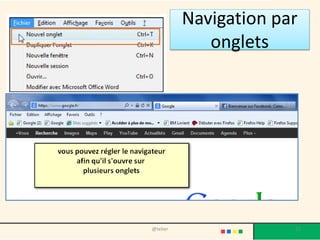

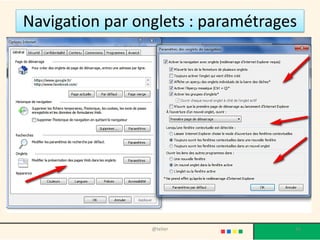

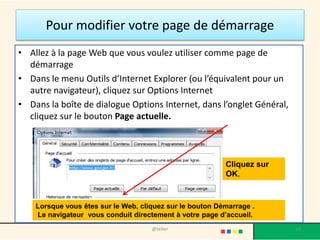

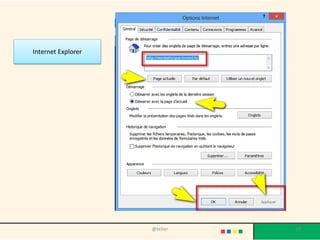

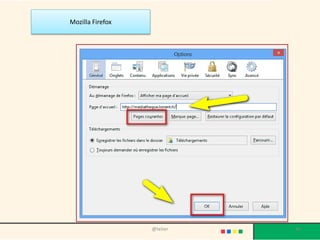

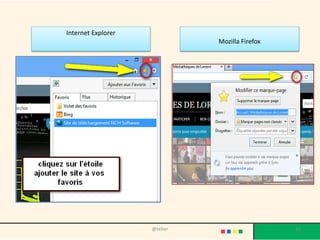

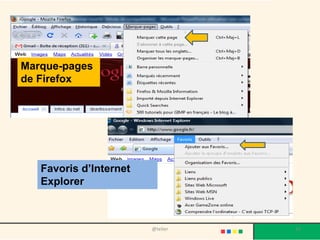

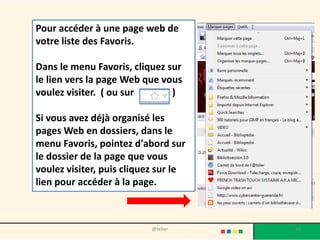

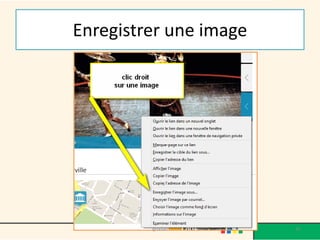

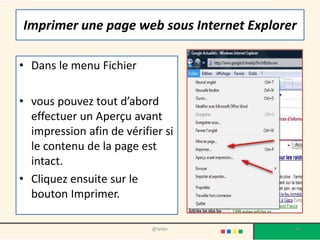

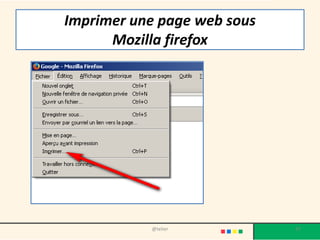

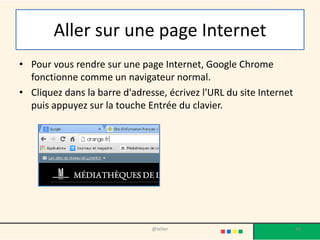

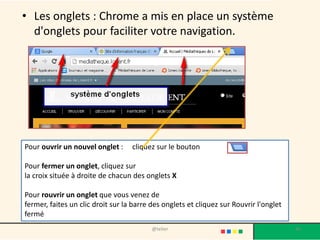

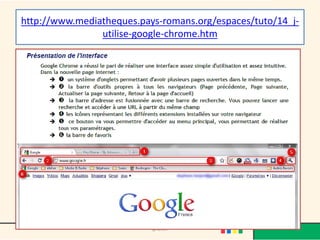

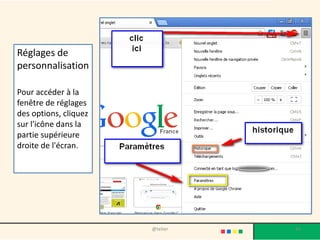

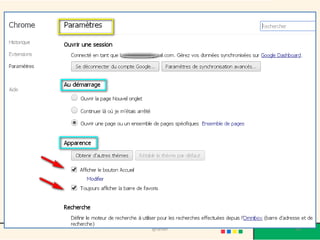

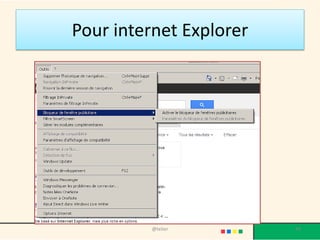

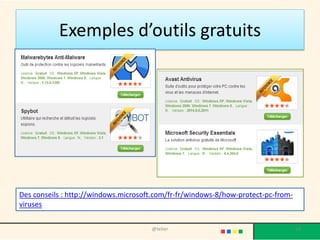

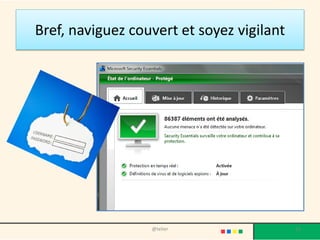

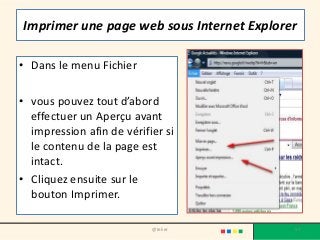

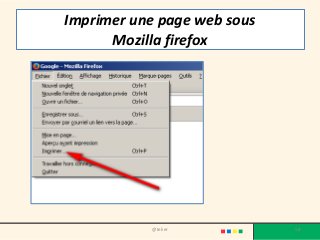

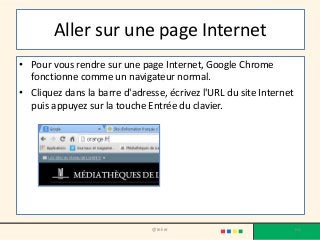

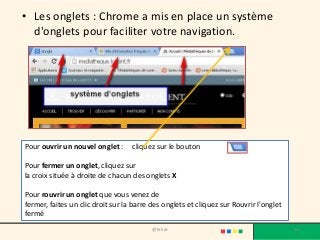

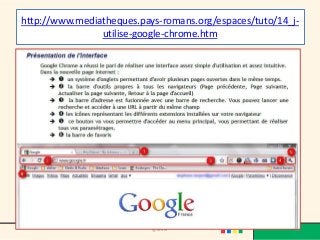

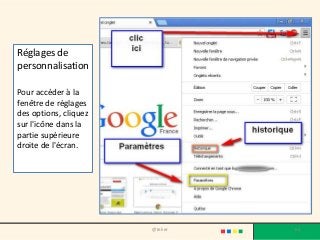

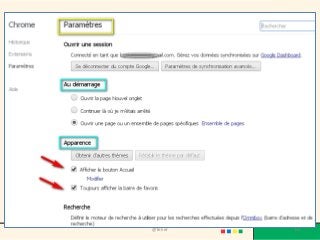

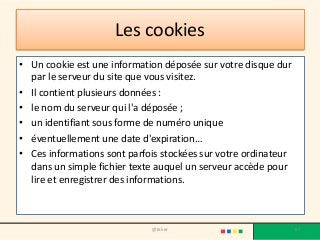

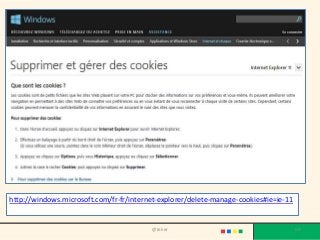

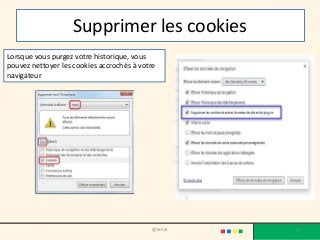

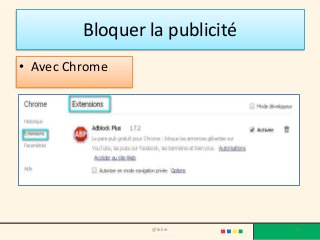

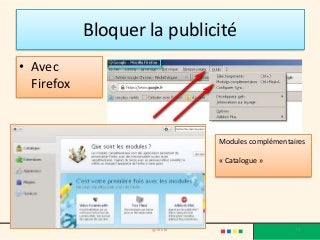

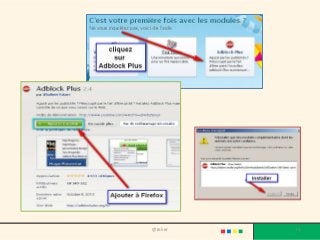

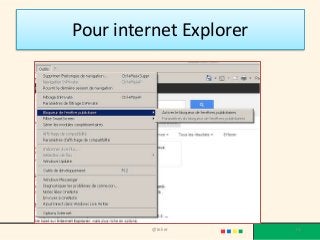

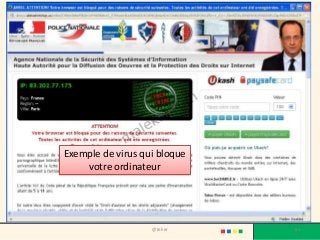

Le document fournit un guide pratique sur l'utilisation des navigateurs web, incluant comment naviguer sur des pages, gérer l'historique, et utiliser des fonctionnalités comme les onglets et les favoris. Il aborde également des aspects de sécurité, comme le nettoyage de l'historique de navigation et l'utilisation de la navigation privée. D'autres sujets couvrent la gestion des cookies, la personnalisation de la page d'accueil, et des conseils pour une utilisation sécurisée d'Internet.